規模の拡張性が高いボットネット「ワウチョス」(別名「アンドロメダ」)は、カスタムプラグインが作られ、これまでサイバー犯罪に悪用されてきたが、関連機関の世界的な協力体制の下で監視を強めた結果、弱体化に成功した。ESETはC&Cサーバーの特定に協力した。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

世界中の法執行機関は長期間活動を展開してきた多数のボットネットを壊滅するのに成功した。これらのボットネットは「ガマルー」(Gamarue)と呼ばれているマルウェアファミリーによりその勢力を拡大してきたものであり、ESETでは「Win32/TrojanDownloader.Wauchos」という検知名(「アンドロメダ」(Andromeda)とも呼ばれる)にてそのほとんどが検出されている。こうしたボットネット壊滅は、1年超の協調活動の成果であり、Microsoft社とESETの研究者の知見を最大限活用することにより実現したものである。

ESETはMicrosoft社からの求めでこのボットネット破壊活動に参画し、その技術分析面を担当した。そして最終的には「ワウチョス」を機能停止に追い込むことに成功した。ESETの研究者はボットネットの活動を精緻に追跡し、削除すべきC&Cサーバーを特定するとともに、これらの脅威を拡散するものが被害者のシステムに何をインストールしているのかを記録した。464件のボットネット、80件の関連するマルウェアファミリー、そしてそのボットネットのC&Cサーバーの1,214件のドメインとIPアドレスの情報を収集し、これらを基にMicrosoft社が法執行機関にコンタクトした。

世界規模の災難であるワウチョス

ワウチョスは遅くとも2011年9月以降から流行しており、年月を経て5回の主要なバージョンアップを実施してきた。ワウチョスはインターネットの闇サイトで簡単に入手できる犯罪キットであり、そのような「一品」を間違った意図を持った人であっても誰でも購入できてしまう。

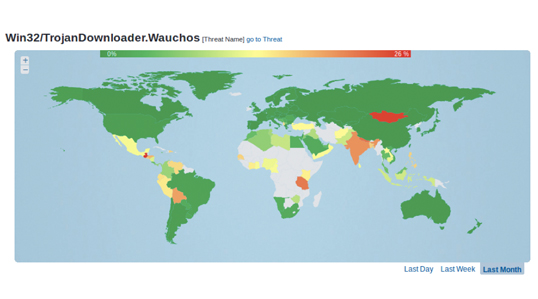

ESETが観測に基づいて作成した流行状況マップ(図1)を見ると、ワウチョスが世界的に流行していることが分かる。ワウチョスは、世界の各地で独立したボットネットを多数構築してきたのである。

Microsoft社によると、過去6カ月間平均で毎月約110万台のマシンで感染が検知もしくはブロックされている。

その脅威の観測を通じ、ESETは毎月多数のC&Cサーバーを発見した。ESETによる研究の大部分は2016年末に行われ、おおよそその頃が、ワウチョスの活動のピークとなっている。

「ワウチョスは主に認証情報の窃盗、そしてシステムへの追加マルウェアのダウンロードとインストールをするのに利用されている。そのため、もしシステムがワウチョスに感染すると、同システムにはその他の複数のマルウェアファミリーが潜んでいる可能性が高い」とESETの研究者であるジャン=イアン・ブータン(Jean-Ian Boutin)は述べている。

被害者の機器がボットネットに取り込まれた後に、それらの機器に不正侵入する第2段階のマルウェアは、主に「カジデット」(Kasidet)と、「ケリホス」(Kelihos)、「レティック」(Lethic)である。カジデットはニュートリノボットとしても知られており、DDoS攻撃を引き起こすのに利用される。ケリホスとレティックはスパムボットであり、大量のジャンクメール攻撃に利用される。

ワウチョスはモジュール性が高い構造となっているため、その機能はプラグインにより簡単に拡張することができる。例えば、ユーザーの個人データを奪い取っていくキーロガーやフォームグラビング、そして、マルウェアの存在を隠して最終的には不正侵入したシステム内に永続的にマルウェアを存在させるルートキットなどがある。

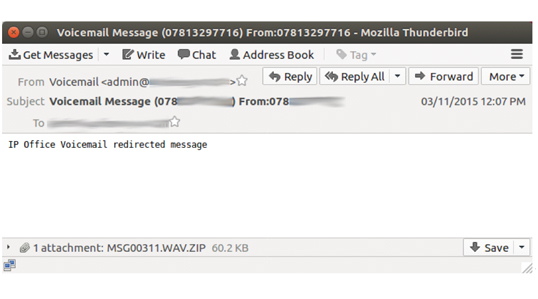

多数のサイバー犯罪者はワウチョスを購入・活用しているため、その脅威を拡散する攻撃も同様にさまざまである。そのマルウェアは、一般的には、ソーシャルメディア、インスタントメッセージ、リムーバブルドライブ、スパム(図2を参照)、そしてエクスプロイトキットを通じて広く拡散する。

その他のマルウェア同様、ESETにより分析された多くのワウチョスサンプルはシステムのキーボードレイアウトをチェックするよう設定されている。もしロシア語、ウクライナ語、ベラルーシ語、カザフ語のいずれかに設定されていた場合には、そのコードは不正な挙動は何もせずに終了する。この戦術は、おそらく、犯罪者がこれらの国々でのマルウェアの実行を避けるためのものである。

長年にわたり、ESETにおける研究調査は多数の犯罪行為を取り除くために役立ってきた。例えば、「ドークボット」(Dorkbot)や「マンブルハード」(Mumblehard)、そして、多くのボットネットに利用されていた「ファストフラックス」(Fast Flux)ネットワークなどを取り除いてきた。

もしもWindowsシステムがワウチョスに感染していないかどうか心配な場合、ESET製品であれば、ワウチョスを含む、システム上で発見できるあらゆる脅威を削除してくれるだろう。また、ESETがこれらの面倒なボットネットの破壊にどのように貢献したのかの詳細については、「ガマルーの破壊に向けたグローバルオペレーションにESETが参画」の記事をご覧いただきたい。