USBメモリから感染してパスワードを盗むことで悪名の高いボットネット「ドークボット」は、2011年に出現して以来世界中に被害をもたらしてきた。各国の関係機関が対策に乗り出す中、ESETも解析に協力を続け、2015年末、その複雑なモジュール構成の謎を解明し、ついに壊滅に追い込むに至った。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト

「We Live Security」の記事を基に、日本向けの解説を加えて編集したものです。

「ドークボット」(Dorkbot)はバックドア機能を備えたワームで、2011年に世界的に流行し、その後もネット犯罪者にたびたび利用されてきた。USBメモリやSNSを介して感染が拡大し、ユーザーはWeb上に入力した個人情報が盗み出されてきた。その名の通り、ボットネットを構築し、C&Cサーバーを通じてネット犯罪者は指令を出してきた。190以上の国々で膨大なPCを感染させてきた。

ESETはこのドークボットによるボットネットを壊滅しようと、Microsoft社やポーランドのCERT(コンピューター緊急対策チーム)、さらに世界各国の法的取り締まり機関(警察など)と協力してきた。特に、使用されたマルウェアと既知のC&CサーバーのドメインやIPの技術的解析と統計情報を提供してきた。

この脅威に対してESETは、2011年に出現して以来監視と防御を続けてきた。例えば、2012年にはESETのパブロ・ラモスが「ウイルス・ブリテン」誌にドークボットについてかなり踏み込んだ論文を発表している。このたびの成果は、こうしたこれまでのノウハウの蓄積があったからである。

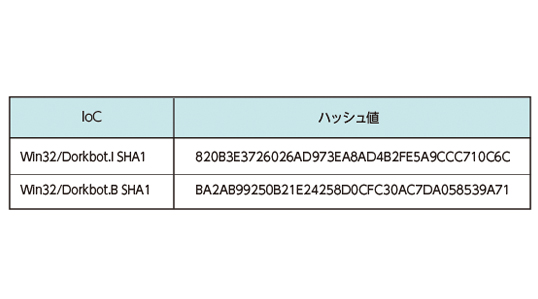

この努力の結果として、2015年12月、世界中の警察は、Microsoft社のセキュリティ研究者の支援の下で、ドークボットの中でも最も広まっているマルウェア亜種であるWin32/Dorkbotのネットワークを崩壊させたことを宣言した。

Dorkbot、IRCボットネット

Win32/Dorkbotは、SNS、スパムメール、リムーバブルメディア、エクスプロイトキットなど、さまざまな経路で広がる。いったんマシンにインストールされると、セキュリティソフトが通常行う操作を遮断して、マルウェアがアップデートサーバーにアクセスできるようにし、IRCサーバーに接続しその後の指令を送り込む。

ドークボットは、パスワードを窃取することに加え、FacebookやTwitterなどの一般的によく利用されているサービスを対象とし、侵入したコンピューターの制御が行えるようになると、直ちに他のマルウェア亜種を使ってコードをインストールしようとする。

他のマルウェア亜種には、特に以下のものがある。

- Win32/Kasidet

DDoS攻撃操作を行う。「ニュートリノボット」としても知られている。 - Win32/Lethic

スパムボット。ドークボットによって定期的に送り込まれる。

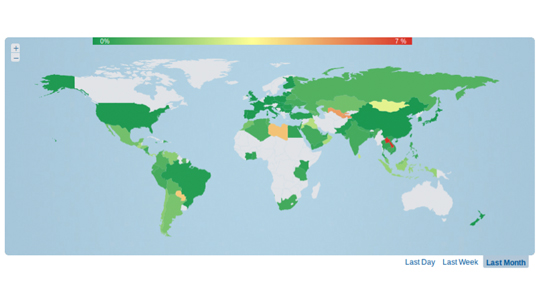

「Win32/Dorkbot」は時期によって形態は変わっていたものの、2015年まで活発に活動していた。毎週、世界各地から数千単位で検知情報が届き、毎日、新たな亜種のサンプルが報告されてきた。そのため、数多くあるボットネットの中でも特に壊滅に追いやるべきものであった。なお、もしドークボットに感染している心配があれば、システムをクリーンにするためのフリーツールを用意しているので利用していただきたい。

ESETドークボット・クリーナー(英語)

2015年11月時点における「Win32/Dorkbot」の被害状況(ESETウイルスレーダーより)

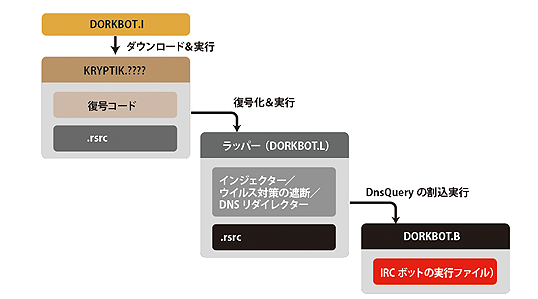

モジュール設計

ドークボットは複雑なモジュール構成を持っている。ESETが解析した最新バージョンを図解すると次の図のようになる。また、ESETがこの脅威に対する命名の理由も明らかになるであろう。

2015年11月時点における「Win32/Dorkbot」の被害状況(ESETウイルスレーダーより)

特に、ユーザーがUSBメモリに潜んでいるドークボットを実行し感染してしまった場合の、各モジュールの役割をよりよく伝えることのできる典型的な感染シナリオは、こうである。

最初にドークボットは、感染したシステム上にあるリムーバブルメディアを探して、自身の複製を作成しようとする。そのため、ESETによる検出の多くは、USBメモリなどのリムーバブル機器にあるドークボットのサンプルが基になっている。ドークボットに感染しているシステムに挿入されているリムーバブルメディア上には、2種類のファイル形式が見いだされる。「ドロッパー」と「.LNK」ファイルである。

USBメモリにあるこのドロッパー(ESETによって「Win32/Dorkbot.I」として検出される)をユーザーが起動すると、第一に、決められたC&Cサーバーに接続してドークボットの本体をダウンロードしようとする。ダウンロードされるパッケージは、中身が分からないように厳重に密封されているが、最終的には復号化され「Win32/Dorkbot.L」を実行する。これは、本体をインストールするために用いられるラッパーである。

上記図の下部に記載されているように、ドークボットの本体であるIRCコンポーネント(ESETでは「Win32 / Dorkbot.B」として検知される)が起動し、起動中にDnsQuery APIが割り込み処理を始める。実際には本体にC&Cサーバーのドメインが含まれていないためである。そこで、IRCコンポーネントはフックされたAPIを通じてドメイン解決を図ろうとして、ラッパーにもともと含まれていた多くのドメインの1つを選ぶ。こうした複雑な工程をとっているため、実際に使用されているC&CサーバーのIPアドレスは分かりにくくなっているのである。

インストールが完全に完了してしまうと、システムはIRCサーバーとの接続を試み、ある特定のチャンネルに加わり、ボットマスターから出されるコマンドを待ち受けるようになる。通常、ボットは命令を受けると直ちに追加のマルウェアをダウンロードし実行する。

注意すべきポイント

ドークボットは2011年から数年にわたって登場し、さまざまな形で改定が加えられてきたものだが、それ自体は古いボットネットである。コマンドと制御インフラに着目すれば、これまでESETが追跡を行ってきた数多くのボットネットの一つにすぎないことが分かっている。こうした情報は、マルウェアの挙動の変化を追跡し続けるため、そしてマルウェアの攻撃や出現を阻止する上で役立つ有用なデータを提供するために、不可欠なのである。

ドークボットは、新たなシステムを悪用しているが、極めて古い仕掛けを使用している。ユーザーはリムーバルメディア上のファイルを開く際にも、メールやSNS経由のファイル開くときと同じように、注意を払うべきである。繰り返しになるが、もしもドークボットに感染していると思われるのであれば、ESETのフリーツールが利用可能である。また、ESET製品は、現在、ドークボット経由で広まる数種のマルウェアを含め、ドークボットのさまざまなモジュールも検出している。

パスワードを盗み出そうとするドークボットが標的としたURLの例

*paypal.**google.*

*aol.*

*screenname.aol.*

*bigstring.*

*fastmail.*

*gmx.*

*login.live.*

*login.yahoo.*

*facebook.*

*hackforums.*

*steampowered*

*no-ip*

*dyndns*

*runescape*

*.moneybookers.*

*twitter.com/sessions*

*secure.logmein.*

*officebanking.cl/*

*signin.ebay*

*depositfiles.*

*megaupload.*

*sendspace.com/login*

*mediafire.com/*

*freakshare.com/login*

*netload.in/index*

*4shared.com/login*

*hotfile.com/login*

*fileserv.com/login*

*uploading.com/*

*uploaded.to/*

*filesonic.com/*

*oron.com/login*

*what.cd/login*

*letitbit.net*

*sms4file.com/*

*vip-file.com/*

*torrentleech.org/*

*thepiratebay.org/login*

*netflix.com/*

*alertpay.com/login*

*godaddy.com/login*

*namecheap.com/*

*moniker.com/*

*1and1.com/xml/config*

*enom.com/login*

*dotster.com/*

*webnames.ru/*

*:2082/login* (possibly targeting cpanel)

*:2083/login* (possibly targeting cpanel)

*:2086/login* (possibly targeting GNUnet)

*whcms*

*:2222/CMD_LOGIN* (possibly targeting DirectAdmin)

*bcointernacional*

*members.brazzers.com*

*youporn.*

*members*

不正アクセスの痕跡