トピック

1. 1月と2月の概況

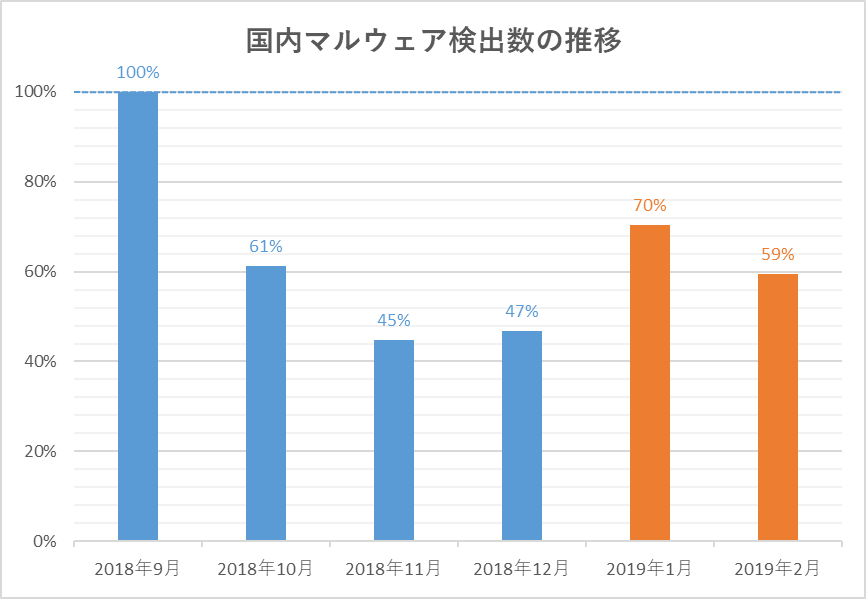

2019年1月(1月1日~1月31日)と2月(2月1日~2月28日)にESET製品が国内で検出したマルウェアの検出数は、以下のとおりです。

国内マルウェア検出数*1の推移

(2018年9月の全検出数を100%として比較)

*1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2019年1月と2月の国内マルウェア検出数は、2018年12月と比較すると増加しました。

検出されたマルウェアの内訳は以下の通りです。

国内マルウェア検出数*2上位(2019年1月・2月)

| 順位 | マルウェア名 | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Danger.ScriptAttachment | 28.1% | ダウンローダー |

| 2 | HTML/ScrInject | 8.3% | HTMLに埋め込まれた不正スクリプト |

| 3 | JS/Adware.Agent | 8.0% | アドウェア |

| 4 | VBA/TrojanDownloader.Agent | 4.8% | ダウンローダー |

| 5 | JS/Mindspark | 3.9% | アドウェア |

| 6 | HTML/Refresh | 3.8% | 別のページに遷移させるスクリプト |

| 7 | PDF/Phishing | 1.8% | フィッシング目的のPDFファイル |

| 8 | JS/Redirector | 1.8% | リダイレクター |

| 9 | HTML/FakeAlert | 1.7% | 偽の警告文を表示するスクリプト |

| 10 | Win32/Exploit.CVE-2017-11882 | 0.7% | エクスプロイト |

*2 本表にはPUAを含めていません。

▼各月の内訳をご覧になりたい方は、こちらをクリックしてください。

▼各月の内訳をご覧になりたい方は、こちらをタップしてください。

国内マルウェア検出数*2上位(2019年1月)

| 順位 | マルウェア名 | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Danger.ScriptAttachment | 33.6% | ダウンローダー |

| 2 | HTML/ScrInject | 7.8% | HTMLに埋め込まれた不正スクリプト |

| 3 | JS/Adware.Agent | 7.7% | アドウェア |

| 4 | HTML/Refresh | 5.3% | 別のページに遷移させるスクリプト |

| 5 | JS/Mindspark | 3.5% | アドウェア |

| 6 | VBA/TrojanDownloader.Agent | 3.3% | ダウンローダー |

| 7 | JS/Redirector | 1.9% | リダイレクター |

| 8 | HTML/FakeAlert | 1.8% | 偽の警告文を表示するスクリプト |

| 9 | PDF/Phishing | 1.6% | フィッシング目的のPDFファイル |

| 10 | VBS/TrojanDownloader.Agent | 0.6% | ダウンローダー |

国内マルウェア検出数*2上位(2019年2月)

| 順位 | マルウェア名 | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Danger.ScriptAttachment | 21.6% | ダウンローダー |

| 2 | HTML/ScrInject | 8.9% | HTMLに埋め込まれた不正スクリプト |

| 3 | JS/Adware.Agent | 8.4% | アドウェア |

| 4 | VBA/TrojanDownloader.Agent | 6.6% | ダウンローダー |

| 5 | JS/Mindspark | 4.4% | アドウェア |

| 6 | PDF/Phishing | 2.1% | フィッシング目的のPDFファイル |

| 7 | HTML/Refresh | 2.1% | 別のページに遷移させるスクリプト |

| 8 | JS/Redirector | 1.7% | リダイレクター |

| 9 | HTML/FakeAlert | 1.5% | 偽の警告文を表示するスクリプト |

| 10 | JS/Agent.OAY | 1.5% | トロイの木馬 |

*2 本表にはPUAを含めていません。

1月と2月に国内で最も多く検出されたマルウェアは、JS/Danger.ScriptAttachmentでした。加えて、JS/Danger.ScriptAttachmentの割合は、2番目に多く検出されたHTML/ScrInjectの割合に対して大きく差をつけていることがわかります。

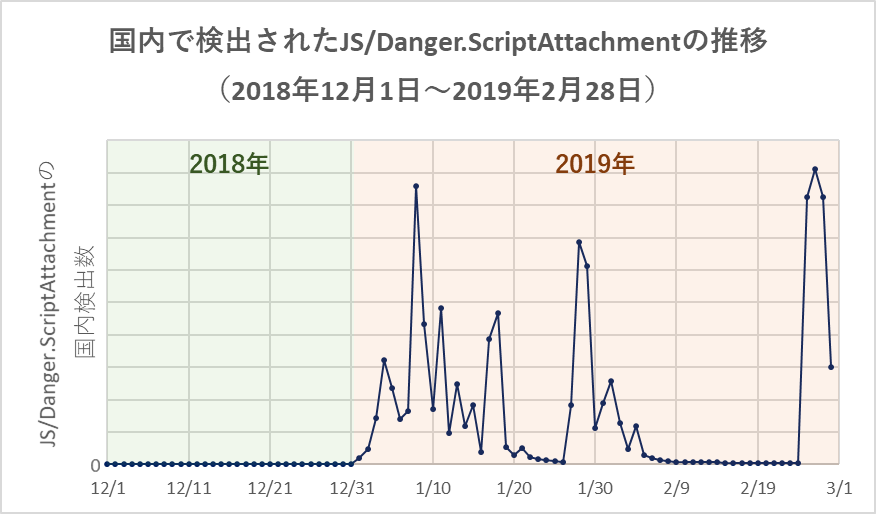

JS/Danger.ScriptAttachmentは、電子メールに添付された悪意のあるJavaScriptファイルの汎用検出名です。 国内で検出されたJS/Danger.ScriptAttachmentの推移は以下のとおりです。

JS/Danger.ScriptAttachmentは、昨年の12月はほとんど検出されていませんでしたが、年明けとともに検出数が急増しています。これは、1月以降に悪意のあるJavaScriptを含むzipファイルを添付したメール攻撃が多数確認されたためです。

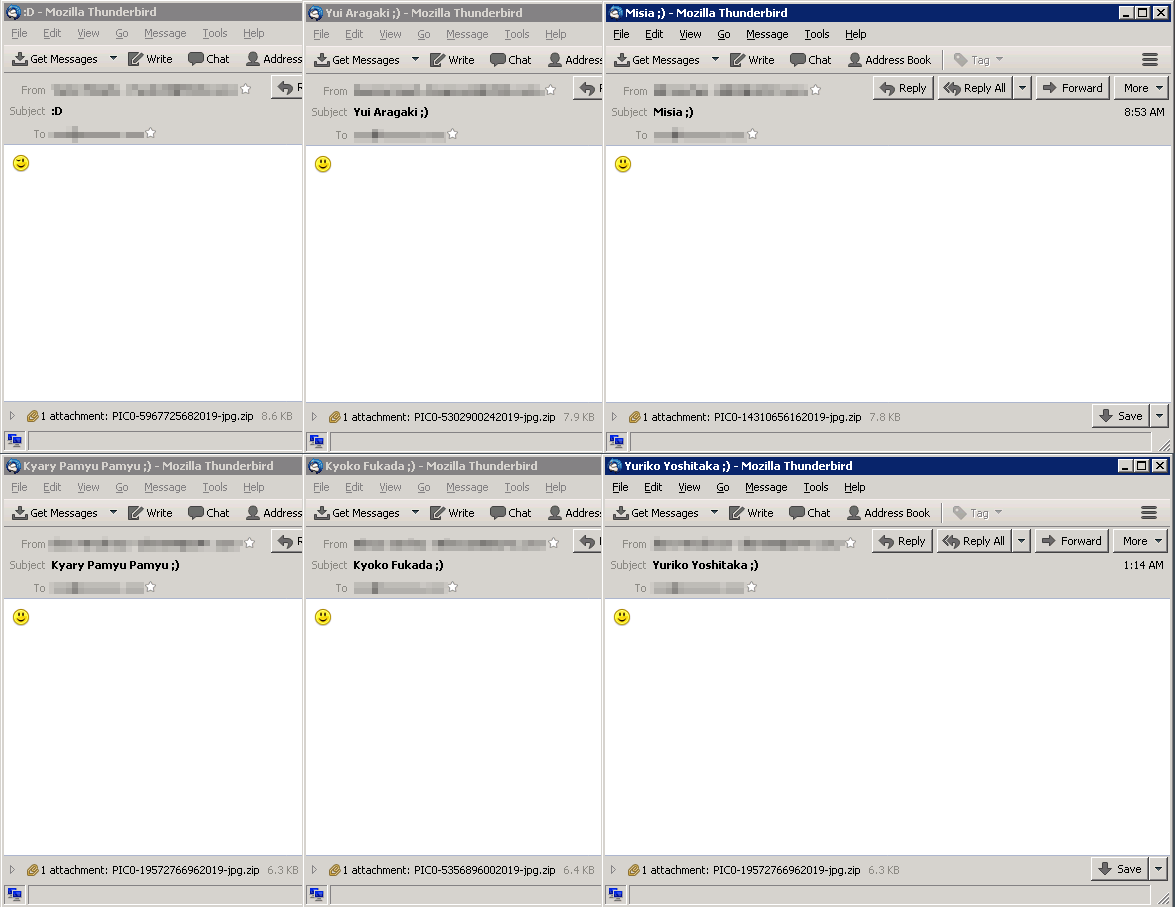

メールに添付されたJavaScriptのファイル名が、Love_you_<数字>となっていたことから、ESETではこの攻撃を“Love You” malspam campaignと呼んでいます。

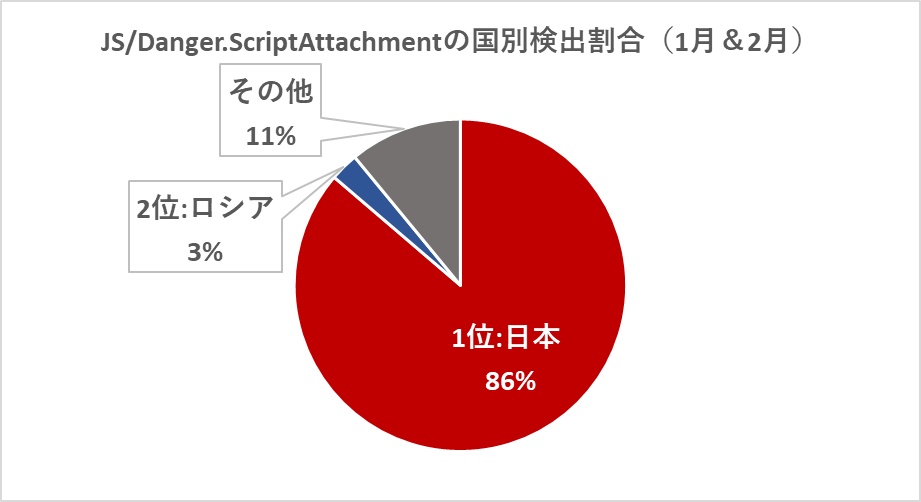

1月と2月に検出されたJS/Danger.ScriptAttachmentの国別割合は、以下のとおりです。

世界全体において1月と2月に検出されたJS/Danger.ScriptAttachmentのうち、86%は日本で確認されました。そのため、“Love You” malspam campaignは、日本を主なターゲットとした攻撃であったことが推測されます。

“Love You” malspam campaignについては、次章で紹介いたします。

2.ランサムウェアGandCrabの感染を狙ったmalspam

1月、2月はGandCrabの感染を狙ったmalspam *3を数多く観測しています。

【速報】ランサムスパム「Love you」がさらに進化をとげ、日本をターゲットとした大規模キャンペーンを展開中でもご紹介したように、1月初旬からLove you malspamが確認されました。

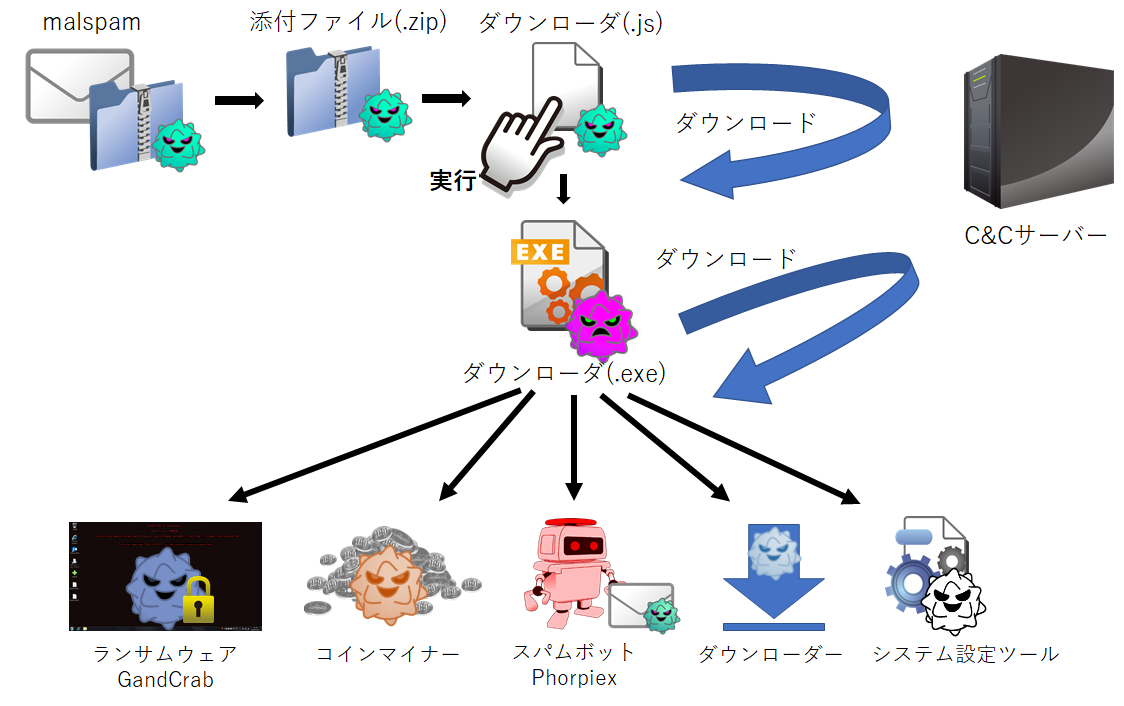

メールには、zipファイルが添付されており 、中にはJS(JavaScript)形式のダウンローダーが含まれています。JS形式ダウンローダーを実行すると、別のダウンローダーがダウンロードされ、別のダウンローダーにより複数のマルウェアがダウンロードされます。

*3 malware spamまたはmalicious spamの略です。ここでは、マルウェア感染を狙ったスパムメールを指します。

ダウンロードされるマルウェアは、実行されるタイミングにより異なり、ランサムウェアGandCrab、スパムボットPhorpiex、コインマイナー、ダウンローダー、システム設定ツールなど様々なマルウェアが存在します。

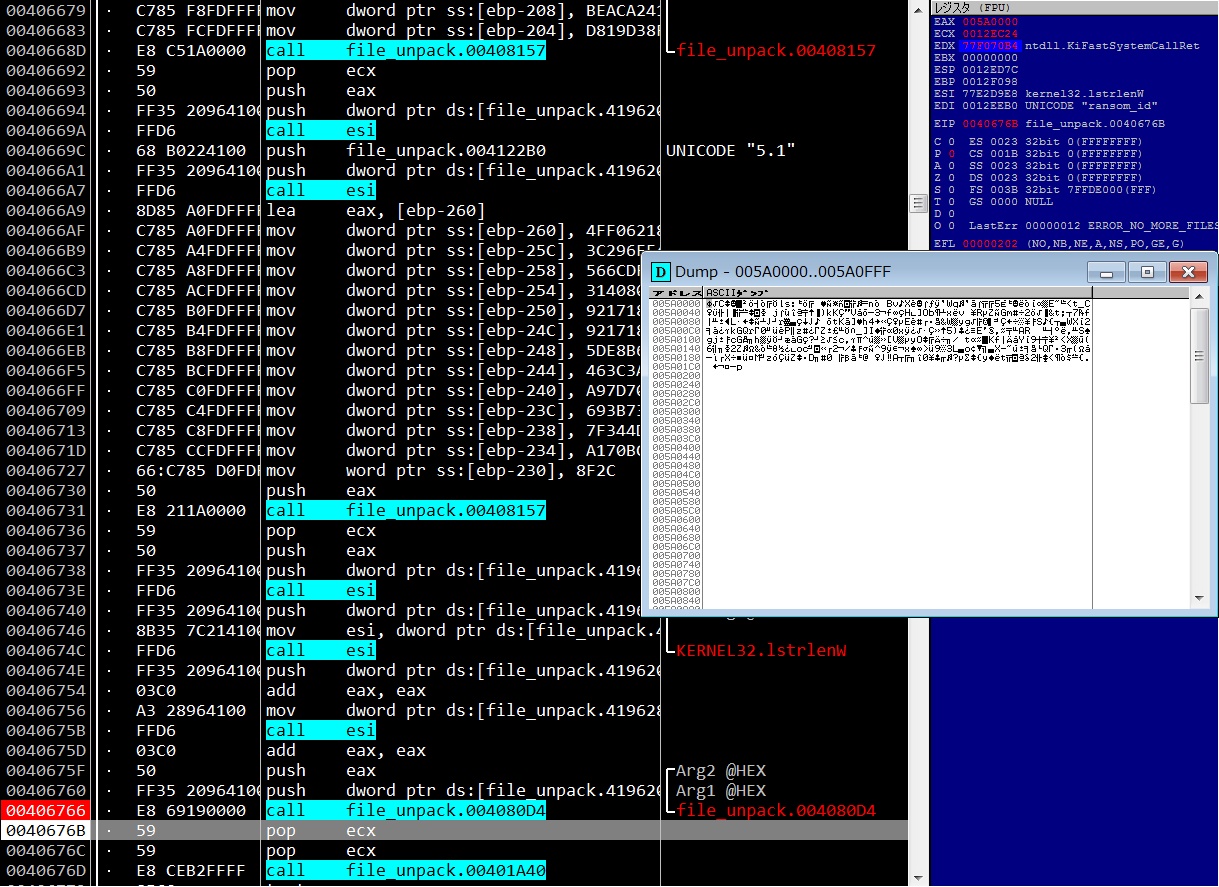

このmalspamは、日本をターゲットにした攻撃と考えられ、件名が日本の芸能人の名前になっているメールがばらまかれています。しかし現段階ではメールの件名や本文、GandCrabの脅迫画面が日本語にはなっていないため、完成度はそこまで高くありません。

上記のメールは、最終的にダウンロードされるマルウェアの一つであるスパムボットPhorpiexにより送信されます。

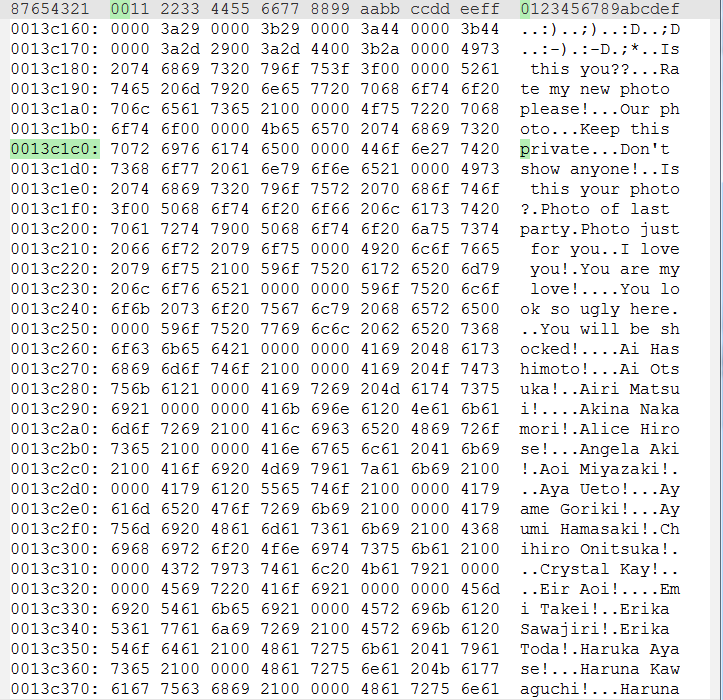

2月に確認したPhorpiexの検体では、下記の件名リストがハードコードされていました。この検体には、日本の芸能人の名前が89件含まれ、大半が女性芸能人(83件)の名前でした。また、別の検体では、男性芸能人の名前を多く含む検体も確認しています。

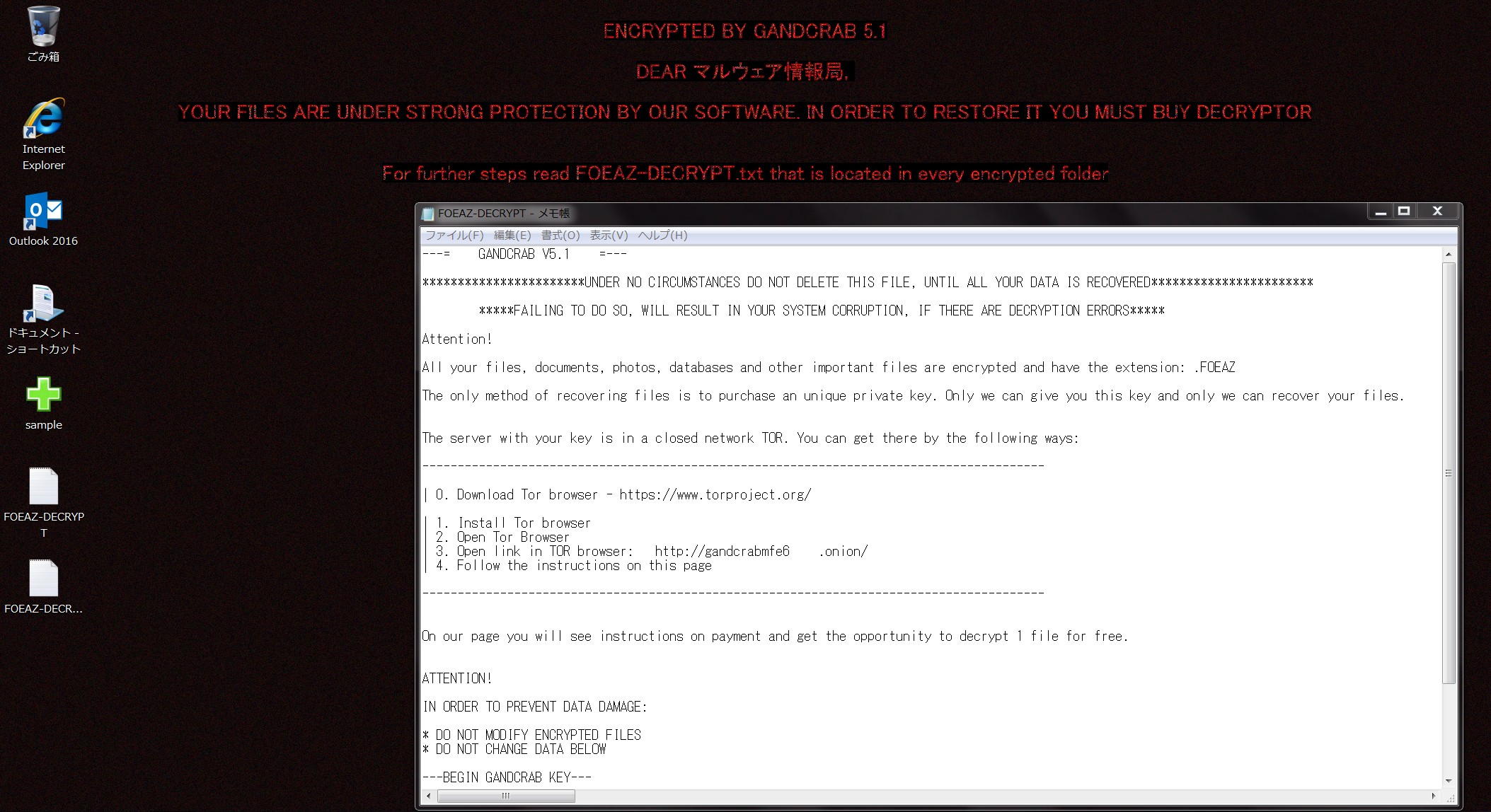

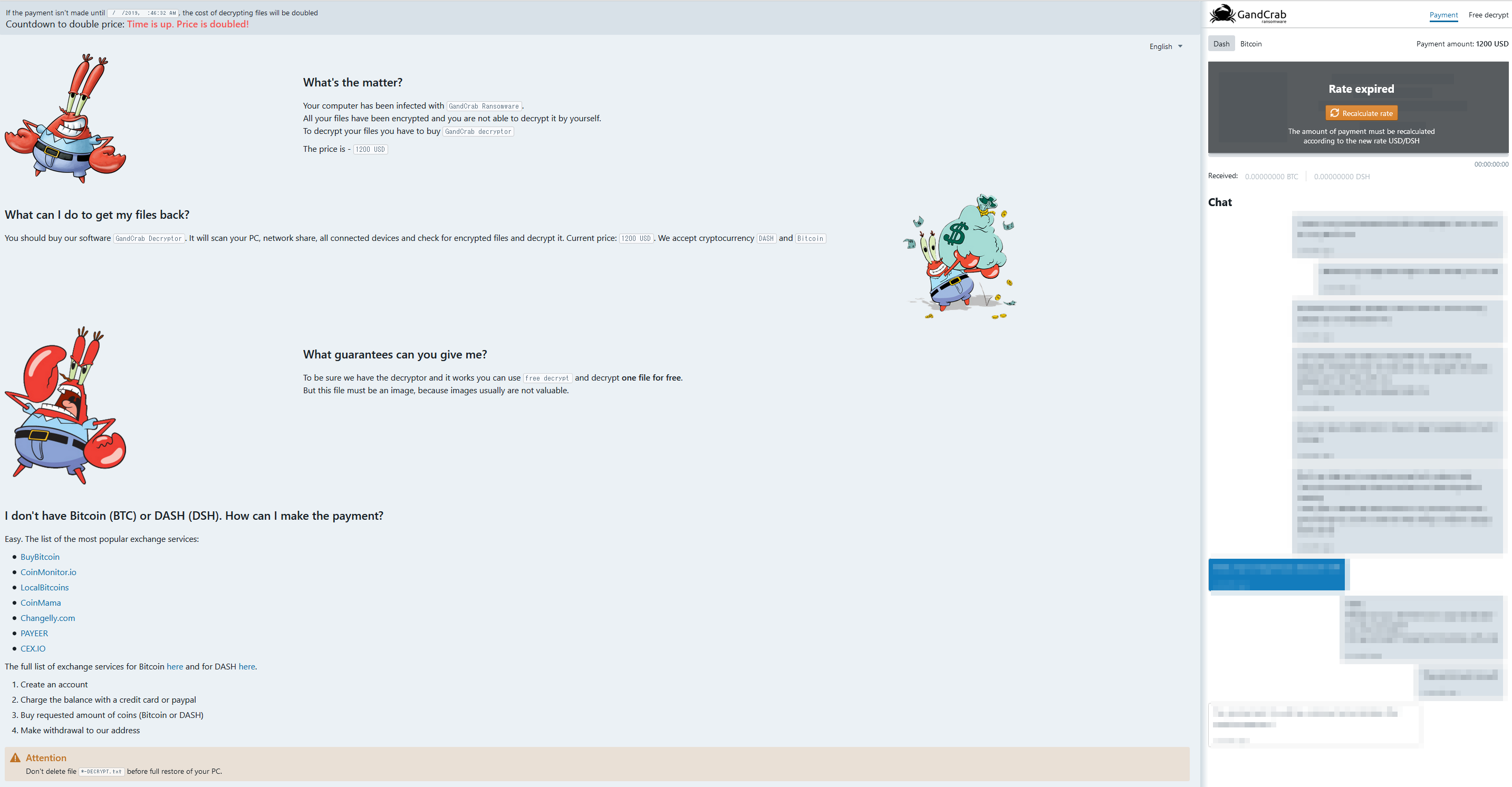

別のダウンローダーのダウンロード先のサーバには、GandCrabが置かれている場合が多く、GandCrabに感染するとファイルが暗号化されます。

また、下記の情報を収集します(一部の情報は取得しない場合があります)。

収集する情報

| pc_user | ユーザ名 | |

|---|---|---|

| pc_name | コンピューター名 | |

| pc_group | ドメイン | |

| av | セキュリティソフトの情報 | |

| pc_lang | 言語設定 | |

| pc_keyb | キーボードの言語設定のフラグ | |

| os_major | OSバージョン | |

| os_bit | プロセッサアーキテクチャ | |

| ransom_id | ランサムウェアID(ボリュームシリアルナンバー、プロセッサー名、プロセッサーファミリから作成) | |

| hdd | ハードディスク情報(ドライブ種類、総容量、使用容量) | |

| GandCrabの情報 | id | 99 |

| sub_id | 1029 | |

| version | 5.1 | |

| action | call | |

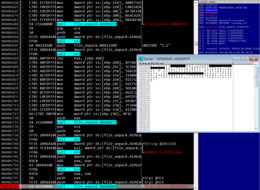

収集したデータは下図のように暗号化されます。

1月に観測されたGandCrab v5.1は、「No More Ransom」からダウンロードできる復号ツールに対応しています。しかし、2月中旬に観測されたGandCrabはv5.2にバージョンアップされています。3月上旬現在の段階では復号ツールは対応していません。

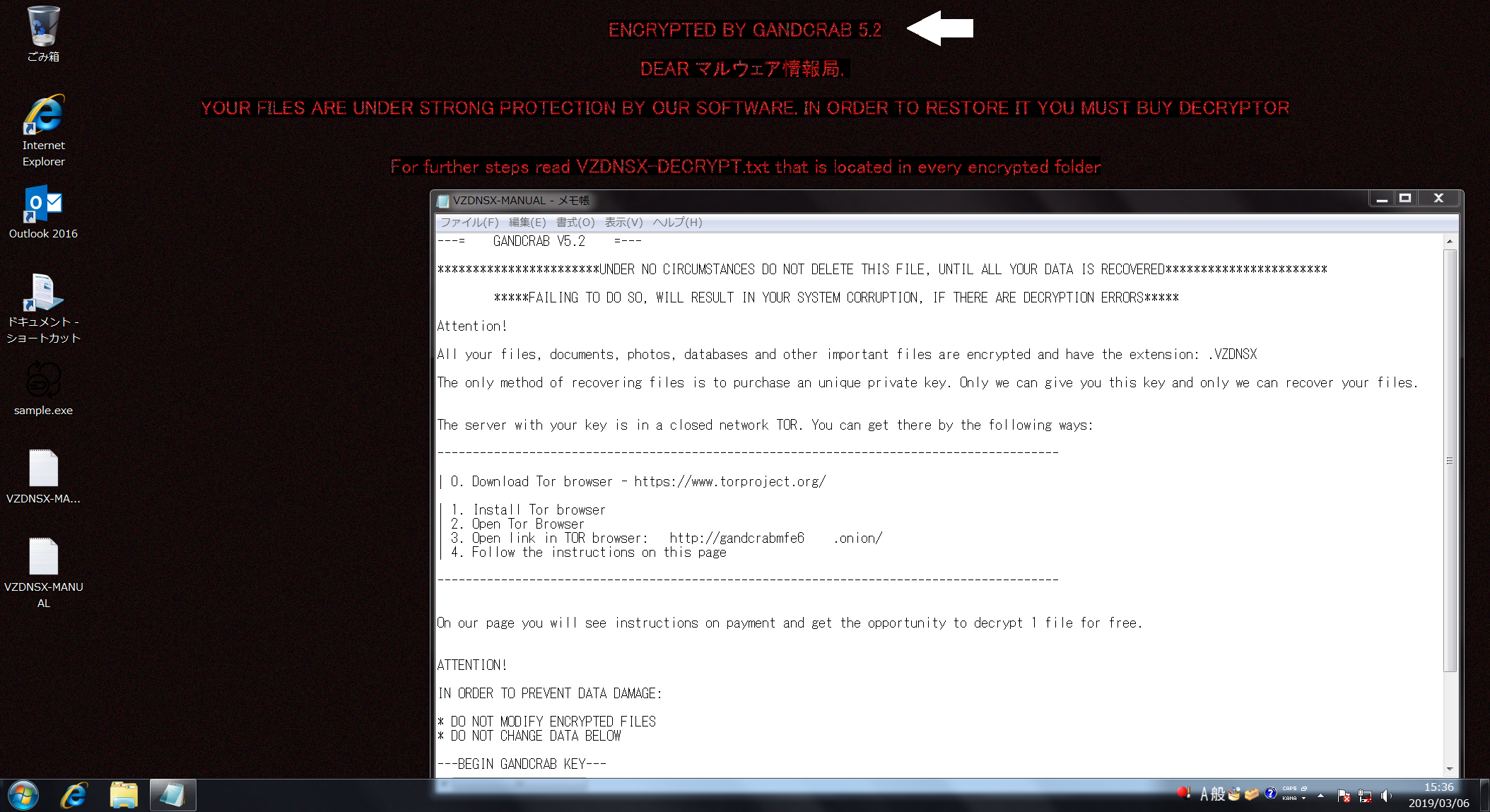

2018年4月 マルウェアレポートのAdobe Flash Playerの脆弱性を悪用しランサムウェアに感染させる攻撃でもご紹介したように、GandCrabは2018年1月末にバージョン1が確認されて以来、頻繁にバージョンアップが行われています。

2018年、2019年と継続的に検出していることが確認できます。特に2018年後半から検出数が増えていますので、今後も注意が必要です。

Love you malspamでは、メールに添付されたJS形式のダウンローダーを実行すると様々なマルウェアに感染する可能性があります。

このようなマルウェアに感染しないためにも、侵入の初期段階であるメールにおいて下記のような基本的な対策を行うことが重要です。

- 不審なメールの添付ファイルは開かない

- 不審なメールに記載されたURLにはアクセスしない

- 不審メールの注意喚起情報を確認し共有・周知する

- .jsの拡張子の関連付けをメモ帳などに変更する(日常的にJavaScriptを使用していない場合)

- メールアドレスの変更を検討する(既に不審メールを受信している場合)

また、Phorpiexなどに感染し、自身のPCから感染を拡大していないか、ネットワークログなどから不審なメールを送信していないことを確認してください。

ESET製品では、JS形式のダウンローダーが含まれたzipファイルを添付したメールを「JS/Danger.ScriptAttachment」、GandCrabを「Win32/Filecoder.GandCrab」、Phorpiexを「Win32/Phorpiex」などの検出名で検出します。

ご紹介したように、1月・2月はランサムウェアGandCrabの感染を狙った

malspamが数多く観測されました。このmalspamでは複数のマルウェアに感染する可能性があります。常に最新の脅威情報をキャッチアップし、対策を実施していくことが重要です。

常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。 下記の対策を実施してください。

- 1. ESET製品の検出エンジン(ウイルス定義データベース)を最新にアップデートする

- ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しております。

最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新にアップデートしてください。 - 2. OSのアップデートを行い、セキュリティパッチを適用する

- マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。

「Windows Update」などのOSのアップデートを行い、脆弱性を解消してください。 - 3. ソフトウェアのアップデートを行い、セキュリティパッチを適用する

- マルウェアの多くが狙う「脆弱性」は、Java、Adobe Flash Player、Adobe Readerなどのアプリケーションにも含まれています。

各種アプリのアップデートを行い、脆弱性を解消してください。 - 4. データのバックアップを行っておく

- 万が一マルウェアに感染した場合、コンピューターの初期化(リカバリー)などが必要になることがあります。

念のため、データのバックアップを行っておいてください。 - 5. 脅威が存在することを知る

- 「知らない人」よりも「知っている人」の方がマルウェアに感染するリスクは低いと考えられます。マルウェアという脅威に触れてしまう前に「疑う」ことができるからです。

弊社を始め、各企業・団体からセキュリティに関する情報が発信されています。このような情報に目を向け、「あらかじめ脅威を知っておく」ことも重要です。