内部不正には、機密情報を不正に持ち出して転職活動に利用する行為や、金銭的利益を目的として社内の個人情報を流用・販売する行為が含まれる。これらは、いずれの企業においても存在するリスクであり、企業が対策を講じるべき脅威の1つである。本記事では、情報漏えいを防ぐ「禁止」「抑止」「監査」に焦点を当てた対策と、メールセキュリティソリューション「GUARDIANWALL」を活用した内部不正対策の具体的な方法について、キヤノンマーケティングジャパン株式会社の小林 順明が解説する。

内部不正による情報漏えい

昨今、内部不正の増加により、企業は早急な対策が求められている。IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威2025年版」の組織向け脅威によると、内部不正による情報漏えいは4位に位置づけられている。1位のランサムウェア攻撃や5位の標的型攻撃と同様に、内部不正が10年連続でランクインしているという点は見逃せない。それだけ、過去から現在に至るまで継続している深刻な脅威であることがうかがえる(図1)。

内部不正とは、組織内部の人間が、その立場や権限を悪用して行う行為を指す(図2)。具体的には、情報漏えいや横領、データの改ざんなどが該当する。特に近年においては、社内の情報を営利目的で外部に持ち出すケースが多く見受けられる。具体的には、転職時の手土産や産業スパイ行為、あるいは金銭を目的とした個人情報の不正入手などが挙げられる。特に、転職が一般化している現代においては、いかなる企業においても起こり得る重大なリスクである。

以下に、実際に発生した内部不正の事例を2件紹介する。

「手土産転職」の事例としては、某通信キャリアの元社員が次世代高速通信規格に関する技術情報を不正に持ち出したとして逮捕された事件が挙げられる。元社員は転職の際、機密情報を自身の個人メールアドレスへ不正に送信していた(図3)。

次に、産業スパイ行為の事例として、某研究機関の技術情報が中国企業に流出したとされる事件を挙げる。逮捕された研究員は、営業秘密に該当する研究データを中国企業に対し、複数回にわたりメールで送信していた(図4)。

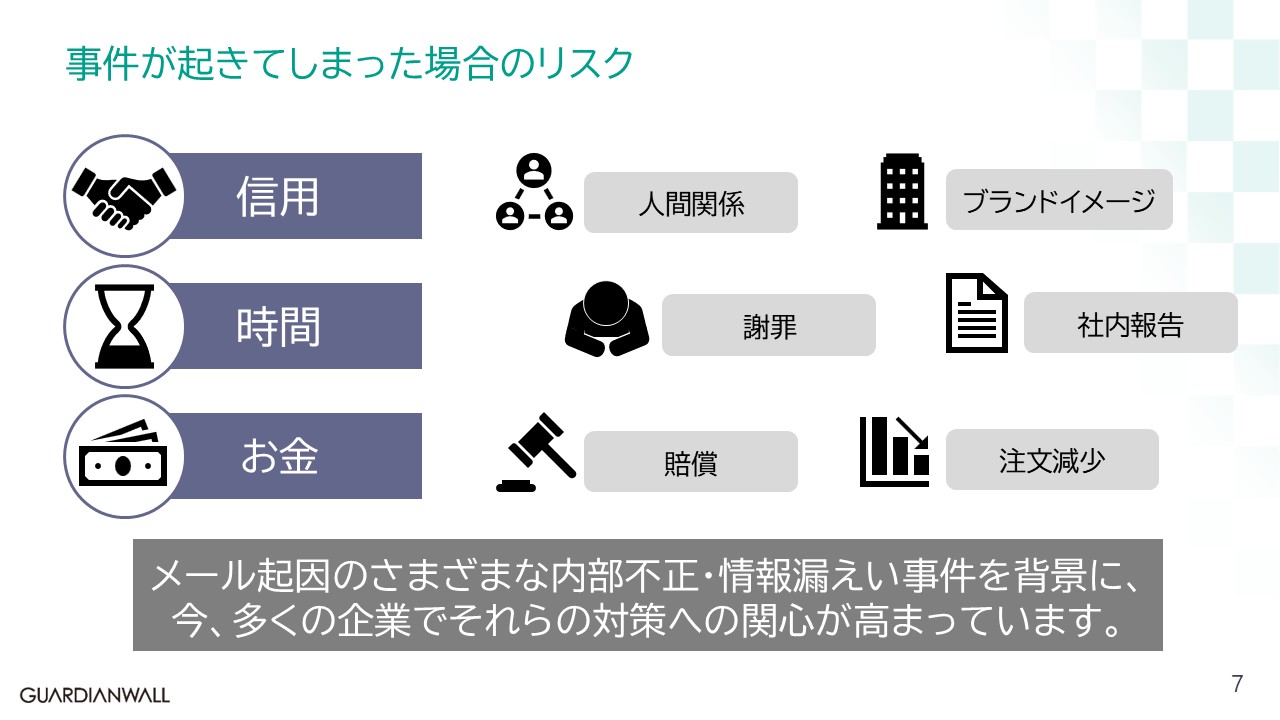

このような内部不正による情報漏えい事件が発生すると、企業の競争力に深刻な影響を及ぼすだけでなく、社会からの信頼を失うなど、企業にとって多大な損害につながることは想像に難くない。メールに起因する、さまざまな事件や事故を背景に、現在、多くの企業で内部不正対策への関心が高まっている(図5)。

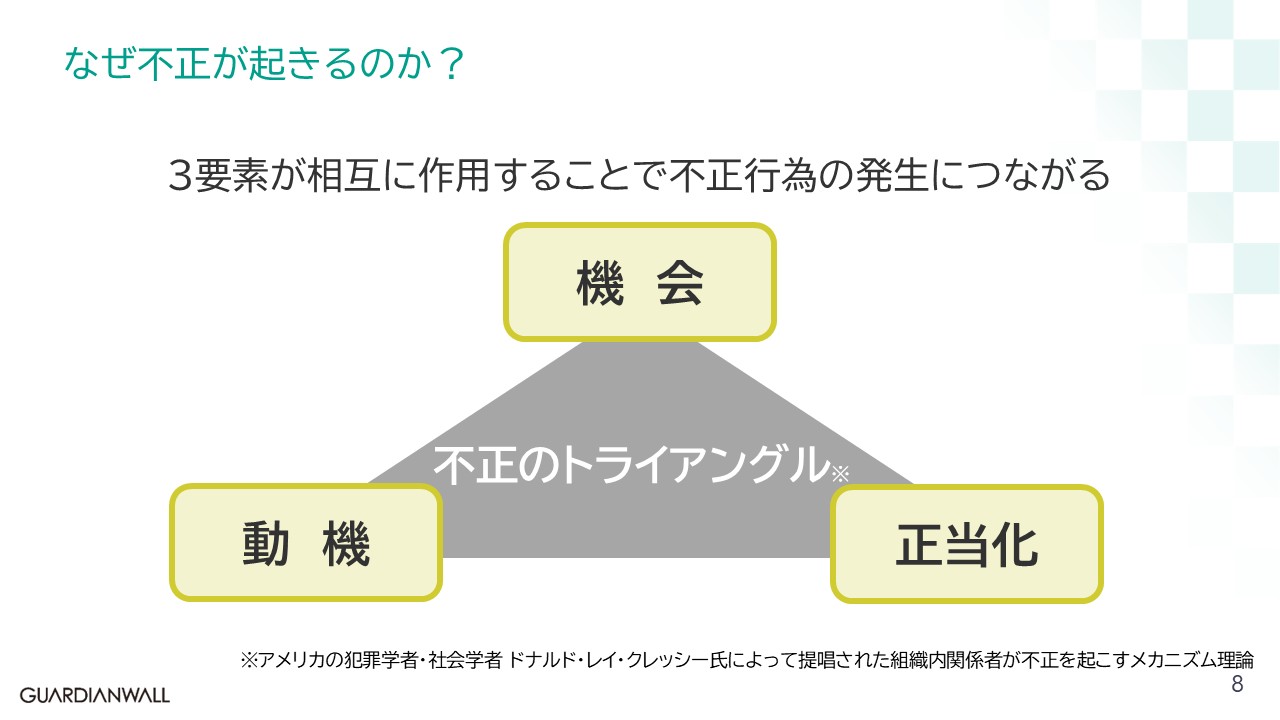

ここで、不正が発生してしまう背景について触れておきたい。よく取り上げられるメカニズムの1つとして「不正のトライアングル理論」が挙げられる。これは、「機会」「動機」「正当化」の3要素が揃ったときに不正が発生しやすいとする理論である(図6)。

「機会」とは、不正を実行できる手段や環境が存在する状態を指す。具体的には、監視やチェックが不十分であったり、権限やルールが未整備であったりする場合が該当する。次に「動機」とは、不正を行う心理的な原因が存在する状態だ。借金を抱えている、過度なプレッシャーを受けているといった状況が代表例だ。最後に「正当化」とは、不正行為を合理化する理由づけが存在する状態を指す。「ほかの人もやっている」といった考え方が、これに該当する。

これら3つの要素を取り除くことができれば、不正の発生を抑止できるというのが「不正のトライアングル理論」の考え方である。こうした理論を踏まえ、以下で紹介する具体的な対策を現場で役立ててほしい。

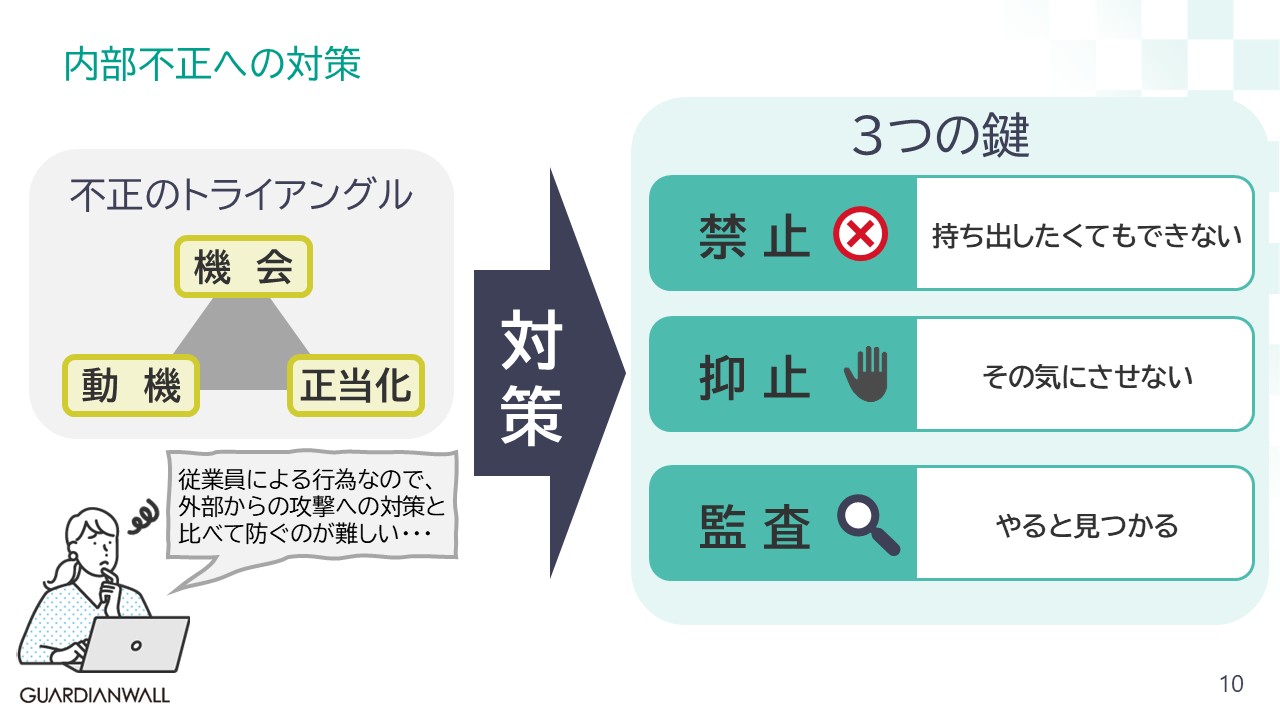

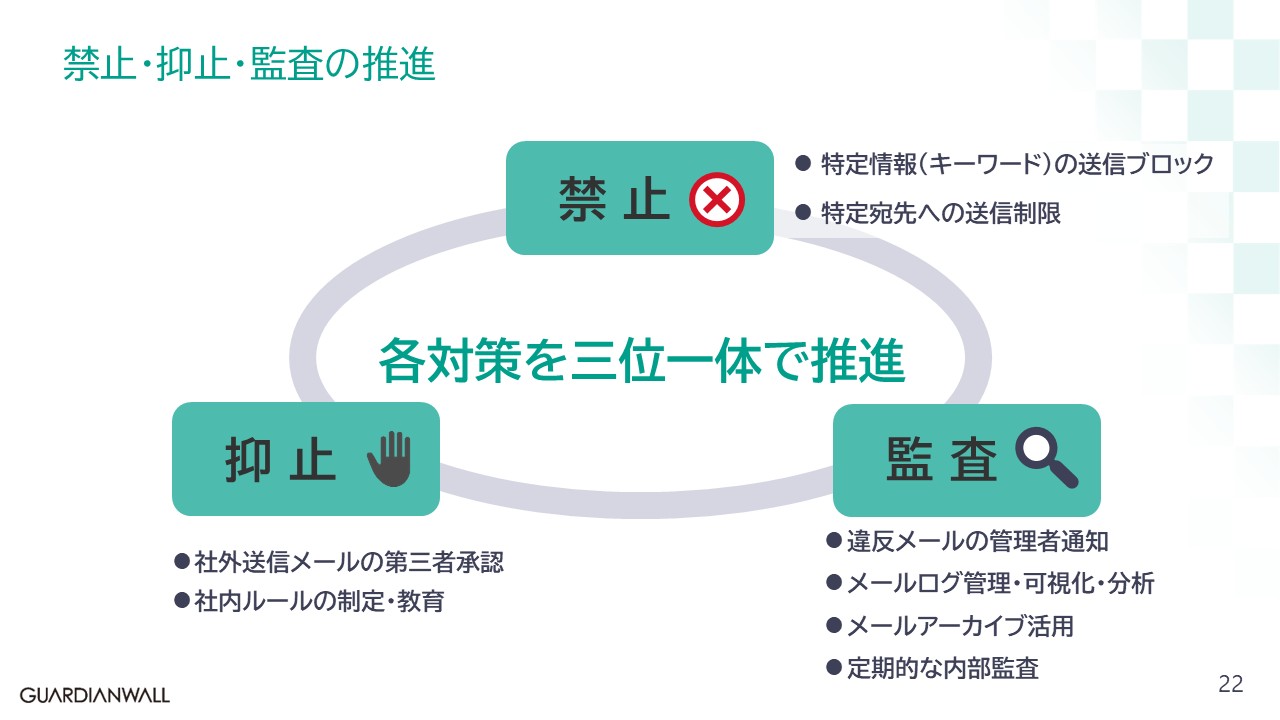

内部不正は自社の従業員による行為であるため、外部からの攻撃への対策と比べて防ぐのが難しい側面がある。そこで、キヤノンマーケティングジャパン(以下、キヤノンMJ)が提案するのが、「禁止(持ち出したくてもできない)」「抑止(その気にさせない)」「監査(やると見つかる)」とする、内部不正への対策に向けた「3つの鍵」である(図7)。

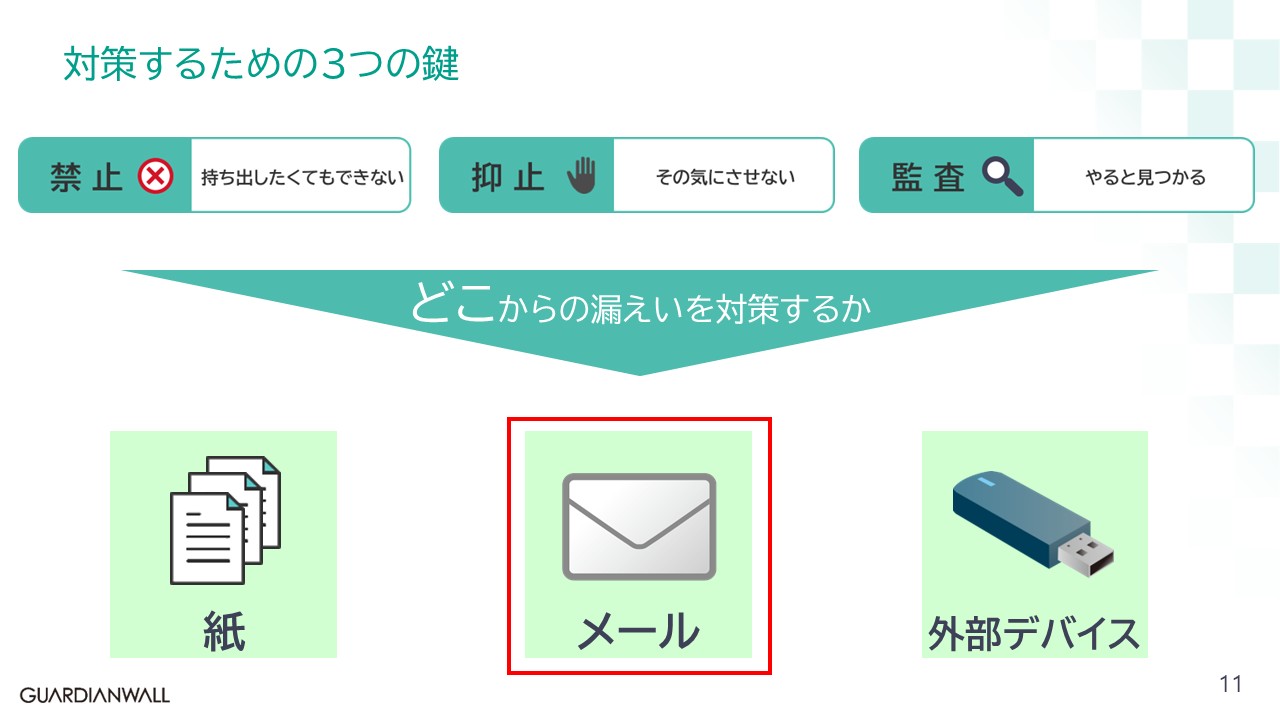

内部不正による情報漏えいは、さまざまな経路から発生し得る。例えば、機密情報を紙に印刷して物理的に持ち出すケース、データを添付して私用メールアドレスや転職先に送信するケース、あるいは、USBメモリーなどの外部デバイスにコピーするケースが挙げられる。これらすべてに対策は必要であるが、ここでは「メール」を経由した情報漏えいに焦点を当てて解説する(図8)。

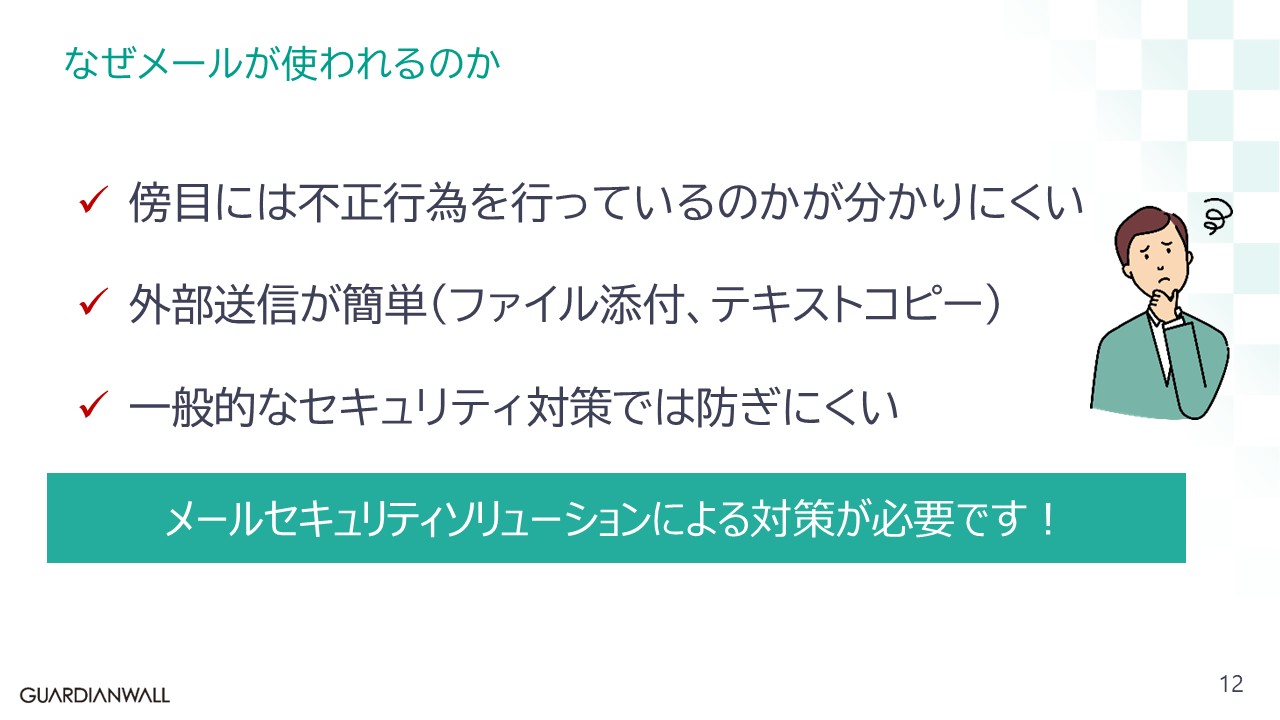

メールに着目する理由として、不正行為が行われているかどうかを外部からはわかりにくいという点が挙げられる。メールは通常の業務で日常的に利用されるため、外見上は通常業務にしか見えず、不正行為かどうかを判別しにくい。また、メールはファイル添付によって外部への送信が極めて容易であるという特徴もある。

さらに、一般的なメールサーバーやメールサービス単体では、内部不正を防止するための機能が十分に備わっていないのが現状だ。したがって、内部不正対策としては、専用のメールセキュリティソリューションを導入し、適切な対策を講じる必要がある(図9)。

メール経由での情報漏えいへの対策

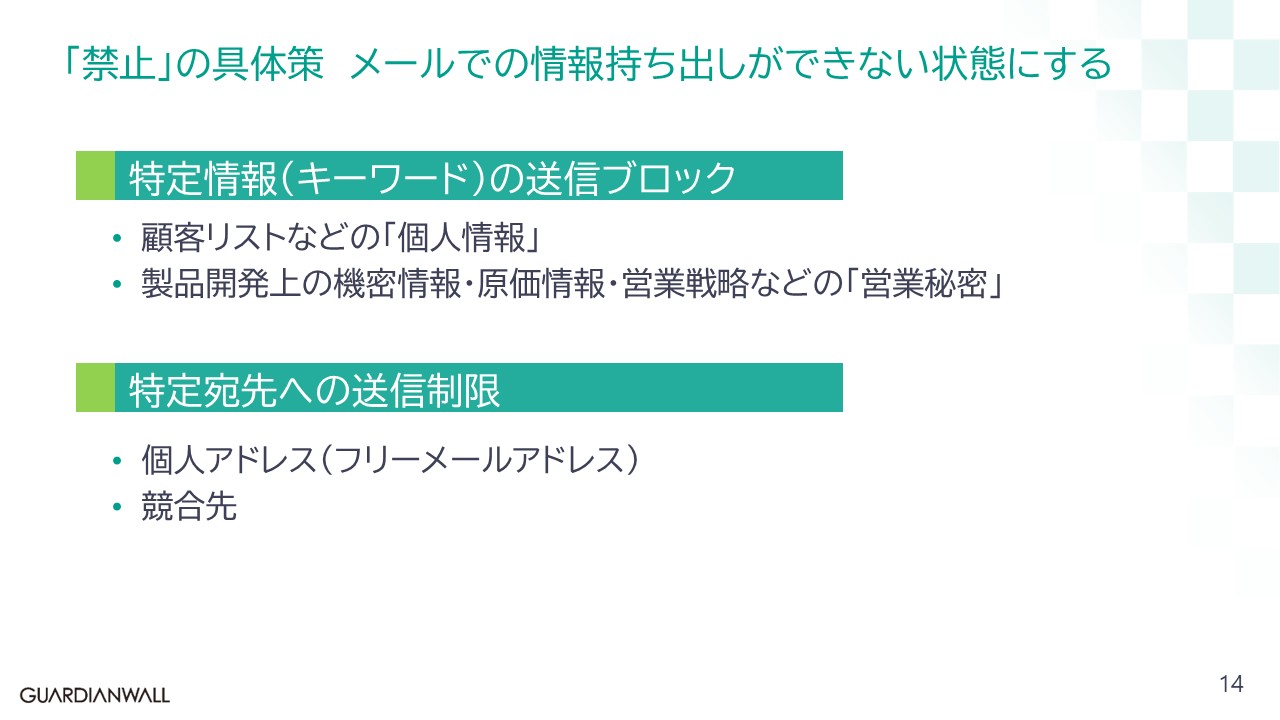

それでは、メールに着目した際の対策について、それぞれの具体策を解説する。「禁止(持ち出したくてもできない)」の具体策は、メールによる情報の持ち出しが不可能な環境を構築することである。

特定情報の送信をシステム的にブロックする措置が重要だ。例えば、顧客リストなどの個人情報や、営業秘密などの特定情報の送信を自動的に検知・遮断できれば、外部流出を未然に防げる。このような情報がひとたび漏えいしてしまうと、企業の競争力が損なわれるリスクとなるため、重要な対策となる。

また、送信先を制限する対策も有効である。個人がよく使用するフリーメールアドレスや、競合他社のドメインへの送信を禁止・制限することで、情報漏えいのリスクを低減できる(図10)。

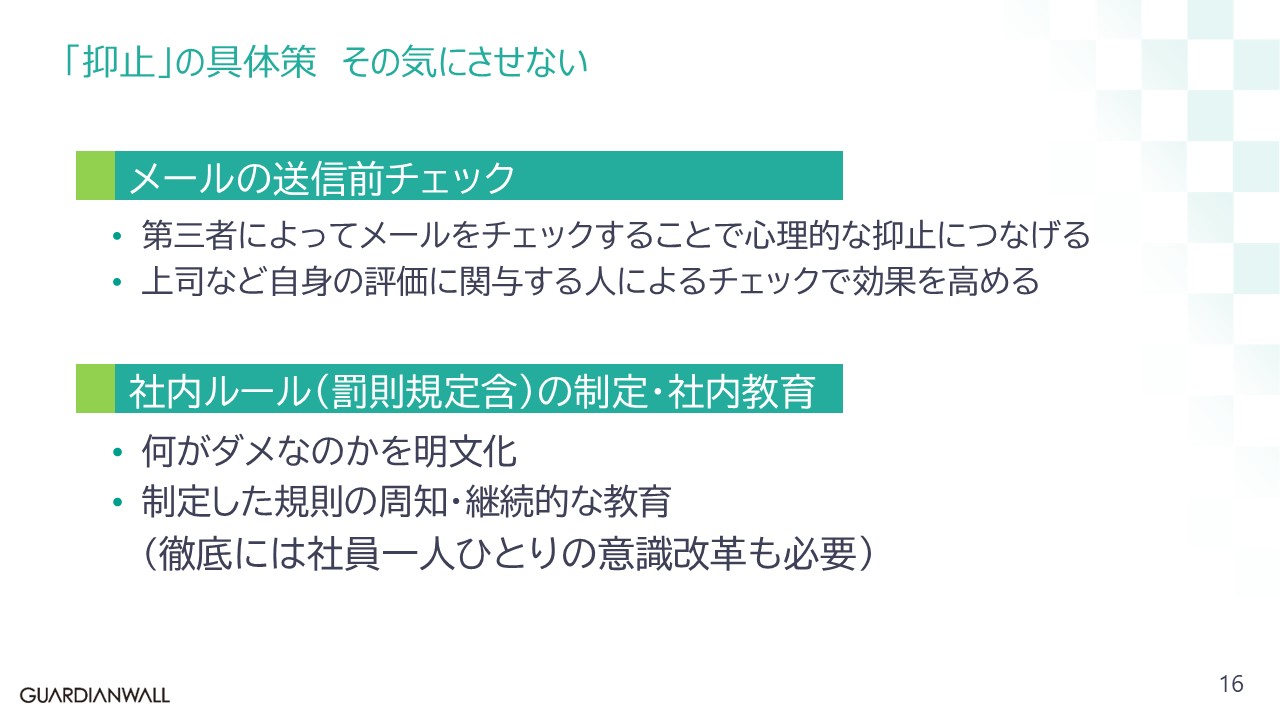

次に、「抑止(その気にさせない)」の具体策としては、メール送信に対するモニタリングやチェックが効果的である。第三者が内容を確認する体制を整えれば、従業員に対して「見られている」という心理的抑止力が働く。特に、上司や人事評価に関与する立場の者によるチェックを取り入れることで、抑止効果を高めることが可能だ。

また、社内ルールの明文化と徹底した教育も不可欠である。何が禁止されているのかを明確にし、従業員一人ひとりに理解、意識させることが重要だ。定期的な研修やワークショップの実施を通じて、継続的な啓発を行うことが大切だ(図11)。

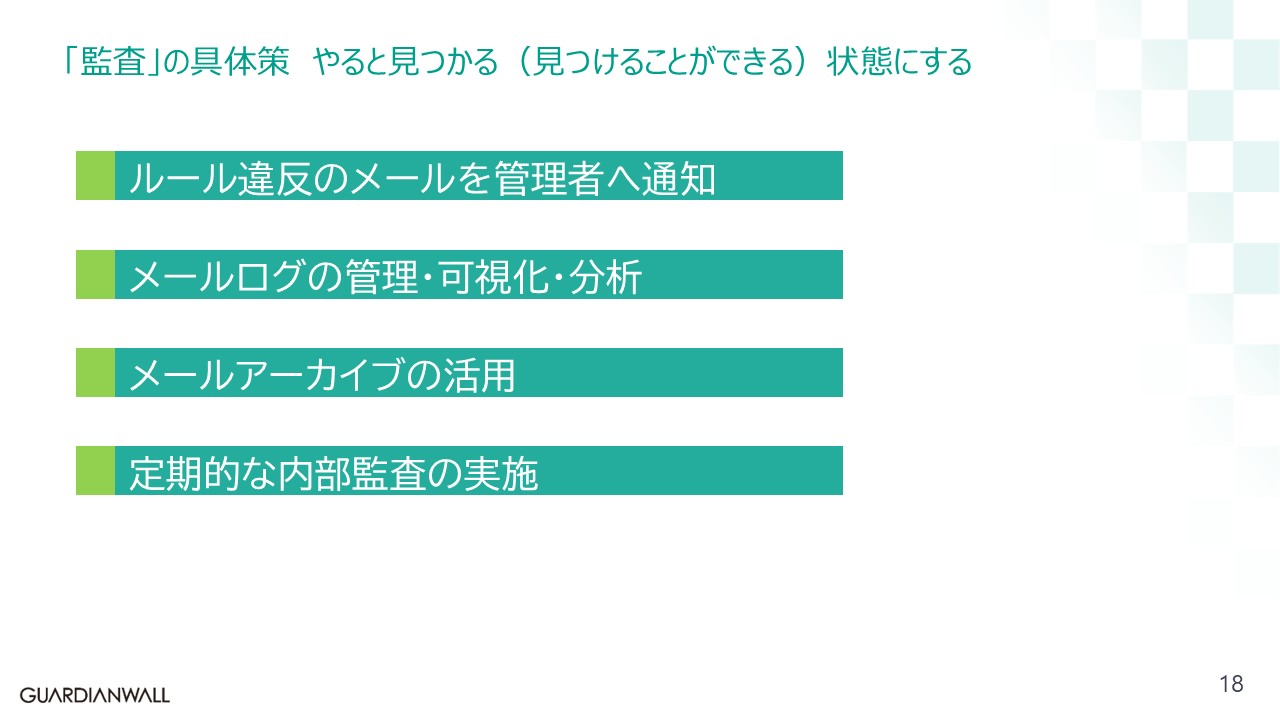

3つ目となる「監査(やると見つかる)」の具体策としては、ルールに違反したメールが送信された場合に、自動的に管理者へ通知される仕組みを導入することが挙げられる。メールログを管理し、「誰が、いつ、どのような内容のメールを送ったのか」を可視化し、事後の追跡と分析を可能にする。

加えて、メールアーカイブを活用し、メール本文や添付ファイルを含めた、すべてのメールを保存・管理することも有効だ。さらに、内部監査の一環として、定められたルールが守られているかどうかを定期的に点検する仕組みも必要不可欠である(図12)。

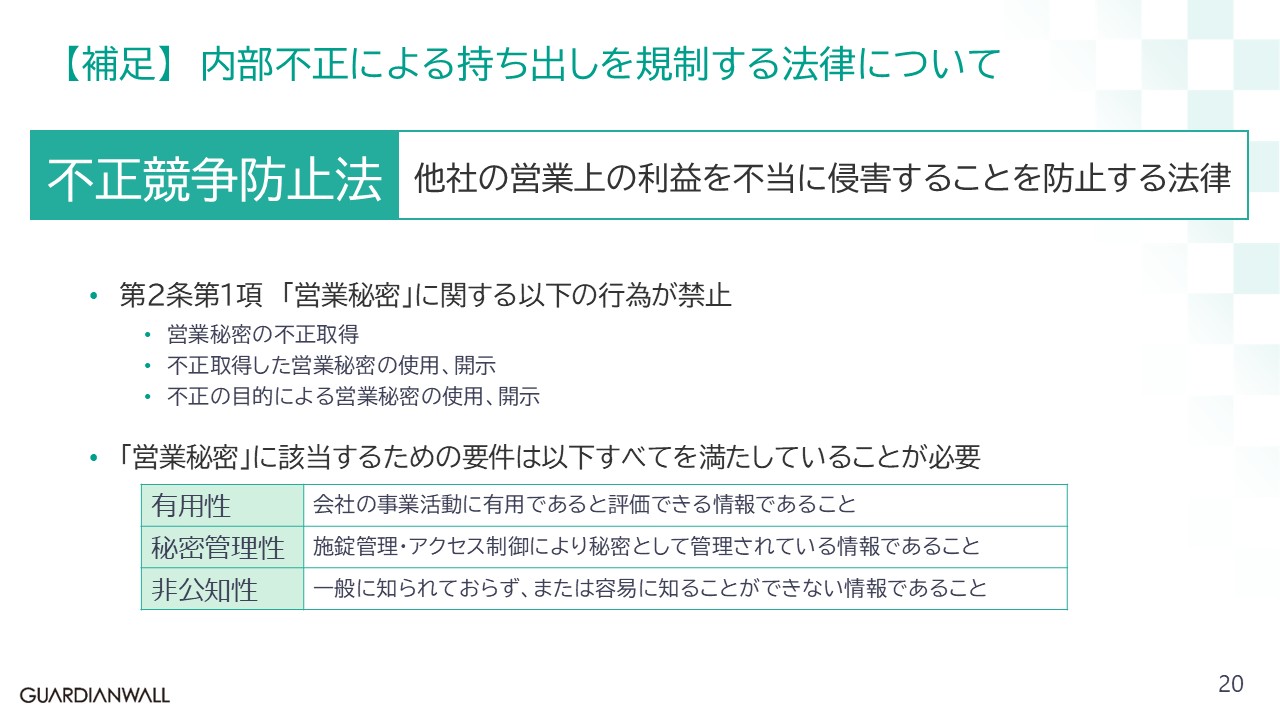

また、企業における情報漏えいへの対策は、法的な側面からも欠かせない。

業務上で使用する機密情報を第三者に持ち出す行為を規制するための法律として、不正競争防止法がある。不正競争防止法では、営業秘密に関する禁止行為が明確に定められている。営業秘密は、顧客リスト、製造ノウハウ、商品原価、営業戦略などが該当する。これらの情報について、不正な使用、開示、取得が法律によって禁止されているのである。

ただし、すべての情報が営業秘密として認められるわけではなく、次の3要件をすべて満たしている必要がある。

- 有用性:事業活動にとって有益であること

- 秘密管理性:秘密として適切に管理されていること

- 非公知性:一般に知られていないこと

実際に事件や事故が発生した際に法的手段を取るためにも、あらかじめ守るべき情報が適切に管理されていなければならない(図13)。

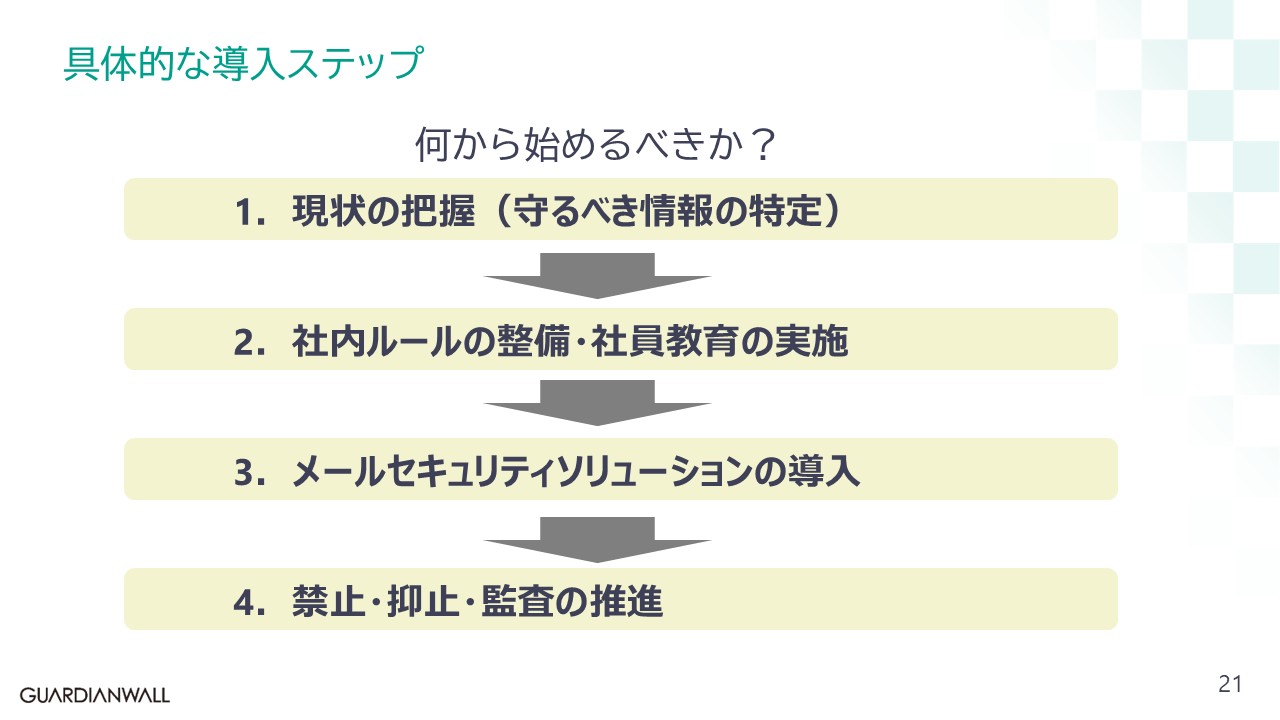

ここまで、「禁止」「抑止」「監査」の3つの観点から具体的な対策について解説してきたが、「何から手をつければよいか、わからない」と感じている方も少なくないだろう。そこで、「何から始めるべきか」という観点で、具体的な導入ステップを解説する(図14)。

- 現状の把握(守るべき情報の特定):どの情報を守るべきかが明確になっていなければ、適切な対策を講じることはできない。

- 社内ルールの整備と社員教育の実施:自社にとって重要な情報は何か、そして、それをどのように管理すべきかを明確にし、全社員に理解させる。

- メールセキュリティソリューションの導入:定めたルールを実際に遵守させる仕組みを構築する。

- 禁止・抑止・監査の推進:「3つの鍵」の具体策を着実に推進する。

特に、「禁止」「抑止」「監査」は、三位一体で機能させることが内部不正対策の鍵となる。これにより、企業全体の情報セキュリティ意識を高め、リスクを最小限に抑えられる(図15)。

これらの具体策のうち、教育やルールの整備だけで実現可能な項目は、ごくわずかであり、残りの大部分はシステムによる支援、すなわちメールセキュリティソリューションの導入によって実現されるべき項目である。次章では、実際のメールセキュリティソリューションを取り上げ、その機能や活用例について解説する。

メールセキュリティソリューション「GUARDIANWALL」とは

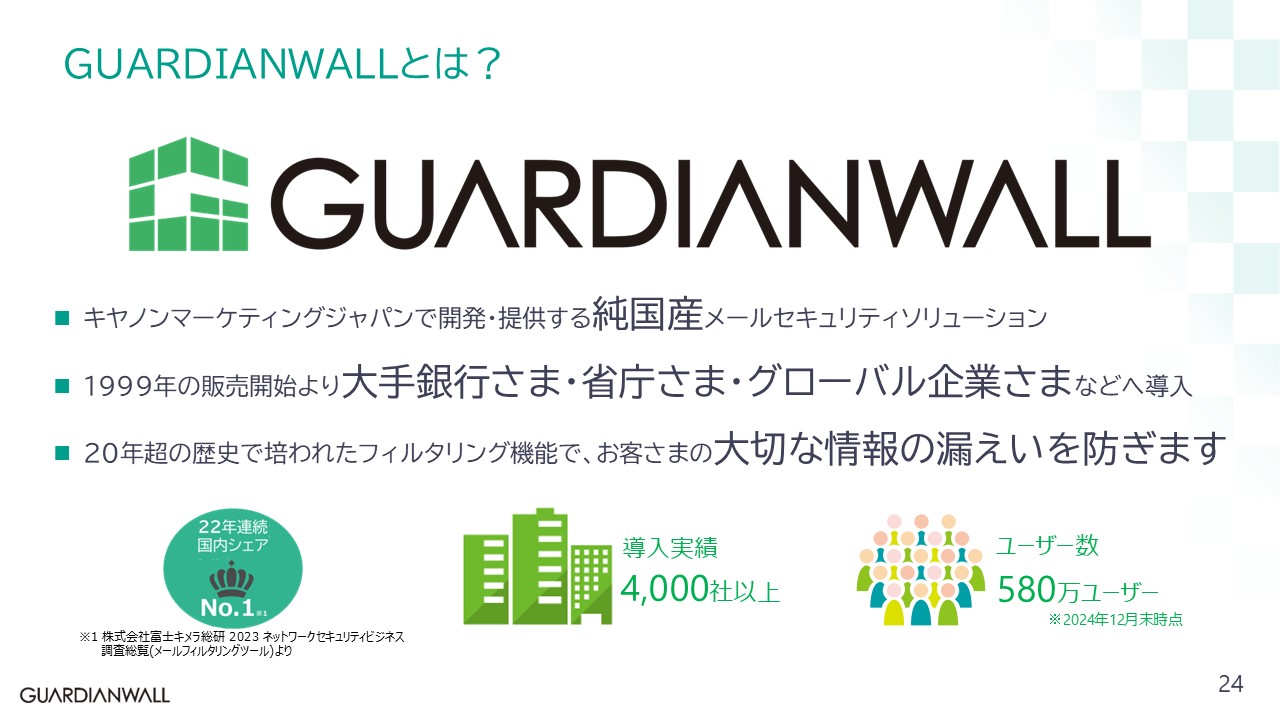

「GUARDIANWALL」は、キヤノンMJが開発・提供する純国産のメールセキュリティソリューションだ。1999年の販売開始以来、大手銀行、官公庁、グローバル企業など、累計4,000社を超える企業に導入されてきた実績を持つ。大切な情報の漏えいを防ぐために、20年以上にわたり培われた高いフィルタリング機能が本製品の大きな特長となっている(図16)。

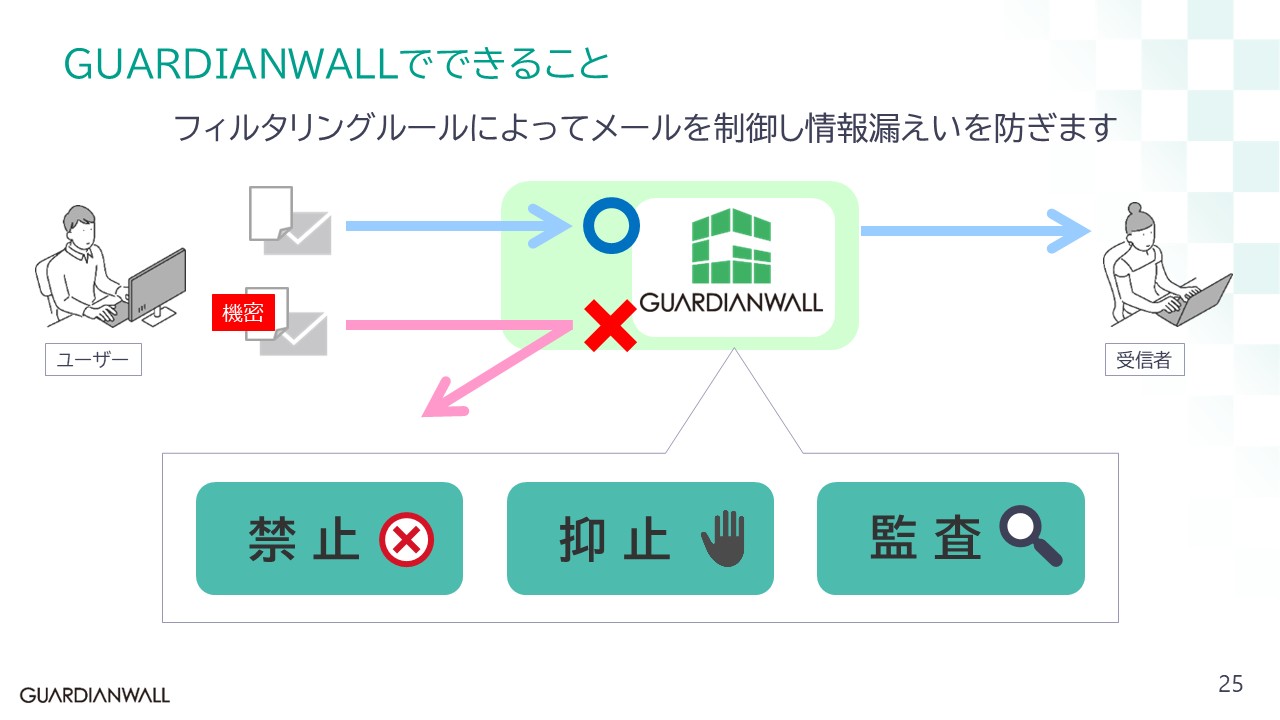

GUARDIANWALLでは、あらかじめ定めたフィルタリングルールに基づいてメールを検査する。問題のないメールはそのまま送信されるが、ルールに違反するメールはブロックされ、情報漏えいを未然に防ぐ。このような機能により、先述した「禁止・抑止・監査」という3つの対策を実現し、内部不正による情報持ち出しのリスクに対処することが可能となる(図17)。

GUARDIANWALLは、3つのサービスで構成されており、必要な対策に応じたサービスを選択することで、コストを抑えたスモールスタートも可能なライセンス体系を採用している。

ここでは、その中から「MailFilter(フィルタリング)」と「MailArchive(メールアーカイブ)」の2つを取り上げ、「禁止・抑止・監査」を具体的に実現する方法について解説する(図18)。

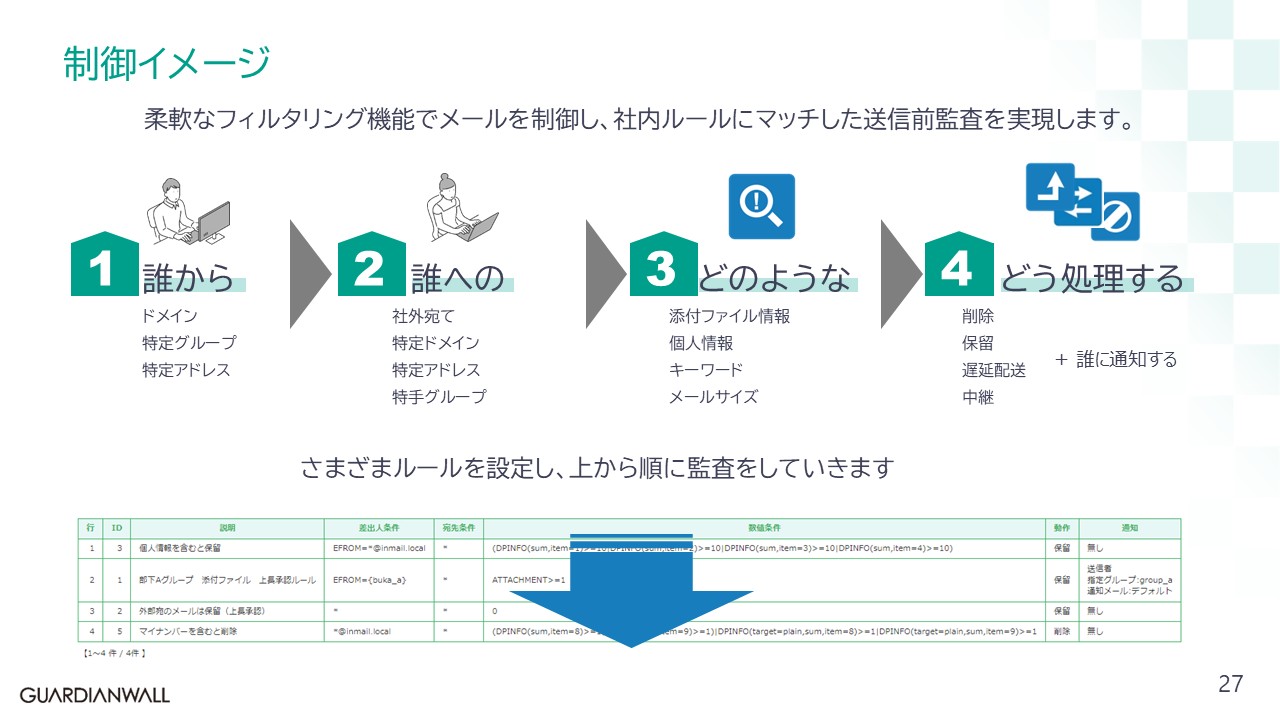

メール制御の根幹である「フィルタリング機能」では、「誰から」「誰へ」「どのようなメールを」「どのように制御するか」という観点からルールを設定できる。まず、「誰から、誰へ」という条件では、メールアドレスやドメインだけでなく、社内の部門ごとにグルーピングして設定することも可能である。

また、「どのように処理するか」の設定では、例えば一時的に送信を保留して上司の承認を得る、あるいは自動的に削除するといった制御も可能である。このような条件を複数設定し、処理の優先順位を決めることで、各企業の業務要件や社内ルールに最適化されたフィルタリングを実現できる(図19)。

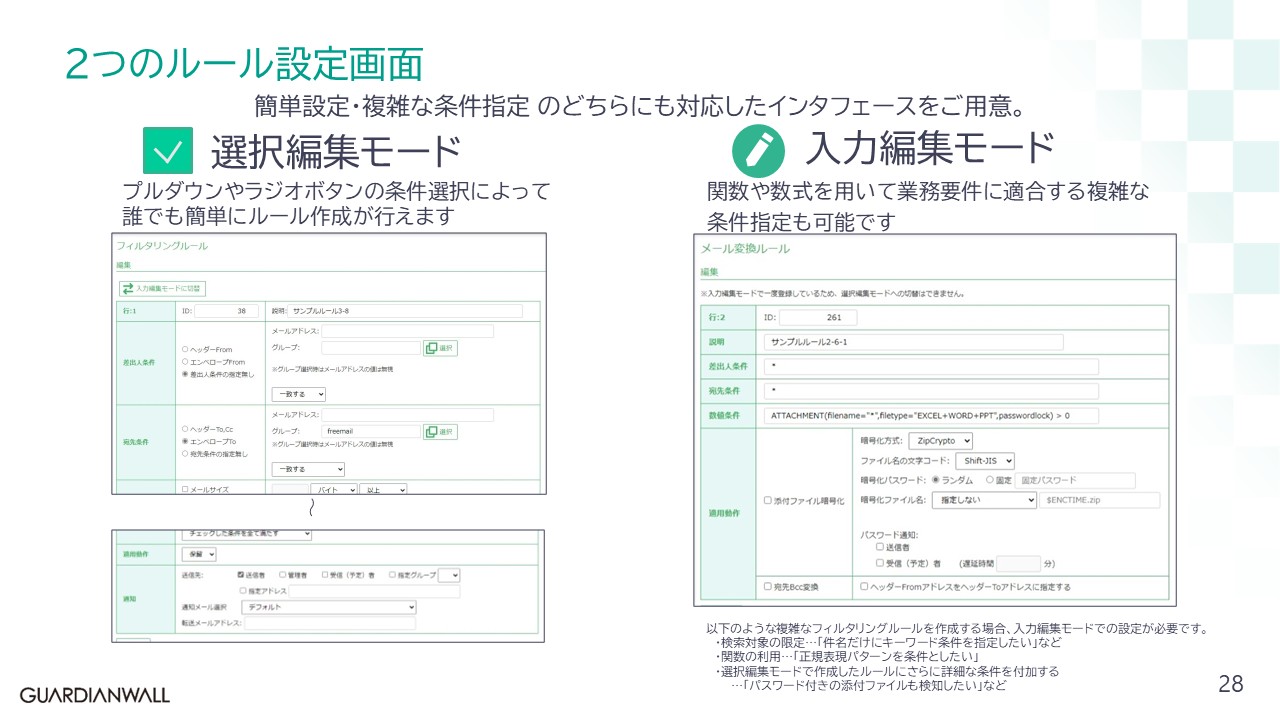

GUARDIANWALLでは、利用者のスキルや目的に応じてルール設定画面を2つのモードから選択できる。まず、「選択編集モード」では、プルダウンやラジオボタンによって簡単に条件を選択できる仕組みとなっている。また、「入力編集モード」では、関数や数式を用いて、より複雑な条件設定にも対応できる。

これにより、設定したいルールの内容や担当者のスキルレベルに応じて2つのモードを使い分けることができ、効率的にルール設定が可能だ(図20)。

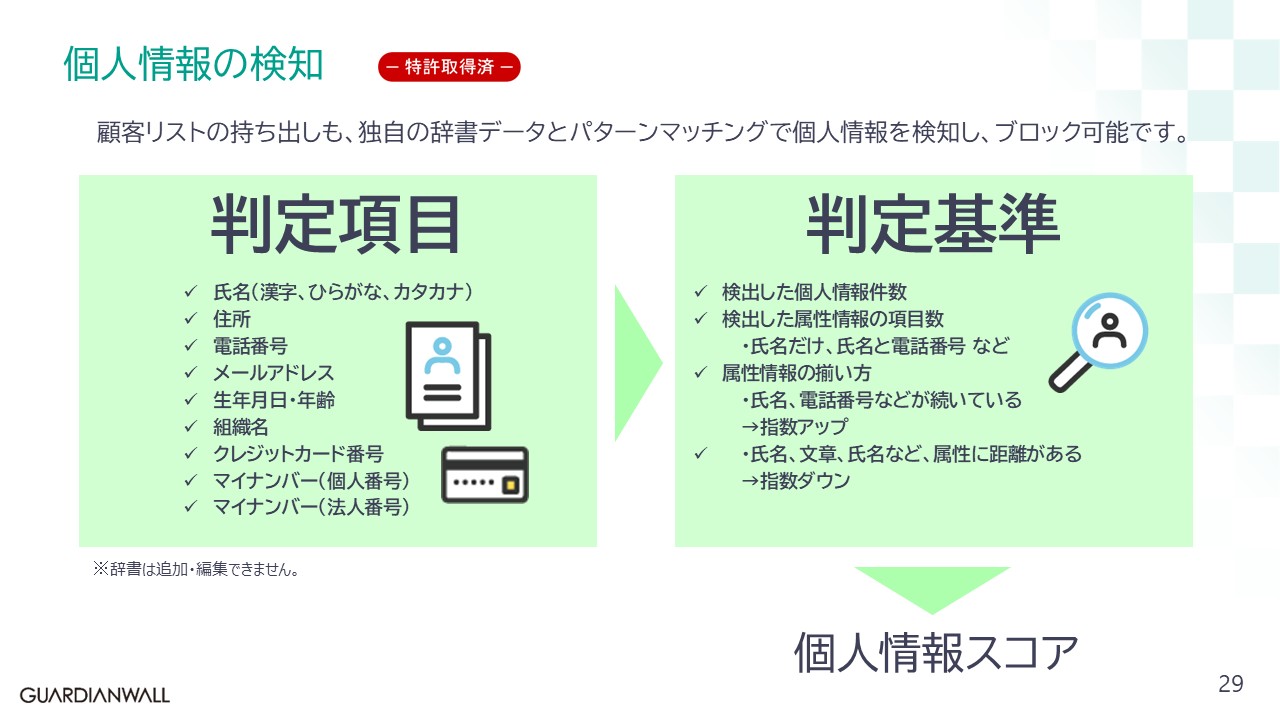

さらに、顧客リストの持ち出しを防ぐために「個人情報検知機能」を搭載している。この機能では、独自の辞書データとパターンマッチングを活用し、氏名、メールアドレス、クレジットカード番号、マイナンバーなどの個人情報を高精度で検知する。

検出された個人情報は、メール1通あたりに含まれる件数をもとにスコアリングされ、100点満点中の何点に相当するかを数値化して評価する。このスコアを条件に組み込んで、該当するメールを自動的にブロックする(図21)。

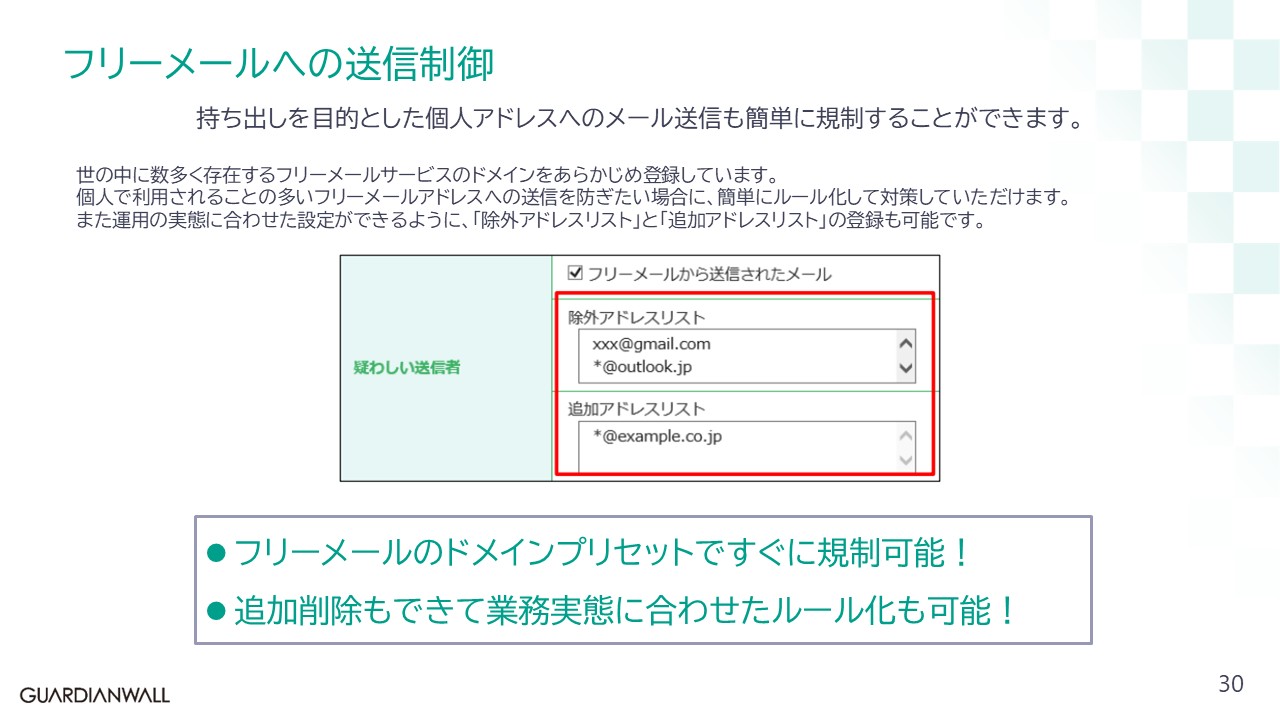

また、個人による私用メールアドレスへの送信(持ち出し目的)の制御も容易に行える。多数のフリーメールアドレスのドメインがあらかじめ登録済みなので、機能を有効化するだけで、すぐに規制を開始できる。さらに、追加登録や除外設定も行えるため、実際の業務実態に即した柔軟な調整も行える(図22)。

GUARDIANWALLの活用例

これまで説明してきた各機能を活用し、「禁止・抑止・監査」の対策を実現する方法について、GUARDIANWALLの具体例を用いて解説する。

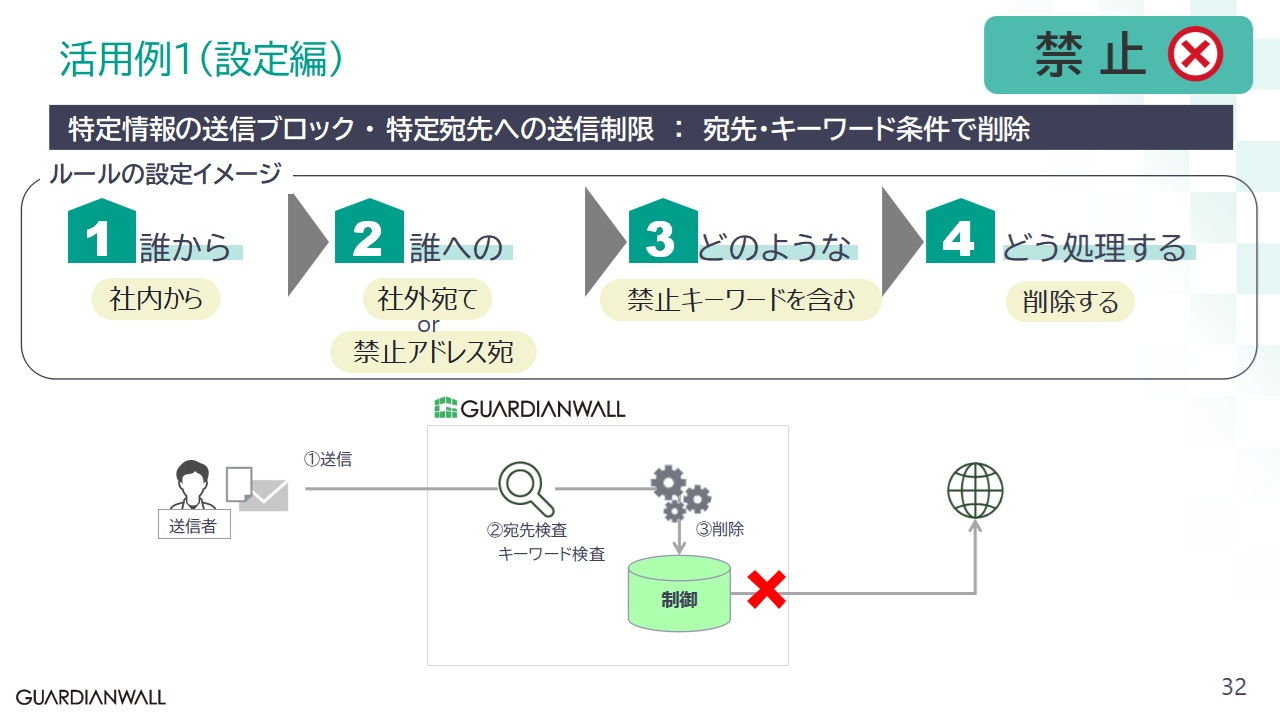

1)「禁止」の活用例

「禁止」対策としては、送信されるメールに特定のキーワードが含まれていた場合に、自動的にメールを削除する方法がある。禁止したいキーワードをGUARDIANWALLへ登録し、条件リストを作成する。そして、フィルタリングルールの設定画面から、詳細な条件とともに禁止するべきキーワードを選択する。さらに、ルールに該当した際の挙動として、該当メールの削除および通知を設定する(図23)。

ユーザー側では、通常通りにメールの作成と送信を行う。その後、GUARDIANWALLによって、メールの内容が設定されたルールに合致しているかどうかが自動的に判定される。該当のルールに一致していた場合は削除処理が行われ、外部への送信はブロックされる。送信時点で不適切な内容の検出と遮断が可能となるため、人為的なミスや内部不正による情報漏えいリスクを未然に軽減できるのが利点だ。

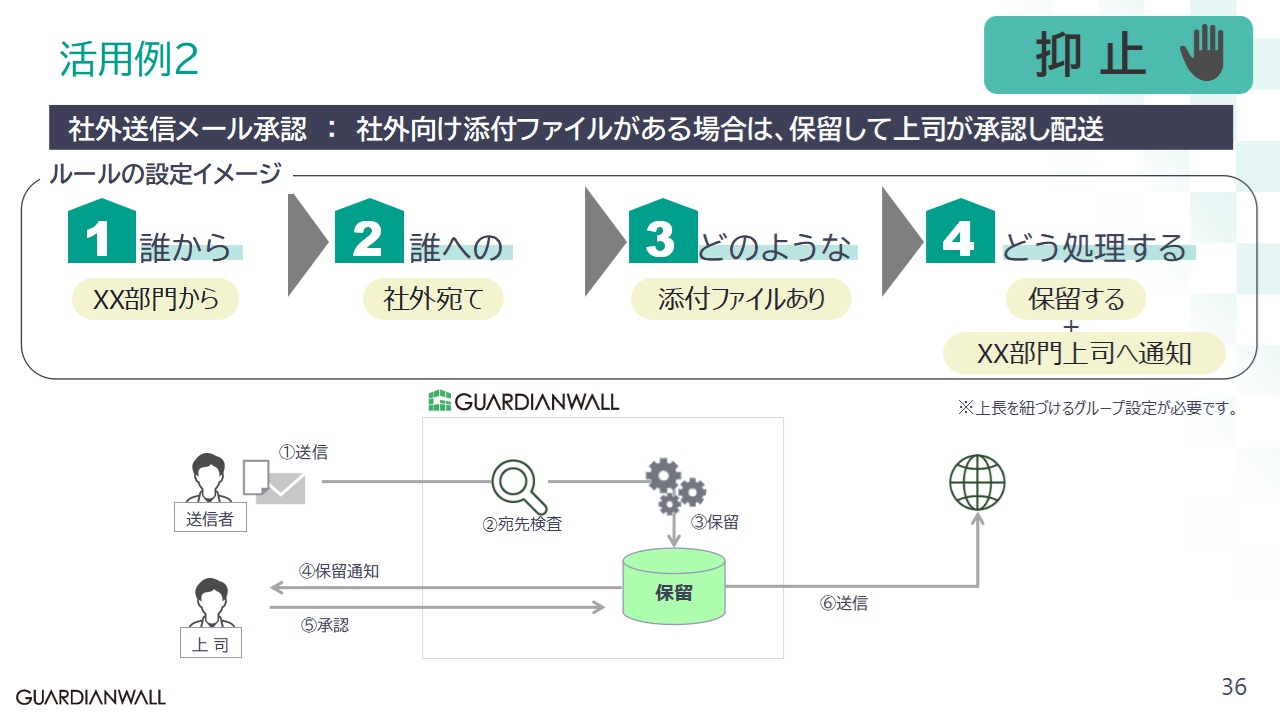

2)「抑止」の活用例

上長承認機能を活用すれば、第三者による内容チェックを行い、問題がなければ送信を許可するという設定が実現できる。例えば、添付ファイルが2つ含まれている場合に上長承認を求めるルールを作成できる。

ユーザーが送信したメールがルールに合致していた場合、メールは保留され、ユーザーおよびその上長に対して通知メールが自動的に送信される仕組みである。上長は、GUARDIANWALLの管理画面から、保留された理由、宛先、件名、本文、ヘッダー情報などを確認できる。メールに添付ファイルがある場合には、ファイルをダウンロードして内容に問題がないかも事前に確認できる。内容に問題がある場合には、「削除」ボタンをクリックして送信をキャンセルし、内容に問題がなければ、「承認」ボタンをクリックしメールが正式に送信される流れとなる。

GUARDIANWALLにより、メール送信前の承認プロセスを取り入れ、特定条件に該当するメールを一時保留したり、ダブルチェックを実施したりすることで、誤送信の防止を図る(図24)。

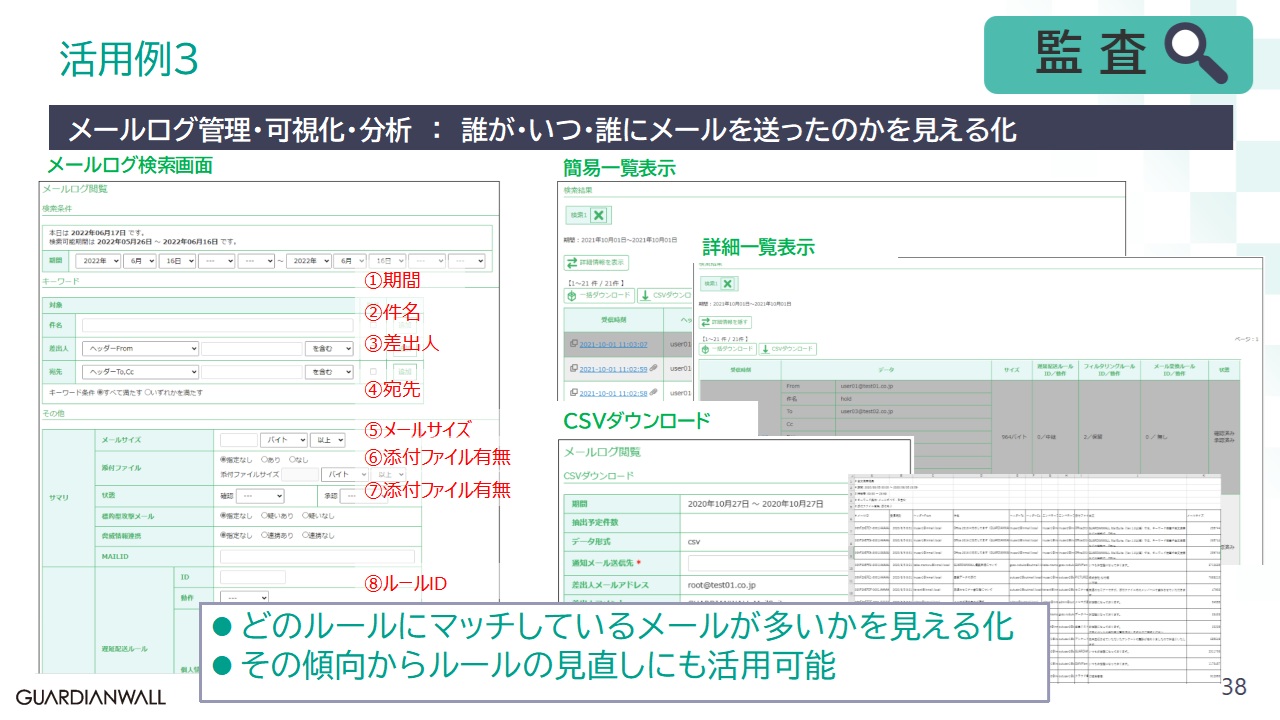

3)「監査」の活用例

GUARDIANWALLには、メールログやレポートの機能が搭載されている。この監査機能を用いて、送受信されたメールの記録を詳細に追跡ができるため、セキュリティ対策としても非常に有効である。

GUARDIANWALLでは、複数のルールを柔軟に作成、適用できるため、組織の運用方針やリスク管理体制に応じた高度なフィルタリングと監査が実現できる。また、運用開始後に、どのルールにマッチしたメールが多いかといった傾向をログやレポートから分析できる。これにより、ルールの修正や新たなルール作成の参考とし、ルールの見直しに活用できる。

管理画面の「メールログ」では、差出人や宛先といったメール情報、適用されたルールや動作を指定して検索ができる。検索結果画面からは、マッチしたメールの内容や送信日時、宛先などの情報を確認する。また、レポート機能を利用すれば、メールの流量レポートやルール適用状況が閲覧できる。ルールレポートでは、送受信されたメール数やルール適用状況をグラフで視覚的に把握できる。このように、ログやレポートを活用することで、「誰が、誰に、いつメールを送ったか」といった情報の「見える化」が可能となる。日々の業務状況やセキュリティルールとのバランスを考慮しながら、ルールの作成、修正を行える(図25)。

おわりに

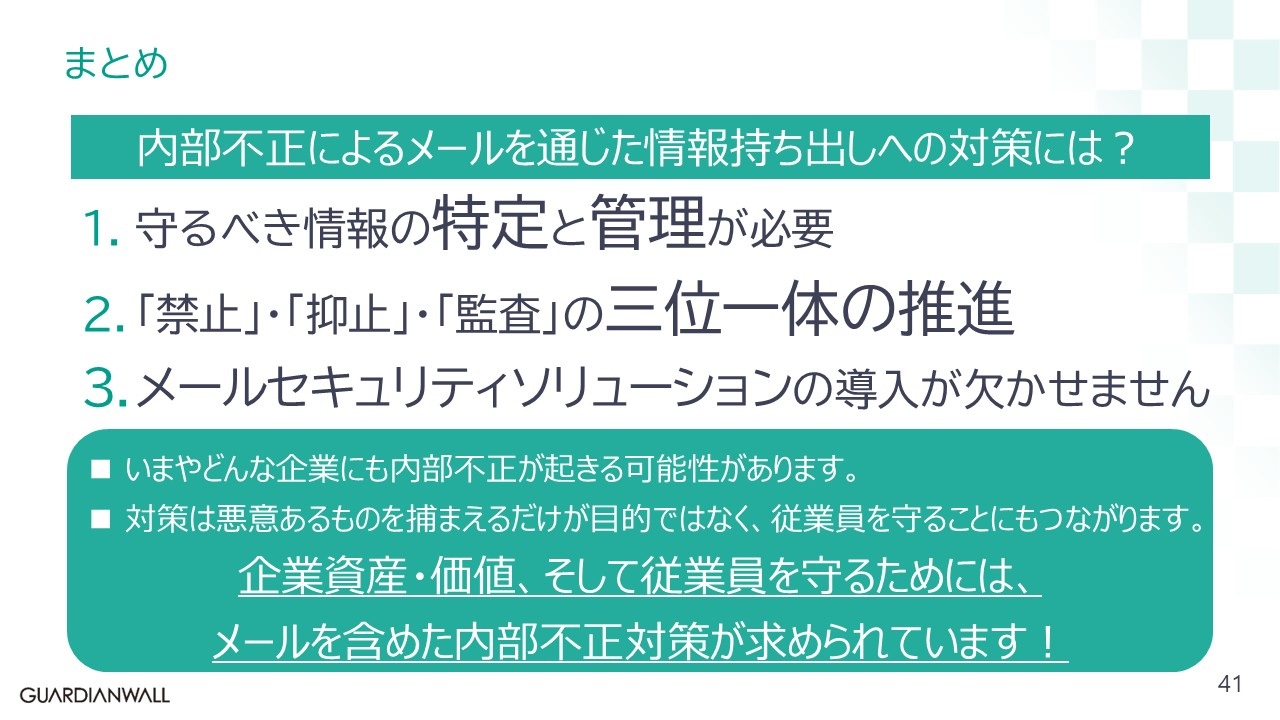

本記事では、内部不正による情報漏えい対策として、まず守るべき情報の特定と管理が欠かせないことを解説した。さらに、「禁止・抑止・監査」の3つの対策を総合的に推進する必要があり、メールセキュリティソリューションの導入は不可欠である点を説明した。

現状、どんな企業でも内部不正が起きる可能性はあるが、システムによる対策は、悪意のある者を捕らえることだけが目的ではなく、人為的ミスによる情報漏えいから従業員を守る役割も担っている。企業の資産価値を守るためにも、メールセキュリティソリューションの導入について検討すべきである(図26)。

![図1:IPA 情報セキュリティ10大脅威 2025 [組織]](/files/user/malware_info/images/special/250916/1.jpg)