企業・組織に対するサイバー攻撃のリスクは深刻化しており、業種や事業規模を問わず、経営上の大きな課題となっている。こうしたセキュリティ脅威への対策として、EDR/XDRの導入が進んではいるが、実際の運用面での課題は多い。本記事では、組織の規模に関係なく被害が拡大している背景をはじめ、その対策としてEDR/XDRが有効である理由や導入における課題、そして、マネージドサービス付きXDRソリューションの1つである「ESET PROTECT MDR Lite」の特長や導入メリットについて、キヤノンマーケティングジャパン株式会社の谷口 治が解説する。

業種や事業規模に関わらず、サイバー攻撃の被害が拡大している背景

昨今、業種や事業規模を問わず、サイバー攻撃は経営上の大きな脅威となっている。警察庁が発表した「令和5年におけるサイバー空間をめぐる脅威の情勢等について」によると、サイバー被害を届け出た企業の半数を中小企業が占めていた。この結果からも、サイバー攻撃は規模が大きい企業・組織だけの問題ではないことがわかる。また、ランサムウェアの被害に遭った企業を業種別に分類すると、業種による極端な偏りは見られなかった。つまり、あらゆる企業がサイバー攻撃のリスクを抱えていると言えるのだ。加えて、日本ではランサムウェアなどの被害に関する法的な届け出義務はなく、軽微な被害については報告されていない可能性が高く、実際の被害は、一層拡大していると考えられる(図1)。

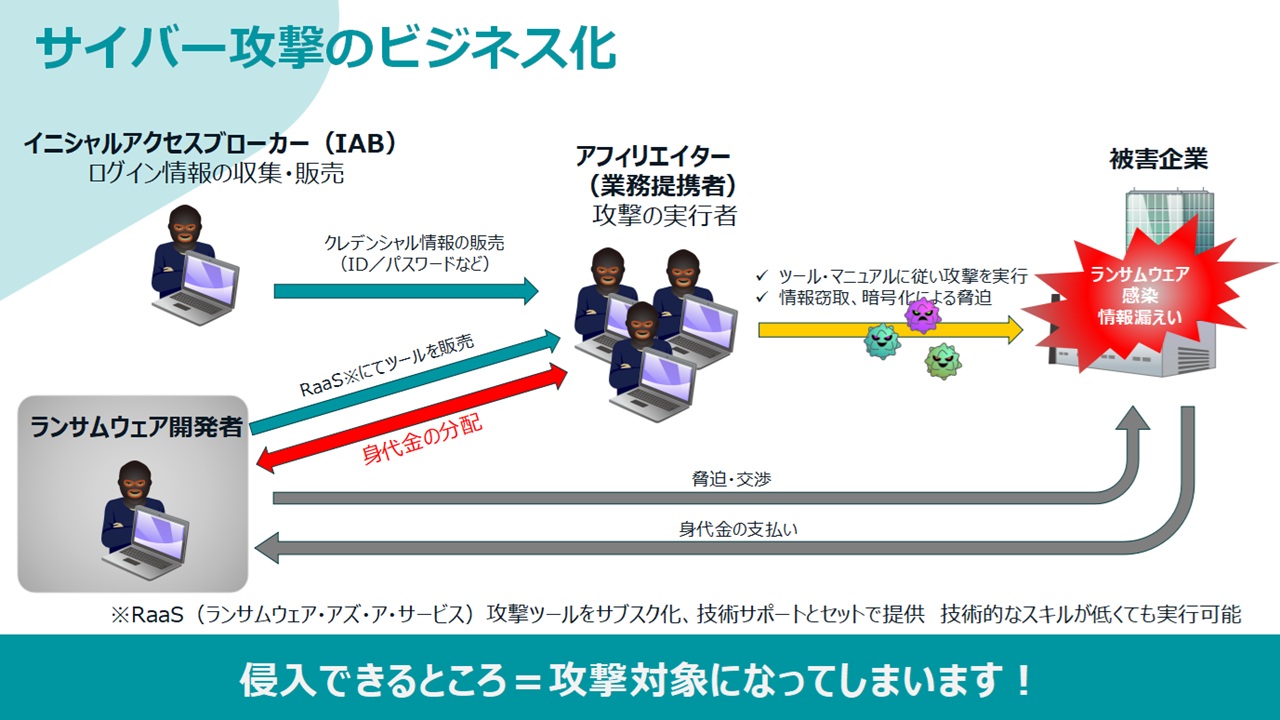

近年のサイバー攻撃は、利益を獲得するビジネスとして仕組み化が進んでいる。攻撃者は事業の効率化を図るため、アフィリエイト(成果報酬)型のビジネスモデルを採用し、アフィリエイターを募って犯罪を実行させる。攻撃ツールの開発者は、その存在を隠しているため、逮捕するのが難しいのが現実だ。これは、日本国内でも頻繁に見られる詐欺の仕組みと同様である。攻撃者はアフィリエイターから攻撃ツールを購入し、そのマニュアルに従ってサイバー攻撃を実行する。その際、リモートアクセスやVPN機器のログイン情報をイニシャルアクセスブローカー(Initial Access Broker)と呼ばれる協力者から購入し、標的のネットワーク外部から侵入する。高度な技術を活用した攻撃よりも、基本的な手法が採用されるケースが多い。

ランサムウェア攻撃では一般的に、身代金を獲得する確率と費用対効果を高めるために、標的について事前の調査が行われる。しかし、日本語を理解できない攻撃者が多いため、結果として無差別な攻撃が行われているのが実情だ。これが、業種や事業規模を問わず被害が広がっている要因の1つだ。

攻撃によって侵入が成功すると、攻撃者は被害企業に身代金を要求し、その収益をアフィリエイターと分配する。また、ランサムウェアによる攻撃の前に、企業から重要な情報を窃取し、暗号化と併せて二重に脅迫する手法も一般化している。二重に人質を取ることで、身代金の支払いに応じさせやすくする狙いがあるからだ。

被害企業が身代金を支払ったかどうかについては、さまざまな調査が行われているが、過去には巨額の支払いに応じたケースも報じられている。こうした身代金の支払いに応じている被害企業が一定数存在していることも、サイバー攻撃が利益を獲得できるビジネスとして成立していることを物語っている(図2)。

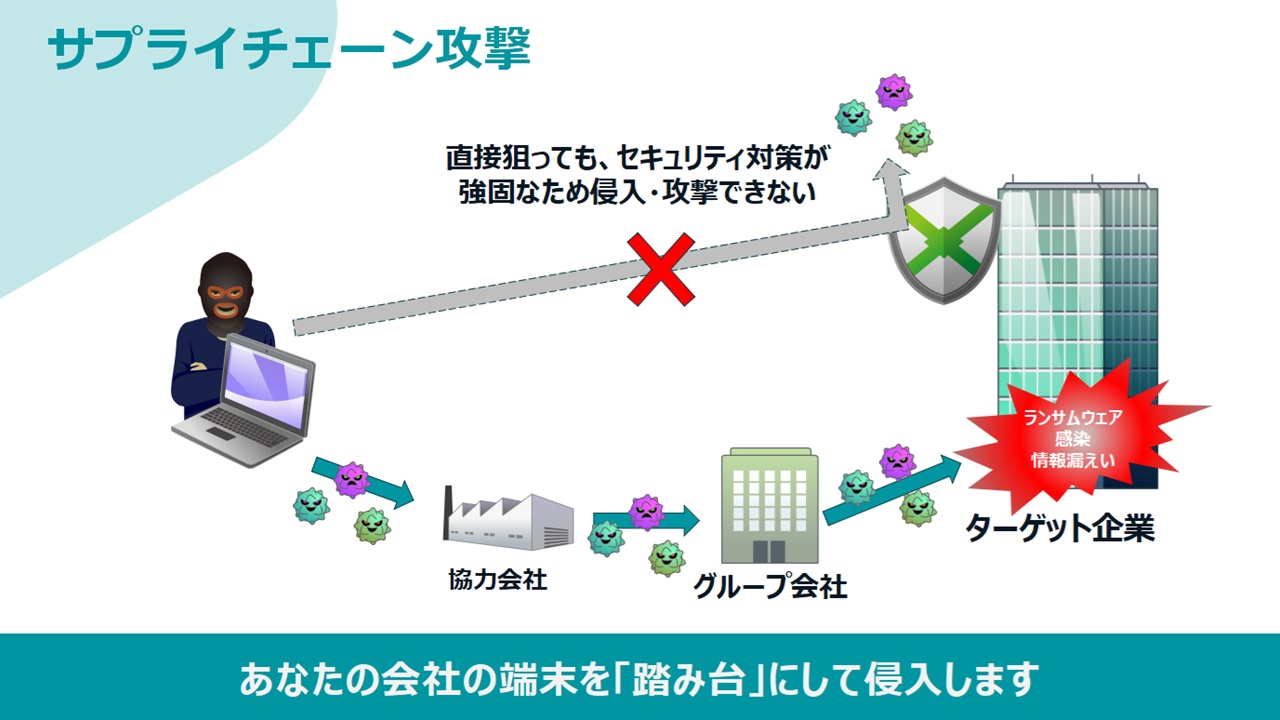

近年、複数の企業が連携して価値を創出する「サプライチェーン」の重要性が増している。ビジネスを円滑に進めるため、異なる企業間で重要な業務情報がリアルタイムで共有されるようになってきた。そこで、サイバー犯罪者は、サプライチェーンに属する企業群の中から、セキュリティの甘いグループ会社や協力会社を標的にするのだ。仮に、狙った企業に重要な資産がなくても、よりセキュリティの強固な企業へ攻撃するための「踏み台」にする目論見もあるからだ。

攻撃者は、重要な資産であるサーバーを標的にするが、そのサーバーは比較的安全な領域で保護されている場合が多く、外部からの侵入は困難だ。そのため、攻撃の第一歩として、比較的セキュリティレベルが低い下請け企業や中間業者などが標的にされる(図3)。最近でも、ある下請け企業がランサムウェアに感染してしまったことで、その企業が属するサプライチェーンで情報漏えいが発生した事例が報道されている。特に、個人情報の漏えいは公表義務があるため、多くの被害が報告されている。

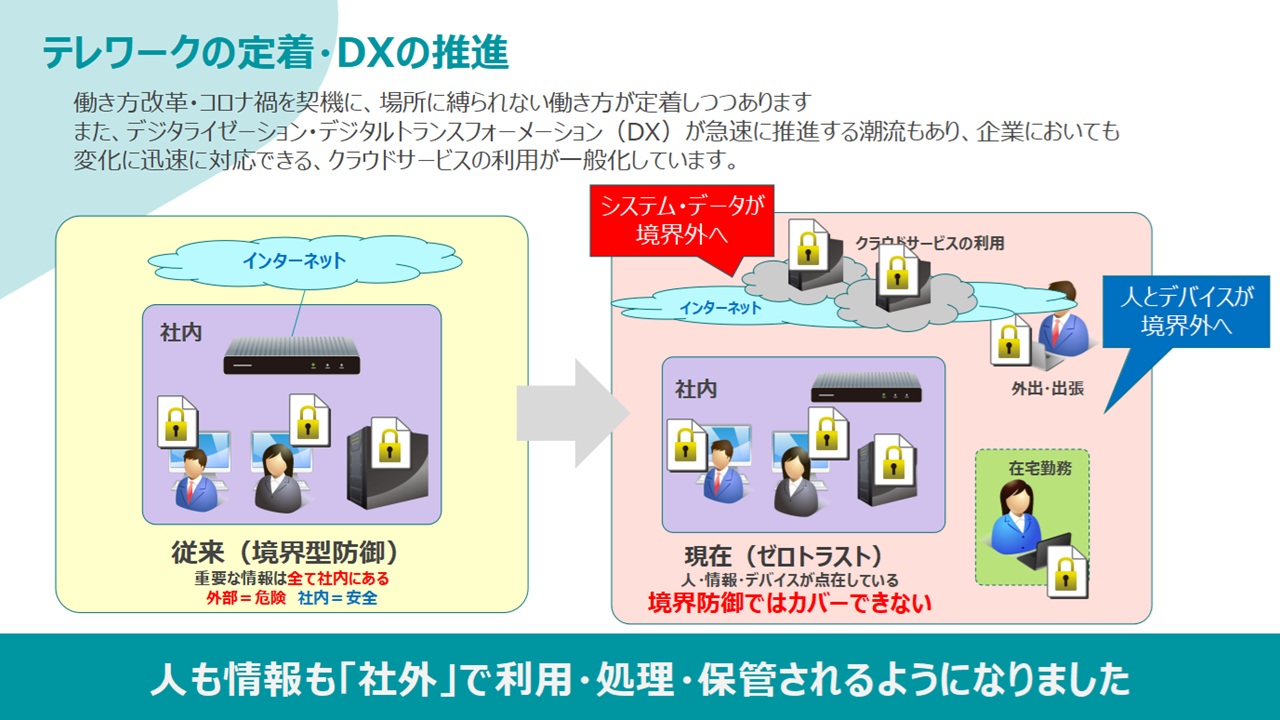

また、コロナ禍以降、急速に普及したテレワークも、サイバー攻撃の拡大に影響している。オフィスへの回帰が進む一方で、ハイブリッドワークを採用している企業も多い。そのため、リモートから社内システムを利用する際には端末のセキュリティが重要となる。コロナ禍に乗じて、社内外を問わず利用されるようになったコンピューターが攻撃者から標的とされているからだ。実際、リモートアクセス端末や機器の脆弱性が悪用され、被害に遭った企業は少なくない。

さらに、急速なテクノロジーの進化やデジタル技術の普及を背景に、多くの企業では競争力を維持・強化するために、デジタルトランスフォーメーション(DX)を推進している。これらの企業では、デジタル化による業務の効率化や競争力向上を目指し、事業環境の変化に応じて柔軟にシステムを変更できるクラウドアーキテクチャーの採用が一般的となっている。クラウドサービスの利用によって、企業のデータはネットワーク境界を越えて送受信されるため、自社内のシステムだけを保護する境界型防御では、データの漏えいや侵入のリスクを完全に防ぐことが難しくなっている(図4)。

従来のウイルス対策ではサイバー攻撃を防ぎきれない理由

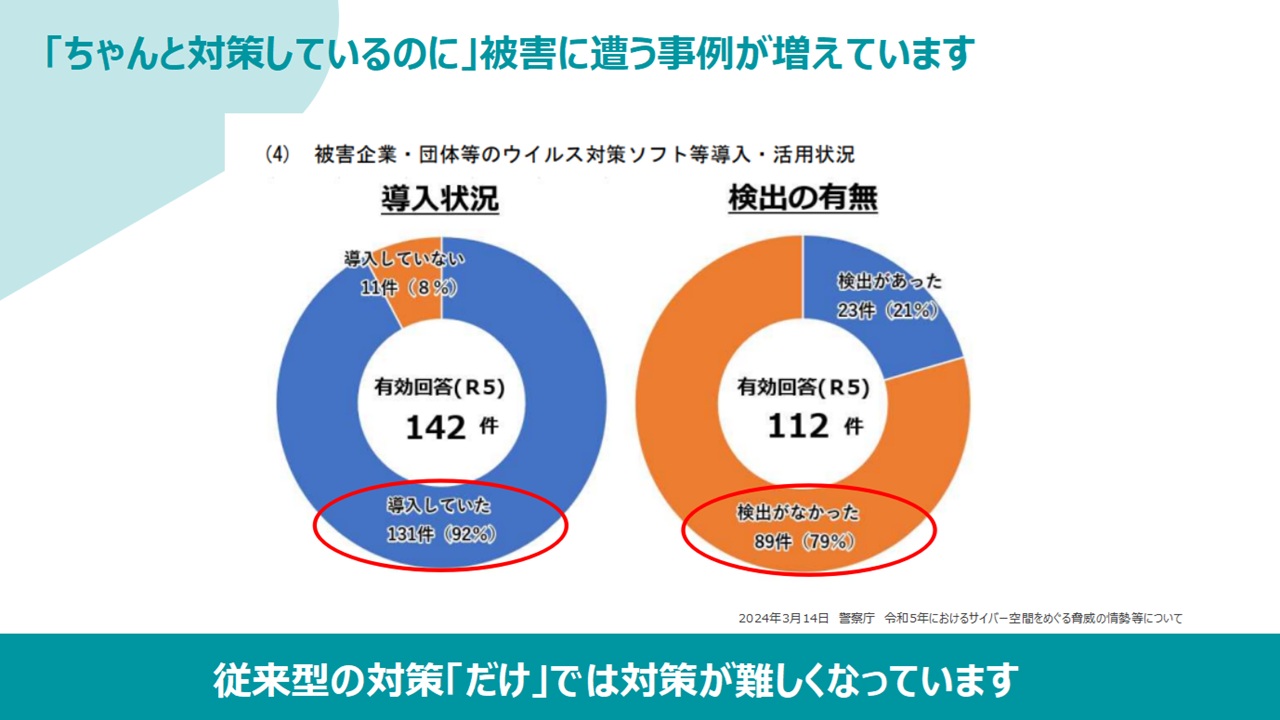

エンドポイントのセキュリティ対策としては、主にウイルス対策ソフトが利用されている。しかし、ほとんどの企業・組織に普及した現在でも、サイバー攻撃の被害に遭う事例が後を絶たない。先述した警察庁の資料によると、被害に遭った企業の多くがウイルス対策ソフトを導入していたにもかかわらず、検出や防御ができなかったという結果が報告されている(図5)。ここでは、従来のウイルス対策ソフトを導入しているにもかかわらず被害に遭ってしまう理由について触れる。

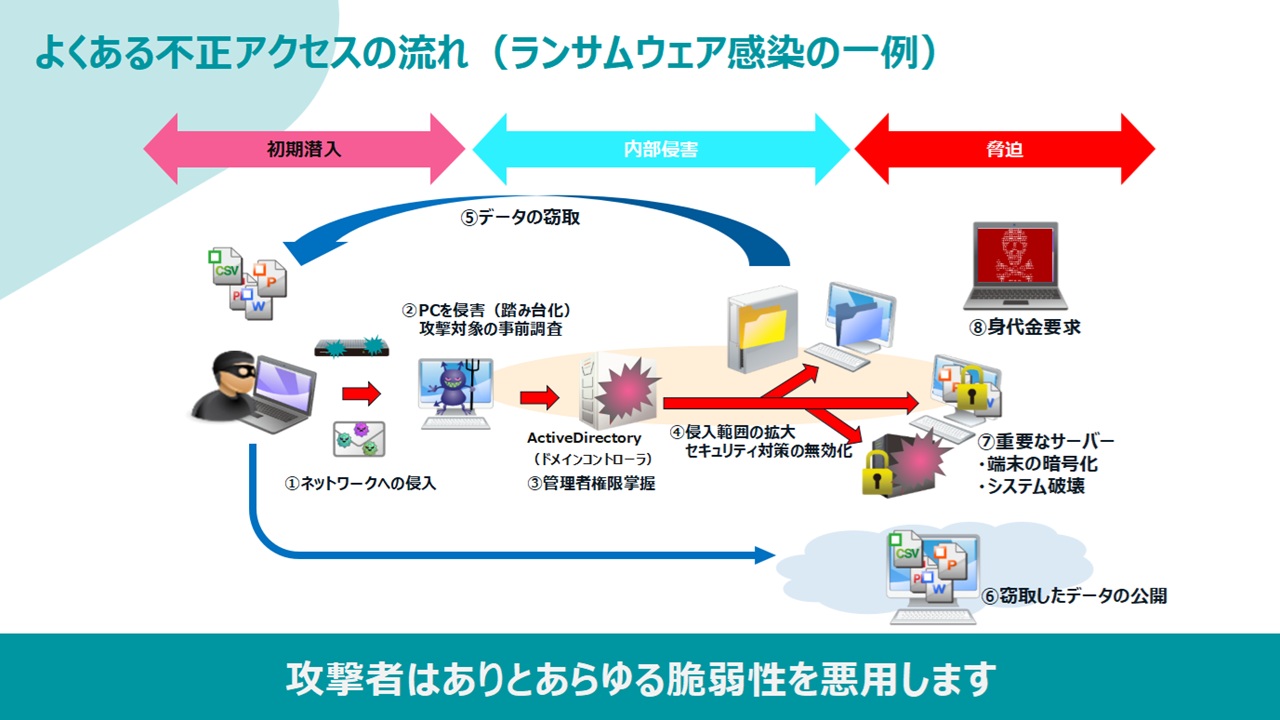

以下に、ランサムウェア攻撃の一般的な流れを紹介する。

- ネットワークへの侵入

- コンピューターへの侵入と「踏み台」化

- 管理者権限の掌握

- 侵入経路の拡大、セキュリティ対策の無効化

- データの窃取

- 窃取したデータの公開

- 重要なサーバー、端末の暗号化とシステム破壊

- 身代金の要求

最近のサイバー攻撃であっても、決して未知の凶悪なウイルスによって突然発生するものではなく、さまざまな手口の組み合わせで実行されているという点に注意が必要だ。攻撃を完遂させるため、あらゆる脆弱性が悪用される(図6)。

ランサムウェア攻撃における一連の流れの中で、ウイルス対策ソフトで確実に防げるのは、最後のランサムウェアに感染させる段階だけだ。しかも、前段階でウイルス対策ソフトがアンインストールされてしまえば、防ぐ手段がなくなってしまう。

ウイルス対策ソフトによる検知が難しい理由は、これらの攻撃が通常の動作と見分けがつかないからだ。ウイルス対策ソフトは基本的に「マルウェアか否か」の判断を行う。近年は、AIや振る舞い検知などの高度な技術を用いて不審な行動を発見しようと試みているものの、基本的な仕組みが変わらない限り、脅威の検出率を高めようとすると誤検出が増えてしまうという問題を避けることができない。

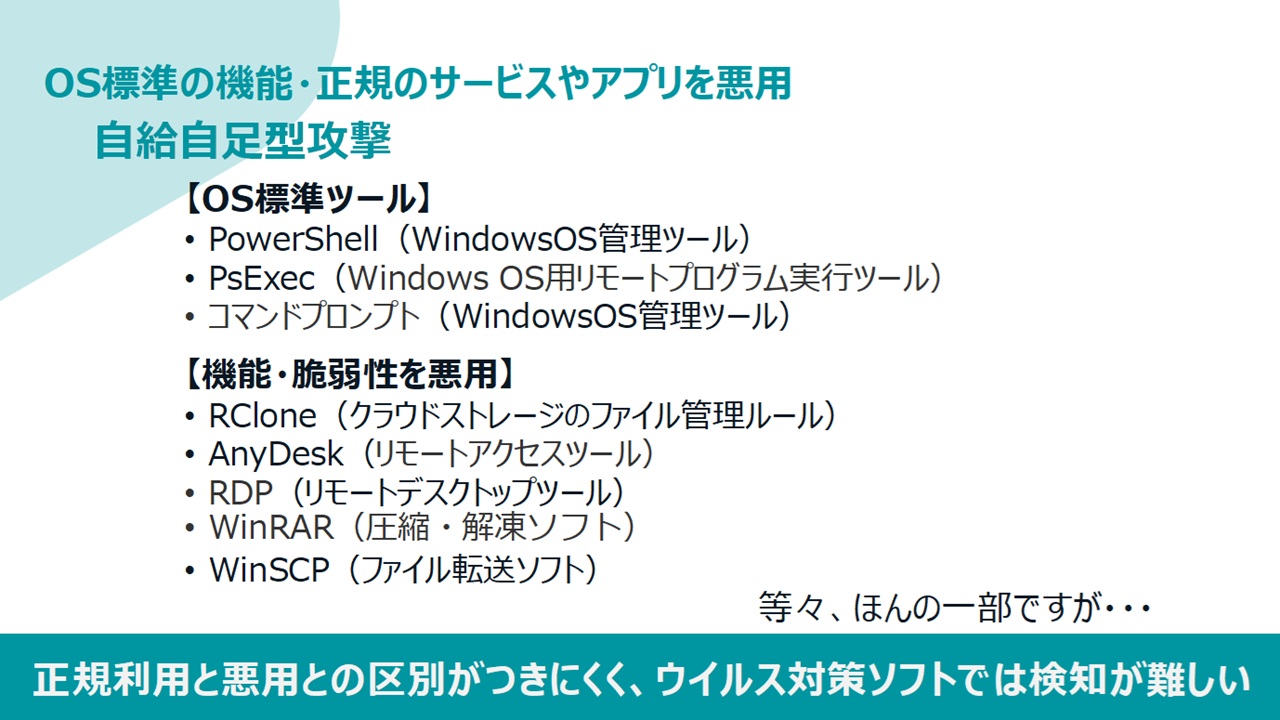

最近は、自給自足型攻撃とも呼ばれる、OSに標準搭載されているツールが悪用される攻撃も増えている。これらのツールは、端末の運用や業務に欠かせない便利なツールであるため、攻撃者に悪用されるリスクがあっても、利用を禁止するのは難しいものだ。さらに、正規の利用と悪用の区別がつきにくいため、ウイルス対策ソフトによる検知が困難である。同様に、代替手段が少ない商用ツールやフリーソフトウェアについても悪用されるリスクがある(図7)。

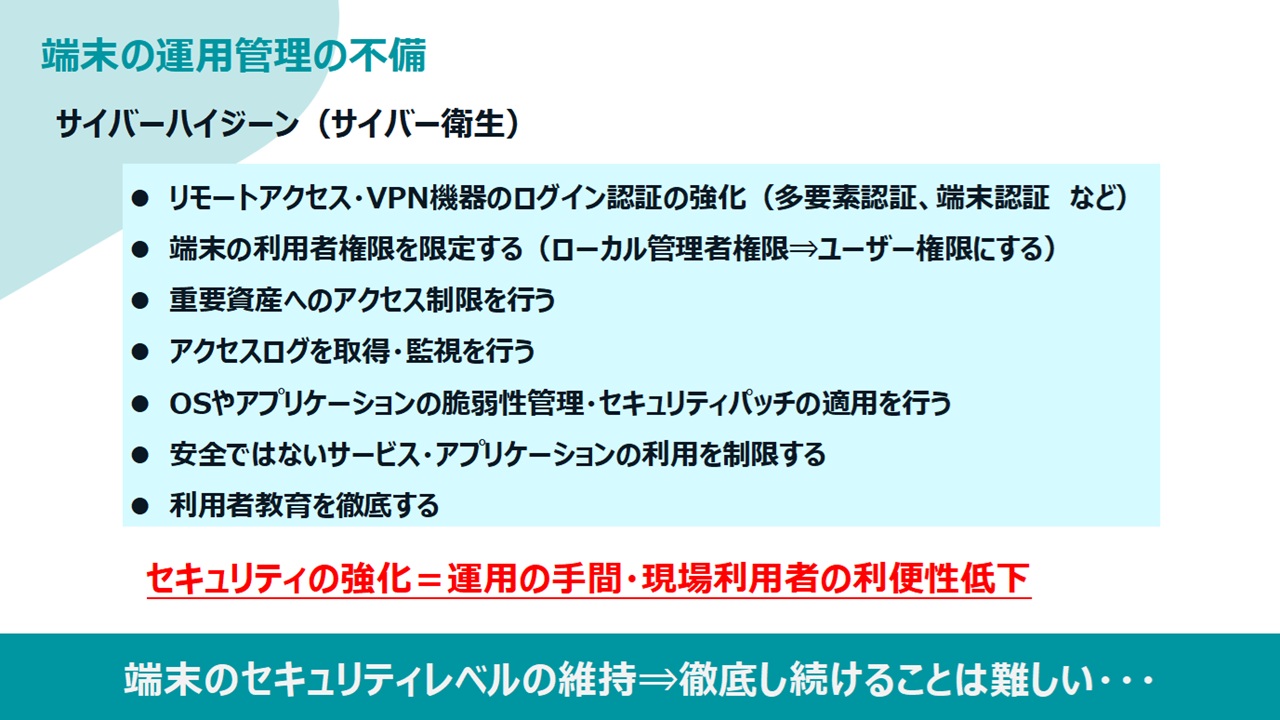

OS標準の機能やサービスが悪用されたとしても、基本的なセキュリティ対策が徹底されていれば、被害を最小限に抑えられる。具体的には、情報資産の適切な管理が必要だ。近年は「サイバーハイジーン(サイバー衛生)」という考え方が広がっているように、資産情報の適切な運用管理を継続的に実施することでセキュリティレベルを高められる。

しかし、適切な管理手法の導入および継続的な運用は容易ではない。現状のアセスメントを行った後、システムの改変や設定変更が必要となる場合もある。その際、ユーザーの利便性が低下する可能性があるため、事前に説明を行い、理解を得ておくことが求められる。予防的なセキュリティ対策には費用がかかる上、利便性が低下する対策に対して理解を得るのが難しいケースもあるだろう(図8)。

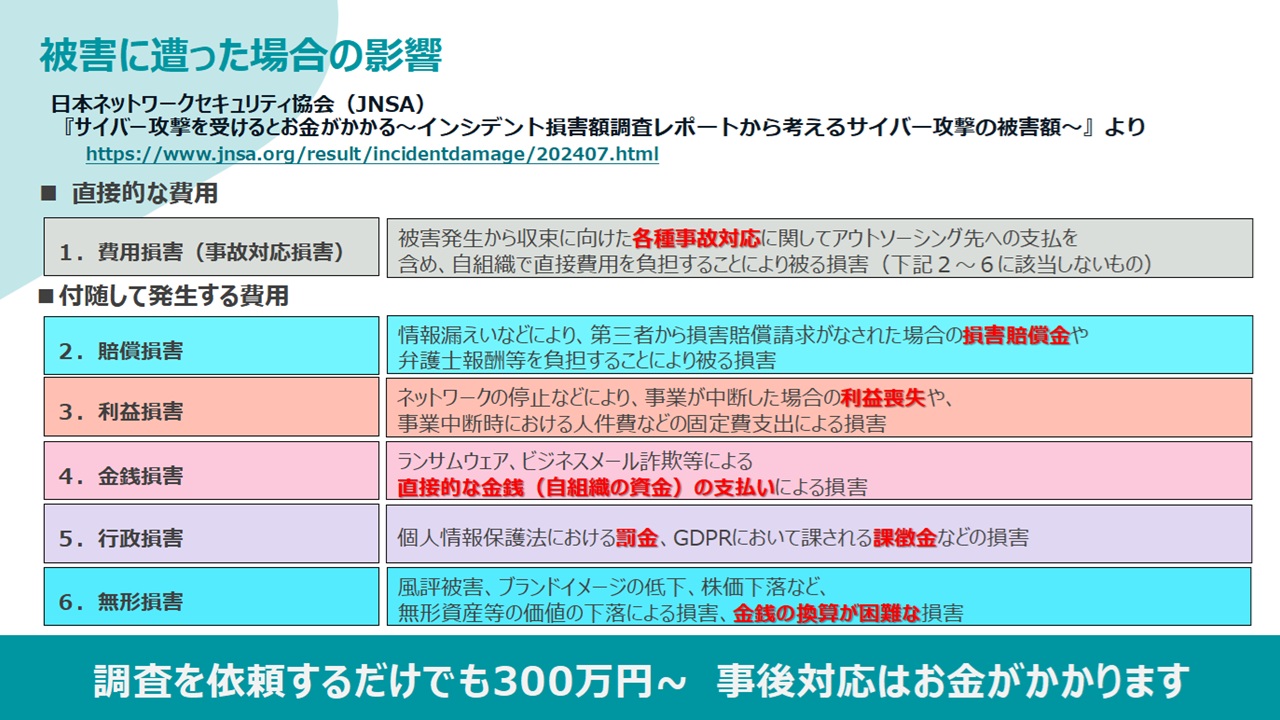

日本ネットワークセキュリティ協会(JNSA)の調査によると、サイバー攻撃の被害に遭った企業では、直接的な対応費用だけでなく、多様な損害が発生していることが明らかになっている(図9)。例えば、調査を依頼するだけでも数百万の費用を要する場合があり、その総額は相当な金額に上る。本調査によると、ランサムウェア被害に遭った企業・組織の平均被害額は2,386万円に達している。

サイバー攻撃への対策にEDRが有効な理由

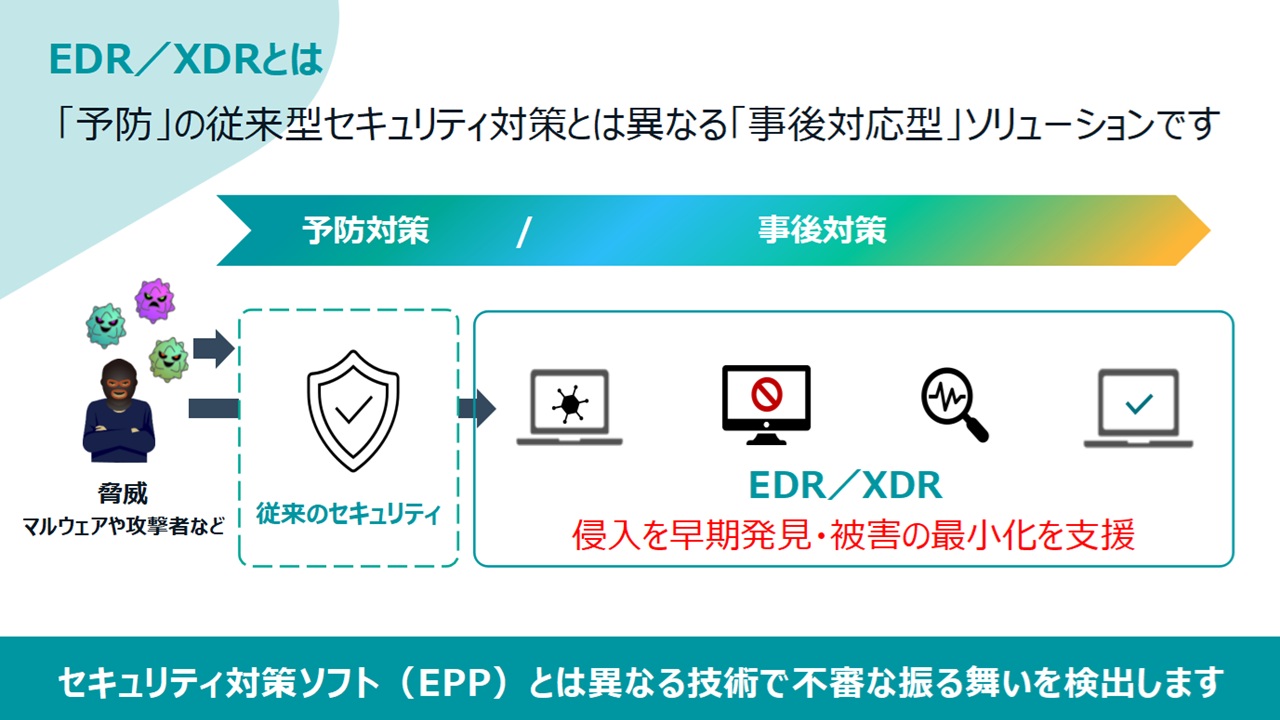

サイバー攻撃に対する備えとして注目されているのが、EDR/XDR(Endpoint Detection and Response/Extended Detection & Response)だ。高度化・巧妙化するサイバー攻撃に対する有効なエンドポイントセキュリティ対策として、その利用が広がってきているが、サイバー攻撃による被害を最小限に抑えるため、不審な兆候に早く気づき、適切な対応を実施することをサポートする。

EDR/XDRを導入すれば、万が一侵入されてしまった場合でも、事後対策として従来のウイルス対策ソフトとは異なるロジックで脅威を検出し、分析や調査を行うことが可能だ(図10)。EDR/XDRは、その効果のわかりやすさから、経営層からの関心も高い。

EDR/XDRは、コンピューターやサーバー上の脅威の検出から対応、復旧までを一元的に管理できるエンドポイントセキュリティソリューションである。既存のウイルス対策ソフトとは異なり、端末内のさまざまなログを収集し、サーバーで分析した上で管理者にアラートを通知できる事後対応型の製品だ。

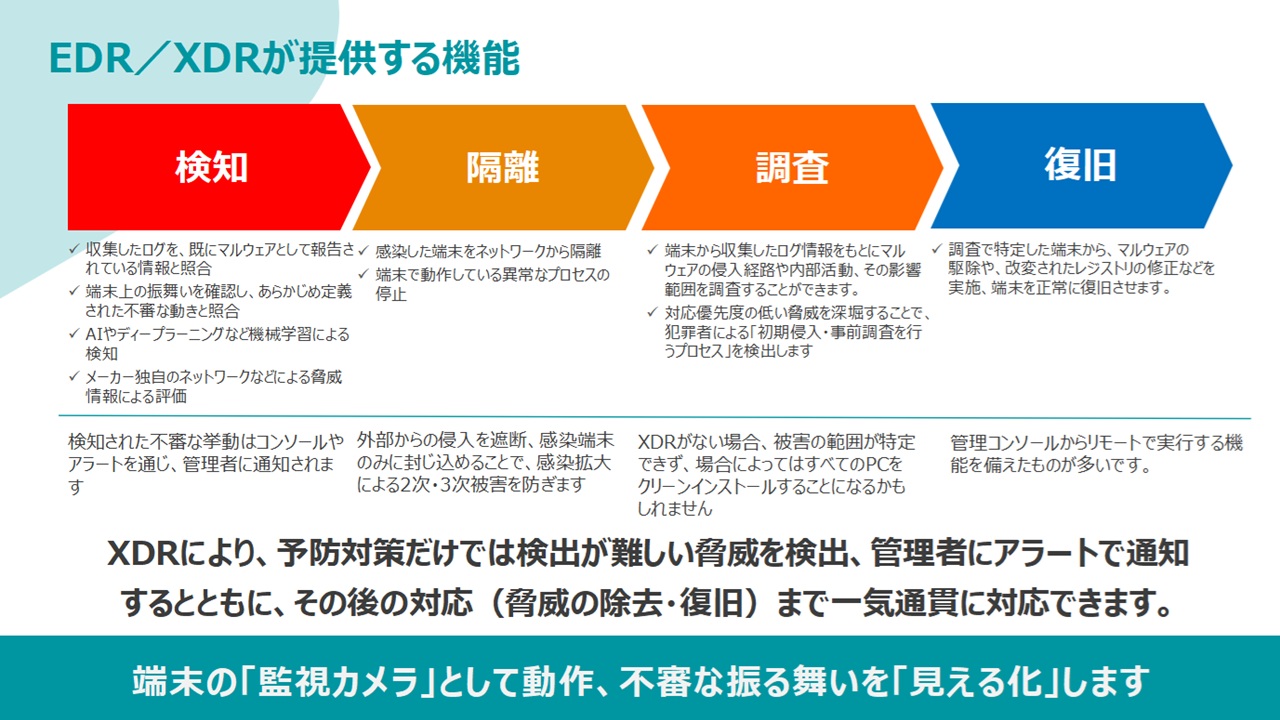

EDR/XDRは、現在発生している事象だけでなく、その前後の振る舞いも含めて分析することにより、マルウェアだけでなく、不審な人為的操作の検出も可能である。また、ウイルス対策ソフトでは検出が困難な標準ツールや正規アプリケーションの悪用も検知できる。さらに、EDR/XDRには検知後の対応機能も搭載されており、感染した端末の隔離や調査、被害状況に応じたリモートでの復旧まで、すべて対応できるのが特長だ(図11)。

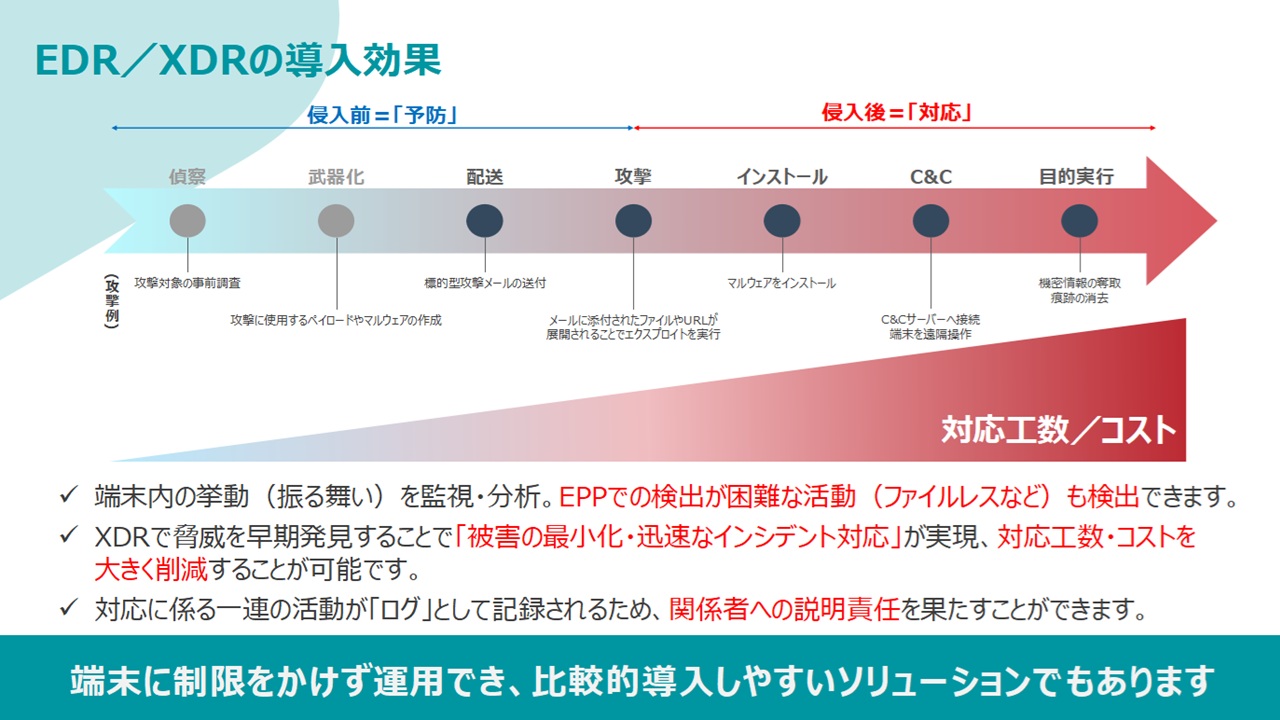

EDR/XDRを導入することで、脅威の初期段階から検出、対応が可能となる。端末内の挙動や振る舞いを監視・分析し、従来のウイルス対策ソフトでは検知が難しかった脅威にも対応できる。早期に脅威を発見すれば、被害の最小化と迅速なインシデント対応が可能となり、結果として対応コストを大幅に削減できる。また、収集したログに基づき、活動レポートを作成し、関係者への説明にも利用可能だ(図12)。これにより、企業のサイバー攻撃に対する被害を最小化するソリューションとして高く評価され、多くの企業・組織で導入あるいは導入の検討が進んでいる。

ESET PROTECT MDR Liteの概要

当社では、日本国内の企業向けにESET社のエンドポイントセキュリティ製品を販売し、保守サポートを提供している。その利用企業は56万社に達している。以降では、当社が提供するESET PROTECT MDR製品について解説する。

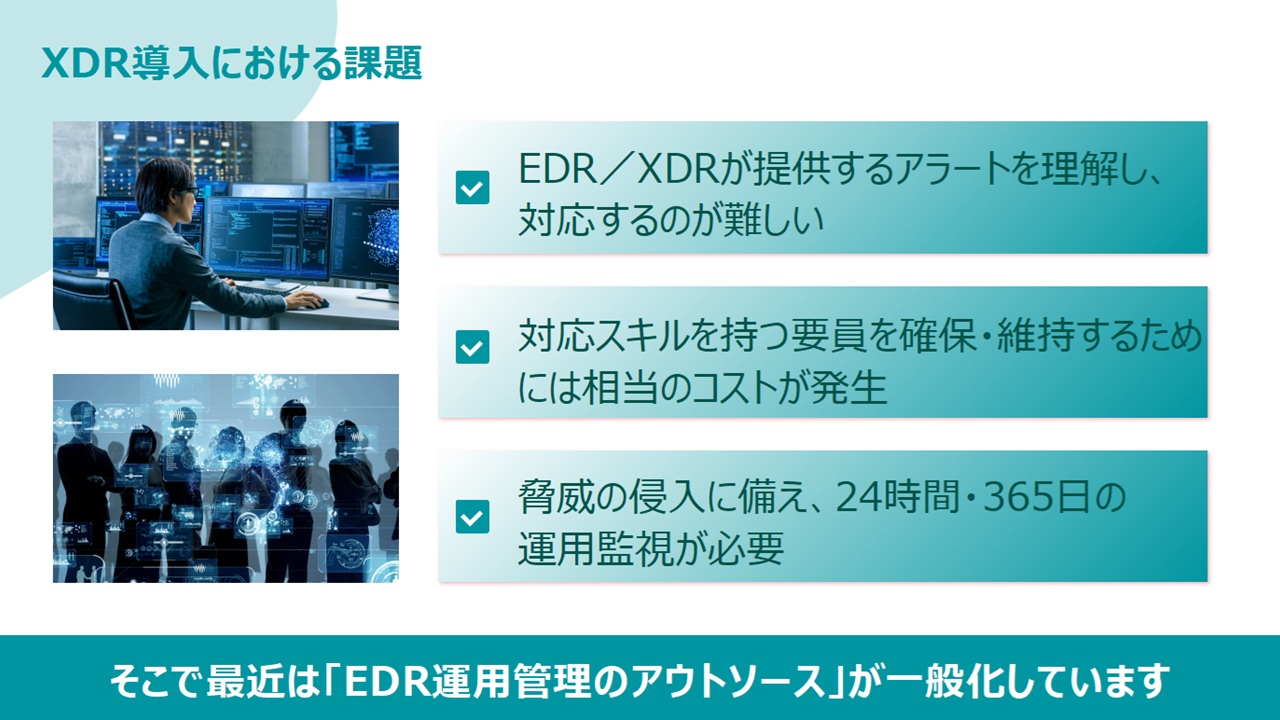

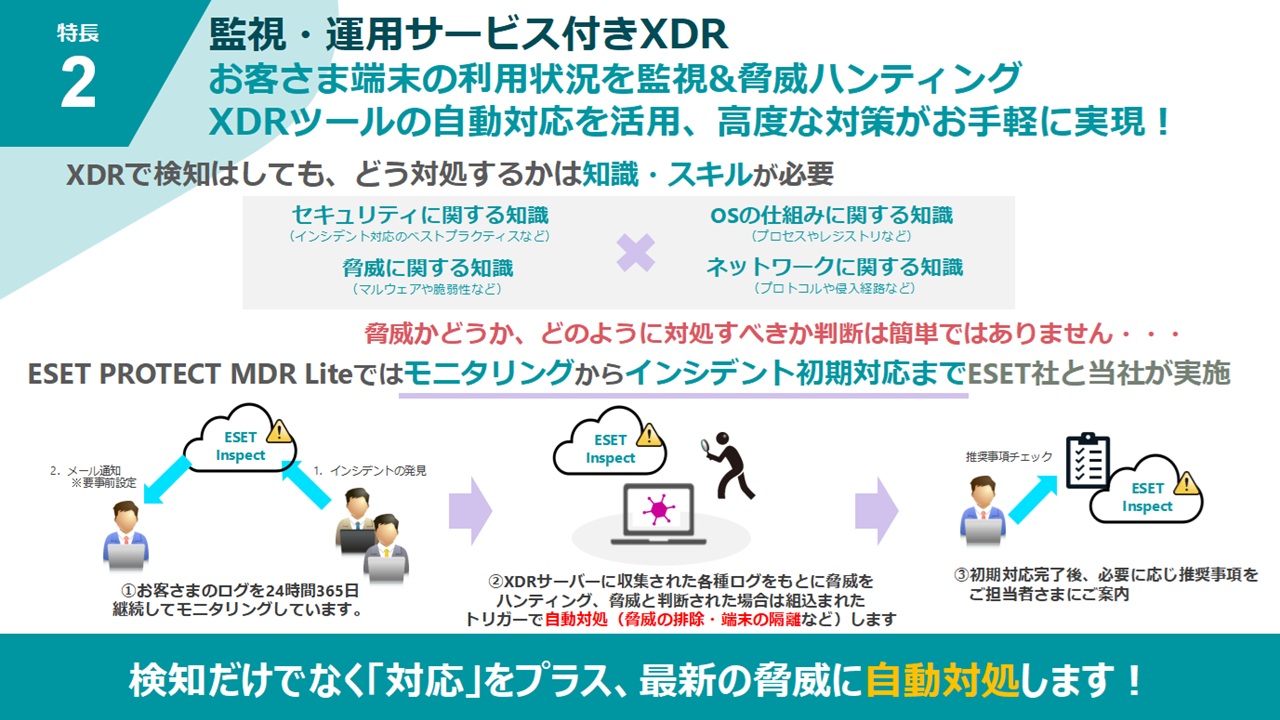

ここまで、その利用価値を紹介してきたEDR/XDRではあるが、実際の運用にはいくつかの課題が知られている。1つ目として、EDR/XDRが提供するアラートを理解し、適切に対応するのが難しい点が挙げられる。脅威そのものに限らず、脅威の可能性があるアラートも通知されるため、適切な人材を配置し、維持・運用を行わないと、アラートに埋もれた脅威を見逃す恐れがある。

2つ目としては、EDR/XDRを運用するために必要なスキルを持つ要員を確保・維持するには、相当のコストを要するという課題が挙げられる。現在の人材市場を鑑みると、セキュリティ運用の専門家を抱えるためのコストは低くないのが実情だ。

3つ目として、脅威の侵入に備えて24時間365日の監視体制を構築できるかという課題もある。攻撃は海外からも多く行われるため、日本の営業時間に合わせて対応できるわけではない。そのため、昼夜を問わず、監視を続ける必要がある。

したがって、現在ではEDR/XDR製品の運用監視は外部に委託するアウトソーシングが一般的となっている。当社が提供する製品も、同様にアウトソーシングによる運用に対応している(図13)。

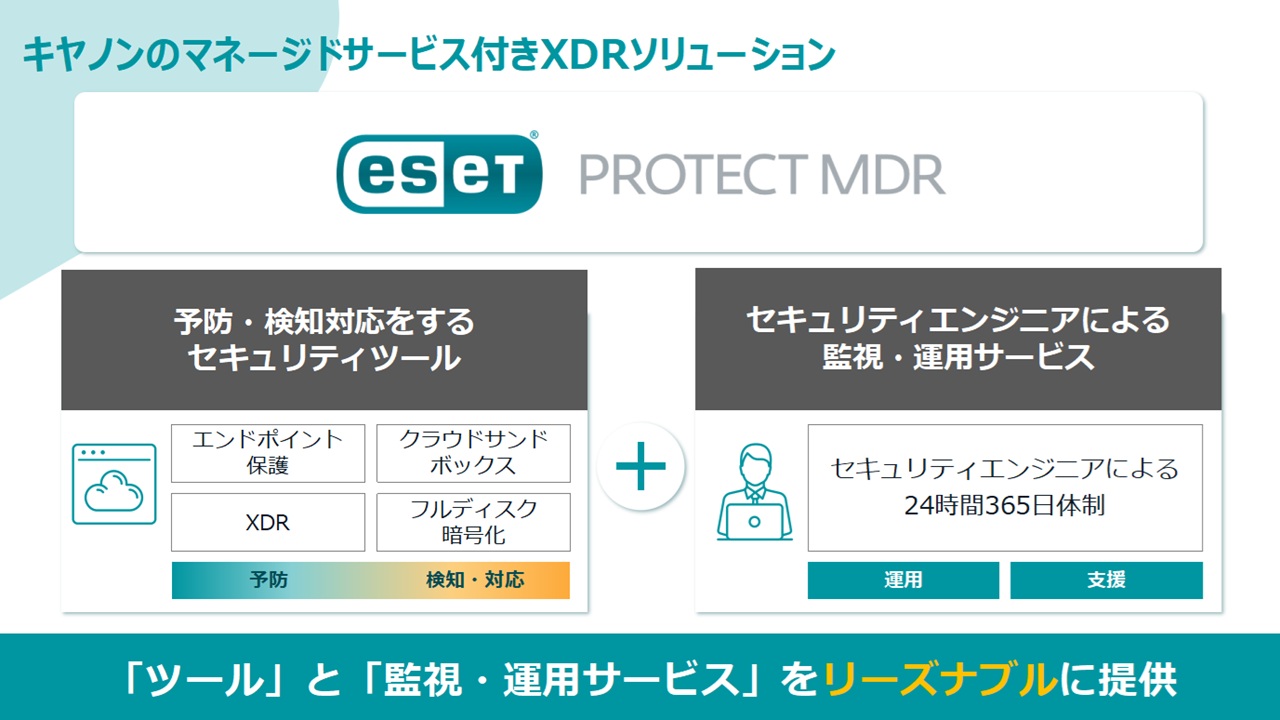

当社では、EDR/XDRの運用に課題を持つユーザー企業に対し、ソリューションとしてESET PROTECT MDRを提供している。EDR/XDRと、その運用サービスに加え、予防型セキュリティ製品を一括で提供するオールインワン型のエンドポイント対策ソリューションとなっている(図14)。

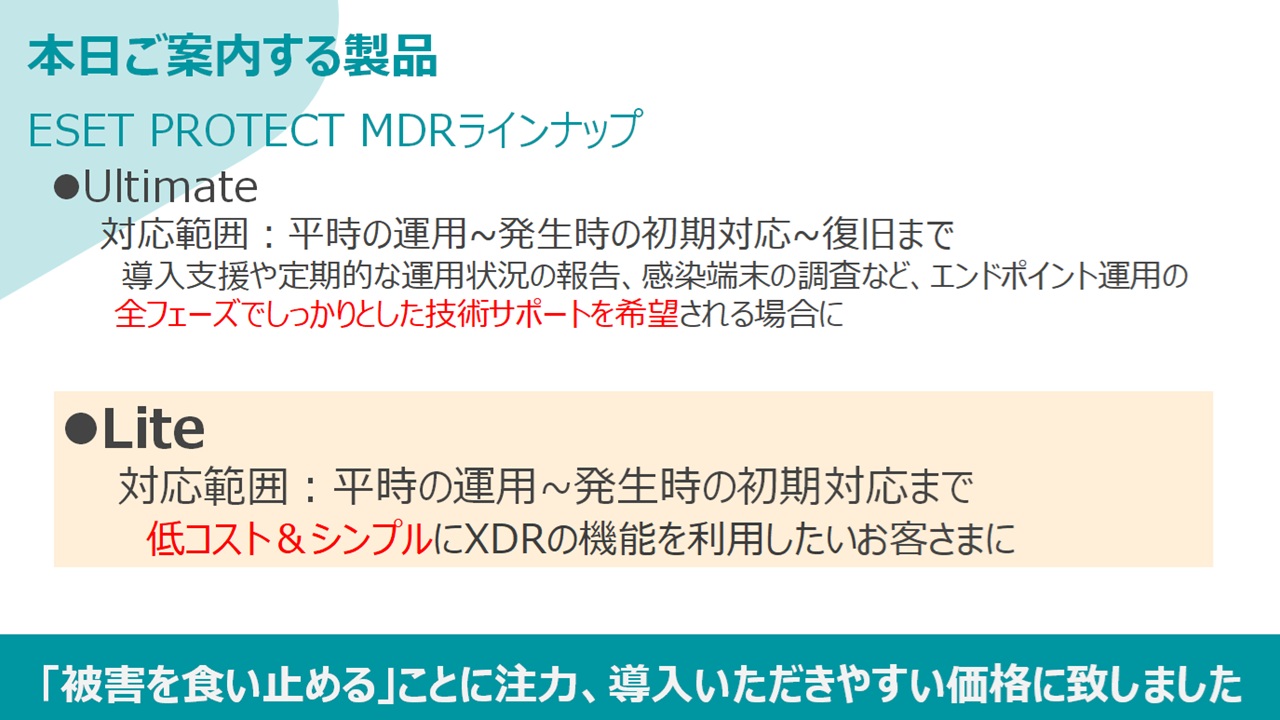

EESET PROTECT MDRは、主に2つのラインアップが提供されている。これまで取り扱っていた「ESET PROTECT MDR Ultimate」は、導入から運用、およびインシデント対応、復旧までをフルサポートするという利点があったが、その分費用を要するため、中小規模の企業で導入を躊躇する要因となっていた。 そこで、サイバー攻撃の被害を食い止めることに特化し、より費用を抑えた「ESET PROTECT MDR Lite」を紹介する(図15)。

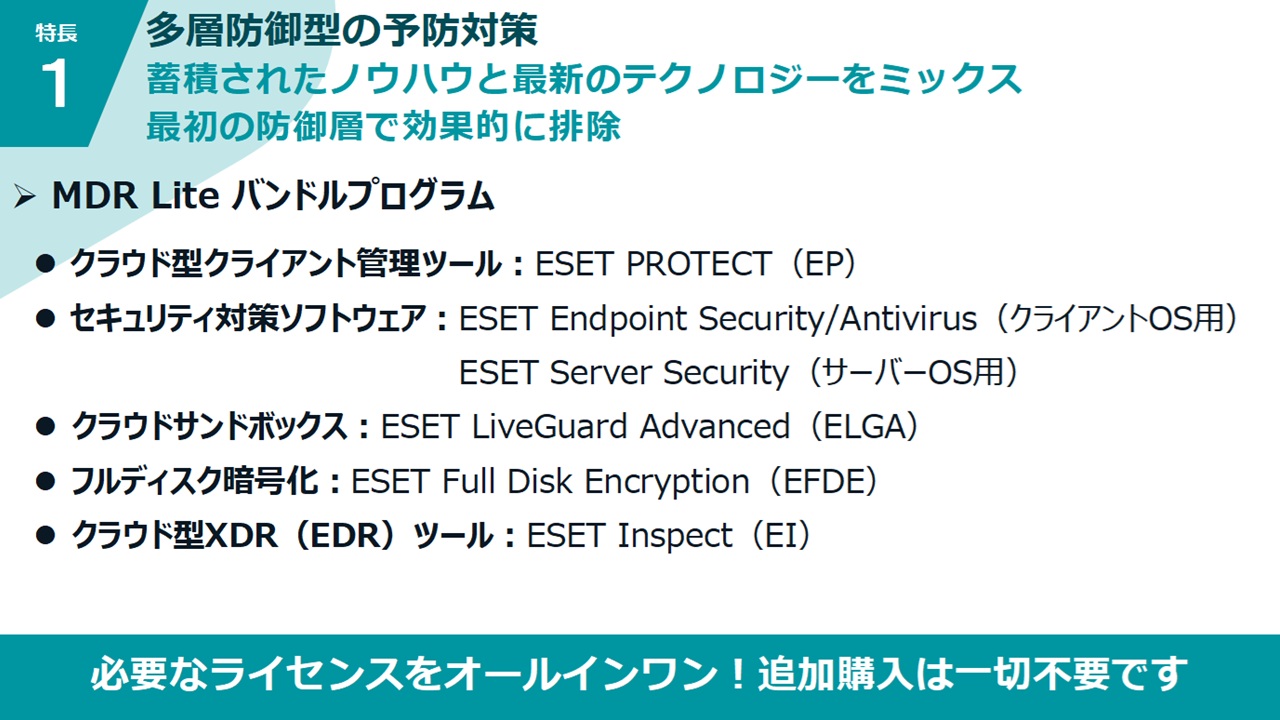

ESET PROTECT MDR Liteは、コストを抑えながらも基本的な機能には変更を加えず、バンドルされている製品ライセンスはESET PROTECT MDR Ultimateとまったく同じであるため、基本性能が劣ることはない。XDRの最も重要な機能である検知および対応、隔離に特化し、ESET社と当社のエンジニアが24時間体制で脅威を監視する。自動化機能を駆使し、リーズナブルに製品を提供できるよう設計されている。

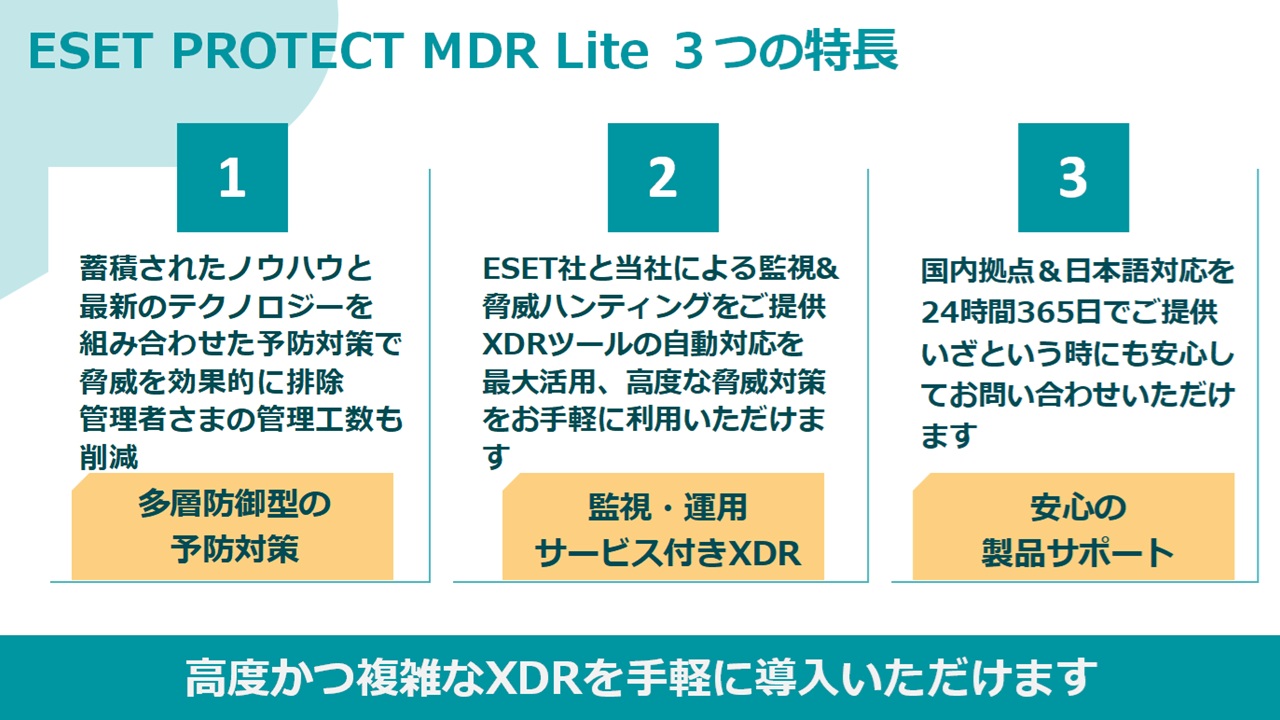

以降では、ESET PROTECT MDR Liteの基本的な特長を3つ挙げて説明する(図16)。

他社の製品では、AIや振る舞い検知などをベースに、シグネチャー(パターンファイル)を利用しないエンジンを搭載しているものも少なくない。しかし、AIは未知の脅威に強いと言われているが、検知率を高める一方で誤検知も増えてしまうという問題が生じてしまう。そのため、高度な脅威に対してEDR/XDRに判断を依存することとなり、管理者は大量のアラートに忙殺されるようになる。結果として、対応する工数が増加してしまうのだ。

一方、ESET社の製品は予防型製品にパターンマッチングをあえて現在も採用している。マルウェアの大半が既知のものであるため、予防型製品の利用は今でも重要だ。以前から使われている技術ではあるものの、パターンマッチング方式は誤検知が少なく、端末への負荷が少ない点で優れている。

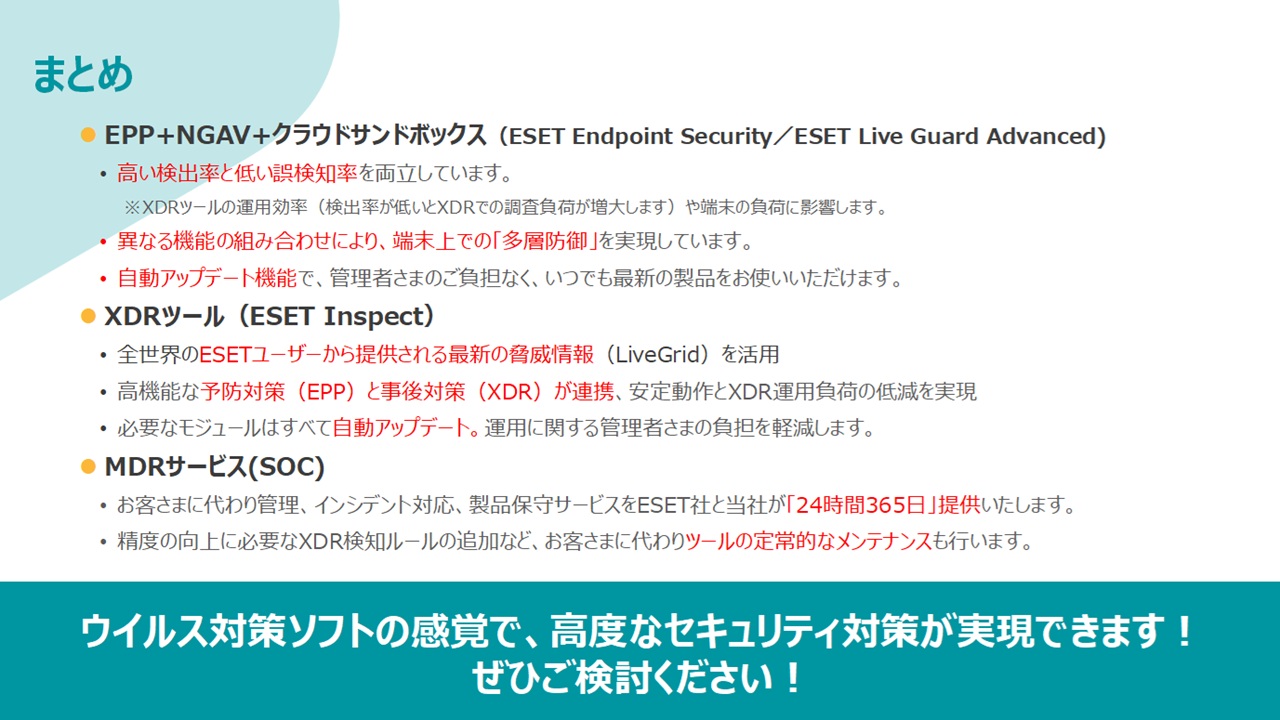

ただし、パターンマッチングだけでは未知の脅威に対処できない場合もあるため、AIや振る舞い検知エンジンを併用し、多層防御を実現している(図17)。また、クラウド上でサンドボックスを提供するなど、複合的にセキュリティを強化している。こうした予防型対策の充実により、XDR側の対応工数を大幅に削減している。

ESET PROTECT MDR Liteでは、複数の製品ライセンスを標準でバンドルしており、これらを組み合わせて利用することで製品内での多層防御を実現している(図18)。

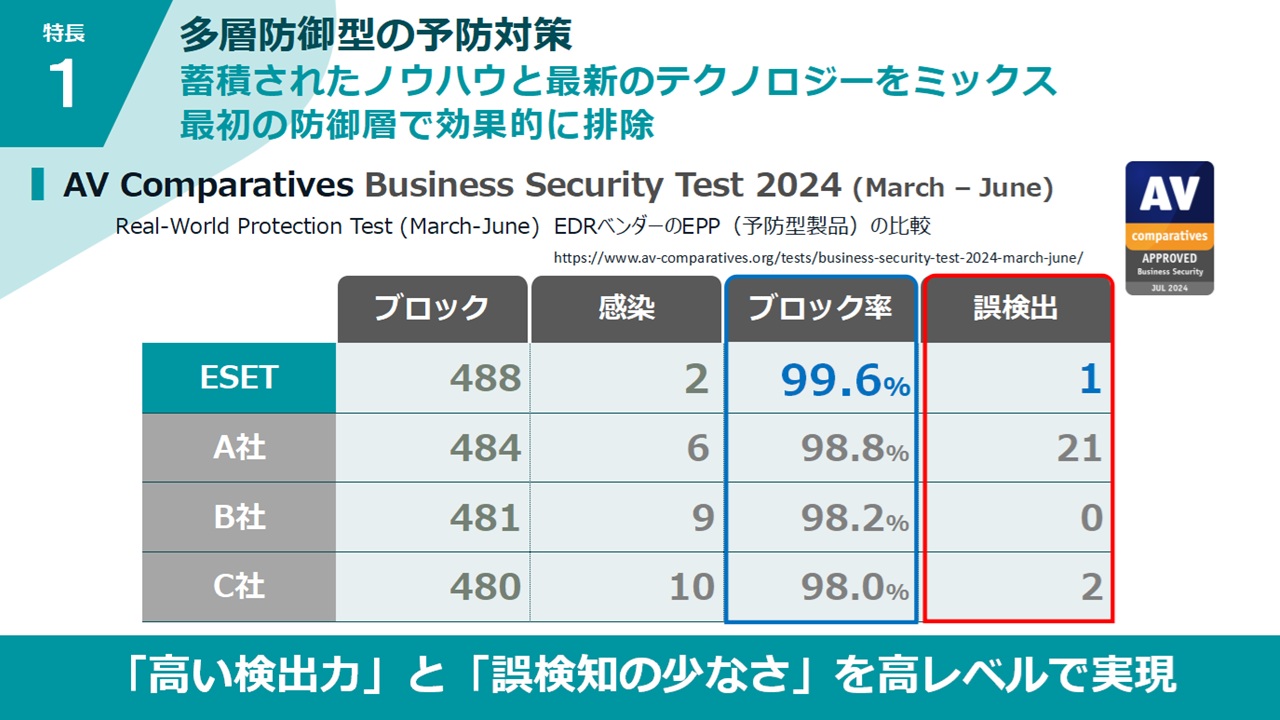

ESET社の製品は、オーストラリアの著名な調査機関であるAV Comparatives社のテストで高い評価を得ている。ウイルス対策ソフトはブロック率だけを注目されがちであるが、組織で利用される場合、正常なシステムや通信も遮断しないよう、誤検出の少なさも重要な要素となる。同テスト結果によると、ブロック率か誤検出のどちらかに性能が偏ってしまう製品も見られた。一方、ESET社の製品は、高い検出力と誤検知の少なさを高レベルで実現している(図19)。

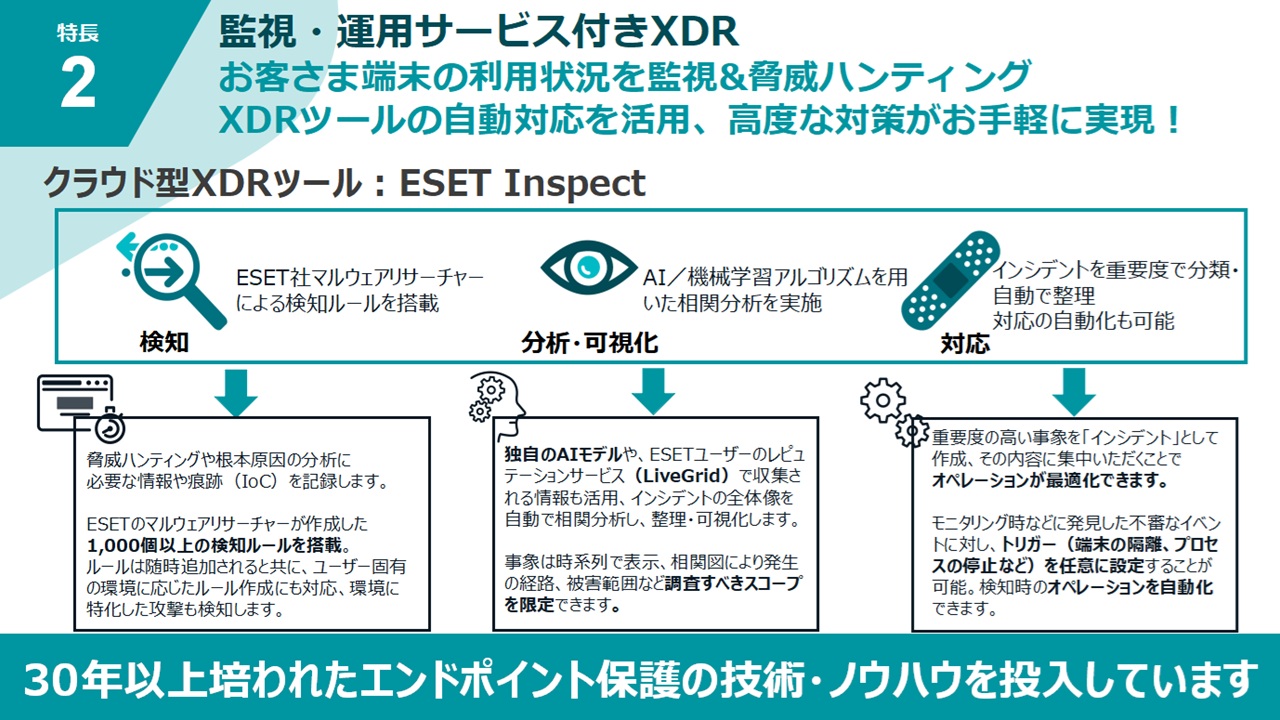

運用、監視サービスが提供される点もESET PROTECT MDR Liteの特長だ。ESET社は1980年代後半からウイルス対策ソフトを提供しており、その蓄積されたノウハウをXDRツールにも活用している。具体的には、先述したパターンファイルの作成において、蓄積されたノウハウが活かされており、マルウェアの分析や可視化が行われている(図20)。

XDRの運用を難しいと感じるユーザー企業は多いため、ESET PROTECT MDR Liteでは企業規模や業種にかかわらず、ESET社と当社がモニタリングからインシデント初期対応に至る運用を代行する。自動化技術を駆使し、中小規模のユーザー企業でもリーズナブルに導入できるよう設計されている(図21)。

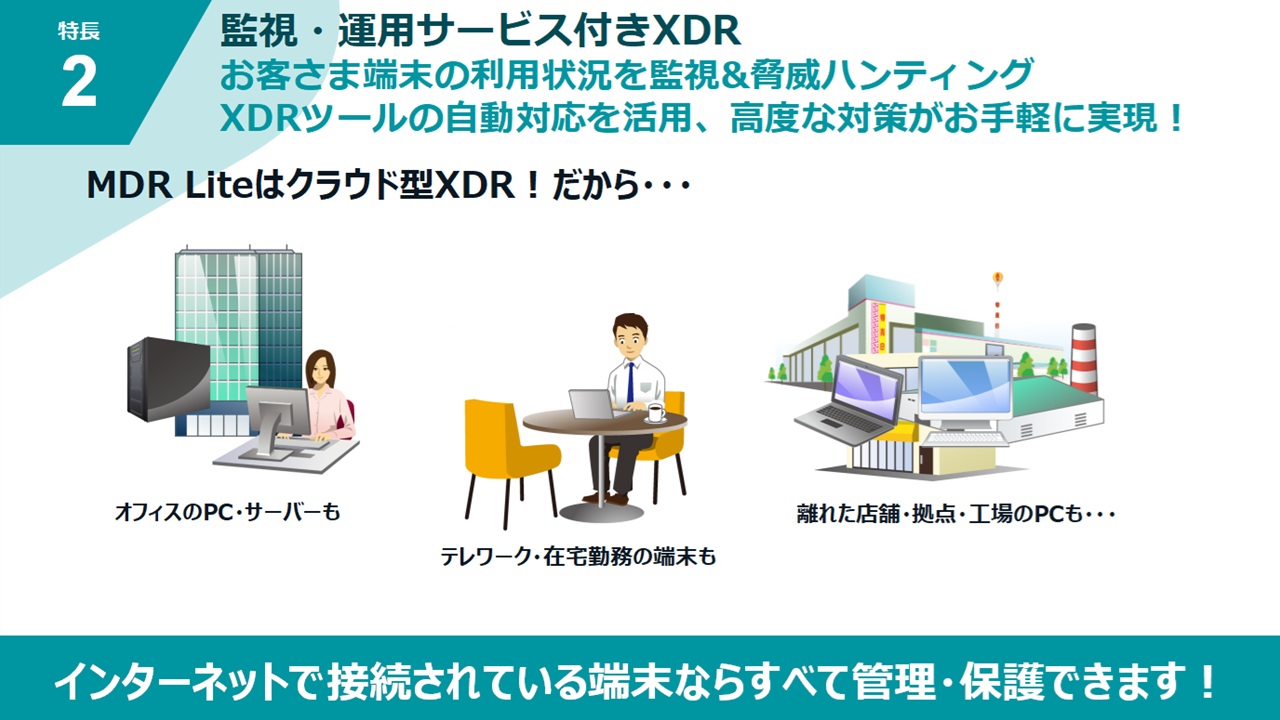

ESET PROTECT MDR Liteはクラウド管理型のサービスであるため、インターネットに接続されている端末であれば場所を問わず保護対象となる。オフィスはもちろん、在宅でのテレワークや遠隔地の拠点、工場の端末などでも利用可能だ(図22)。

また、クライアント管理機能も搭載しており、端末内のOSやソフトウェアの種類、バージョンなど、IT資産管理に必要な情報も把握できる。また、レポート機能を利用すれば、簡単に管理台帳を作成することも可能である。

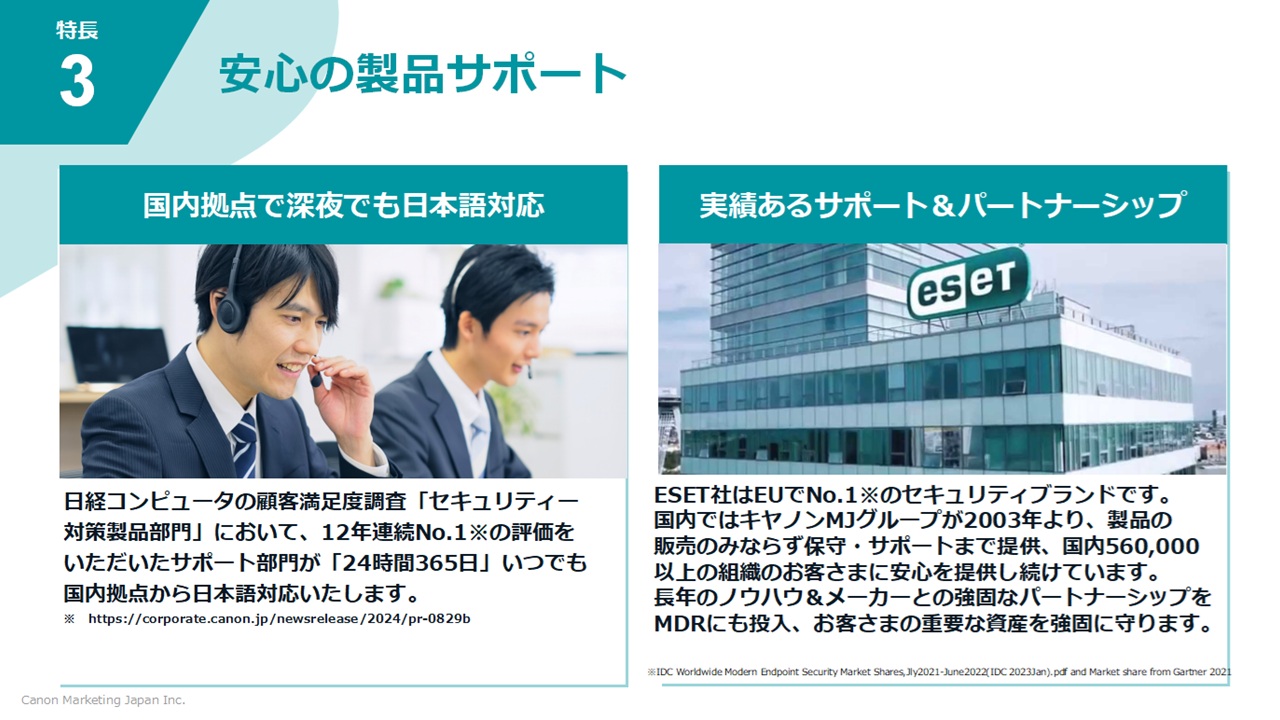

ESET PROTECT MDR Liteは製品サポートが充実している点も特長と言える。24時間365日のサポートが付属しており、ESETユーザー専用の窓口で日本語対応が可能だ。20年以上の実績を持つ総代理店として、ベンダーとの強い関係性と豊富なノウハウを活かし、ユーザー企業に安心を提供している(図23)。

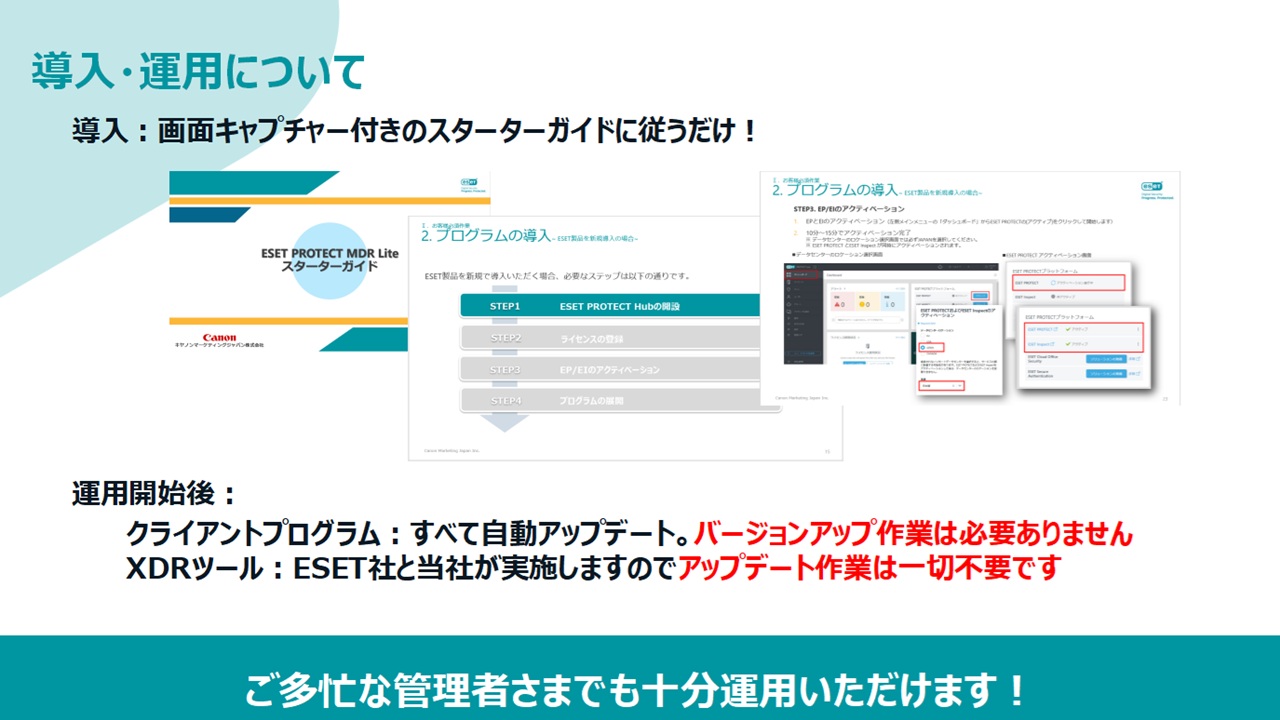

ESET PROTECT MDR Liteは導入と展開が容易に行えるという利点もある。画面キャプチャー付きのスターターガイドを提供しており、ガイドに従うだけでスムーズな導入が可能だ。必要なモジュールは、まとめて導入できるインストーラーを使用し、数クリックで簡単にインストールが完了する。クライアントプログラムは自動で更新されるため、ユーザー企業の管理者が対応する必要はない(図24)。

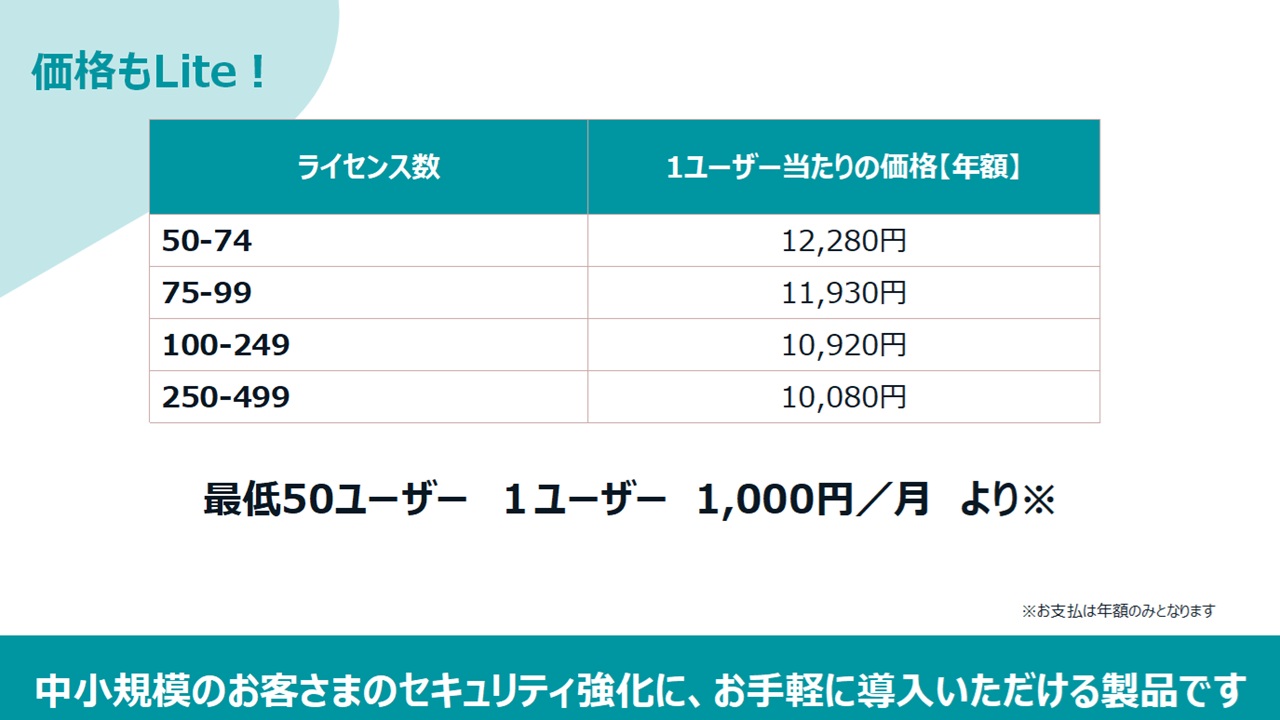

ESET PROTECT MDR Liteは、予算に制約がある企業にも導入しやすい価格設定がされており、投資対効果として納得感を得られる、バランスの取れた製品となっている(図25)。

おわりに

ESET PROTECT MDR Liteの特長として、多層防御型の予防製品であり、高い検知率と低い誤検知率を両立し、そして簡易な運用を実現している点が挙げられる。XDRツールは長年のノウハウを活かしたものであり、予防製品と連携することで高い検出能力を実現している。また、MDRサービスによって運用負担を大幅に軽減している(図26)。こうしたソリューションを検討・導入することで、ますます多様化・高度化するサイバー攻撃に対するセキュリティ強化を進めてほしい。