|

|

| 別名 | - |

|---|---|

| 活動開始時期 | 2016年 |

| プラットフォーム | Windows |

| カテゴリ | 情報窃取型 |

概要

Formbookは2016年初頭に発見された情報窃取型マルウェアです。RaaSの1つとして知られており、ハッキングフォーラムなどを通じて攻撃者に提供されています。

感染するとPC内部に潜伏し、認証情報(ユーザー名やパスワードなど)を含むさまざまな情報を盗み出されてしまいます。また、任意のコマンド実行を許してしまうため、ほかのマルウェアへの感染などの被害に遭う可能性があります。

また、Formbookの開発者はFormbookの特徴として以下の点を挙げています。

- アセンブリ言語とC言語でコーディングされており、すべてのバージョンのWindowsで機能する

- Portable Executable(PE)ファイル形式に対するインジェクションを行う

- 検知されやすいWindows APIを使用していない

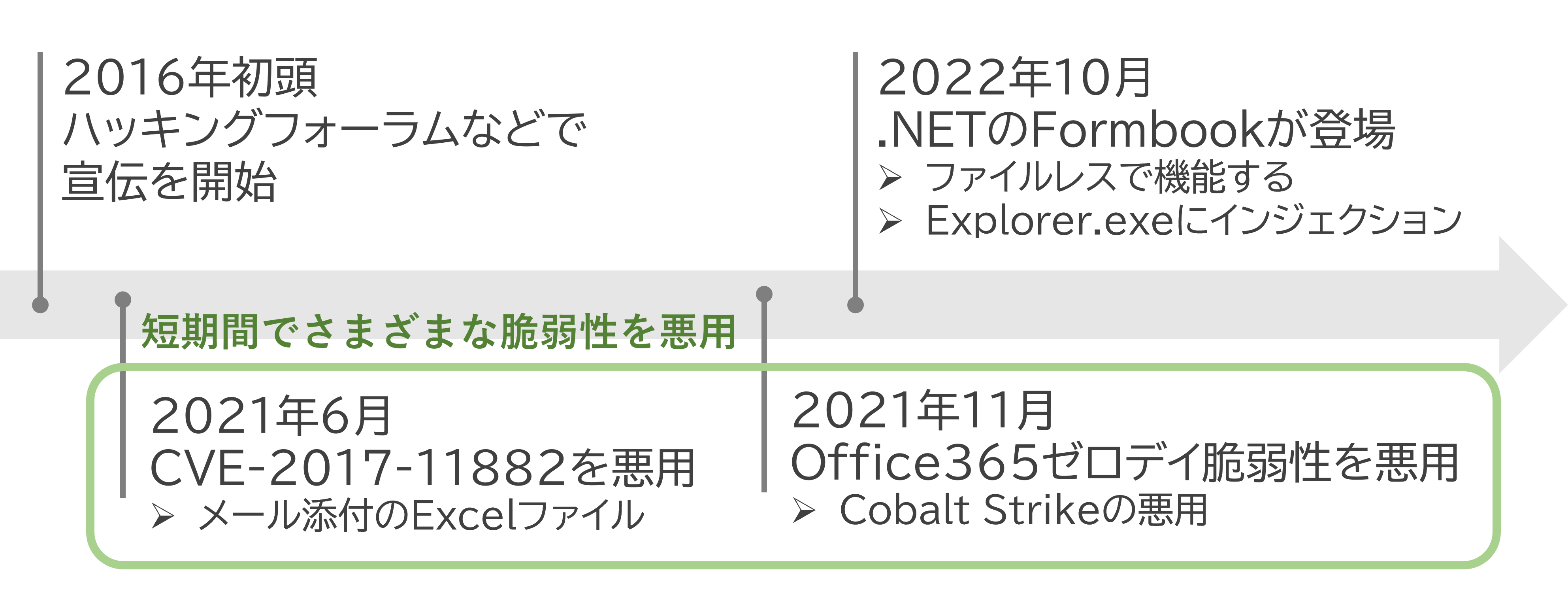

Formbookにはさまざまな脆弱性を悪用する亜種が存在します。下のタイムラインにその一部を記載しました。こうした特徴やRaaSであることから、Formbookの被害数は情報窃取型マルウェア全体でも上位に位置します。

元々高い水準にあったFormbookの検出数は、2024年下半期に前年同時期と比べ倍増しました。2024年11月現在、特に警戒が必要なマルウェアの1つと言えます。

機能

Formbookにはさまざまな亜種が存在します。それらに共通する機能について紹介します。

キーロギング機能

キーボードのストローク情報を盗む機能を持っています。ユーザーが打ち込んだIDやパスワードを盗まれる可能性があります。

クリップボードハイジャック

クリップボードにコピーした情報を盗む機能があります。キーロガーでは盗むことが難しい情報やファイルなども盗まれる可能性があります。

任意のコマンドの実行

C2サーバーから指示された任意のコマンドを実行することができます。

指示されるコマンドの一例を以下に示します。

- 追加のマルウェアのダウンロードと実行

- プロセスの生成

- システムのシャットダウンと再起動

- ローカルアカウントのパスワードの窃取

マルウェアの感染永続化

FormbookはPC内に潜伏し、PCが再起動された場合も感染を維持します。潜伏先のフォルダパスやファイル名、レジストリキーをランダムに設定する機能を持ち、解析や感染の解除が困難になる設計になっています。

プロセスインジェクション

さまざまな正規プロセスにFormbookのコードを挿入し、悪意のある動作を実行させる機能があります。表面上は正規プロセスに見えるため、マルウェア感染に気付くことが困難になってしまいます。

脆弱性の悪用

Formbookは感染の過程でさまざまな脆弱性を悪用します。上で挙げたCVE-2017-11882やCVE-2021-40444に加えて、CVE-2017-0199などの利用も確認されています。これらはすべて文書ファイルに関連する脆弱性であり、一般的な文書ファイルに見せかけたFormbookダウンローダーをユーザーに開かせることでFormbook本体への感染を行います。