|

|

| 別名 | - |

|---|---|

| 活動開始時期 | 2025年 |

| プラットフォーム | Windows |

| カテゴリ | ワーム |

概要

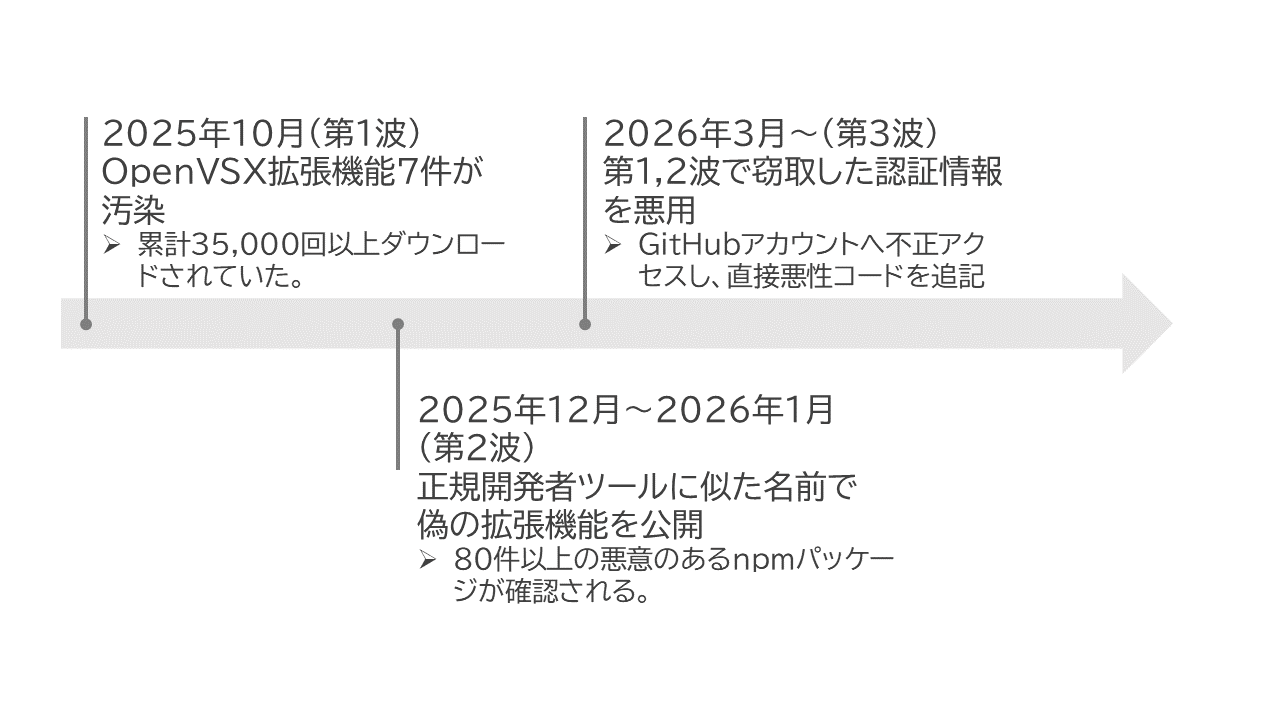

GlassWormは2025年10月頃から活動が確認されているワーム型マルウェアです。GitHub、npm、PyPI、VS Code拡張機能などの開発者向けエコシステムを標的としています。感染した開発環境からGitHubトークンやSSH鍵などの認証情報を窃取し、それらを悪用してリポジトリやパッケージを改ざんすることで、サプライチェーンを介して感染を拡大します。

また、情報窃取や遠隔操作機能に加え、感染後にRAT(リモートアクセス型トロイの木馬)や偽のブラウザー拡張機能を導入することで、継続的な監視や追加攻撃を可能にします。さらに、不可視のUnicode文字によるコード隠ぺいや、Solanaブロックチェーンを経由したC2(Command and Control)サーバーへのアクセス情報取得など、高度な隠ぺい・耐検知技術を備えている点が特徴です。

GlassWormの主な感染経路は以下の通りです

- 改ざんされたnpm/PyPIパッケージやVS Code拡張機能のインストール

- 悪意あるnpm/PyPIパッケージやVS Code拡張機能のインストール

- 侵害されたGitHubリポジトリから取得したコードの実行

GlassWormは、開発者が信頼するソフトウェアや依存関係を経由して感染するため、検知が困難であり、1つの感染が組織全体やソフトウェアサプライチェーンへと波及するリスクがあります。

機能

GlassWormの主な機能を紹介します。

情報窃取

GitHubトークン、npm/PyPIトークン、SSH鍵、クラウド認証情報、ブラウザーのCookieなど、開発環境に関連する認証情報を窃取します。これにより、リポジトリやパッケージ管理基盤への不正アクセスが可能になります。

サプライチェーン汚染および自己拡散

窃取した認証情報を利用して開発中のプログラムを不正に変更し、悪意あるコードを埋め込むことでサプライチェーン全体へ自己拡散します。

C2サーバーとの通信

外部のC2サーバーと通信し、追加ペイロードの取得やコマンド実行を行います。通信先情報はSolanaブロックチェーンを経由して取得され、動的に変更されるため、C2インフラのテイクダウンによる影響を受けにくい設計となっています。

悪意あるコードの隠ぺい

不可視のUnicode文字を用いてコード内に悪意ある処理を隠ぺいします。具体的には、Unicodeに含まれる異体字セレクター(U+FE00~U+FE0F)や異体字セレクター補助(U+E0100~U+E01EF)などを悪用し、コード上では表示されない文字を埋め込むことでコードレビューを回避します。

eval(Buffer.from(s(``)).toString('utf-8'));

# バッククォートの中に見えないコードが存在する

追加ペイロードの導入

感染後にRATやブラウザー拡張機能型の監視モジュールなどを追加導入し、継続的なアクセスや情報収集を可能にします。