|

|

| 別名 | Lumma,LummaC2 |

|---|---|

| 活動開始時期 | 2022年 |

| プラットフォーム | Windows |

| カテゴリ | 情報窃取型マルウェア |

概要

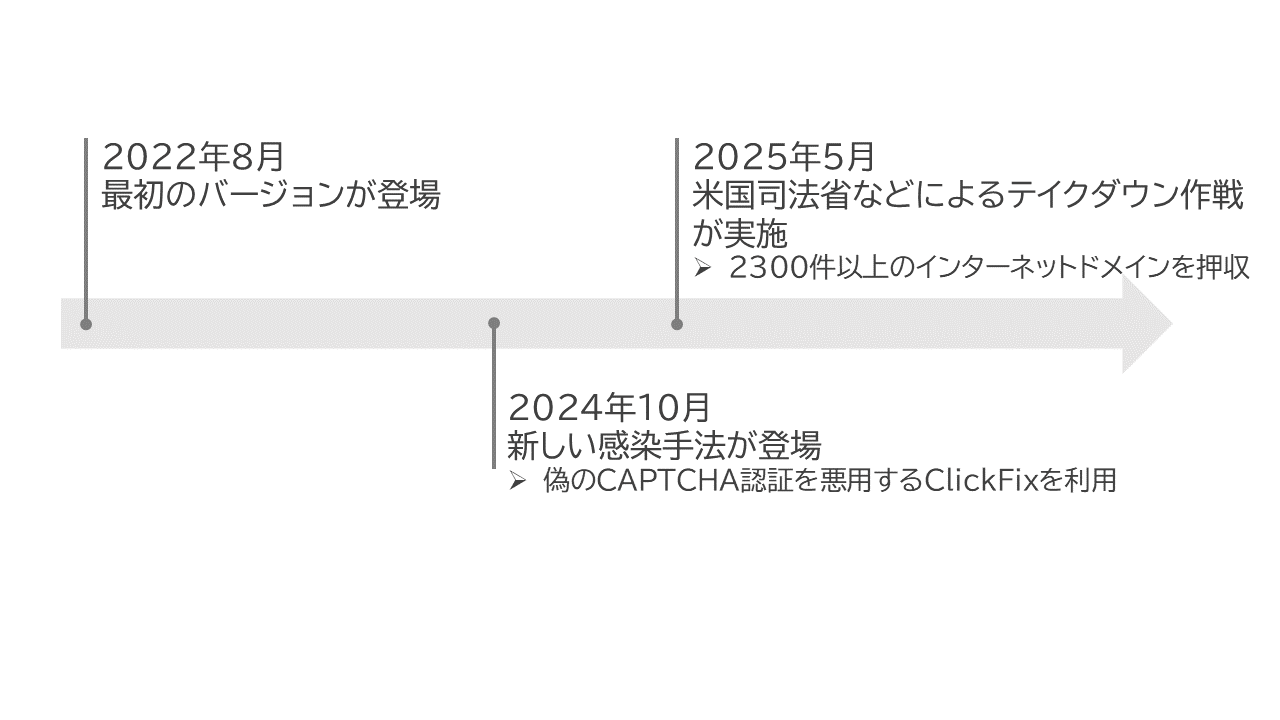

Lumma Stealerは2022年8月頃から活動が確認されている情報窃取型マルウェアの1つであり、Malware as a Service(MaaS)としてアンダーグラウンドマーケット上で販売されています。Lumma Stealerは情報窃取機能を有しており、感染端末上の仮想通貨ウォレット、ユーザー認証情報やWebブラウザー拡張機能に保存された仮想通貨ウォレット関連情報を狙っています。また、感染端末上から窃取した情報はアンダーグラウンドマーケット上で販売されます。

Lumma Stealerの主な感染経路は以下の4つです。

- メールに添付されたダウンローダー経由

- メール本文に記載されたURLからダウンロードしたダウンローダー経由

- ほかのマルウェアによるダウンロード

- 攻撃者が用意したWebページからのダウンロード

4つ目の経路については、偽のCAPTCHA認証を悪用した手法のClickFixを用いたWebページが2024年10月頃から確認されています。

Lumma Stealerはこれまで活発に活動していましたが、2025年5月に米国司法省やMicrosoft社によってLummaStealerのインフラを対象としたテイクダウン作戦が実行されました。このテイクダウン作戦は攻撃者のインフラを多数押収するといった成果を挙げましたが、テイクダウン作戦後もLumma Stealerの活動が確認されています。

機能

現在確認されているLumma Stealerの主な機能を紹介します。

情報窃取

仮想通貨ウォレット、ユーザー認証情報やブラウザー拡張機能に関する情報を窃取します。

また、画面のスクリーンショットを取得することも可能です。

C&Cサーバーとの通信

C&Cサーバーからコマンドを受け取るために本体にハードコーディングされた通信先に対してHTTPSで通信します。コマンドはJSON形式で受け取っており、C&Cサーバーとの通信ができない場合は動作を終了します。

感染の永続化

ユーザーがログオン時に実行するプログラムを登録できるレジストリ「HKCU:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run」にキーを作成することで感染を永続化します。