「ロッキー」や「テスラクリプト」をはじめとして、2016年は数多くのランサムウェアが出現し、多くの被害をもたらした。ここではその中でも「ファイルコーダー」ファミリーに属する「クライシス」の解説を行うとともに、暗号化されてしまったファイルを復元できる無料ツールを紹介する。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

はっきりと収益が見込めるランサムウェアを使った「ビジネス」は、登場以来、目覚ましい勢いで成長してきた。この商売は要するに、企業やユーザーのデータを窮地に陥れ(つまり暗号化し)てから、感染したファイルの復元と引き換えに、金銭の支払いを要求するものである。

この種の脅威は世界規模で深刻な影響を及ぼし、膨大な数のユーザーに被害を与えた。そうした脅威の1つに、「クライシス」(Crysis)、つまりESETが検知し「Win32/Filecoder.Crysis」と名付けたファミリーがある。幸い、ESETはすでに、クライシスによって暗号化されたファイルを復元できる無料のツールの開発に成功している。

クライシスとは何か?

クライシスは、「ファイルコーダー」(Filecoder)ファミリーに属する不正プログラムで、その名が示す通り、情報を暗号化し、その復元の見返りに身代金の支払いを要求することを目的としている。RSA(素数によって公開鍵をつくる暗号化方式)とAESの暗号化を用いており、暗号化キーの文字列がかなり長いために、処理されたファイルの復元はほぼ不可能になる。

このマルウェア・ファミリーがサイバー犯罪者に広く使われるようになったのは、「テスラクリプト」(TeslaCrypt)が出現したことが大きい。テスラクリプトはファイルコーダーとは異なる種類のランサムウェアで、これもまた一時期は広範囲に拡散されたが、2016年度上半期には解読ツールが発表されたことによって、被害は収束した。

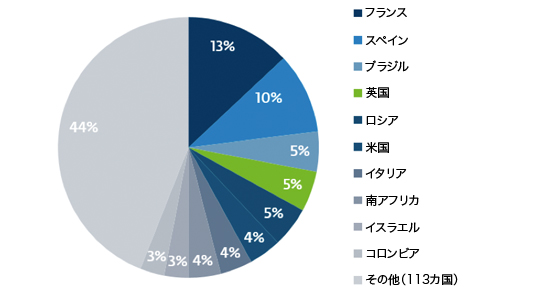

クライシスの被害が大きい10カ国

クライシスは、メールやソーシャルネットワークの広告といった、さまざまな経路を使って拡散する。

検知数が世界規模で増加し始めたのは、2016年5月末だった。ESETは今までに、このマルウェア・ファミリーの亜種を123カ国で検知してきたが、そのほぼ60%がわずか10カ国に集中している。

クライシスの特徴

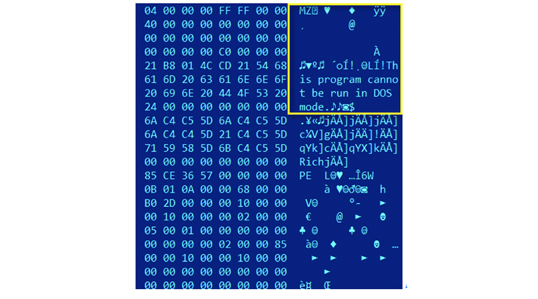

このランサムウェアは、ファイル・ヘッダーを見ればすぐに分かるように、「パッカー」(自動実行型圧縮ファイル)で防御されていない実行可能形式ファイルである。

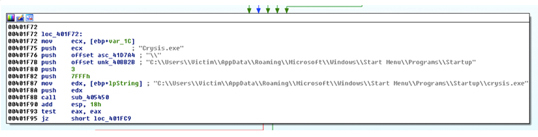

静的分析の結果、幾つかの主な特徴が判明している。このランサムウェアが最初に試みる行動の1つは、システム内部にとどまる手段として、以下のディレクトリに自分自身のコピーを作ることである。

- C:\Users\Victim\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

- C:\Windows\System32

最初のディレクトリは、ユーザーがログインした後、そこにある全てのアプリケーションを実行するために、OSが使用する。これによって脅威は確実に最近作られたファイルを暗号化できる。

第2のディレクトリは、 Windowsに元からある必須フォルダーで、ランサムウェアはそこに身を隠してユーザーに気付かれないようにする。

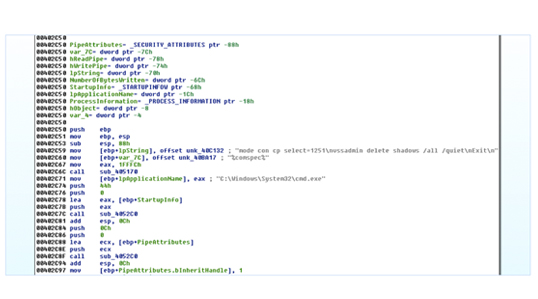

独特なのは、クライシスは、Windows XPのビルトイン・アプリケーション「VSS」(ボリューム・シャドー・コピー・サービス)が作るバックアップ・コピーを消去する、ということである。

簡単に言うとVSSとは、ソフトウェアのインストールやアップデートによりシステム内に変更が生じるたびにファイルのシャドー・コピーを取る機能である。次のスクリーンショットに見られるように、この脅威はバックアップが取られると、それを消去するために一連の特定コマンドを実行する。

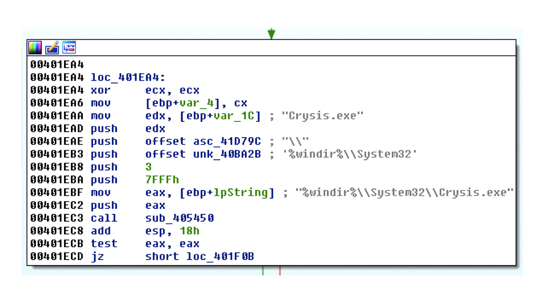

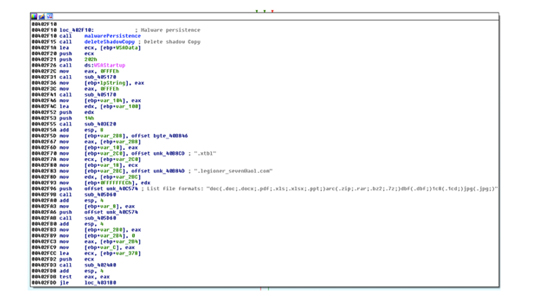

以下を見れば、この不正プログラムの実行フローが分かる。最初の指示は、上述の機能を呼び出すためのものである。また、幾つかのオフセット(アドレス情報)は、暗号化されたファイルをリネームするのに使われる文字列や、さらには、脅威が暗号化しようと探したファイルに相当するファイル拡張子のリストを含んでいることも分かる。

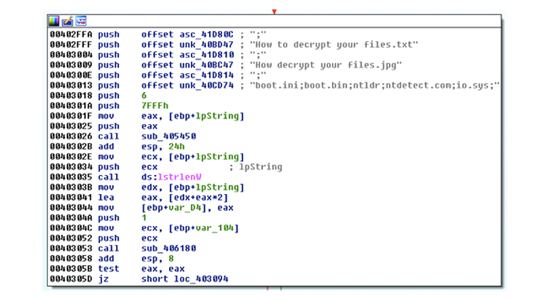

次に、ファイル復元の手順を示したファイルが作られるのだが、これはランサムウェアによって変わってくる。しかしクライシスの場合は、ユーザーを引き入れるためにテキストファイルやイメージが使われる。

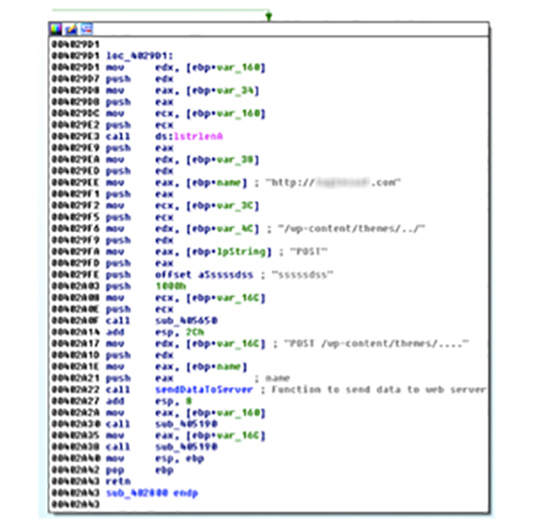

この脅威がユーザーの情報を暗号化した後で最後に行うのは、デバイス名やIDコードといった情報をHTTPプロトコルによって送信することである。付け加えるなら、この脅威によって接続されるサイトは、非常に危険性が高く「WordPress」の脆弱なバージョンを使うサーバーであることが多い。

暗号化されたファイルを復元する新しいツール

ESETは、データやデバイスがクライシスファミリーの被害に遭った方々のために、ランサムウェア「クライシス」被害者向けの解読フリーツールを用意した。このツールは、最近公開された解読マスターキーを使って開発されたものである。

もしもランサムウェア「クライシス」の被害に遭ったのなら、「ESET Crysis decryptor」を「フリーユーティリティー・ページ」からダウンロードできる。このツールの使い方についてさらに詳しく知りたい方は、「ESET Knowledgebase」(英文)をご覧いただきたい。