調査により、日本は世界でもサイバー犯罪者に狙われやすい国であること判明。攻撃者たちのネットワークの広まりや、高機能なマルウェアなどの開発が進んでいます。テレワーク普及により、新たな「セキュリティの死角」と経営者・管理者に向けた対応策をセキュリティマネジメント カンファレンス 2021 夏にて解説しました。

サイバー犯罪者に狙われやすい国ランキング

みなさん、こんにちは。キヤノンマーケティングジャパンの植松と申します。このセッションは、「脅威動向から見る、エンドポイントセキュリティ対策の最適解」と題してお話しします。

先日開催されたスポーツの競技大会では、日本のメダルラッシュに大いに盛り上がったかと思います。スポーツ界ではこうしたすばらしい記録が生まれてきた一方で、実はサイバーセキュリティの世界においては、日本にとって喜ばしくない記録が3つほど生まれました。

ここでご紹介する記録・データは、当社が国内総販売代理店としてパートナーとなっております、セキュリティベンダーのESET社による2021年1月から4月の統計のデータです。

1つ目の記録は不正なメールです。マルウェアをメールで送りつけるような攻撃の検出数が、グローバルにおいて日本が最も多かったということです。グローバル全体の19.3パーセントを占めており、2位のスペインに比べるとおよそ2.5倍と、いかに日本が突出して、不正なメールの脅威にさらされているのかがわかる数字になっています。

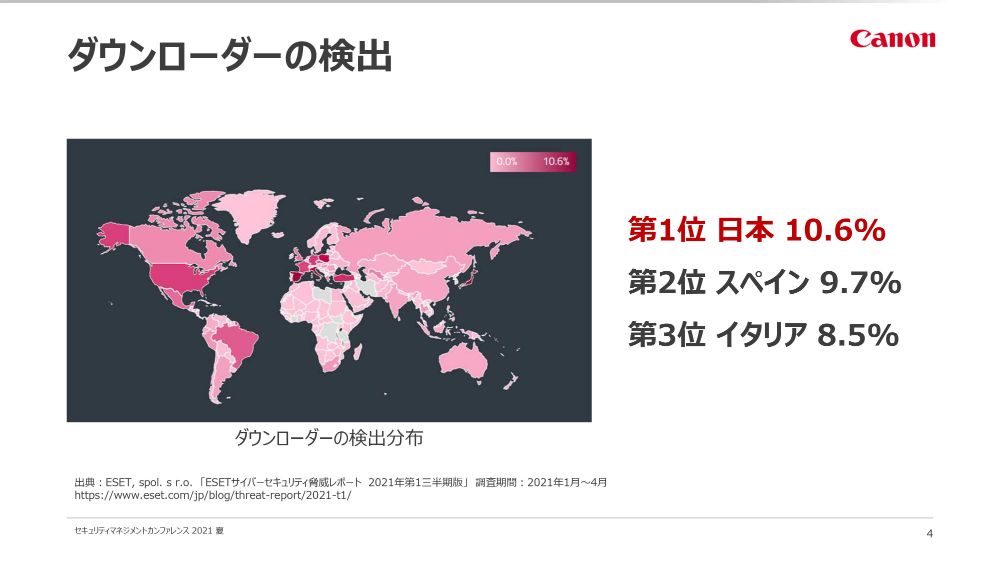

2つ目の記録は、ダウンローダーです。Webサイトからマルウェアを落としてくる不正プログラムであるダウンローダーの脅威に最もさらされた国も日本でした。2位のスペイン、3位のイタリアとあわせて、トップ3ヶ国でグローバル全体のおよそ3割を占めていたことになります。

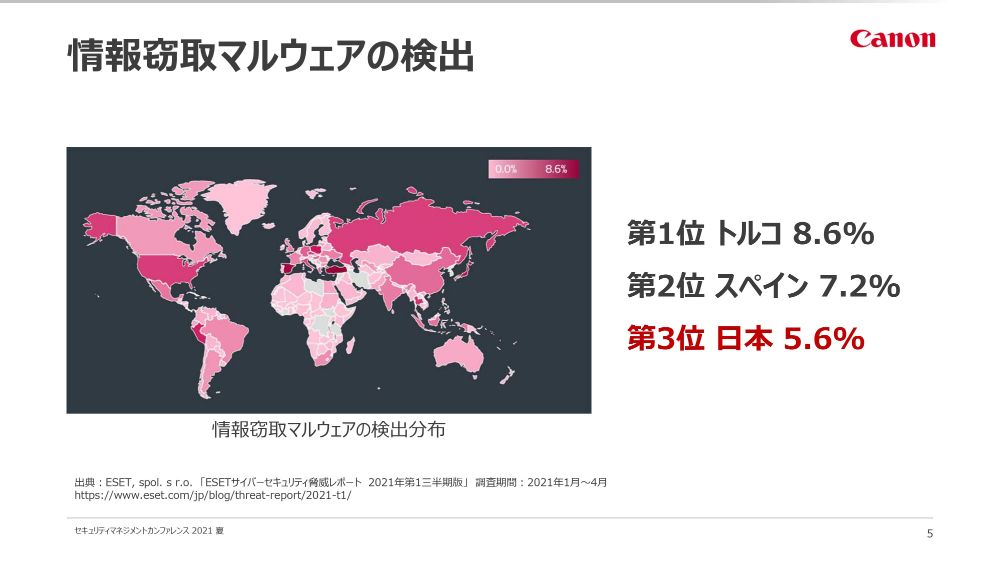

そして3つ目の記録は、情報窃取マルウェアです。インターネットバンキングのログイン情報やクレジットカード情報などを盗み取るバンキングマルウェア、スパイウェアやバックドアなど、データを盗み出すことを主な目的としているマルウェアが含まれます。1位のトルコ、2位のスペインに次いで、日本は3位で5.6パーセントを占めていました。

セキュリティ犯罪者に人気の「高機能なマルウェア」

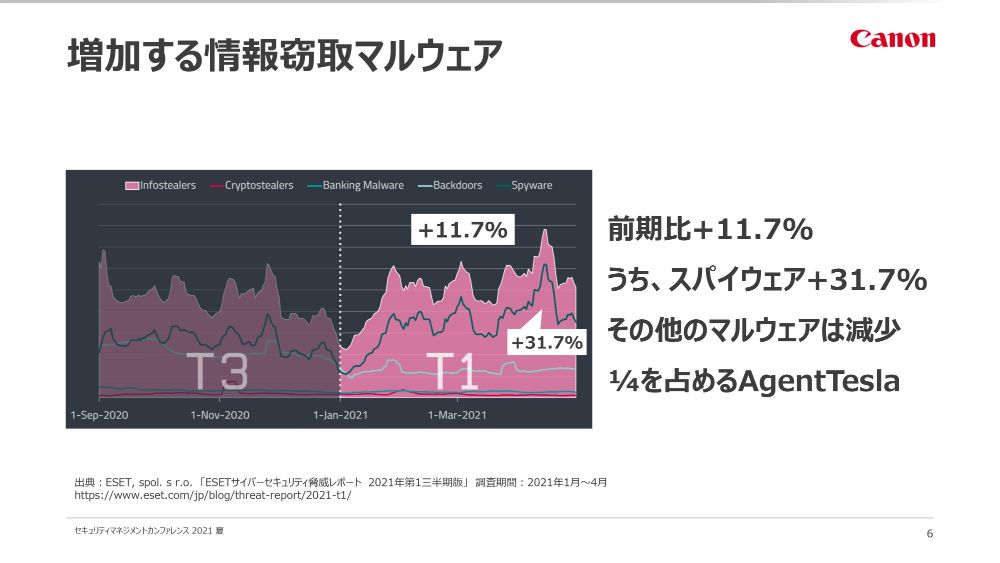

これら3つのデータを踏まえますと、日本は非常によく狙われていたことがわかってきます。これらの中で特に注目したいのが、3つ目の情報窃取マルウェアです。この検出期間を前の期と比べると、検出数が11.7パーセントほど増えています。

バンキングマルウェアやバックドアは前の期と比べて減った一方で、スパイウェアは31.7パーセントも増加しています。これが情報窃取マルウェア全体の検出数を押し上げたという結果に至っています。

ここで盗み出される認証情報は、正当な権限でセキュリティソリューションを回避できるので、攻撃者にとっては非常に有益です。それゆえ、このような攻撃が増えています。

情報窃取マルウェアの検出数全体の4分の1を占めたのが「AgentTesla」と呼ばれるマルウェアです。AgentTeslaは、2014年から活動している「RAT」(リモートアクセス型のトロイの木馬)です。複数のブラウザーからCookieの情報を盗んだり、複数のソフトウェアから認証情報を盗んだりするほか、キーロガーやスクリーンショットを撮ることで、さまざまな情報を盗んでいきます。

そして、取得した情報を攻撃者が管理するメールサーバーへ送信したり、FTPサーバーにアップしたり、Telegramというチャットアプリのチャットルームに投稿するなどして、攻撃者のもとへ送られます。

それから実行中のマシンの情報を取得して、サンドボックスや仮想環境で動いてないかチェックしたり、難読化・パッキングによってセキュリティツールの検出を回避するなど、なんとかして攻撃の成功率を高めようとする機能がいくつも実装されています。

このような盗み出す方法や対象のソフトの拡張、外部へ送信する方法やセキュリティツールを回避する方法が絶え間なく機能追加され、進化を続けています。

このAgentTeslaは「MaaS(Malware-as-a-Service)」としてアンダーグラウンドで取引されています。高機能かつ絶えずバージョンアップされるようなツールが15ドル程度から手軽に利用できるということもあり、攻撃者に絶大な人気を誇っています。それゆえ検出数が非常に多くなったようです。

テレワークは、セキュリティの観点ではリスク増大

こうした日本を狙う攻撃が非常に増えていた中、私たちの働き方はどうだったかと言えば、IPAの調査によると58.9パーセントの方々が「現在もテレワークをしている」と答えています。新型コロナウイルスのパンデミックによってテレワークの働き方は当たり前になってきています。

テレワークを狙う脅威として、特に攻撃の手法の面で取り上げられるものとして、RDP(リモートデスクトップ:別のコンピューターから遠く離れたデスクトップコンピューターに接続して使用する機能)の脆弱性を狙うブルートフォース攻撃や、VPN機器の脆弱性を突くような攻撃があります。

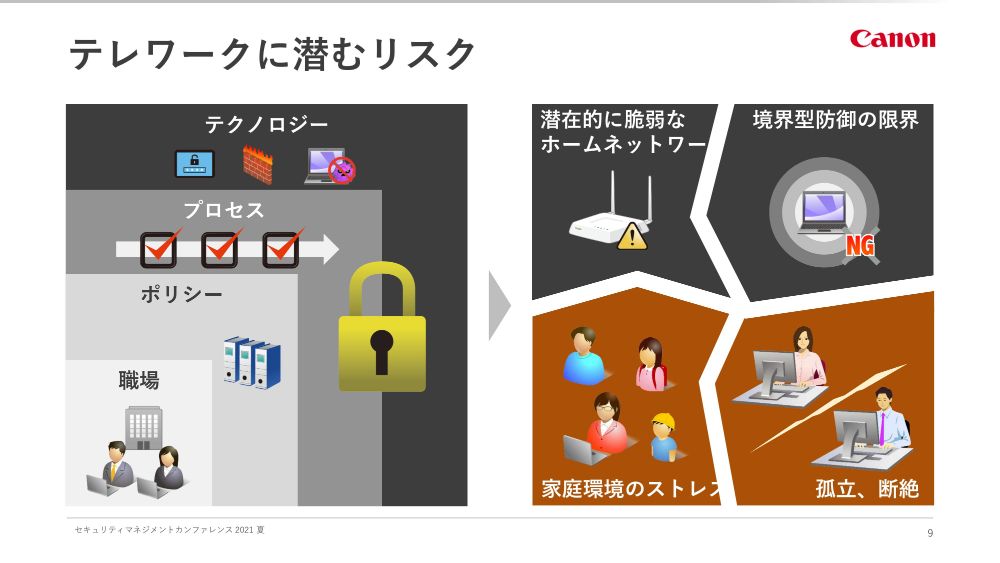

一方、そうした攻撃の手法だけではなく、より広い視野で考えた時に、テレワークが従業員の分断や分散を招き、セキュリティのリスクになっているという面もあります。以前は、しっかりとしたセキュリティポリシーや、ポリシーを現実のものとして機能させるための具体的なプロセスが定められていました。そして、そのポリシーやプロセスを実現するためのテクノロジー、各種セキュリティツールをもって管理・統率された環境を作ることで、従業員を保護してきました。

それがこのテレワーク環境によって、一夜にして変わってきています。例えばテクノロジーの面で言えば、アップデートをしていないとか、デフォルトのパスワードで運用するなど、潜在的に危険なホームネットワークの環境で仕事をすることになっていたり、ファイアウォールやIPS(不正侵入防止システム)・IDS(不正侵入検知システム)のような、いわゆる境界型の防御で守られていた職場とは異なり、それらが適用できない環境で仕事をしなければならなくなっています。

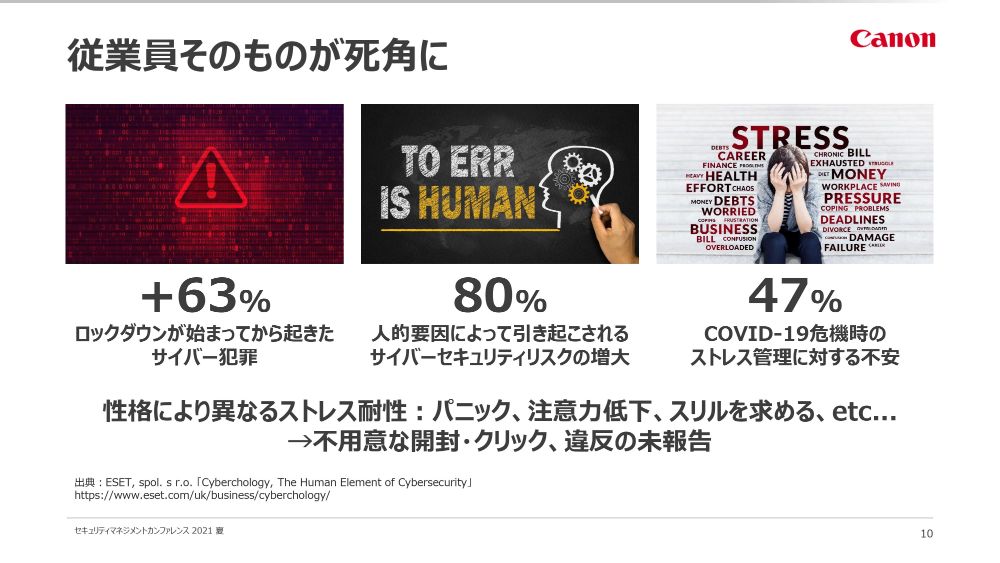

英国ではロックダウン以降、サイバー犯罪が63%も増加

人に依存する部分で言えば、そもそも仕事をするような環境ではない自宅で働くことから生まれるストレスです。机や椅子が仕事をするのに合わないといった点から、子どもが長期間家にいることで育児に気を取られ、なかなか集中できず。それがストレスになり、ついうっかり、ということにつながるということです。

それから、コミュニケーションが圧倒的に減っています。従業員同士のちょっとした雑談ができなくなり、ストレスを溜めていたり、以前であれば不審なメールがきている時、隣の同僚に「変なメールきてない?」と確認することで、マルスパムやフィッシングを回避できていましたが、そうしたことができない、気軽に聞けない中で、自分だけで判断しなければならないということが起きています。

このような、人に依る部分に関して、昨年イギリスでESET社が、ビジネス心理学の世界的な企業であるThe Myers-Briggs Companyと、共同の調査を行っています。サイバー犯罪における脆弱性と、従業員の性格タイプやストレスの関係性についてまとめた心理学的な調査です。

この調査に協力をした100名以上のCISO(最高情報セキュリティ責任者)は、ロックダウン以降、サイバー犯罪が63パーセント増加していると答えています。そして80パーセントの組織が、テレワークに関する課題として、人的要因におけるサイバーセキュリティリスクの増大を挙げています。

一方、従業員はコロナ禍において、自身のストレス管理に「非常に不安を感じる」と47パーセントが答えています。不安の内容は「景気の後退」、「家族の健康状態」、「勤め先のビジネスに長期的な影響が出るのではないか」といったものから、「テレワークの環境においてモチベーションを維持できない」、「生産性が上がらない」という仕事に関するものや、「人付き合いの場がなくなってしまった」、「同僚とのコミュニケーションが取れない」といったコミュニケーションに関するものなど、非常に多岐にわたっています。

個々の従業員のストレス耐性や性格は、セキュリティ上の死角

こうした不安からくる持続的・継続的なストレスが、サイバーセキュリティのリスクの面で、従業員の性格によって異なるかたちで影響を与えます。

例えば、過度なストレスでパニックに陥ってしまった場合は、フィッシングメールの件名や本文に釣られてしまって、悪意あるリンクをクリックしてしまったり、集中力が低下したことによって、細かいところに気が回らず、セキュリティ違反を犯してしまうことが考えられます。さらに、セキュリティ違反を犯したことやマルウェアに感染したことを管理部門に報告し忘れることで、組織として実態を適切に把握できないということが起きます。

活動的な性格の方からすると、テレワークはある意味、拘束されているような、閉じ込められているような状態です。そういったストレスの反動で、刺激やスリルを求めてしまって、つい不審なメールを開いてしまう。そういったことが起きる恐れがあります。

こうした従業員個々のストレスへの耐性や性格などがセキュリティ上の死角、脆弱なポイントになるということを調査の中で警告しています。

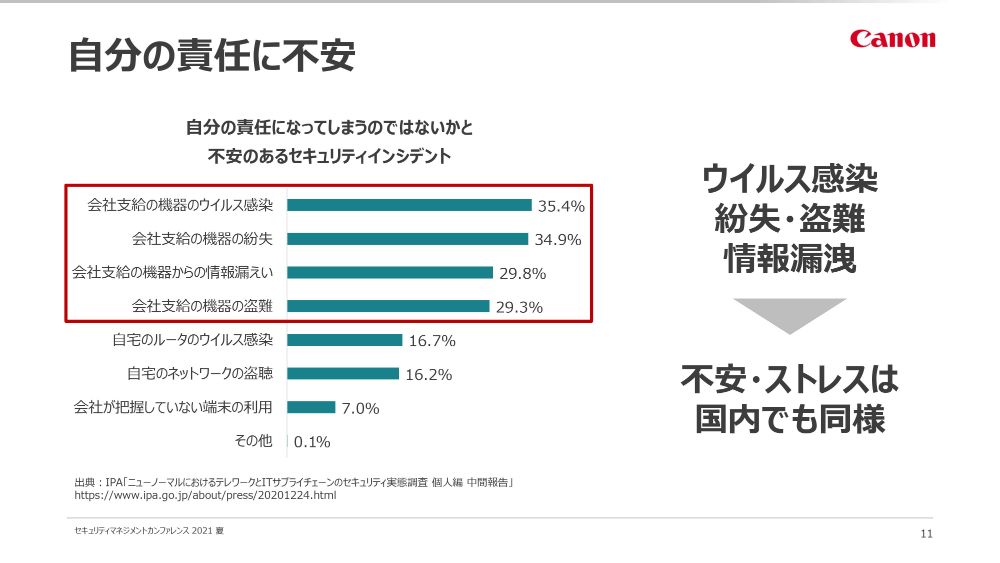

日本においては、テレワーク環境で起きたセキュリティインシデントが「自分の責任になってしまうのではないか」と、同じようにストレスや不安を抱えていることがデータとしても挙がっています。

会社支給の端末をウイルスに感染させてしまうとか、端末を紛失・盗難してしまって、そこから情報漏洩が起きてしまうなどの不安を抱えながらテレワークで仕事をしていることになります。

こうしたテレワークのような、働く環境が大きく変わったことと、それに伴う不安やストレスがサイバーセキュリティに及ぼす影響は、イギリスと日本国内のケースにおいても、国を問わず同じだと言えます。

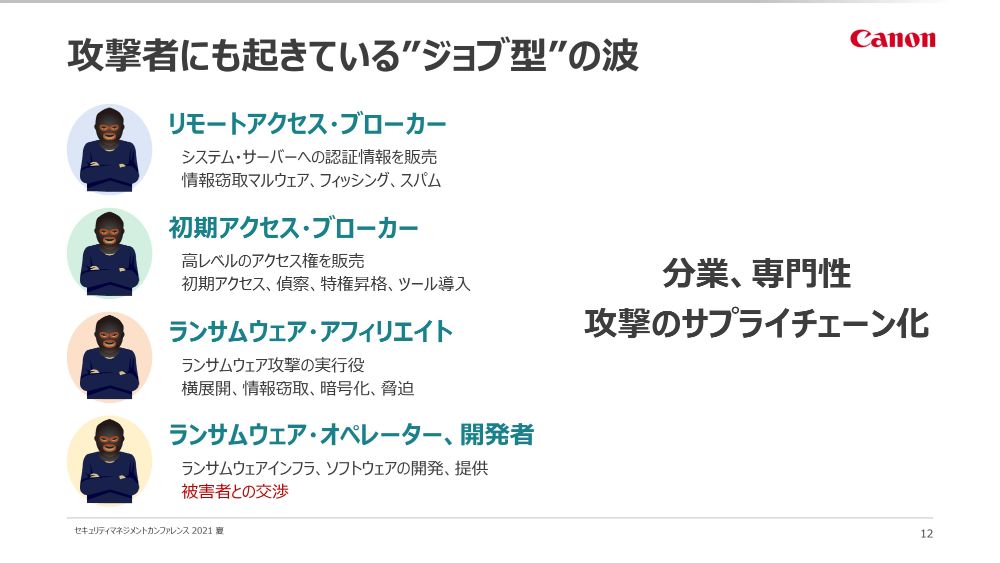

サイバー犯罪者の間で広がる“ジョブ型”のチームワーク

攻撃者に話を戻しますと、テレワークの浸透に伴って議論として挙がったのが、「ジョブ型の雇用」という人事制度です。業務を細分化して、それぞれに専門的な知識や経験を持ったプロフェッショナルな人材を充てる制度です。こうした動きがサイバー犯罪者にも現れています。

最初から最後まで自分自身で攻撃を完結させるのではなく、攻撃の各段階にそれぞれのノウハウを持っている専門家を集めて、チームを作って攻撃させるというマネジメントです。これが最近頻発しているランサムウェア攻撃の実態に該当します。その例をご紹介します。

ここで最初に出てくる専門家が、リモートアクセス・ブローカーと呼ばれる攻撃者です。RDPやVPNへのアクセスに必要な認証情報、サーバーやシステムの認証情報を、アンダーグラウンドのマーケットや、初期アクセス・ブローカーに販売することで収益化します。

リモートアクセス・ブローカーの活動は、先ほどご紹介したAgentTeslaのような情報窃取マルウェアやフィッシングメールなどを使って認証情報を収集したり、ブルートフォース攻撃で管理不備のあるネットワークの情報を集めるといったことです。

サイバー犯罪のプロ集団 VS 「対策に自信がない」経営者・管理者

続いての専門家が、初期アクセス・ブローカーという攻撃者です。リモートアクセス・ブローカーから得た認証情報をもとに、組織内に侵入をして偵察活動を行い、特権昇格をしたり、バックドアのようなツールを仕掛けることによって、アクセス権を育て上げます。そのアクセス権をその後の攻撃の足がかりとなるアクセスポイントとして構築して、次の攻撃者であるランサムウェア・アフィリエイトに販売して収益にします。

そして、ランサムウェア攻撃の実行役となるのがランサムウェア・アフィリエイトで、購入した高度なアクセス権・アクセスポイントをもとに、組織内に横展開をして情報を盗み出し、それから暗号化して脅迫を行います。

このランサムウェア・アフィリエイトに対して、攻撃のためのツールやインフラを開発・提供しているのが「RaaS(Ransomware-as-a-Service)」の中核となる、ランサムウェア・オペレーターや開発者です。

最近ではこのほか、身代金の要求を以前のようにメールで一方的に送りつけるのではなく、被害者と交渉するような場面も出てきています。それゆえに会話型の英語ができる人材、ネイティブな英語ができる人材を、交渉役としてメンバーに連ねる動きも出てきています。

ここでお伝えしたいのは、どの攻撃者のレベルが高いか低いかではなく、それぞれが専門性を持って、一連の攻撃に関わっているということです。各々が分業・独立をしていて、それぞれが儲かる仕組みを構築しています。言ってみれば攻撃のエコシステムや、サプライチェーン化が確立されていることになります。

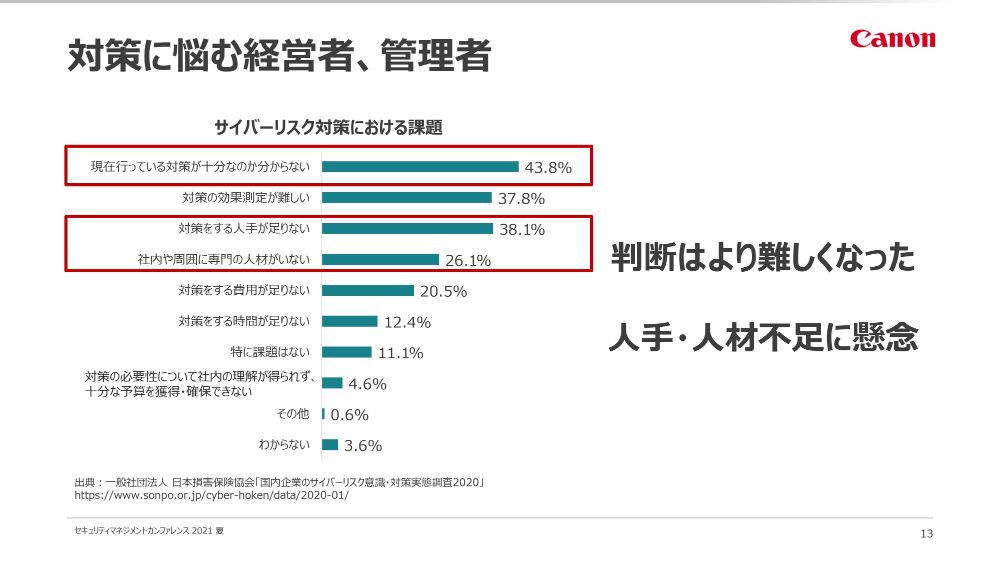

サイバー犯罪者側が専門性を持った攻撃を多種多様に繰り広げる中、守る側は、「対策に自信がない」「判断に迷う」という状況になっています。「現在の対策が十分なのかわからない」「何をすればいいのかわからない」と答えた経営者・管理者の方は、4割以上にのぼっています。

また多くの経営者・管理者が「専門性を持った攻撃に対して、対策のための人手・専門の人材がいない」と答えています。攻撃が複雑になる中で判断が難しくなり、人材の面でも不足を懸念しています。

対策が不十分で、狙われやすい日本企業の課題

ここまでの内容をまとめます。不正なメール、ダウンローダー、情報窃取マルウェアは、検出結果で、日本が1位から3位を占めていました。日本の企業は非常に狙われていると言えます。

そして、当たり前となったテレワークが従業員の分断・分散をもたらし、セキュリティ上の脅威となっています。境界型防御が適用できないといったテクノロジー面はもちろん、従業員のストレスや不安が原因で、マルスパムやフィッシングが成功してしまったり、あるいはインシデントが起きても管理者に報告されないことが起こり得ます。人の脆弱性も大きな課題になります。

そしてサイバー犯罪者側が分業、専門性を持って攻撃を仕掛けてくる中で、守る側としては、多くの経営者・管理者が対策に自信がなかったり、人手が足りないと感じています。

後半では、こうした問題点に対する対策として、具体的なソリューションをご紹介します。

(提供元「ログミー株式会社」)