ショートレポート「2018年2月マルウェア検出状況」

トピック

1. 2月の概況について

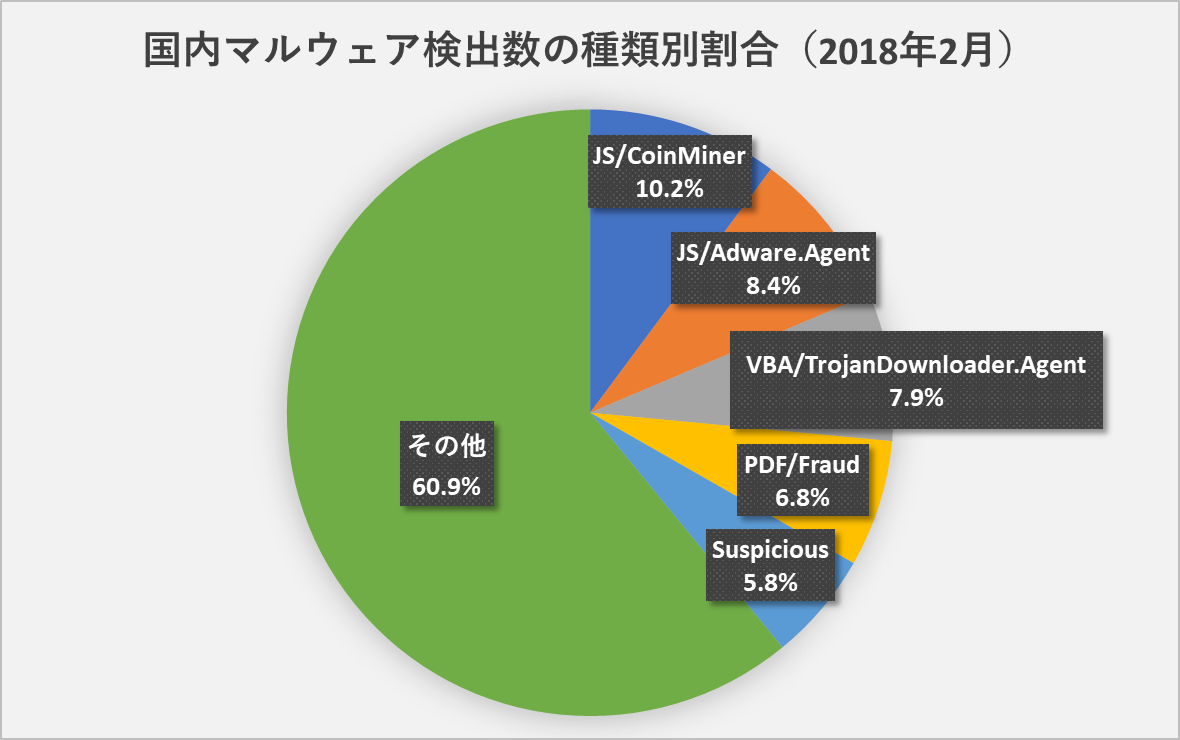

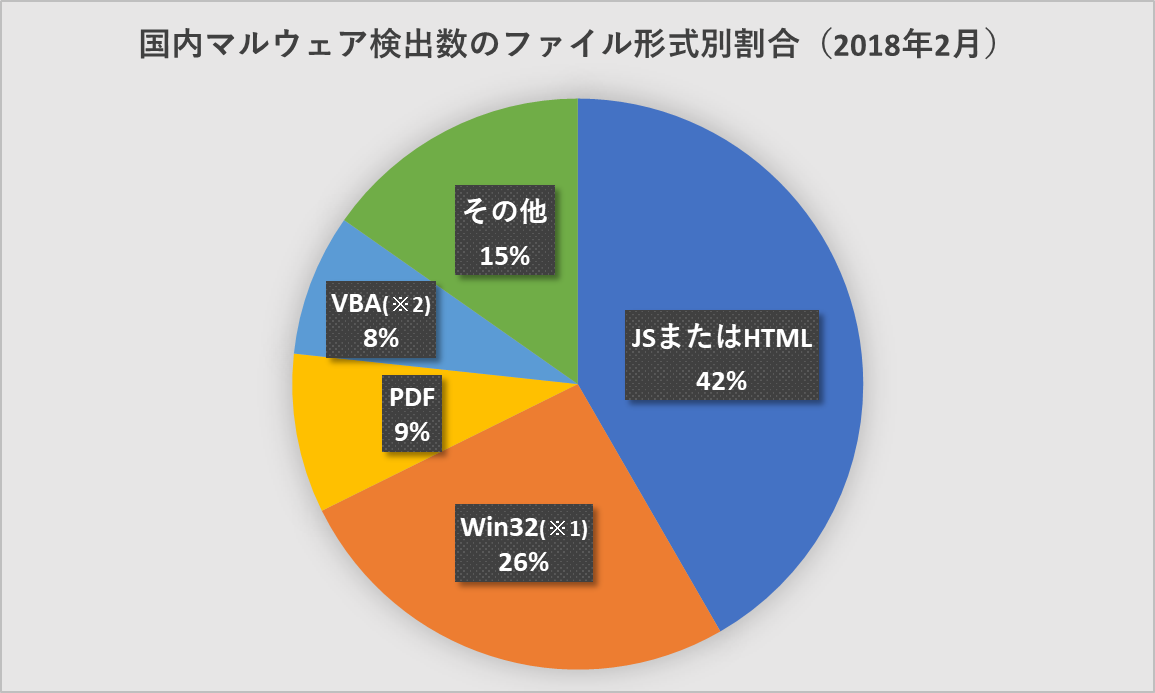

2018年2月1日から2月28日までの間、ESET製品が国内で検出したマルウェアの種類別の割合は、以下のとおりです。

国内マルウェア検出数上位(2018年2月)

| 順位 | マルウェア名 | 比率 | 種別 |

|---|---|---|---|

| 1 | JS/CoinMiner | 10.20% | マイニングスクリプト |

| 2 | JS/Adware.Agent | 8.40% | アドウェア |

| 3 | VBA/TrojanDownloader.Agent | 7.90% | ダウンローダー |

| 4 | PDF/Fraud | 6.80% | 詐欺サイトのリンクが埋め込まれたPDF |

| 5 | Suspicious | 5.80% | 未知の不審ファイル呼称 |

| 6 | HTML/FakeAlert | 5.10% | 偽の警告文を表示するスクリプト |

| 7 | JS/Redirector | 4.70% | 別のページに遷移させるスクリプト |

| 8 | HTML/IFrame | 2.80% | 別のページに遷移させるスクリプト |

| 9 | HTML/ScrInject | 2.60% | 埋め込まれた不正なスクリプト |

| 10 | HTML/Refresh | 2.00% | 別のページに遷移させるスクリプト |

(※)Potentially Unwanted Application(望ましくない可能性のあるアプリケーション):コンピューターの動作に悪影響を及ぼすことや、ユーザーが意図しない振る舞いなどをする可能性があるアプリケーション。

2月の検出数1位は、1月に引き続き、JavaScript形式のマイニングスクリプト「CoinMiner」でした。4位のPDF/Fraudは詐欺サイトへのリンクを含んだPDFファイルに対する検出名です。昨年はダウンローダー型のマルウェアが検出数の大半を占めていましたが、今年に入ってからWebブラウザーを狙った攻撃やアドウェアなど、脅威が多様化しています。それを示すように、2月の上位10種のうち7種はWebブラウザーを実行環境とするもの(JS/やHTML/で始まる検出名)でした。これらの脅威はWindows PCだけではなく、Webブラウザーを搭載しているあらゆるプラットフォームが攻撃の対象となります。

※1 32ビットのWindows OSで動作するマルウェアの形式。64ビットOSでも動作

※2 Microsoft Officeのマクロを悪用したマルウェアの形式

2. バンキングマルウェア「Ursnif」感染を狙ったメール攻撃

バンキングマルウェア「Ursnif」の感染を狙ったメールが多く確認されています。「Ursnif」は、インターネットバンキングサイトの認証情報(ユーザIDやパスワード等)やクレジットカード情報を窃取します。感染した場合、銀行口座からの不正送金やクレジットカードの不正利用などの被害に遭う可能性があり、警視庁や日本サイバー犯罪対策センターをはじめ他のベンダーからも、多くの注意喚起が出ています。

一般財団法人 日本サイバー犯罪対策センター 注意喚起情報

「インターネットバンキングマルウェアに感染させるウイルスメールに注意」

【 https://www.jc3.or.jp/topics/virusmail.html 】

「Ursnif」の感染を狙ったメール攻撃には大きく分けて大きく分けて2種類あります。1つ目はMicrosoft Officeのマクロ機能を悪用し「Ursnif」のダウンローダーをメールに添付しているパターンで、ESET製品では「VBA/TrojanDownloader.Agent 」として検出します。2つ目は本文中に「Ursnif」のダウンローダーのURLを記載しているパターンです。今回は2つ目のパターンについて詳しくご紹介します。

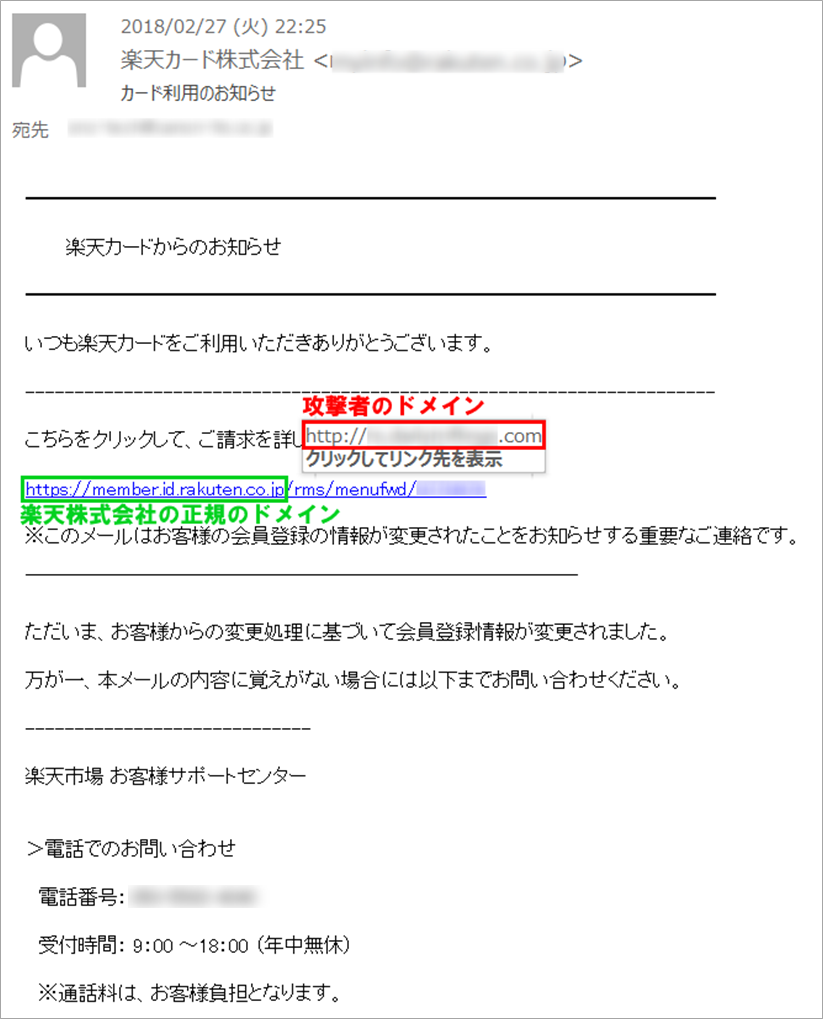

次の画像は楽天カードを騙り、「Ursnif」のダウンロード用URLを記載したメールの例です。

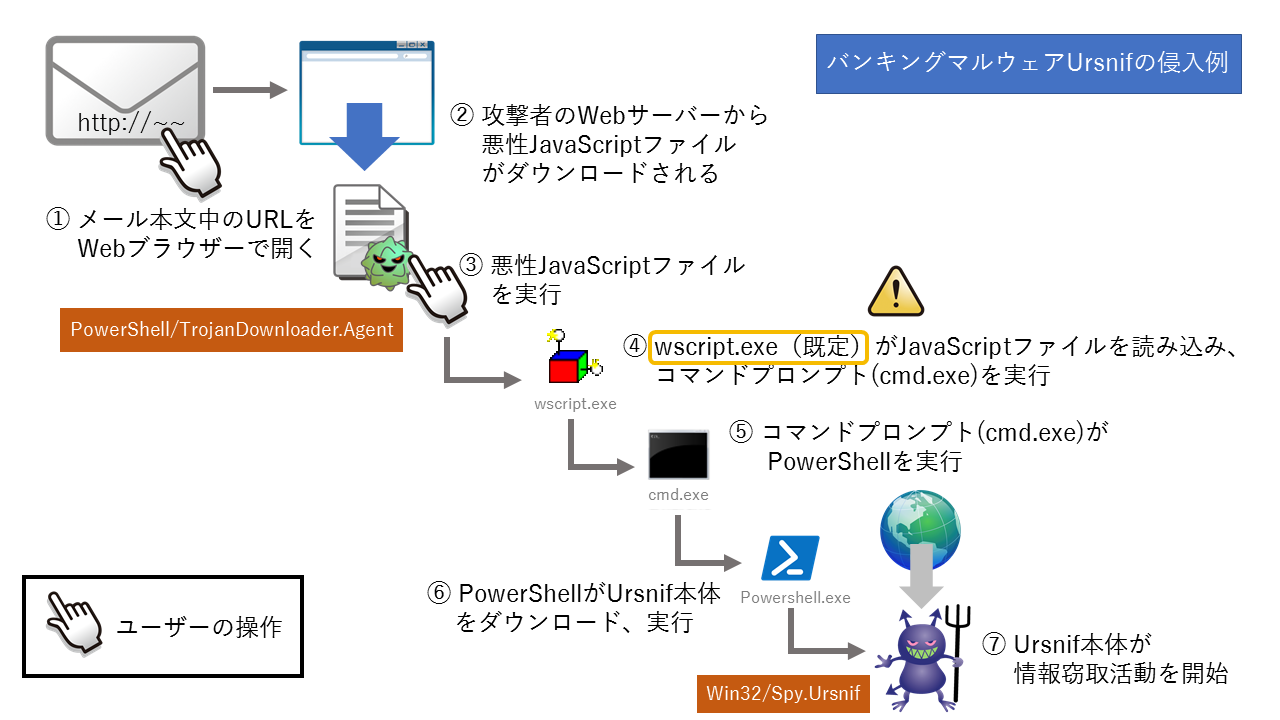

本文中のリンクは、一見すると楽天株式会社の正規のドメインのように見えますが、実際には攻撃者のドメインにアクセスするよう設定されています。このリンクをクリックすると、悪性のJavaScriptファイルがダウンロードされ、ファイルを実行すると「Ursnif」に感染します。

ESET製品では、この悪性JavaScriptファイルを「PowerShell/TrojanDownloader.Agent」として、Ursnif本体を「Win32/Spy.Ursnif」としてそれぞれ検出し脅威を防ぎます。

感染のステップに使われる3つのプログラム(図中④wscript.exe、同⑤cmd.exe、同⑥powershell.exe)はいずれもWindowsに標準で搭載されている正規のプログラムです。PowerShellはコマンドプロンプトより高度な処理を行うことができるため、悪用される事例が増加しています。

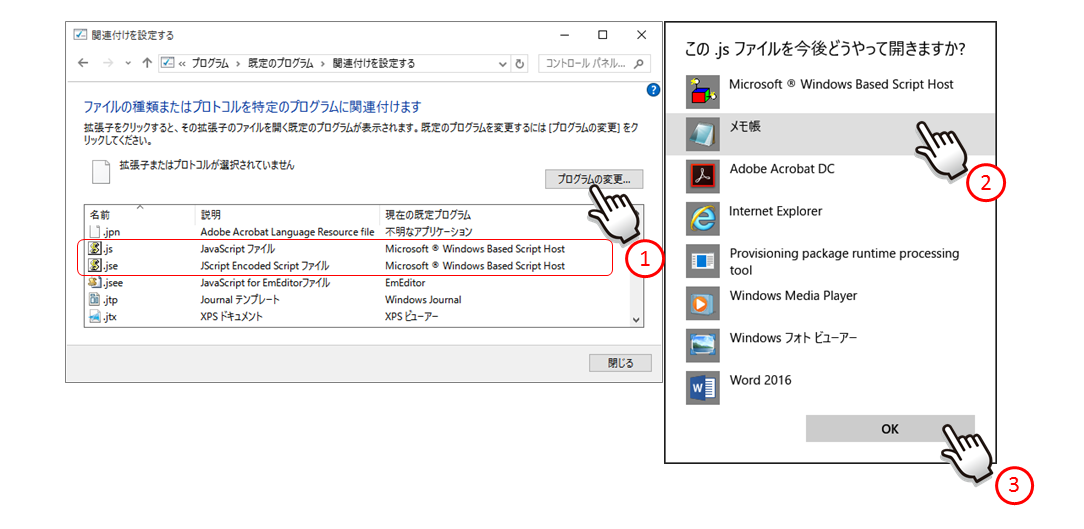

wscript.exeはWindowsでJavaScriptファイル(拡張子.jsまたは.jse)を実行するための既定のプログラムとして設定されています。この既定のプログラムをメモ帳などのテキストエディタに変更しておくとファイルが開かれてもスクリプトが実行されないため、感染を防ぐことができます。Windows上でJavaScriptファイルを実行しない場合は、設定変更を推奨します。

JavaScriptファイルを開く既定のプログラムは一般的に、(Windows10の場合)スタートボタンを右クリック > [コントロール パネル] > ([プログラム]) > [既定のプログラム] > [ファイルの種類またはプロトコルのプログラムへの関連付け] > 拡張子一覧から「.js」(「.jse」)を選択し [プログラムの変更] > プログラム名の一覧から「メモ帳」などのテキストエディタを選択、することで変更できます。

なお、この設定変更は、Webブラウザー上におけるJavaScriptの実行には影響しません。

3.Adobe Flash Playerの脆弱性を突いた攻撃を確認

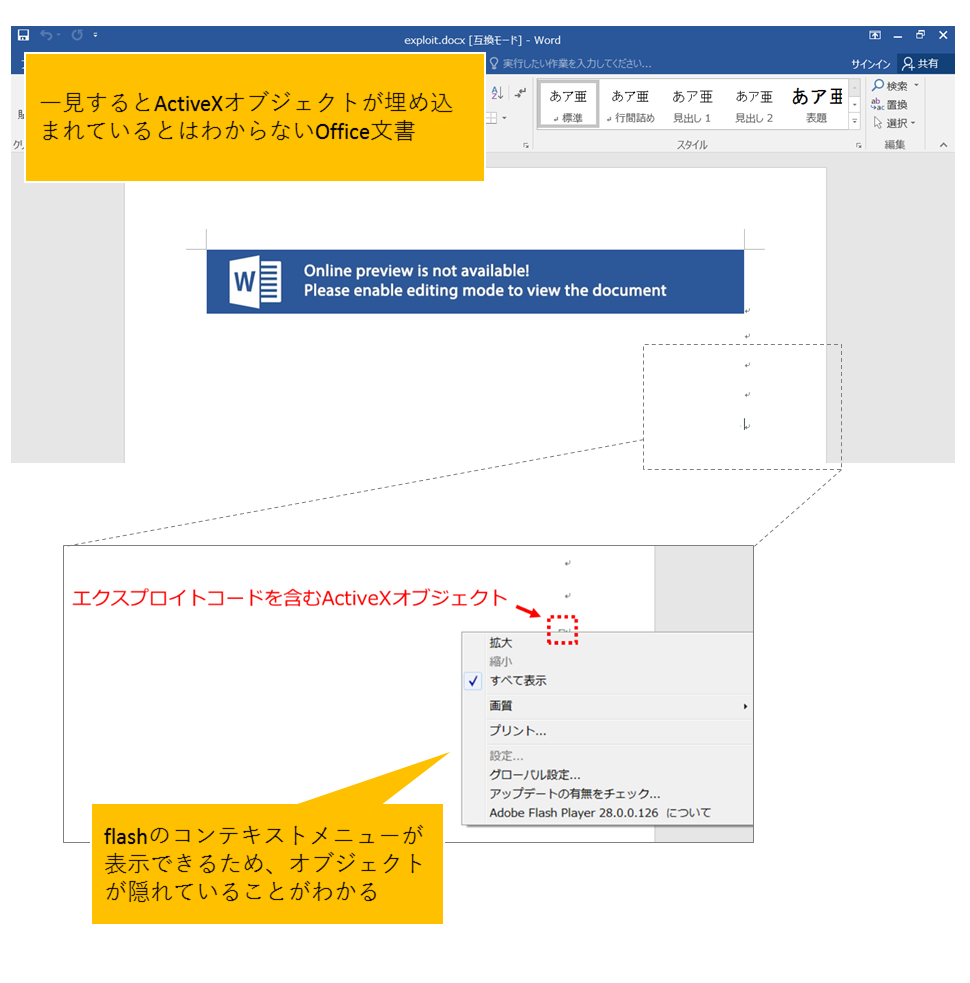

Adobe Flash Playerの脆弱性(CVE-2018-4878)を悪用した攻撃が確認されています。ある事例では、この脆弱性を悪用するエクスプロイトコードがMicrosoft Officeファイルに埋め込まれており、ファイルを開いただけで攻撃者によって仕組まれたプログラム(攻撃者サーバーとの通信、別のマルウェアのダウンロード)が実行されます。

この脆弱性に対するアドビ システムズ社のセキュリティアップデートは既に公開されています。未適用の場合、速やかに適用されることを推奨します。また、ESET製品では、この脅威を「SWF/Exploit.CVE-2018-4878」として検出し脅威を防ぎます。 ご紹介したように、2月はバンキングマルウェア「Ursnif」の感染を狙った攻撃やAdobe Flash Playerの脆弱性を悪用した攻撃が確認されました。常に最新の脅威情報をキャッチアップすることが重要です。

■ 常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

1. ESET製品プログラムのウイルス定義データベースを最新にアップデートする

最新の脅威に対応できるよう、ウイルス定義データベースを最新にアップデートしてください。

2. OSのアップデートを行い、セキュリティパッチを適用する

「Windows Update」などのOSのアップデートを行い、脆弱性を解消してください。

3. ソフトウェアのアップデートを行い、セキュリティパッチを適用する

各種アプリのアップデートを行い、脆弱性を解消してください。

4. データのバックアップを行っておく

念のため、データのバックアップを行っておいてください。

5. 脅威が存在することを知る

弊社を始め、各企業・団体からセキュリティに関する情報が発信されています。このような情報に目を向け、「あらかじめ脅威を知っておく」ことも重要です。