「Thermanator」という攻撃を悪用すると、キーボードに残った体温を利用してコンピューターのキーボードから入力されたログイン情報などの短い文字列を盗み取られてしまう。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

カリフォルニア大学アーバイン校(UCI)の研究チームは、キーボードで入力された秘密情報を読み取ることができる新しい攻撃手法を発表した。入力から1分以内であれば入力内容を推測できるという。

チームはまず、一般的に利用される4種類の外付けキーボードを用意し、被験者30人に強度が異なる10個のパスワードを入力してもらった。続いて、タイピング直後のキーに残っている熱をサーマルカメラでスキャン。その後、専門知識のない被験者8人に「攻撃側」という立場で、サーマルカメラのデータからどのキーが押されたのか推測してもらった(もちろん研究成果の信頼性を担保できる方法を用いた)。

「Thermanator: Thermal Residue-Based Post Factum Attacks On Keyboard Password Entry(Thermanator: キーボードで入力されたパスワードを残存する熱から読み取る攻撃)」という論文で今回の研究成果を発表したチームによると、被験者は最初のキー入力から30秒後のスキャンデータを見て、どのキーが押されたのかすべて正確に特定できた。キー入力から1分経っていても、すべてではないが、一部についてはどのキーが押下されたのか特定できたという。このようにしてパズルのピースのような情報を集めれば、パスワードのクラッキング攻撃に容易に利用することができる。

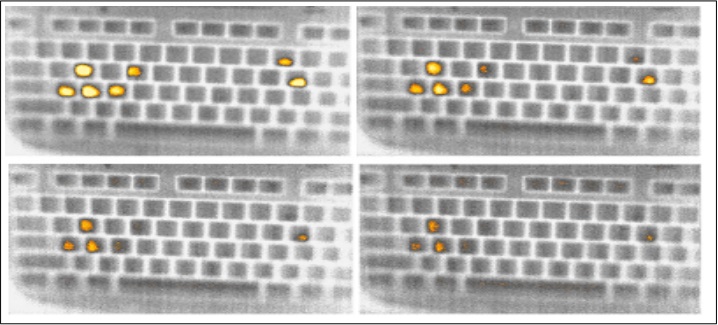

パスワード「passw0rd」の入力から0、15、30、45秒後にキーボードに残っていた指の熱(カリフォルニア大学アーバイン校)

「パスワードを入力してすぐにその場を離れると、誰かにパスワードを読み取られる可能性がある」と論文著者のジーン・ツディク(Gene Tsudik)氏は指摘する。

「恒温動物である人間は体温より低温の環境を好む。こうした温度のギャップがあれば、特に日常的に指で触れるものについてはどうしても熱が残ってしまう」。

ATMで入力された暗証番号も、タッチパネルに残っている熱から推測できることが2011年の研究で明らかになっている。

「Thermanator」の研究では、ひとつひとつキーを探しながら人差し指でタイプする人のほうが、この攻撃に弱いこともわかった。キーに指紋や熱が残りやすいからだ。タッチ・タイピングなら、ホームポジション(左「ASDF」、右「JKL;」)に指を置いているため、それが熱測定のノイズとなりパスワードが推測されにくい。

ただしこの攻撃は、多くの条件が成立しないと成功しない。とりわけ、被害者がパスワードを入力してすぐにその場を立ち去るか、その場を離れるよう攻撃者が誘導して成功すること、キーボードをカメラで自由に撮影できることが重要な条件となる。

どちらにしても、論文によれば、この「入力後のパスワードを読み取る新しいインサイダー攻撃」はパスワードベースのシステムにとって間違いなく脅威となる。以前は高価でニッチ製品だったセンサーデバイスの低価格化が進んでいることも大きい。

対策

論文では、攻撃者がデータを取得できなくなる、あるいは完全には阻止できないとしても取得をかなり難しくする多くの対策が提案されている。たとえばパスワードを入力した後にキーボードに手をはわせたり、無作為にタイプしたりすれば、「ノイズ」が生じて正確な熱の感知が難しくなる。

スクリーンキーボードを使ってマウス操作でパスワードを入力するのも効果的だ。ただし、この場合は肩越しに画面をのぞき込むショルダーサーフィン攻撃に気をつけたい。

現実的とは言えないが、絶縁手袋を着用するという対策もある。あるいは付け爪を使うのもいい。研究では、アクリル素材の長めのネイルがThermanator対策として十分に機能することが確認されている。これらに限らず、自分に合った対策を実施することをおすすめしたい。