|

|

| 別名 | ISFB、Gozi、Dreambot |

|---|---|

| 活動開始時期 | 2006年 |

| プラットフォーム | Windows |

| カテゴリ | 情報窃取型マルウェア |

概要

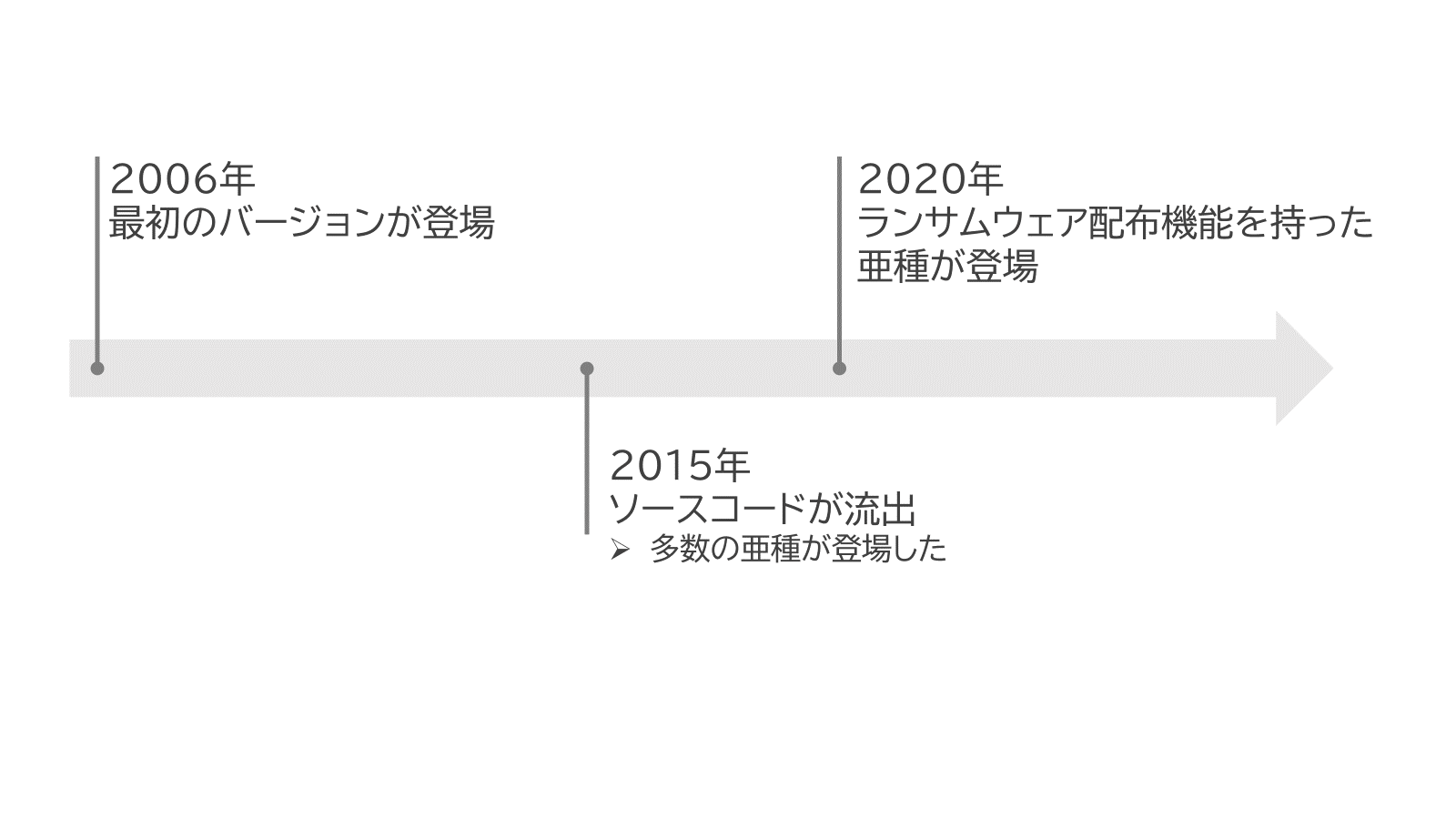

Ursnifは、2006年頃から確認されているバンキングマルウェアです。感染すると端末内の認証情報や機密情報が窃取されます。2015年にはソースコードが流出しており、さまざまな亜種が確認されています。主な感染経路としては、電子メールの添付ファイルが挙げられます。日本国内においても感染を狙った大規模なキャンペーンが実施されており、日本語で書かれた電子メールが多数確認されました。

機能

Ursnifはさまざまな亜種が存在し、有する機能も多岐に渡ります。ここでは、主な機能を紹介します。

ブラウザセッションハイジャッキング

銀行のWebサイトへHTMLファイルを挿入し、IDやパスワードなどの認証情報を窃取します。

キーロギング機能

感染端末上で入力された情報を窃取します。入力内容をzipファイルとして圧縮し、拡張子をbinに変更してから送付します。

クリップボード情報の窃取

感染端末内に保存されたクリップボード内の情報を窃取します。キーロギングで窃取した情報と一緒にC&Cサーバーへ送付されます。

Domain Generation Algorithms(DGA)機能

セキュリティ製品による検知回避や解析妨害のために、C&Cサーバーのドメインを生成します。

ドメインはマルウェアによって異なる命名規則で生成されます。

ファイル共有を使った感染拡大

ネットワークドライブなどのファイル共有内に自分自身をコピーすることで、感染を拡大します。

感染の永続化

Windows起動時に毎回実行されるように、レジストリキーやWindowsサービスに自身を登録します。

仮想環境検知

仮想環境に関係があるレジストリ情報を取得することで、仮想環境上で実行されているかを確認します。仮想環境上では、悪意のある動作は実行されません。

プロセスホロウィングによる実行

セキュリティ製品による検知回避のために、新規に起動した正規プロセスに対してメモリをアンマップし、中身を悪意のあるコードに差し替える方法でUrsnifを実行します。この手法は、セキュリティ製品による検知回避が目的となっています。