緊急事態宣言の発令後、一気に普及が進んだオンライン会議ツール。一方で急激な利用増加により、関連するトラブルも増えている。中でもZoomの脆弱性についてはメディアで取り上げられるなど話題となった。この記事では企業でオンライン会議ツールを導入する際に気をつけるべきセキュリティのポイントについて、Zoom以外のオンライン会議ツールにも触れながら解説していく。

急速に普及するオンライン会議

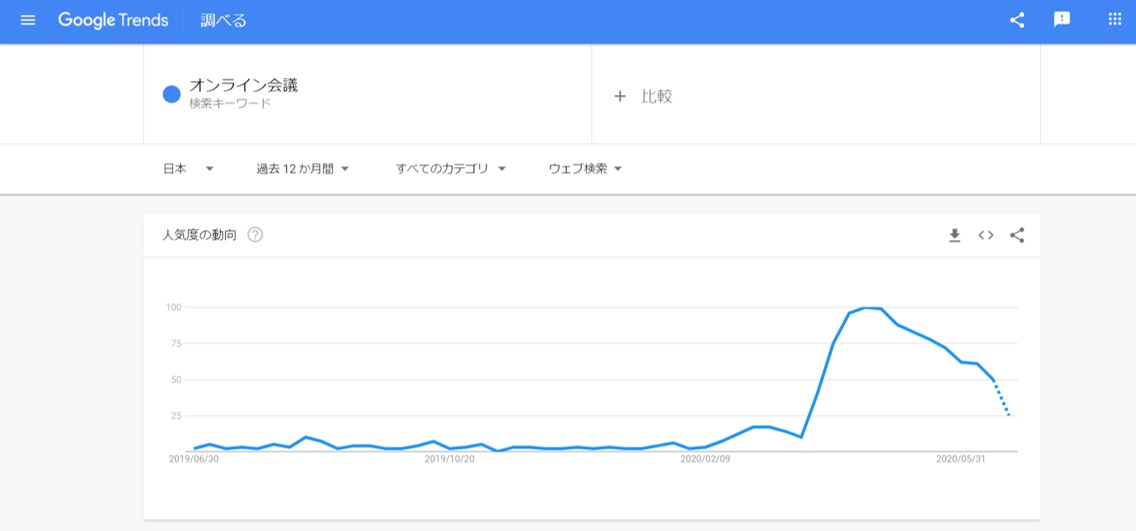

新型コロナウイルスの感染拡大によりビジネス環境は大きく変わりつつある。欧米を中心にロックダウン(都市封鎖)が実施され、国内でも2020年4月7日には緊急事態宣言が発令。感染拡大を防ぎながらビジネスを継続させるために、企業は慌ただしくテレワークの導入を進めた。政府による外出自粛やテレワーク要請を受け、社内会議や顧客との商談についてもオンライン会議への移行が進んでいる。ユーザーの検索行動推移を確認できるGoogleトレンドでも、「オンライン会議」という検索が3月以降、急速に伸びているのがわかる。

オンライン会議には、大きく分けてWeb会議とテレビ会議の2つがある。混同しがちだが、それぞれ目的や運用方法は異なる。テレビ会議では基本的に専用線や専用モニターなどの機材を使うのに対し、Web会議はパソコンとインターネット回線があればいい。Webブラウザー上で動作するタイプのオンライン会議ツールなら、専用アプリのインストールも不要となる。

上述の通り、テレビ会議には専用設備を用意しなければならない。急激な変化に迅速に対応するため、導入の手軽さから多くの企業がWeb会議を選択した。テレワークが推進されたことで、通勤などにかかる移動時間が削減されたり、電話対応から解放され業務に集中できたりといったポジティブな反応も多い。そのため緊急事態宣言が解除された後も、テレワークを継続する企業も少なくない。

オンライン会議ツール「Zoom」とは

オンライン会議が普及するなかで、特に注目を集めたのが「Zoom」だ。居酒屋や飲食店が自粛要請で軒並み休業する傍ら、親しい友人や同僚とオンラインで飲み会をする「Zoom飲み」がメディアなどで頻繁に取り上げられた。

Zoomは2011年に設立された米国企業で、オンライン会議サービスの提供を始めたのは2013年からだ。今回起きた新型コロナウイルスの流行で急速に利用が広がり、2019年12月末の時点では1日当たりの会議参加者は約1,000万人であったが、2020年4月には3億人を突破。同年6月に行われた決算発表では、前年同期比2.7倍の売上高となっている。Zoom飲みに代表されるように、同社のサービスは企業だけでなく一般ユーザーの間でも利用が広がっている。

Zoomが急速に普及した背景には、利用の手軽さがある。Zoomはインターネット環境さえあれば、パソコンでもスマートフォンでも利用できる。共有された会議室のURLをクリックすると、自動的にアプリのインストールが促され、インストール後にすぐ通話が開始できる。つまり、事前のアプリインストールやわずらわしい会員登録、初期設定をすることなく素早く参加できることがユーザーから支持されているのだ。

Zoomの利用で実際に起きたセキュリティ事案

新型コロナウイルスの世界的な感染拡大は、誰しも予想し得なかった不測の事態だ。設備投資に時間を割く猶予はない。迅速にビデオ通話や会議の環境を整備できるZoomなどのオンライン会議ツールに、多くの企業が関心を示した。しかし、急激な利用増加がトラブルも誘発。中でも、大きく利用者数を伸ばしたZoomについては、トラブルがメディアなどで数多く報じられる結果となった。

会議の内容が第三者に漏れる可能性

Zoomの通信はエンドツーエンドで暗号化されていなかったことがメディアなどで報じられ、後に同社も認めている。本来ユーザー間で秘匿されるべき暗号鍵だが、Zoomでは自社サーバーに保管された暗号鍵を使って通話を復号できる状況にあった。

また、利用されていた暗号化モードはECB(Electronic Codebook)であり、この仕組みには脆弱性が存在する。暗号化にパターンがあるため、そのパターンを解析することで元のデータが推測できるのだ。同社は後に暗号化アルゴリズムを修正し、この問題に対処している。

第三者が不正に会議に乱入する可能性

Zoomは会議室のURLを知る誰もが会議に参加できる仕様だった。そのためURLを機械的に推測して合致した会議室に乱入し、不正な操作を行う事件が続発した。数十人という大規模な会議室で、部外者が参加したケースもある。こうした攻撃は「Zoombombing(Zoom爆撃)」と呼ばれている。国内では、ある国立大学における新入生向けのガイダンスでZoombombingが発生し、200名以上が被害を受けた。この仕様はすでに修正されている。

第三者に認証情報やパスワードが知られる可能性

Zoomのチャット機能に「UNCパスインジェクション」の脆弱性が発覚した。UNCパスとはコンピューターのネットワーク上にある、ファイルやフォルダの住所だ。Zoomにはチャット機能があり、チャットを通じて攻撃者はUNCパスを利用者に配布する。利用者がそのパスをクリックすると「NTLMハッシュ」と呼ばれるWindows認証情報が攻撃者側に自動的に送信されてしまうのだ。攻撃者がツールを使ってハッシュを解析することで、パスワード漏えいのリスクもある。またUNCパスインジェクションの脆弱性を悪用し、任意のコードをユーザー側で実行することもできる状態となっていた。なお、このバグはすでに修正されている。

ZoomをかたるWebサイト上で窃取に遭う可能性

2020年3月下旬からZoomの偽クライアントが市場に出回った。ユーザーがZoomというキーワードでの検索結果に表示された、偽のWebサイトにアクセスしてしまうことで偽クライアントのダウンロードに至る。ダウンロードすると偽装した警告画面が表示され、別の有償ソフトウェアを購入するよう誘導される。

Zoomは2020年5月にバージョン5.0を配布。Zoombombingへの対応を行うなどセキュリティを強化している。Zoomに限らず利用者が急増しているオンライン会議ツールは、攻撃者に常に狙われている。利用時はセキュリティ対策を必須と捉えるなど、引き続き利用には注意が必要だ。

オンライン会議ツールを利用する際の注意点

オンライン会議ツールで不正アクセスが発生した場合、機密情報の漏えいなどに発展する恐れがある。導入を検討する際には下記のような点に配慮し、対象サービスや運用方法をしっかりと検討すべきだ。

(1)主催者のセキュリティ対策

まずはオンライン会議を運営・管理する側の基本的なセキュリティ対策を確認していくことにする。

- 暗号化

通話内容が第三者に盗み見されないよう、暗号化がなされているかを確認する。一般的なものとしてはSSL/TLSやAESがあり、AESはAES-256という方式が主に利用されている。 - 会議室管理(会議室コード)

会議室ごとにコードを発行し、コードを知っているユーザーのみが参加できる仕様となっているかは確認しておきたい。会議室のURLが固定だったり、他者が容易に推測できるものになっていたりすると、不正アクセスのリスクが高まる。 - 入退室管理(待合室機能)

会議への参加を主催者側でコントロールできるかどうか。一般的に参加者はまず待合室へアクセスし、主催者に承認されることで会議に参加できる。会議室にパスワードを設定し、パスワードを知るユーザーのみが参加できるような設定も可能だ。 - ファイル共有や録画管理

ファイルを共有する際に、サーバーへ保存しない仕様になっているか。保存する場合は暗号化やアクセス権限などの設定が可能かどうかも確認すべきだろう。会議の録画についても管理者側でコントロール可能かをチェックする。第三者が不正にデータへアクセスし、情報漏えいが発生するリスクを排除するためだ。 - ログ管理

通話履歴、利用履歴を残せるかどうか。ログが残らないと、インシデントが発生した場合に追跡ができない。またログをベースに利用状況をモニタリングすることで、以降の適切な運用方法などを再検討することもできる。

(2)参加者のセキュリティ対策

オンライン会議ツールを利用する側のセキュリティ対策も重要だ。基本的な対策をおさらいしていく。

- OSやアプリケーションのアップデート

OSやアプリケーションを常に最新版に保つようにすること。アップデートを怠ると、脆弱性を突かれるリスクが高まる。 - セキュリティソフトの導入

最近のセキュリティソフトはウイルス対策に限らない。チャット上に貼られたリンクが不正なものであった場合、クリックした時に警告を受けるなど、総合的に安全性を高めてくれる。 - パスワード管理

類推しやすいパスワードや、使い回しは不正アクセスのリスクを高める。パスワードマネージャーなどを活用して、厳格に管理すること。 - 安全な回線の確保

比較的に安全性が高いとされるVPNを経由するなど、可能な限り安全なネットワーク環境を用意し、情報の盗聴や改ざんを防ぎたい。 - 端末の紛失、盗難予防

外出先で業務を行う際には、特にモバイル端末の紛失や盗難に注意したいところだ。万一、紛失してしまった場合にはすぐに会社へ報告すること。 - のぞき見、盗み聞きなどの予防

不特定多数が集まる公共の場では情報を盗み見されたり、盗み聞きされたりするリスクがある。のぞき見防止フィルターを利用する、やむなく他者に声が聞こえてしまう可能性がある場所でオンライン会議を行う場合は、ヘッドセットなどを利用して話の内容が漏れないようにする、といった配慮が必要だ。

(3)エンタープライズ版の利用

オンライン会議ツールのセキュリティを高めるならば、無料版ではなくエンタープライズ版(有償版)を利用すべきだろう。たとえばZoomのビジネスプランには、SSO(シングルサインオン)や管理者用ダッシュボードなどの機能が用意されている。Google MeetはG Suiteの機能を使ってエンドポイント管理や、脅威の検出、調査といったことも可能だ。選択するプランによって料金や機能が変わるため、自社のセキュリティポリシーや予算に見合ったものを選ぶとよいだろう。

(4)オンプレミスやテレビ会議

さらにセキュリティを強固にするならば、オンプレミスタイプのシステムや専用線を使ったテレビ会議という選択肢もある。設備の敷設に費用と期間を要するが、自社のセキュリティポリシーに合わせた柔軟な環境構築ができる。得られるメリットやコストを踏まえて選択肢とすべきか判断したい。

主要なオンライン会議ツールとそのセキュリティ

現在、多くのオンライン会議ツールが提供されているが、以下代表的な3つを紹介する。各社のセキュリティ対策へのリンクも記載しておくので、検討の参考にしてほしい。

(1)Zoom

Zoomは米国Zoomビデオコミュニケーションズ社が提供するオンライン会議ツール。無料版は3名以上で40分の時間制限がある。ビジネスユースには3つのプランがあり、それぞれ機能が異なる。主なセキュリティ機能は下記のとおり。

- 通信の暗号化

もともと、通信の暗号化はTLS 1.2およびSRTP、暗号化のアルゴリズムはECBモードでのAES-256を採用していた。しかし、2020年5月末のアップデート以降、標準でGCM暗号化をサポートするようになった。さらに、6月以降にはE2E(エンドツーエンド)暗号化を無料プランでも利用できるように変更されている。 - 会議室管理

会議室の管理にはランダムに生成されるミーティングIDを使用する。 - 入退室管理

待機室機能があり、主催者はユーザーの参加を管理できる。 - 画面共有や録画管理

会議の運営側が参加者の画面共有や録画をコントロールできる。 - 保存データの暗号化

クラウドに記録されたデータは暗号化され、アクセス権を設定できる。

(2)Microsoft Teams

米マイクロソフト社が提供するコラボレーションツール。オンライン会議以外にも、チャットやファイル共有、Skypeを使った音声通話などが利用できる。無料版であっても250名のユーザーが利用できる。有償版にはユーザー管理機能などがアドオンされている。2021年7月末に終了する、Skype for Businessの移行先として推奨されている。

- 通信の暗号化

TLS、SRTPを使い、AES-256で暗号化する。ユーザー認証はAzure ADとOAuthで行われる。 - 入退室管理

待機室機能(ロビー機能)があり、会議の参加者をコントロールできる。 - 多要素認証

ユーザーへSMSや生体認証といった追加の認証を設定できる。 - 機密情報管理や録画管理

録画の通知や管理ができる。またデータ損失防止(DLP)機能を使うことで、機密情報の共有をシステム側で制御可能(詳細は下記リンクを参照)。

(3)Google Meet

Google Meetはグーグル社が提供するオンライン会議ツールで、Hangouts Meetの後継。無料版でも60分間(2020年9月30日までは24時間)以内であれば100名までのユーザーが会議に参加できる。

- 通信の暗号化

DTLSとSRTPによる暗号化を行う。 - 会議室管理

10文字の会議コードを都度発行する。 - 入退室管理

ゲストが直接参加できるのは主催者にカレンダーで招待されている場合のみ。他の場合には承認が必要。 - 多要素認証

セキュリティキーやSMSなどの2段階認証に対応。 - G Suiteでのログ管理

G Suiteを利用している場合、管理コンソールから詳細なログを確認できる。

安全なオンライン会議を行うために

新型コロナウイルスの流行により、急速にオンライン会議は浸透した。ウィズコロナ、アフターコロナの状況において、オンライン会議はより一層、日常的な業務スタイルとなっていくことだろう。実際にテレワークを常態化していくと発表している企業も着実に増えている。一方で、急な変化にユーザー側のリテラシーが追いついていないという現実があるのも否めないところだ。遠隔接続での環境下におけるセキュリティは各個人の裁量に左右されることも多い。情報セキュリティの担当者としては、適切な環境を整備するとともに、ガイドラインの作成や研修といった啓蒙活動に、より一層注力する必要がある。

一般社員もセキュリティ対策について、今一度学習しておく必要があるだろう。パスワードの使い回しや、ずさんな端末管理など思わぬところで情報漏えいの落とし穴が待ち受けている。業務で利用するソフトウェアの最新版へのアップデート、セキュリティソフトの導入など、基本的なセキュリティ対策は抜かりなく実施することを心がけたい。