2020年に入り、日本を代表するような企業でのセキュリティインシデントが相次いで発覚している。それらはサイバー攻撃者の技術力が高いレベルにあることを結果的に立証するに至っている。その裏で一般的なインターネット空間とは異なる、ダークウェブと呼ばれる領域の悪用が広がっている。サイバー犯罪やダークウェブについての研究やセキュリティ強化の支援を行うセキュリティ企業、株式会社スプラウト(以下、スプラウト)を率いる代表取締役社長の高野 聖玄氏と、キヤノンマーケティングジャパン株式会社(以下、CMJ) サイバーセキュリティラボにてセキュリティエバンジェリストを務める西浦 真一の対談をお届けする。

ダークウェブ上に残される、日本人コミュニティの痕跡

近年、一般ユーザー向けの報道においてもセキュリティインシデントが取り扱われる頻度が増えてきている。各種メディアでは、暗い部屋でパソコンを叩くハッカーとおぼしき姿とセットで語られ、ユーザーのイメージ形成に一役買ってしまっている。しかし、そういったイメージは改める時期に来ているのかもしれない。

高野氏:

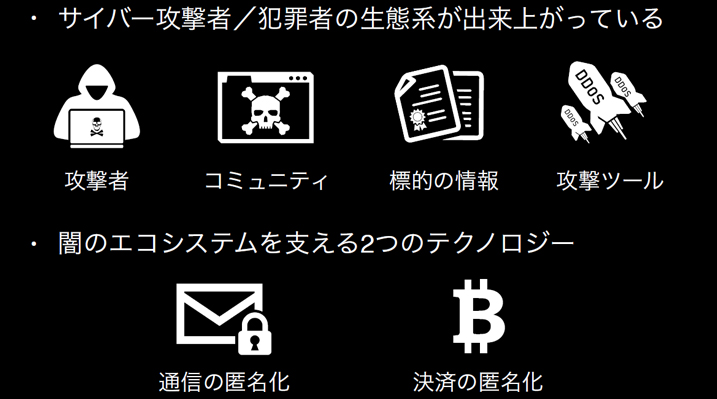

「最近のサイバー犯罪はハッカー単独ではなく、犯罪者が集団となって行われるものが多い傾向です。インターネット黎明期のような、承認欲求を満たすための愉快犯的な犯行は限定的で、一般ユーザーの話題に挙がることはなくなってきています。

サイバー犯罪は海外では今や、エコシステムを形成し、一つの大きな産業になっていると認識する必要があります。犯罪に必要なツールが取り引きされ、分業化も進んでいます。そうした活動に使われているものの一つにダークウェブがあります。ダークウェブ上の闇市場やフォーラムがサイバー犯罪を支える土壌になっている現実があります。エクスプロイトキットと言われる攻撃ツールがダークウェブ上のマーケットで取り引きされていることも攻撃増加の一因だと考えられます。」

西浦:

「CMJが運営するサイバーセキュリティラボ(旧マルウェアラボ)の調査でも、エクスプロイトキット、エクスプロイトコードを用いた攻撃ファイルの作成が確認されています。また、ハッキングフォーラム上で、これらのツールが販売、ダウンロードされている形跡も確認しています。これらはおそらく、ダークウェブを経由して取り引きされているだろうと私たちも推測しています。そして、興味深いことに日本語のフォーラムも確認されていることから、日本人のコミュニティが形成されていることが考えられます。従来、こういったサイバー犯罪は海外の犯行と思われるものが多かった印象ですが、考えを改める時期に来ているように感じます。」

高野氏:

「海外と比較すると、まだまだ日本人のホワイトハッカーもブラックハッカーも多くありません。しかし、仰るように状況は少しずつ変わっているのかもしれません。現状として問題視しているのは、国際的な犯罪者集団に、日本が詐欺の有望なマーケットとして認知されつつあることです。日本国内の特殊詐欺*について、2018年の警察庁による発表では、認知件数が約1万6千件、被害額は363億円に達するとのことです。

* 被害者に電話をかけるなどして対面することなく信頼させ、指定した預貯金口座への振込みその他の方法により、不特定多数の者から現金等をだまし取る犯罪(現金等を脅し取る恐喝及び隙を見てキャッシュカード等を窃取する窃盗(キャッシュカード詐欺盗)を含む。)の総称。(警察庁資料より)

このような状況が海外の犯罪者集団の中で認識されることで、今後は国内だけでなく海外からも詐欺のターゲットとされる懸念が高まっているのです。数年前までは言語の壁がこうした攻撃を抑制していましたが、最近はGoogleをはじめ翻訳の精度が著しく向上していますし、国内外の犯罪者集団同士の結びつきも強まりつつあるようです。もはや障壁が低くなりつつあることを日本人は受け止めるべきでしょう。」

西浦:

「日本語の障壁という点では、2019年末に広く拡散したEmotetに関連して興味深いことがありました。メール文面内に、日本の文化やトレンドを理解しているような内容が含まれていたのです。例えば、日本では某ファーストフードのチキンをクリスマスに食べる習慣がありますが、メール文面にそのファーストフードの名称が含まれていました。他にも、日本では12月に賞与を支給する慣習がありますが、件名に賞与という言葉を使っていることも確認されています。

これらのことから推測するに、犯罪者集団は何かしらの方法で日本人が興味を示すトピックを把握しているということです。もしかすると、その犯罪者集団の中に日本人の協力者が存在する可能性も考えられます。あるいは単に、Googleトレンドのようなツールを用いただけかもしれません。いずれにせよ、総じて言えるのは犯罪者集団の手口が巧妙化しているということです。先ほどの高野さんの発言にもありましたが、ツールの進化が言語、文化的な障壁を取り払うことを後押ししているのです。」

決済系サービスを悪用して金銭を狙う犯罪者集団

先の段落で話題に挙がった、サイバー犯罪において日本語の障壁がなくなりつつあるというトピック。では、状況が大きく変わる中、国内ではどのような犯罪が増えているのだろうか。高野氏が近年の国内の犯罪動向について話を続ける。

高野氏:

「2018年末から急速に、キャッシュレスサービスをはじめとする決済系サービスが国内で普及しはじめましたが、これらのサービスを悪用しようとする動きがあります。ダークウェブ上の個人情報、決済情報などが使われている模様です。特徴的なのは、これまでのような大規模な犯罪者集団ではなく、小規模な集団がこうした犯行を行っているという点です。

これら犯罪者集団の拠点が国内なのか国外なのかというところまでは、はっきりとわかっていません。重要なのは国内のサービスが狙われているということです。国内で繰り広げられる決済系サービスによるユーザー獲得競争の一環で、サービス登録のステップを簡素化する動きがあります。利便性を優先してしまうと、どうしても安全性がおざなりになってしまい、犯罪者集団はそこを狙います。

実は流出したクレジットカード情報自体は一般的なサーフェイスウェブ上でも取り引きされているほどで、入手することのハードルはそう高くはありません。犯罪者にとっての課題は、そうした情報をいかにリアルマネーに換金するかです。そういう意味でも、狙いやすいシステムが多数存在する状況は、攻撃者側にとっては不正を働きやすい環境でしょう。」

西浦:

「国内の決済系サービスについては、セキュリティコードの入力制限が未設定という脆弱性が問題視されたことがありました。その際、この脆弱性による被害は発生しなかったとの発表が報じられました。実際、被害は発生していなかったのだと思いますが、問題は入力が無制限というところではありません。入力回数が制限されていても、プログラムを作成してしまえば実質的には無制限で試行できます。

要するに、プログラムで突破できる可能性があるということ自体が脆弱性を抱えているということです。こういった問題を機に、二段階認証やカード関連では3Dセキュアなどの利用が広がりつつあります。決済系サービスをめぐるインシデントが多数報じられた結果、一般ユーザーの間にもセキュリティ問題を身近なこととして考えるようになってきたのはポジティブな流れだと感じています。」

企業の情報がダークウェブ上で取り引きされる時代に

決済系サービスの普及に伴って生じたインシデントが結果的に、一般ユーザーのセキュリティ意識を高めることに貢献したのは皮肉な結果と言えるかもしれない。しかし、目線を海外に向けると、ダークウェブの動向をはじめ、状況は変わりつつあるという。

高野氏:

「ここまでの話における犯罪行為で、ダークウェブが一定の存在感を示していたのは言うまでもありません。しかし、ダークウェブも年々状況が変わっています。その一つの例として、マーケットプレイス型の闇取引を行う大規模サイトは減ってきています。一定のトラフィックを集める規模になると、取り締まりを行う当局に把握され、サーバーのあるデータセンターごと摘発されるようになってきているからです。

代表的なダークウェブのアクセス経路であるTor(The Onion Router)においても、ソフトウェアアップデートによって匿名性が強化されていますが、当局側はインターネット空間のトラフィックをチェックすることで、不正な動きを洗い出そうという動きもあるようです。

しかし、ダークウェブ全体を把握できるほどの取り組みには、まだ時間が掛かるでしょう。通信内容の可視化や詳細な経路把握など、精度が高い情報を得られるほどにノードを紛れ込ませるのには大きなコストが掛かります。こうした状況からも、ダークウェブの存在は維持され、フォーラムもマーケットも入れ代わりを繰り返しながら取引が行われる、という流れが短期的には続いていくものと予測しています。」

ダークウェブをめぐる、犯罪者側と摘発側の攻防ともいえる動きは、サイバー攻撃を象徴していると言えるかもしれない。高野氏は海外からも影響が及んでいる、国内の状況について解説を続ける。

高野氏:

「ダークウェブ上の取引自体も少し変わってきています。従来は児童ポルノや薬物、クレジットカード・銀行口座情報の売買などが主体でしたが、最近は企業の機密情報なども取り引きされるようになっています。こうした情報は主にBEC(ビジネスメール詐欺)で使われます。もともと海外が多かったものの、最近は着実に国内企業にも広がり、ここ数年で大手航空会社などでも被害が生じています。

犯罪者集団はダークウェブ上で入手した情報と世の中に公開されている情報を組み合わせます。企業の概要、財務情報、取引情報などを分析することでサプライチェーンについても把握でき、さらには担当者情報や振込日の取得まで狙います。これらの情報が得られれば、攻撃者側はさまざまな攻撃パターンを試行することが可能となるからです。」

西浦:

「犯罪者集団はビジネスとして、攻めやすいところ、あるいはリターンが大きいところを狙う傾向があります。近年、サプライチェーン攻撃の動きが加速しているのにはこのような背景もあります。特に、日本の場合だと外注先、提携先などでセキュリティ対策を意識している企業が多くないという調査結果もあります。サプライチェーン攻撃が常態化しつつある今、企業は自社だけではなく、関連する企業のセキュリティ対策まで把握しておく必要性に迫られていると言えます。

また、クラウドサービスの普及に伴って、盗み出されたログイン情報が悪用されることも増えています。過去の事例でも、メールアカウントが乗っ取られ、正規のメールアドレスからスパムメールが送り付けられるといった被害が発生しています。正規のメールアドレスから送付されるため、当然ながら送信元情報を元にフィルタリングを行うスパムフィルターは適用されません。オーソドックスなフィッシングやマルウェア感染を狙ったスパムメールであれば、リンク先でマルウェアがダウンロードされる時などにセキュリティツールが対処します。しかし、正規のメールアドレスからBECのような振り込み依頼が要求されたとしたら、受信側はその内容を信じて支払ってしまうことでしょう。

セキュリティツールで多くの攻撃を防ぐことはできるものの、こういった複雑な手口などには対処できない場合があります。加えて、攻撃の進化サイクルが高度化・高速化するに伴い『ゼロデイ攻撃』など対処が難しい手法で犯罪者は攻撃を仕掛けてきます。そのため、防御する側は少なからず侵入を前提とした対策が求められます。

実際のところ、検知が難しいレベルのスクリプトになりすましたマルウェアが、端末に潜伏して情報を盗み出すといったことは起こり得ます。その場合、潜伏は許しても通信は遮断し、情報の漏えいを阻止する、といった対策が考えられます。先ほどの例だと、重要事項のやり取りはメールだけで済ませず、電話など別の手段も連携するといった事前のルール設定が有効となります。このように、ツールとルールを組み合せて対処し、実際にインシデントが起こった時に備えることが被害を最小限に防ぐためのポイントです。」

2020年はセキュリティ対策の成果が試される一年に

サイバー攻撃がビジネスとして確立する時代を迎え、犯罪者集団は脆弱な入口を探して取引先もターゲットに含めている。そのようなサプライチェーン攻撃が増加する一方、国内の企業の多くは積極的な対策を進められていないと高野氏、西浦は危機感を示す。

西浦:

「国内企業のセキュリティ対策は、まだまだインシデントが起こってようやくその業界に危機感が広がる、というように対応が後手に回っている感は否めません。保険好きな国民性などを鑑みれば、今後は予防策としてのセキュリティ対策が浸透していくだろうと考えています。政府が指針を出し、IPAによるガイドライン策定などの取り組みも進められています。政府の調達に関してNIST準拠となる動きもあるので、今後の動向に注目しています。」

高野氏:

「海外と比較して日本企業のサイバーセキュリティ意識が低いということは、いくつかのデータが示しています。いまだに実務関係者以外、ITやセキュリティに詳しくないのは仕方がないという風潮も残っています。また、業務プロセスでも古くからの慣習が今なお残っている企業も少なくありません。自社内での改善が前提で、ソフトウェアの世界では常識となっている、外部からバグや脆弱性を指摘されることについても、アレルギーがある企業は多い印象です。

弊社ではこういった状況に危機感を抱き、バグバウンティのプラットフォームを作りました。スタートアップの企業を中心に参加いただいてますが、まだまだ十分とは言えません。しかし、昨年のDEFCONやCode Blueといった海外のイベントでもバグバウンティが話題となり、弊社への問い合わせも増えています。弊社のサービスを利用しているお客さまの中には、上場時の報告資料上でバグバウンティへの取り組みを開示しているところもあります。

企業を取り巻く大きな流れとして、現在、各省庁がセキュリティに関するガイドラインを公開または策定中です。今後は上場企業を中心にセキュリティ対策の開示も迫られるようになっていくものと思われます。2020年を一つの契機に、これらの動きが加速することを期待しています。」

西浦:

「グローバル化の流れはもはや止められないと思いますので、こういった勢いがつく取り組みは歓迎しています。日本国内ではこれまで、企業も一般ユーザーも、サイバー攻撃はSFのような、どこか自分たちとは異なる世界で行われているような印象を持っている感があります。それがここ数年のインシデントなどを通じて、生活に密着する話題として認識が改まりつつあります。セキュリティ全般に関わるベンダーとして、研究内容の発表などさまざまな啓蒙活動を通して、国内のセキュリティ意識の底上げに貢献していく所存です。」

高野氏:

「今後もフィンテックの発展などを背景に、サイバー攻撃の勢いが増大していくことは確実視されています。さらに、国内では人口減少などの背景もあり、ITを活用した業務効率化やデータ連携などで総体的な運用コストを削減する取り組みが加速していきます。あらゆるモノ、データがつながる時代に、その『つながる』こと自体がリスクとなる可能性も否定できません。弊社としてはそうした事情を見据え、中長期的にセキュリティ分野で寄与できるような取り組みができればと考えています。」

今回の高野氏、西浦の対談からは、未来を見据えた提言と希望を感じることができたのではないだろうか。日本という国にとって、オリンピックイヤーでもある2020年。この一年をきっかけに、国内全体でセキュリティ意識が向上していくことを期待したい。