セキュリティ対策の基本として、外部からの攻撃に備えるのは重要だが、一方で組織の内部からの攻撃に目を向けることもおろそかにしてはならない。特に、情報漏えいについては外部からの不正アクセスよりも内部を起点とするものが多いとされる。中でも3,504万件の個人情報が漏えいした大手通信教育会社などの事件などのように、内部の人員による不正行為は損害が大きくなりやすいことが特徴である。こうしたことからも、内部不正は企業にとって対策を講じるべき重要な課題だろう。独立行政法人情報処理推進機構(以下、IPA)にて情報セキュリティ白書の執筆やガイドラインの策定にも携わっているエドコンサルティング株式会社の代表取締役 江島将和氏に、内部不正対策のポイントについて話を聞いた。

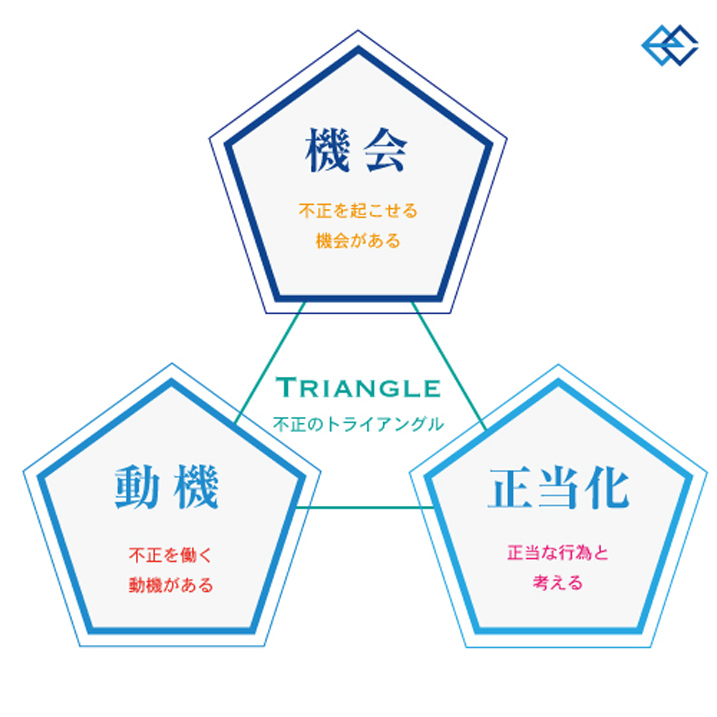

「不正のトライアングル」で因数分解して対策を立てる

企業経営において情報の重要化が進むのと歩調を合わせるように、組織内部の人員による不正行為が続いている。よく知られる例では、大企業からの大規模な顧客リストの流出が関係会社の人員によって引き起こされた事件や、製造業などにおける設計図、ノウハウなどが退職者により国外に流出した事件などが挙げられるだろう。組織の人員はどのような理由でこういった不正をおこなうのだろうか。江島氏は以下のように述べる。

「人が不正行為をおこなうメカニズムとして、米国の犯罪学者であるD.R.クレッシーが提唱している『不正のトライアングル』理論があります。この理論では、内部不正は、『動機』、『機会』、『正当化』の3つの要素が全て揃った時に発生すると考えられています。例えば、お金に困っている社員がいて、お金になりそうな機密情報がいつでも盗みだせる状態で社内に存在しているとします。さらに、その社員はサービス残業を強いられていて、本来であれば業務量に見合った対価を受け取ってもよいはずと考えている。こうなると、すでに3要素は揃っている状態で、不正はいつ発生してもおかしくない状態であるといえます。内部不正に関するご相談を受けた際、このような企業はまだまだ見かけます。内部不正はまだ起きていないだけで、いつ起きてもおかしくない状況と言えるでしょう。」

参考:内部不正対策(エドコンサルティング)

すなわち、「不正のトライアングル」理論の「動機」、「機会」、「正当化」の観点で組織と人員の状況を分析し、それぞれ問題がある状態であれば、対策を個別に講じていく必要があるということだ。近年、「ブラック企業」という言葉が世の中を賑わせているが、そうした企業はまさに不正がいつ起きてもおかしくない状態といえるのかもしれない。情報漏えいの損害賠償は多額になる傾向があるため、ブラック企業はこのような側面でもリスクを冒していると、捉えることができるだろう。

内部不正の「動機」は悪意によるものだけとは限らない

江島氏によると、不正行為には大きく分けて二つのパターンがあるという。ひとつ目は退職する社員による機密情報持ち出しなど悪意のある不正行為。そしてもうひとつは業務遂行上、やむを得ず持ち出すなど悪意のない不正行為である。前者は転職をおこなうことが以前よりも一般的になった社会背景もあるようだ。転職する社員は次の会社で、早く何かしらの貢献をすることによって会社に認められたい。そして、転職先の会社は採用コストを掛けたからには何かしらの成果を期待する。図らずも需給がマッチングし、双方が連動して不正がおこなわれる「動機」を生み出してしまう。

「営業秘密の漏えいで最も多いのは退職者によるものです。退職する社員は次の会社でもパフォーマンスを発揮したいといった『動機』で、退職する会社から有用と思われる情報を持ち出し、時には転職先に共有してしまいます。そのため、退職前は何らかの制限や監視下に置くことで不正行為を抑制することが重要です。また、在職中の社員は、職場環境や人事評価等への不満といった『動機』での不正行為をおこなうことが多い。これら、『動機』につながる不満の解消に取り組むことは、内部不正対策だけでなく、社員の業務効率や企業価値等の向上にも有効です。」(江島氏)

そして、もう一つの業務遂行上の持ち出しであるが、最近多くの企業で取り組みが進められている働き方改革の一環により、社内での業務時間が短縮されたことで社外への情報の持ち出しが増加する可能性も考えられるという。業務時間の短縮化は生産性向上とセットで進めなければ、社員は業務量のつじつま合わせをどこかでおこなわざるをえない。業務時間を短縮した結果、自宅や近隣のカフェがオフィス代わりになっているという笑えないエピソードもある。内部不正はこういう状況を放置することがきっかけとなりうる。不正発生時のリスクを考慮し、経営側としては局所的でない対策が求められているのだ。

管理体制の丸投げは「ブラックボックス化」し、「機会」を生み出す

こうした内部不正に関して、さまざまな対策用ソリューションが存在する。しかし、ITツールを入れれば万事解決というわけではない。むしろそのITツールを用い、ルールに則って適正に運用していくことが重要である。大企業では内部不正に対する問題意識も高く、これらITツールを活用し、PDCAを回しながら不正予防の取り組みをおこなっていることが多いとされる。一方、中小企業では情報システムを担当する社員に「丸投げ」してしまうことも少なくないという。江島氏は中小企業の現状について次のように語る。

「予算的な制約もあり情報システムに専任の担当者を置くことができない中小企業は少なくありません。総務などとの兼任、あるいは専任の担当者を置いても、一人だけで情報システムの管理をしている場合、担当者に権限が過度に集中することや、ブラックボックス化する可能性が否めません。実はそこが大きなリスクになりかねないのです。」

実際にIT管理者による不正は数多く起きている。しかしIT管理者以外に、誰もITに詳しくなければ追求することはできない。仮に外部の力を借りても、肝心のログを改ざんされてしまい証拠隠滅を図られている可能性もある。このような背景もあり、不正はなかなか表には出てこないのだ。

こうした事態を防ぐためには、適切な権限付与をおこなうことが欠かせない。重要な情報へのアクセスは、社内の関係ある社員のみに限定することで、「不正のトライアングル」理論における「機会」を限定することができる。そして、これはIT管理者だけでなく、管理職に対しても有効に機能する。その上で、ログによる監視体制を設けることで、防止策はより強固になる。

「中小企業では労使間の信頼関係で成り立っていることが多く、監視のためにログを取得することに嫌悪感を示す経営者は多くいらっしゃいます。私はそうした場合、『ログは疑うためにではなく、疑いを晴らすために取得するのです』とお伝えしています。やっていないことを証明するのは『悪魔の証明*1』と同様に、非常に困難なことなのです。」(江島氏)

また、同じように、持ち出しの媒介となることが多いUSBメモリーやメールの添付ファイルなどについて、ITツールなどで一定の抑制をおこなうことも「機会」削減には有効な対策となる。なお、先の大手通信教育会社での事件の場合はスマートフォンをストレージとして利用していた。スマートフォンがストレージとして機能することを新しい脅威として対策を講じなかったためである。このあたりは「シャドーIT」とも大きく関連するが、デジタル時代は常に新しい機器が登場することを前提にした対策が欠かせないことを証明している。

*1 古来、欧州などにおいて「所有権の証明責任を負う当事者が、無限に連鎖する継承取得のいきさつを証明することの不能性および困難性によって必ずや敗訴する」という道理を意味したもの(Wikipedia 「悪魔の証明」より引用)

規定と罰則で「正当化」させない状況に

先述の「疑うためにではなく、疑いを晴らすためにログを取得する」という観点は「動機」抑制という点からも有効なアプローチである。社員は疑われているという状況を好ましく感じないのは当然だろう。この会社のために仕事をしようと思えないどころか、不信感すら生まれかねない。社員の気持ちを汲み取り、いかに気持ちよく働ける環境を構築するかは経営者の重要なミッションである。もちろん、「動機」を軽減しただけでは盤石といえない。もうひとつ「不正のトライアングル」理論における「正当化」をどう抑制すればよいのだろうか。

「社員が不正行為を『正当化』する理由を作らせないことが重要です。例えば、ひとつの不正行為を黙認したりすると、他人もやっているから自分も、という『正当化』する理由付けにされてしまいます。こうした状況を招かないためにも、就業規則に罰則規定を設けたり、不正をおこなわない旨の誓約書を交わしたりします。そして、規定や罰則は制定するだけでなく、実際に適用することで形骸化させないことが重要です。」と江島氏は強調する。

セキュリティに関する費用は安心・安全を手に入れるための「投資」

「内部不正対策の成否は結局のところ、経営者次第です」と江島氏は続ける。内部不正対策はシステム担当や総務、法務、部門責任者など多くの部門が関わり、それらを統括するのは経営者である。そして、内部不正で最大の影響を被るのも経営者だ。しかし、セキュリティリスクを「自分ごと化」できない経営者がまだまだ少なくないのも事実である。

「もしセキュリティ事故が起きたらどうなるかというのをさまざまな事例を通じて知っていただきたい。IPAでは中小企業におけるセキュリティ被害状況等を調査し、事例集*2を作成していますが、合計70あまりの事例の中には自社の企業規模や事業内容に近しいものもあると思います。自社に近しい企業でどういうことが起きたのかを知れば、自社にあてはめて被害を想像することができるでしょう。私はセキュリティ対策にかける費用は『投資』であると説明しています。例えば、スマートフォンが落下などで壊れないようにするため一緒にケースを購入するのと同じことです。経営者は企業経営の安心・安全を手に入れるための『投資』と考えて、適切な予算や人材を確保してほしいと思います。」(江島氏)

*2 中小企業における情報セキュリティ対策の実態調査-事例集-

近年、大企業ではサプライチェーン攻撃への対策に注目が集まり始めている。自社だけにとどまらず、取引先をきっかけにした攻撃に対しても備えるというもので、今後はより一層、取引先に一定のセキュリティ対策を必須とするような企業も多くなってくると考えられる。セキュリティ対策には手間と費用がかかるが、クラウドサービスを利用することで限られた費用でも一定の効果を見込めるようになってきている。中小企業としては自社視点だけで判断するのではなく、世の中の動向も踏まえた上でセキュリティ対策、内部不正対策を講じてほしい。