企業はフィッシング対策としてセキュリティ製品の導入や社員教育を行っているが、個人も対策が必要だ。フィッシングはメールだけでなく、SMSでも行われる。この記事では、SMSフィッシングの手口と、個人でできる対策について解説する。

サイバー攻撃の手段の1つとして悪用されるフィッシングに対して、多くの企業はセキュリティ製品の導入や組織内への啓発活動などを通して対策を講じている。しかしサイバー犯罪に巻き込まれないようにするためには、企業による対策に加え、個人による対策も重要となっている。フィッシングについては、電子メールを悪用するケースの印象が強いかもしれないが、電子メール以外にもSMSを悪用するケースも存在している。本記事では、SMSを悪用したフィッシングの解説と対策を紹介する。

SMSとは

SMS(Short Message Service)とは、携帯電話やスマートフォン(以下、スマホ)の電話番号を宛先にして、テキストメッセージを送信するサービスだ。相手の連絡先が携帯電話番号しか知らない場合や、WebサイトのURLといった電話では伝えにくい情報を送信する場合などに利用されている。さまざまなシーンで利用されているSMSは、私たちの生活の中では認証手段としての利用頻度が徐々に高くなっている。

認証の要素には知識情報、所持情報、生体情報の3つがある(表1)。このうち、実装がシンプルで開発コストも低いという理由から、IDやパスワードなどの「知識情報」の確認で本人認証を行うことが一般的であった。しかし、サービスやアプリの増加に伴いユーザーの負担が大きくなったり、サーバーへの攻撃やソーシャルエンジニアリングなどの方法で認証情報が窃取されたりといった問題から、知識情報以外の要素を用いた認証が重要視されるようになってきた。そこで普及率の高いスマホによる所持情報に注目が集まり、電話番号だけで認証コードや認証用URLを送ることが可能なSMSが活用されるようになった。

表1:認証の三要素の概要

| 要素 | 内容 | 例 |

|---|---|---|

| 知識情報 | 本人のみが知っている情報 | ID/パスワード、PIN番号、秘密の質問など |

| 所持情報 | 本人のみが所持している物品 | ICカード、USBデバイス、スマホなど |

| 生体情報 | 本人の身体的特徴 | 指紋、顔、虹彩、網膜、静脈など |

このように私たちの生活にとって切り離せないサービスとなっているSMSだが、便利であるが故にサイバー犯罪者にも悪用されるケースが増加している。

巧妙化する詐欺SMS

詐欺SMSとは、個人情報の窃取、マルウェア感染、不正な金銭の取得などを目的に、SMSを利用して偽のメッセージを送信するサイバー攻撃のことだ。この中でも、個人情報の窃取やマルウェア感染を目的とする詐欺SMSはスミッシングとも呼ばれている。

多くの場合、詐欺SMSには不審なURLが記載されており、それをクリックさせるよう誘導する文面から構成されている。実際に確認した詐欺SMSを示しながら、どのようなバリエーションがあるのか解説する。

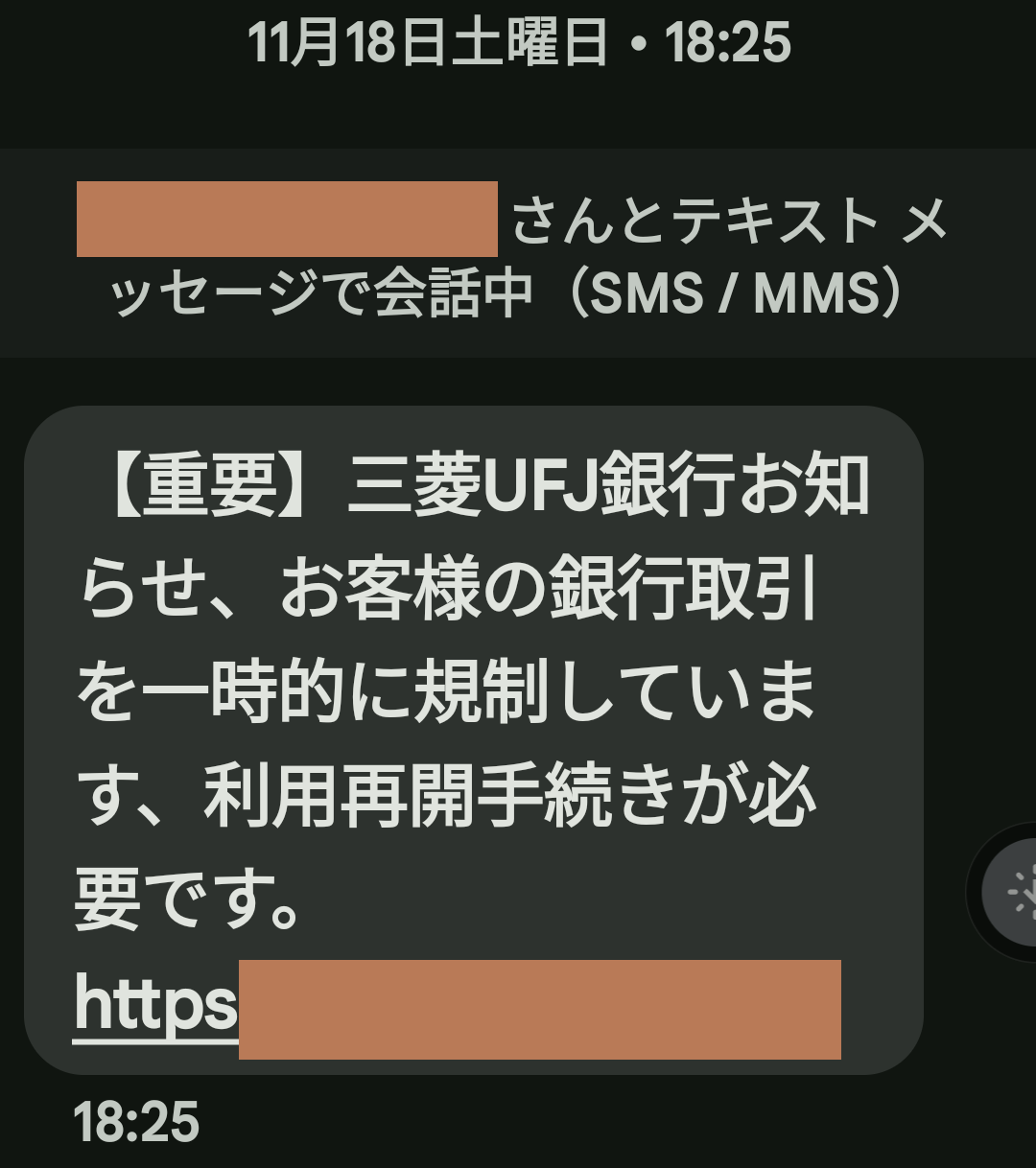

①金融機関を装うケース

暗証番号の更新や、アカウントの継続利用に必要な手続きを促す文面から、不審なURLへ誘導するSMSが確認されている。実際に自分が利用している金融機関の場合、思わずリンクをクリックしてしまう可能性が高まる。

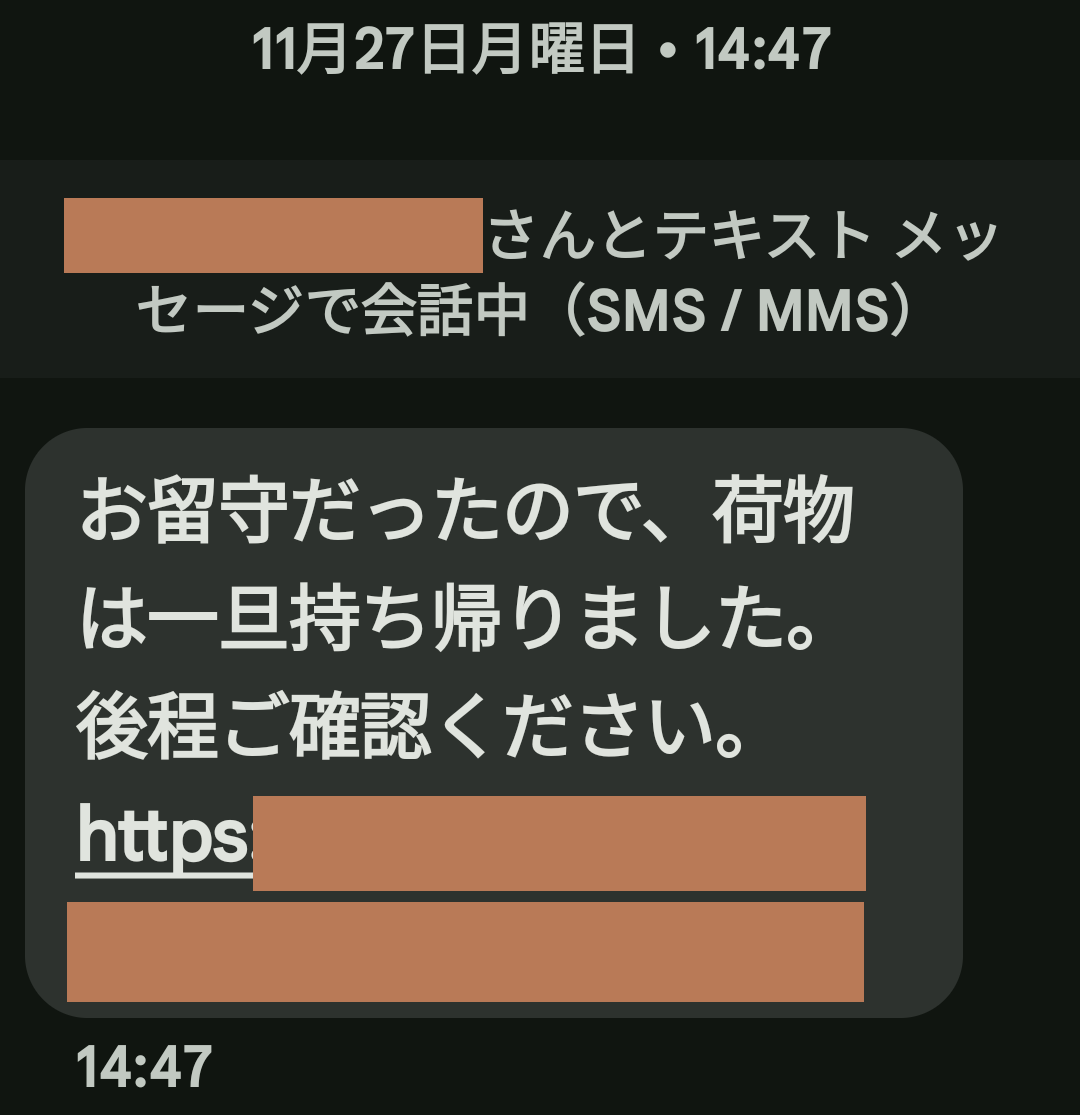

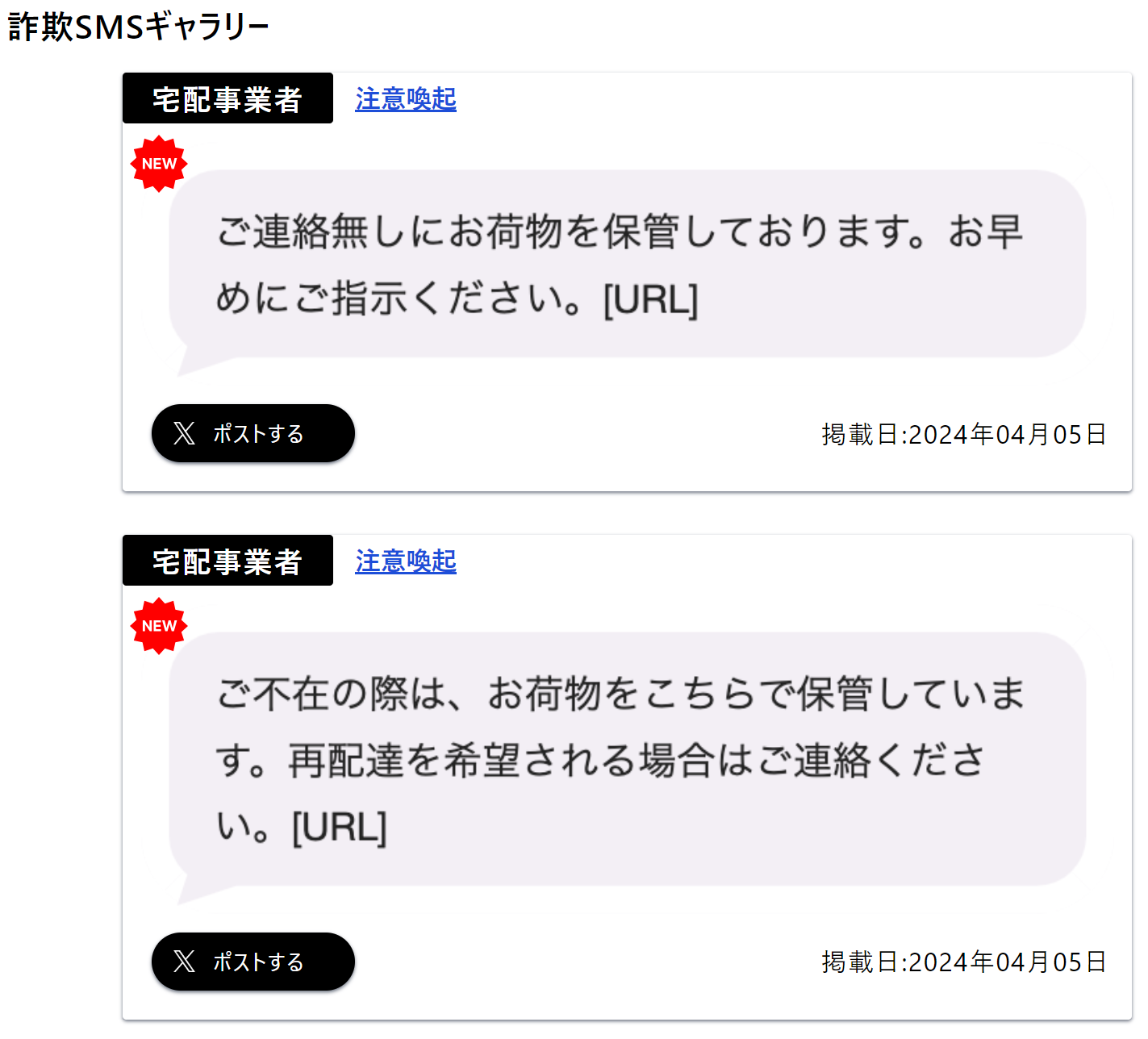

②宅配業者を装うケース

不在通知を騙り、再配達依頼に必要な手続きを促す文面から、不審なURLへ誘導するSMSが確認されている。不在票の有無をすぐに確認できない時や、ECサイトで買い物をした心当たりがある場合など、タイミングによっては注意する必要がある。

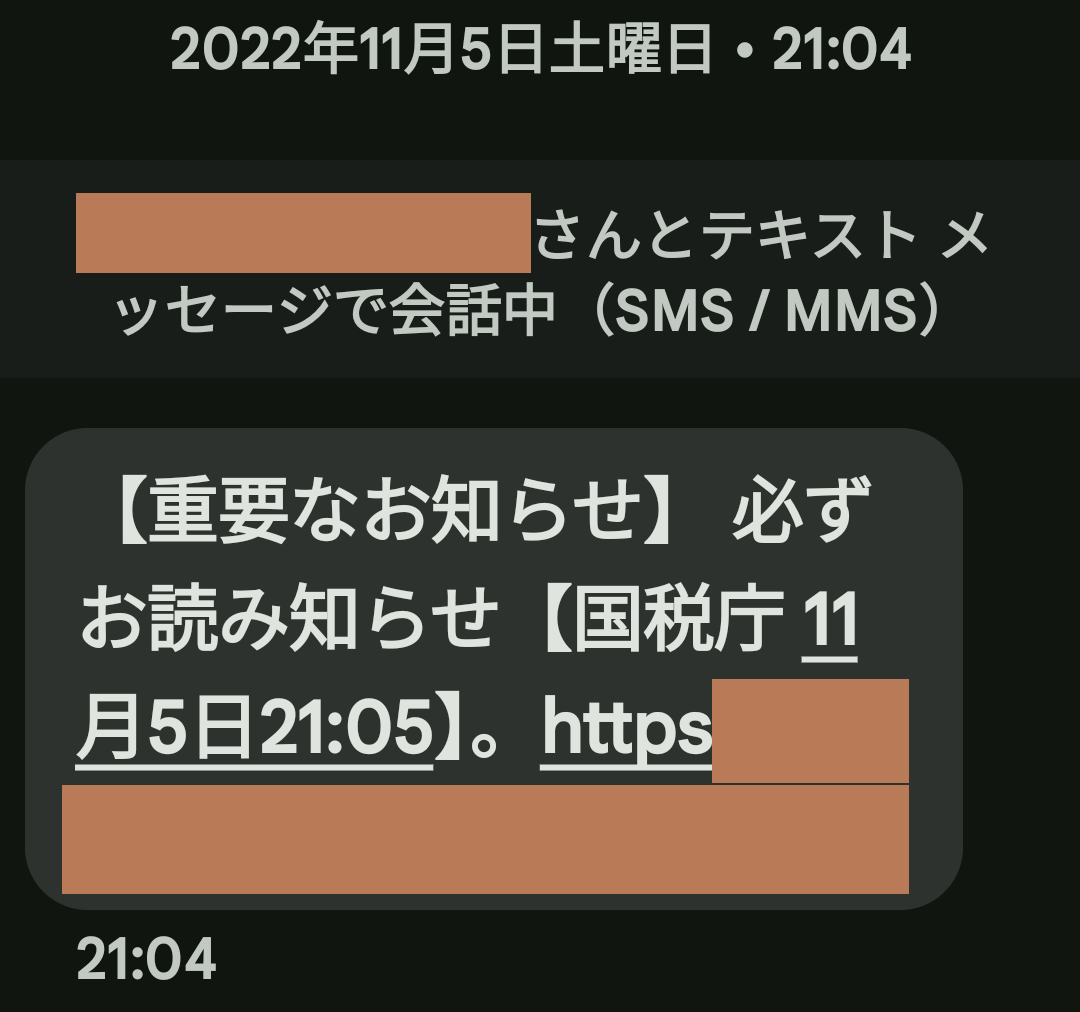

③官公庁を装うケース

官公庁を騙り、重要なお知らせの確認を促す文面から、不審なURLへ誘導するSMSが確認されている。引越しや確定申告のように、官公庁での手続きを実施した直後は特に警戒する必要がある。

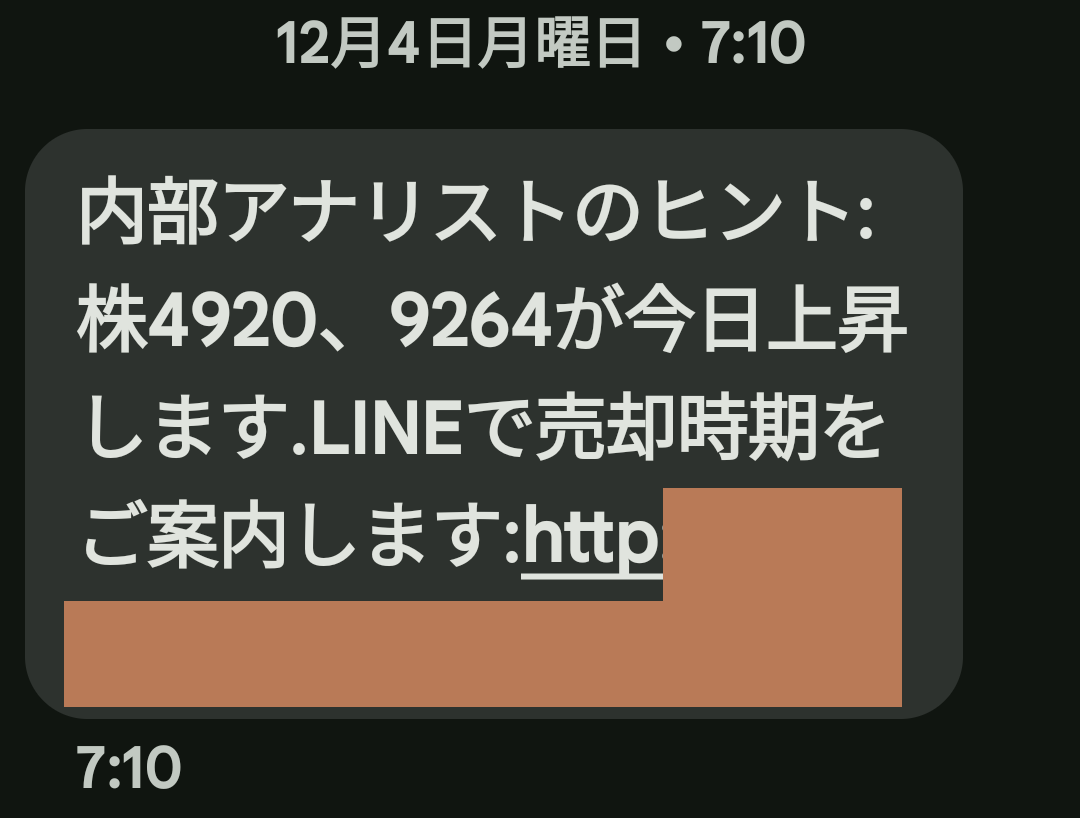

④株式投資の情報を引き合いにするケース

有益な投資情報があるという内容など、ユーザーが興味を引く文面から、不審なURLへ誘導するSMSが確認されている。このほか、証券会社の担当者を騙り、リンク先の情報の確認を促す文面なども確認されている。

上記のケース以外にも、クレジットカード会社や通信事業者を装って料金の支払いを催促するSMSや、ECサイトを装って登録している個人情報の更新を促すSMSなども多く出回っている。いずれのケースも、URLリンクをクリックすると、個人情報の窃取を目的としたフィッシングサイトに遷移する、マルウェアがダウンロードされるといった被害に繋がる。また④のケースでは、犯罪者のSNSアカウントに誘導され、投資詐欺の被害に遭うことも考えられるので注意が必要だ。

詐欺SMSからの被害を防ぐために

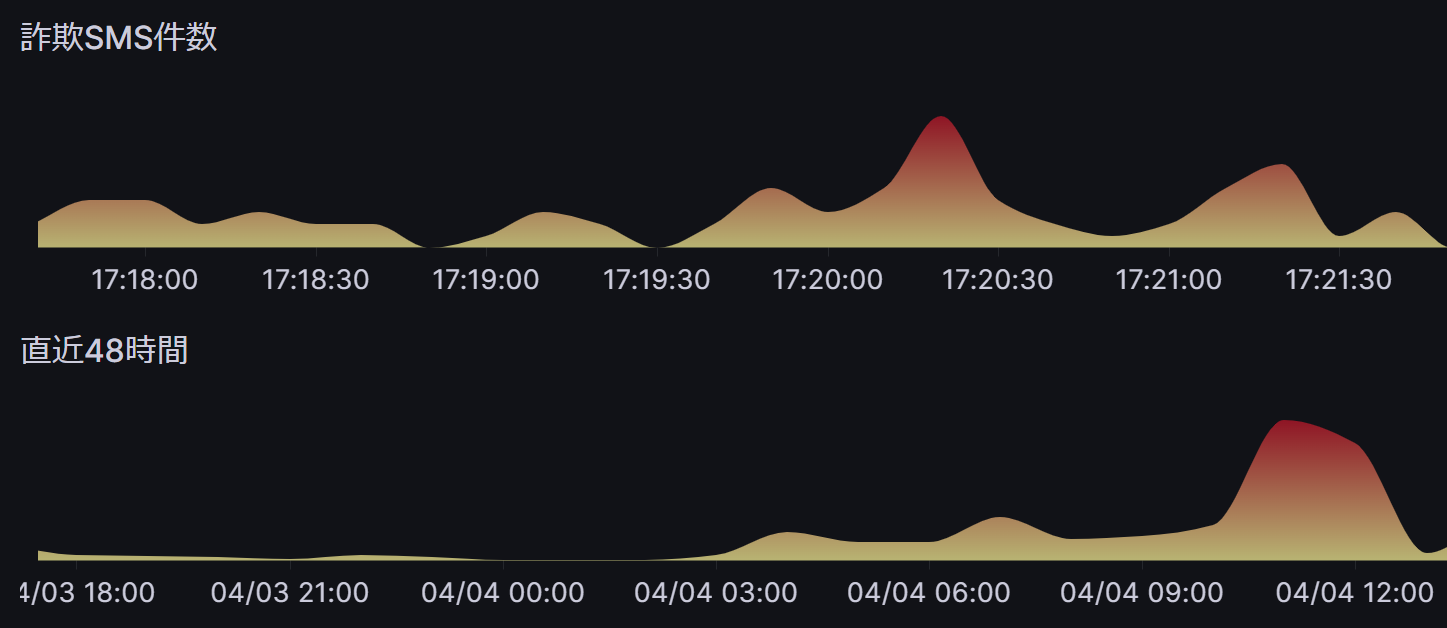

詐欺SMSの被害を回避する方法の1つとして、情報収集を行って脅威を知ることが挙げられる。詐欺SMSに関する情報収集の手段として、トビラシステムズ株式会社が提供する「詐欺SMSモニター」というサービスがある。当初、2024年のサイバーセキュリティ月間(2月1日~3月18日)の関連行事として期間限定で公開されたが、期間終了後も継続公開されることが決定された。このサービスは詐欺SMSの検知状況をリアルタイムに可視化し、直近48時間における詐欺SMSの件数、Androidマルウェアに感染して詐欺SMSの発信源となっている端末の台数、直近に確認された詐欺SMSの文面を閲覧することができる。

詐欺SMSモニターで確認できる内容(詐欺SMSの件数)

※トビラシステムズ株式会社より引用

詐欺SMSモニターで確認できる内容(Androidマルウェア感染端末台数)

※トビラシステムズ株式会社より引用

詐欺SMSモニターで確認できる内容(詐欺SMSの文面)

※トビラシステムズ株式会社より引用

また情報収集以外の被害を防ぐ手段として、共通ショートコードからSMSの発信元を判断することも有効だ。共通ショートコードとは、「0005」から始まる8~10桁のSMSの送信元表示名のことである。携帯キャリア4社(NTTドコモ、au、ソフトバンク、楽天)が申し込み企業を審査し、その4社で共通する重複のない番号として発行される。この共通ショートコードを利用している企業は一部ではあるが、発信元の信頼性を素早く判断する方法として認識しておくと良い。

もし不審なSMSを受信した場合は、上述の詐欺SMSモニターのようなサービスや共通ショートコードのような仕組みを駆使して正規の通知かどうかを判断する必要がある。また今回紹介した内容以外にも、企業や公的機関が発信しているフィッシングやスミッシングの情報に基づき、セキュリティ対策を講じることも心がけて安全を確保してほしい。