ビジネスメール詐欺は、2021年に発生したサイバー犯罪の中で最も大きな被害額を記録したものであった。企業はこうした詐欺への対応に随分昔から手を焼いている。

この記事は、ESET社が運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

情報セキュリティ界隈で以前から言い古されている「人間こそ最大の弱点である」という格言は、特に電子メールにおける脅威に関して特に当てはまる。例えば、サイバー犯罪者はソーシャルエンジニアリングによって標的を自分たちの指示に従わせることで、大きな「利益」を得ている。フィッシングはその典型と言え、標的に対してフィッシングメールを送る手法で、近年、最も大きな被害を生じさせているのがビジネスメール詐欺(BEC)だ。

FBI(米国連邦捜査局)による最新のインターネット犯罪レポートでは、ビジネスメール詐欺が2021年に最も大きな被害額を記録したサイバー犯罪として報告された。企業は長年、こうした手口に対処してきているが、顔の見えない詐欺師に大金を奪われるリスクを軽減するために、多層的な防御策を講じてきた。

ビジネスメール詐欺の被害はどの程度広がっているのか?

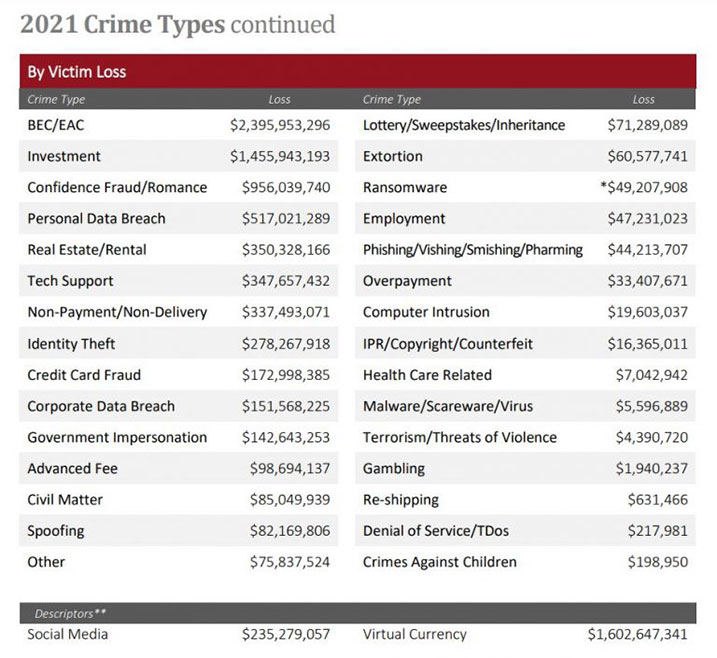

FBIが設立したIC3(米国インターネット犯罪苦情センター)が作成した先述のレポートによると、2021年にIC3に寄せられたビジネスメール詐欺の苦情は19,954件であった。これは同年においては9番目に多い件数に過ぎず、上位にあるフィッシング(324,000件)、不払い・不配(82,000件)、個人情報漏えい(52,000件)には遠く及ばない。しかし、この2万件近いビジネスメール詐欺から、24億ドル(3,220億円相当)もの驚くべき被害が生じている。2位の投資詐欺(15億ドル、2,010億円相当)や3位のロマンス詐欺(9億5,000万ドル、1,270億円相当)を大きく上回っている。

つまり、ビジネスメール詐欺は、2021年のサイバー犯罪における総被害額のうち、約3分の1を占めることになる。約半分を占めていた2020年から減少しているように見えるが、実質的には被害額が82%増加している。2019年も同様であり、ビジネスメール詐欺の被害が18億ドル(2,410億円相当)に上る一方、FBIに報告されたのは24,000件ほどであった。これらの結果から、ビジネスメール詐欺が少ない件数で、より多くの金銭を詐取できるようになってきたことがわかる。どうしてこのようなことが起きているのだろうか?

ビジネスメール詐欺の仕組みとは?

ビジネスメール詐欺の手法は年々、洗練されてきている。端的に言うと、ビジネスメール詐欺はソーシャルエンジニアリングの1種だ。通常、経理・財務の担当者が標的となり、CEOや役員と思しき人物から緊急の送金を行うよう依頼されたり、取引先から支払いを求められたりする。銀行振り込みを要求される場合もあるが、ギフトカードを買うよう促し、コードなどの関連情報を共有するよう求めるケースもある。

信じがたい話に聞こえるかもしれないが、こうした詐欺は、現在でも成果を収めることがある。古典的なソーシャルエンジニアリングに共通するように、標的に考える暇も与えず、すぐ行動を起こすようプレッシャーをかけられるからだ。詐欺師にとっては、たまに成功する程度で十分なのだ。

より手の込んだ手口としては、単純なフィッシング攻撃によって、最初に企業のメールアカウントを乗っ取る手法が挙げられる。詐欺師は数週間をかけて、取引先の情報や支払いスケジュール、請求書の書式などの情報を収集する。そして、タイミングを見計らって偽の請求書を送りつける。送り主は通常の取引先と同じであるが、振込先の銀行口座は攻撃者のものに変更されている。

マルウェアを使用しないため、こうした攻撃を企業側で検知するのは難しい。AIを利用したメールのセキュリティソフトは、疑わしい挙動の検出に優れてはいるが、メールの送り主になりすましている可能性があるからだ。従って、ユーザーに対する啓蒙や最新の決済プロセスの更新は、ビジネスメール詐欺に対する多層防御を実現するために極めて重要となる。

ビジネスメール詐欺の今後

ネットワーク管理者にとって悩みの種は、詐欺の手法が進化し続けていることだ。FBIは、攻撃者が企業を欺くため、AIを悪用して音声や動画をねつ造するディープフェイクのプラットフォームを用いていると警告している。まず、CEOやCFOといった上位者のメールアカウントを乗っ取り、従業員をオンラインミーティングに参加するよう誘導するのだ。FBIのレポートは以下のように続ける。

「オンラインミーティングでは、音声のないCEOの静止画を表示する。あるいは、ディープフェイクによって経営者の声になりすました詐欺師が、音声や映像が止まっていると伝えてくる。そして、オンラインミーティングのプラットフォーム上で、現金を振り込むよう従業員に直接指示したり、不正アクセスした経営者の電子メールを利用して振り込みを指示したりする。」

ディープフェイクによってねつ造された音声により、甚大な被害につながった2つの事例がある。1つ目は、英国のCEOがドイツ人の上司から22万ユーロ(3,130万円相当)の送金を依頼され、金銭を詐取されたケースだ。もう1つの事例は、UAEにある銀行の支店長が、「顧客」からの要求で3,500万ドル(47億円相当)もの大金を詐取されたケースである。

近年、このような新たな技術の利用が犯罪者の間で広まってきている。困ったことに、専門家の目や耳を騙すことさえ、容易で現実的なものになっている。ディープフェイクによって捏造されるのは音声だけでなく、映像も対象だ。なりすまされたオンラインミーティングは、CISO(Chief Information Security Officer)やリスク管理担当者の悩みの種となっている。

ビジネスメール詐欺を防ぐために何をすべきか?

FBIは、ビジネスメール詐欺を働くグループを撲滅するために全力を尽くしている。しかし、莫大な利益が見込めることを考えると、逮捕されるリスクがあるからと言ってこうしたサイバー犯罪がなくなるわけではない。警察の活動は、常にもぐらたたきゲームの様相を呈している。明るいニュースとしては、IC3に属するRAT(リカバリーアセットチーム)の活躍がある。彼らは昨年、米国内取引に関連するビジネスメール詐欺の1,726件に対処した。また、約3億2,900万ドル(442億円相当)の支払いを阻止したが、その成功率は74%に達した。

問題は、ビジネスメール詐欺の多くが米国外の銀行口座を使っている点だ。RATは、昨年のビジネスメール詐欺で生じた被害額24億ドル(3,220億円相当)のうち、14%以下しか回収できなかった。

だからこそ、予防的措置を講じるのが最善の策なのだ。企業は以下のような対策を検討するべきだ。

- AIを活用して疑わしい電子メールのパターンや送信者の言い回しを識別できる高度なメールセキュリティソフトを導入する

- 多額の送金の際には、担当者2名の署名が必要となるよう決済プロセスを更新する

- 送金依頼があった場合、依頼者に対して再確認する

- フィッシング詐欺に対する模擬訓練など、ビジネスメール詐欺対策を従業員のセキュリティ研修に組み込む

- ビジネスメール詐欺の最新動向を把握し、それに合わせて研修内容や防御策を更新する

どんな詐欺でも同様だが、ビジネスメール詐欺では成果を得やすいところが標的にされるものだ。従って、対策を講じて標的にされにくくすることが、詐欺に遭うリスクを軽減する方法の1つであろう。