ESETのリサーチャーが先日発見した、PayPal(ペイパル)を偽装したフィッシング詐欺。そこでは金銭的な被害だけでなく、ユーザーの人生を破滅させかねないような企みが仕掛けられていた。詳細を解説する。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

ESETのリサーチャーがPayPalに偽装したWebサイトを発見。そのサイトでは、ソーシャルエンジニアリングを駆使してユーザーをだまし、支払いに関する認証情報をだまし取ろうとするのが確認されている。

PayPalに偽装したWebサイトの企みとは?

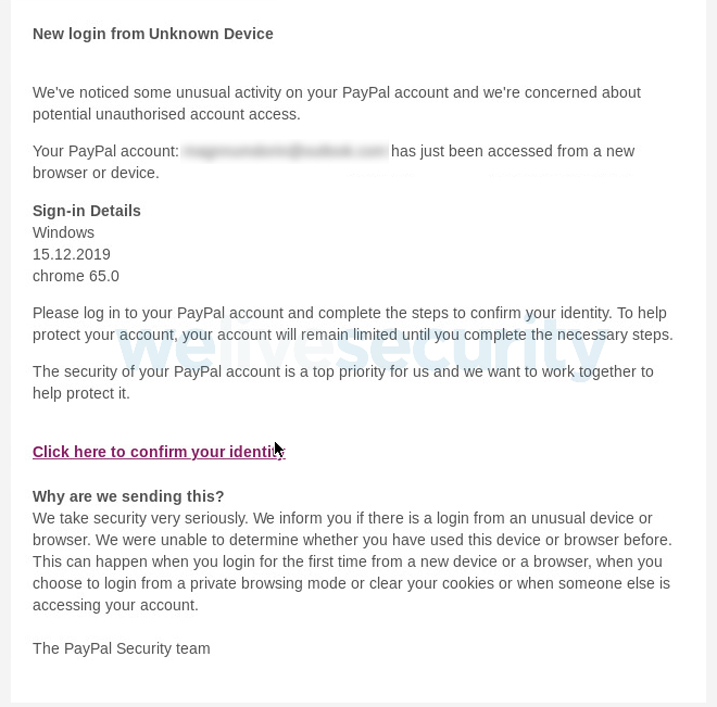

フィッシング詐欺は、攻撃者が不安を喚起してユーザーを扇動し、迅速な行動が必要だと促すことがある。今回の事例でも、図1のような「不審なデバイスからの新しいログイン」という件名でスパムメールを送り付け、アカウントの保護と金銭的な被害を回避するようユーザーに促している。

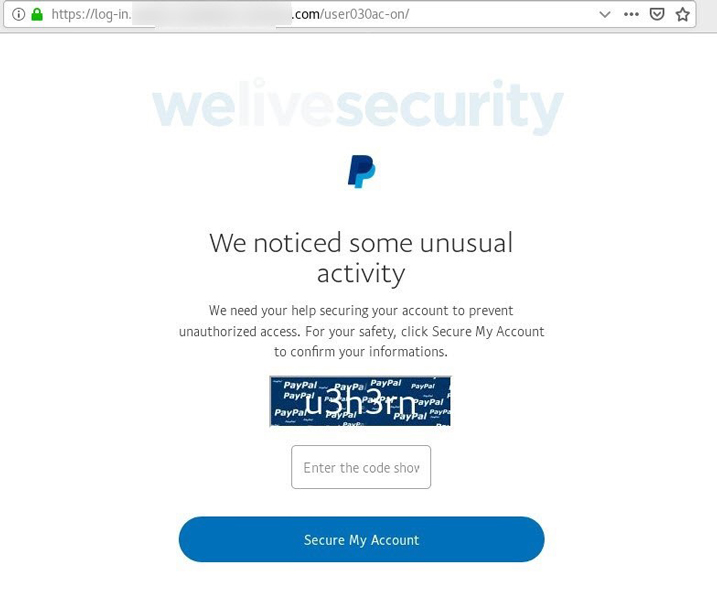

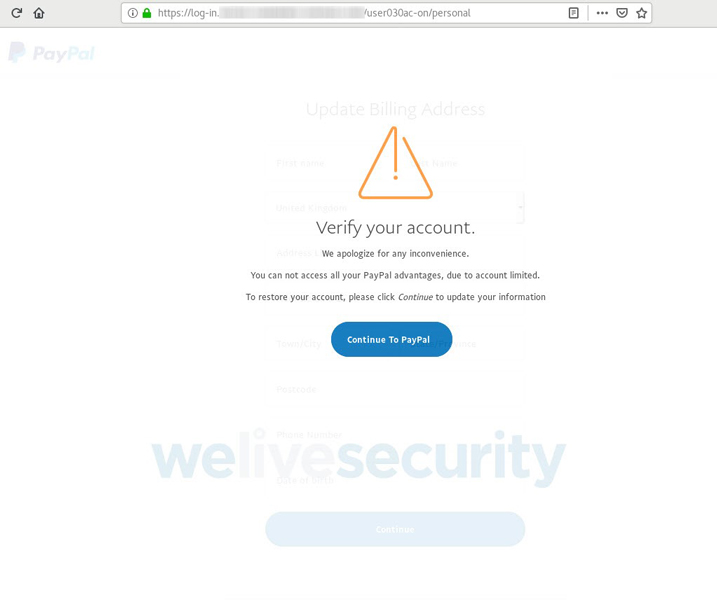

スパムメール内のリンクをクリックすると、図2のようなアカウントの異常を示すPayPalのページに遷移する。

この不安を煽り立てるページには、不審な兆候が随所にある。ここでは安全性を考慮して部分的にマスキングしているが、違和感を覚えるURL、正しくない英語、文字が途切れていること、CAPTCHA (キャプチャ)の使用などがその例として挙げられる。

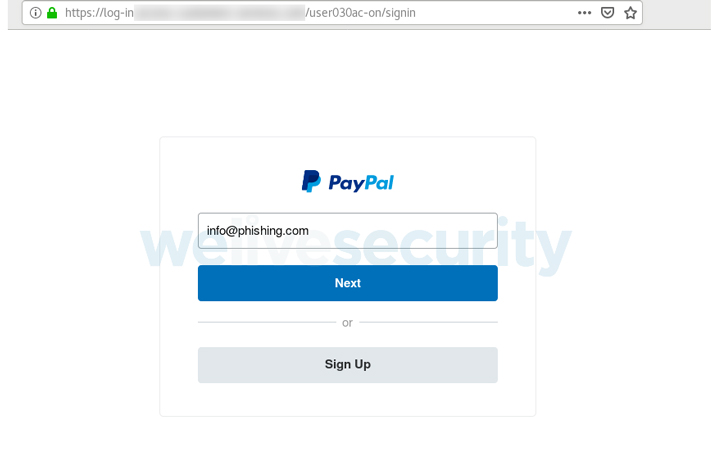

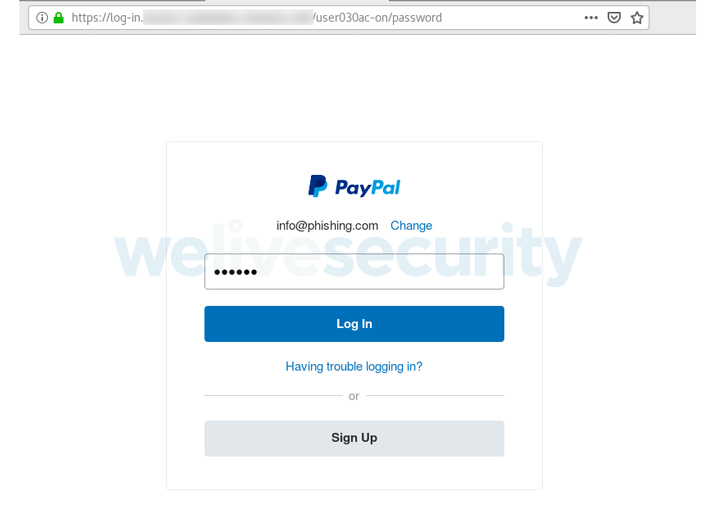

攻撃者の誘導にだまされて進めると、本物のPayPalの二段階ログインプロセスに似せて作られた、図3、図4のようなログイン画面へと遷移していく。

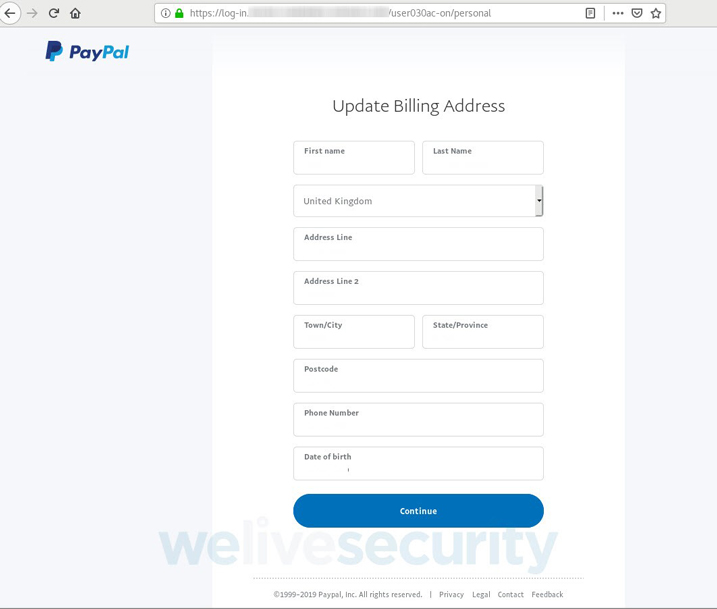

ユーザー名とパスワードを入力すると、追加の個人情報を入力し、図5のように「アカウントの確認」を求められる。

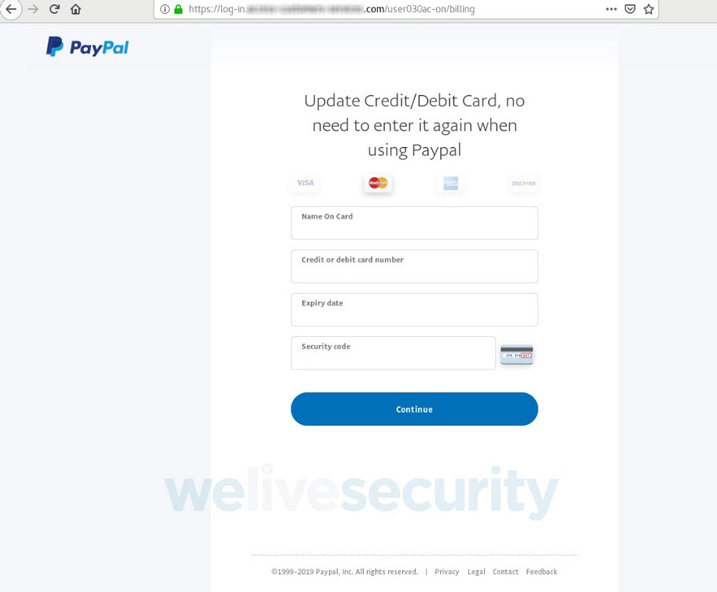

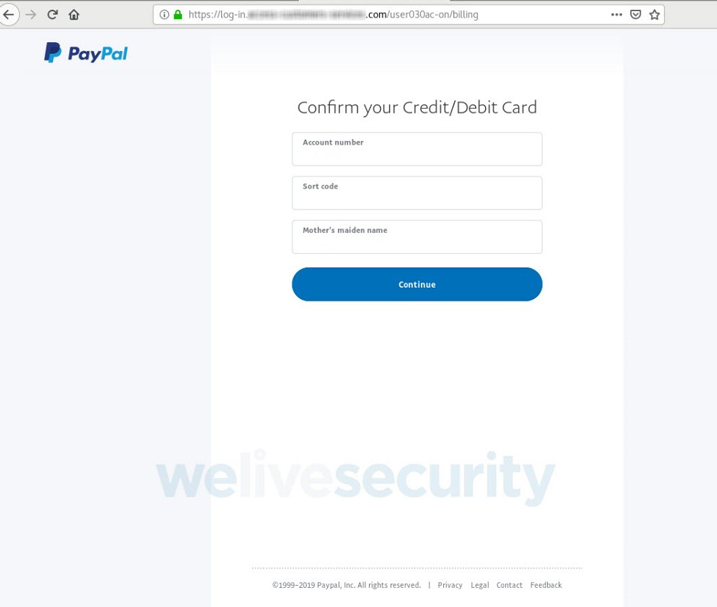

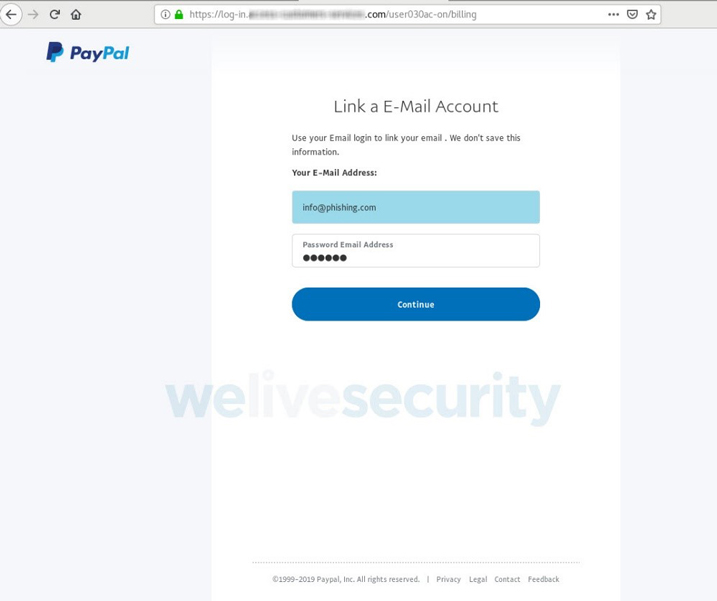

この段階ですでに、ログインの認証情報は攻撃者の手中にある。しかし攻撃者はユーザーからより多くの情報を引き出そうと試みる。図6から図9の一連の流れで、ユーザーの住所情報、クレジット/デビットカード情報、メールアカウントのログイン情報まで、極めて重要な個人情報一式をまとめて窃取しようとするのだ。

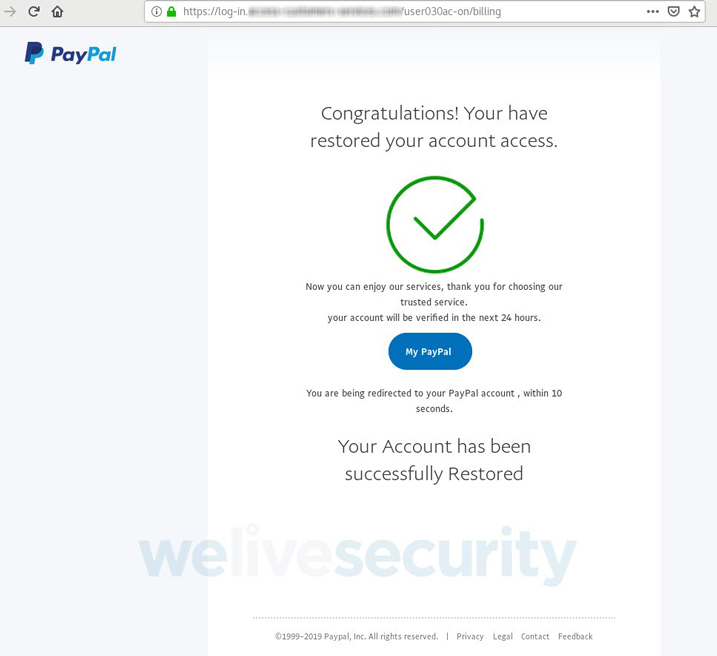

図10の通り、ユーザーが一連の情報を入力した後で、PayPalアカウントへのアクセスが復元されたことを案内するページが表示される。しかし、この段階ではすでに、ユーザーのインターネット内外を問わず、さまざまな重要な情報を攻撃者にさらけ出してしまっていることになる。今後、盗難やあらゆる詐欺などにこうした情報が使用される可能性もあり、ユーザーの人生を破滅させかねない。この事実から目を背けることはできないだろう。

SSL証明書を取得して安全を装うドメイン名

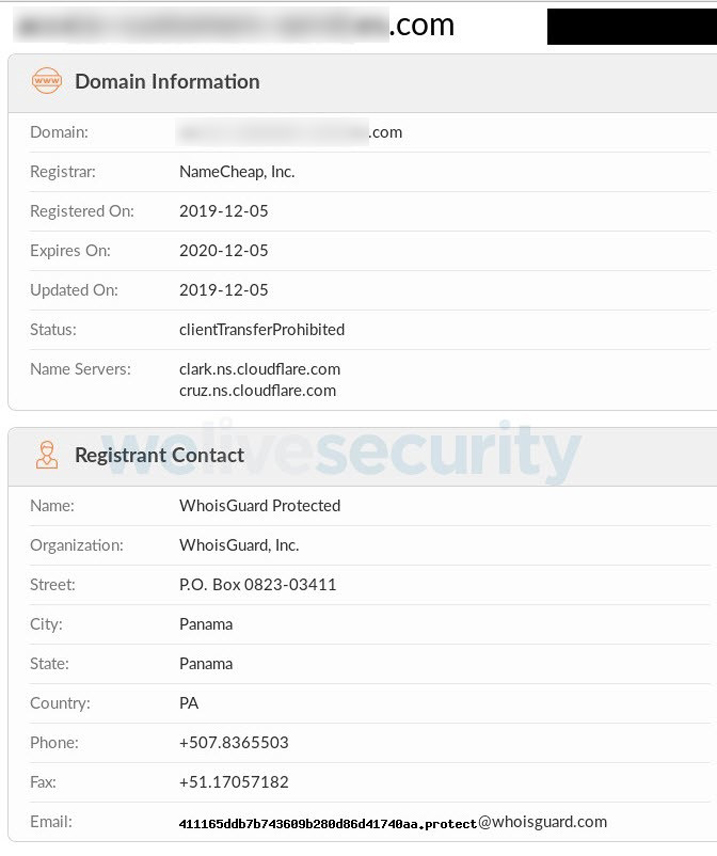

いわゆるなりすましとは明確に異なるものの、この詐欺で確認された悪意あるWebサイトの名称は、自らのアカウントに問題が発生しているとされたPayPalユーザーからは本物のページのように思い込まれてしまうことだろう。このような偽ドメインが複数使用されていることがわかっている。今回の調査では、最初にチェックしたドメインにフォーカスし、スクリーンショットを撮影した。

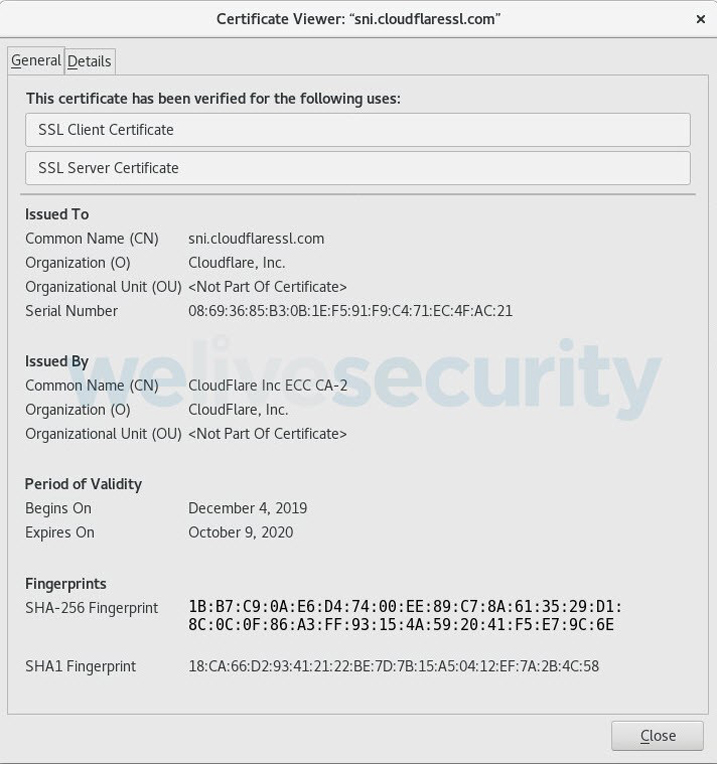

このURLのアドレスバー左側には、緑色の鍵アイコンが表示されている。最近のフィッシングサイトの多くは、SSL(Secure sockets Layer)証明書を利用し、安全なWebサイトであるかのように装っており、今回のフィッシングサイトも同様となっている。図11、図12の通り、この偽ドメインが2019年12月はじめに認証局に登録され、SSL証明書を取得している。

個人情報入力時は細心の注意を払うこと

ほかのサイバー攻撃と同様に、フィッシング詐欺もさまざまな形態、規模で発生し、その手口は進化を続けている。しかしこの事例が示すように、ソーシャルエンジニアリングが今なお詐欺の重要な手口であることは変わっていない。結局のところ、攻撃者は人間の弱みに付け込み、最もリスクが低いプロセスを選択しているに過ぎない。ユーザーにとってはちょっとした判断ミスや不注意であっても、その結果が甚大かつ有害になる可能性は否定できない。

ただし、今回の詐欺でマルウェアがデバイスにインストールされるようなことが起こらなかったことは注目に値するだろう。この事例ではスパムメールをきっかけに詐欺が行われているため、不審なリンクはクリックしないといった、一般的な予防策が有効である。

最後のまとめとして、重要な個人情報などを入力する際には突然現れる通知などに戸惑わず、最大限の注意を払うこと。そして、スパムメール上のリンクをクリックする、添付ファイルをダウンロードするといった行動をとることは慎むべきだろう。また、個人情報を入力する際には、丁寧にURLをチェックすることを怠らないようにしたい。そして、URLをアドレスバーに手入力する、あるいは過去に保存したブックマークを利用する、といった方法をとることでより安全な利用ができるはずだ。

フィッシング詐欺の被害に遭わないための対策については、以下の記事も参照してほしい。

Phish Allergy – Recognizing Phishing Messages(フィッシングアレルギー– フィッシングメッセージの判別)

5 simple ways you can protect yourself from phishing attacks(フィッシング詐欺にだまされないための5つの方法)