12月の概況

2024年12月(12月1日~12月31日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

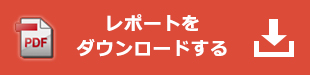

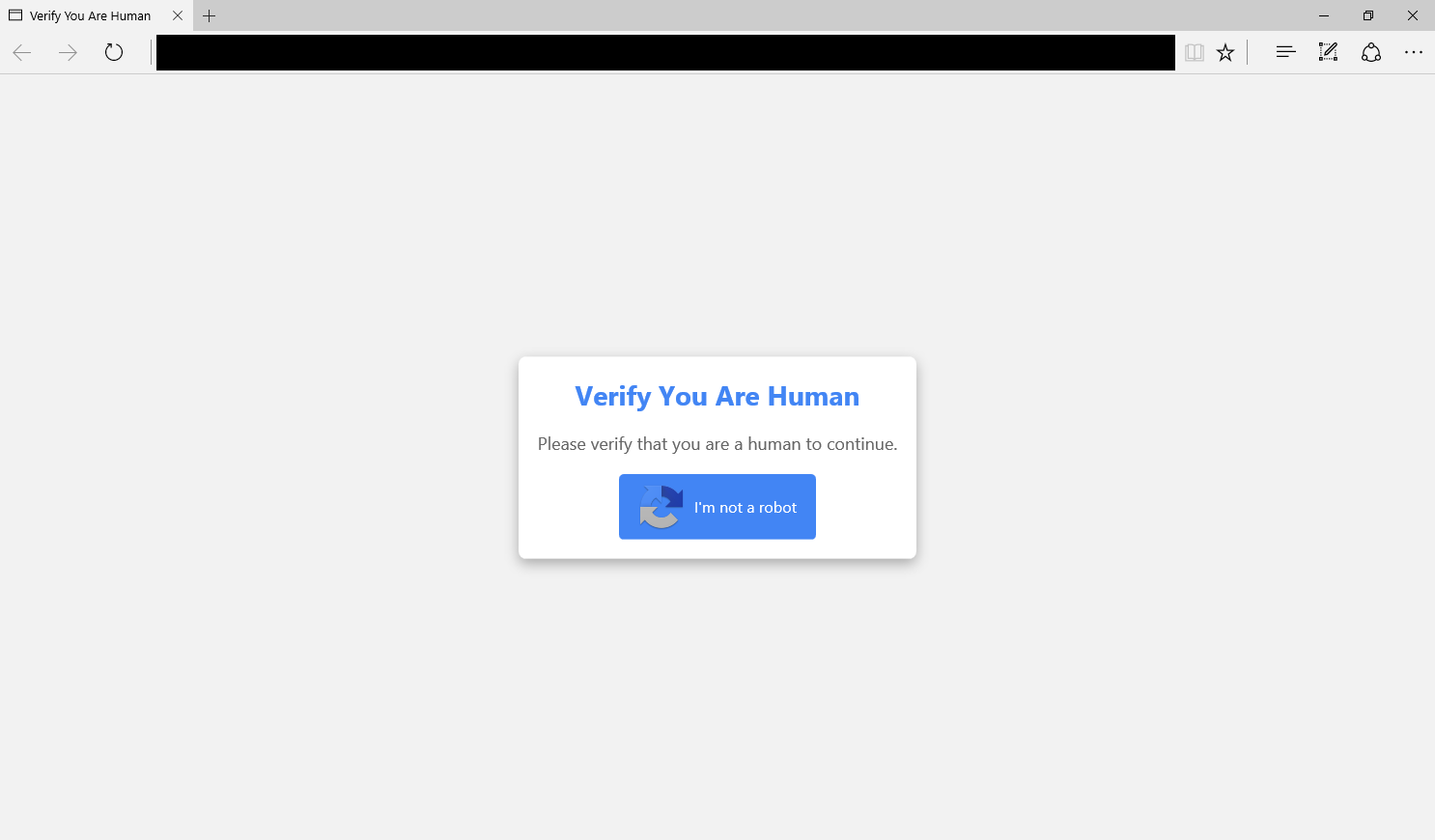

国内マルウェア検出数*1の推移

(2024年7月の全検出数を100%として比較)

*1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2024年12月の国内マルウェア検出数は、2024年11月と比較して減少しました。検出されたマルウェアの内訳は以下のとおりです。

国内マルウェア検出数*2上位(2024年12月)

| 順位 | マルウェア名 | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Adware.TerraClicks | 21.9% | アドウェア |

| 2 | JS/Adware.Agent | 16.4% | アドウェア |

| 3 | HTML/Phishing.Agent | 14.1% | メールに添付された不正なHTMLファイル |

| 4 | DOC/Fraud | 6.2% | 詐欺サイトのリンクが埋め込まれたDOCファイル |

| 5 | HTML/FakeCaptcha | 4.1% | 偽のCAPTCHAを表示させるHTMLファイル |

| 6 | JS/Agent | 2.3% | 不正なJavaScriptの汎用検出名 |

| 7 | HTML/Phishing.Gen | 2.0% | 詐欺を目的とした不正なHTMLファイル |

| 8 | HTML/Nomani | 1.5% | 詐欺を目的とした不正なHTMLファイル |

| 9 | HTML/Phishing.Adobe | 0.9% | Adobe社のサービスを騙った不正なHTMLファイル |

| 10 | JS/Adware.Sculinst | 0.8% | アドウェア |

*2 本表にはPUAを含めていません。

12月に国内で最も多く検出されたマルウェアは、JS/Adware.TerraClicksでした。

JS/Adware.TerraClicksはWebサイト閲覧時に実行されるアドウェアです。感染すると、アドウェアサイトへのリダイレクト、アドウェアコンテンツの配布やWebブラウザーの拡張機能としてアドウェアをインストールするなどの被害を生じさせる可能性があります。

Webブラウジング中に遭遇する脅威の急増

22024年12月の国内マルウェア検出数では、HTML/FakeCaptchaやHTML/NomaniといったWebブラウジング中に遭遇する脅威が上位にランクインしました。

HTML/FakeCaptchaは偽のCAPTCHA(画像を用いた認証)を表示し、利用者にクリックや情報入力などを促す不正なHTMLファイルを検出した際に表示される検出名です。

また、HTML/Nomaniは生成AIを用いたディープフェイクビデオや企業ブランドの投稿を使用した詐欺を含む悪意あるHTMLファイルを検出した際に使用される検出名です。

これらの脅威は2024年上半期のTOP10には一度も入ったことがないため、2024年下半期から現れた比較的新しい脅威と捉えることができます。

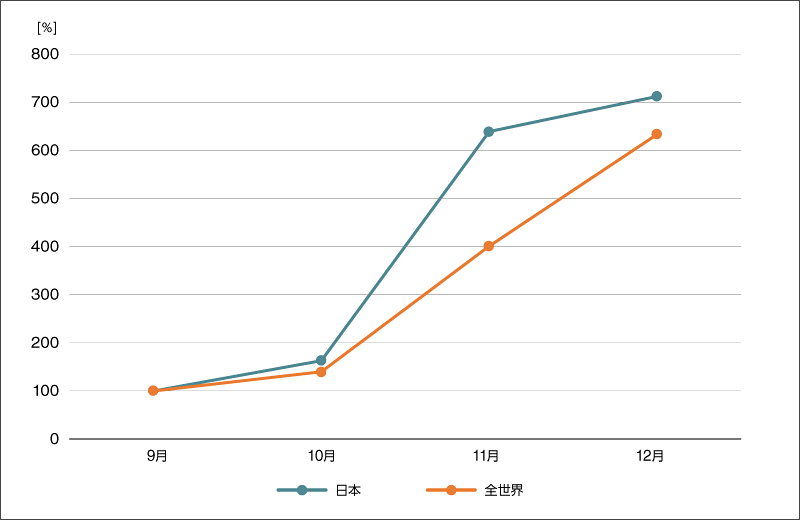

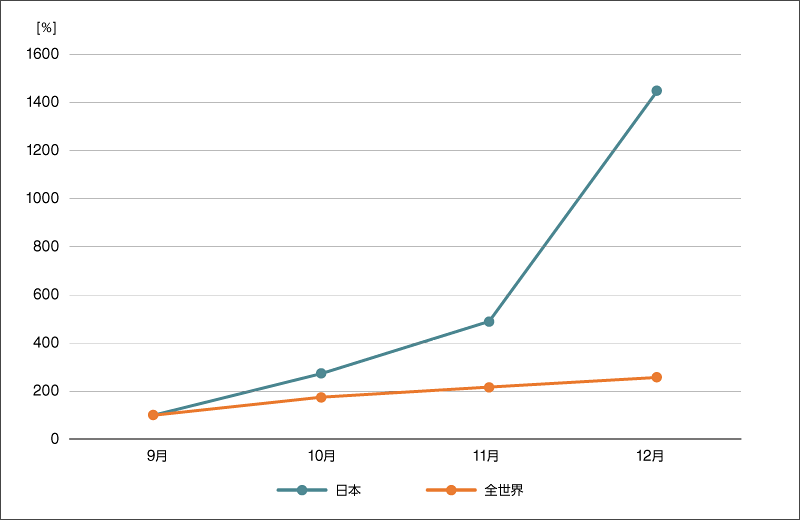

HTML/FakeCaptchaの2024年9月から12月にかけての検出数の推移を以下に示します。

同様に、HTML/Nomaniの2024年9月から12月にかけての検出数の推移を以下に示します。

これらのグラフから、HTML/FakeCaptchaとHTML/Nomaniは以下のような共通点を持つことが確認できます。

- 12月の検出数が国内、全世界ともに9月の検出数の2倍以上になっている

- 全世界の伸び幅と比較して、国内の伸び幅の方がより大きい

つまり、全世界的にWebブラウジング中に遭遇する脅威は増加しており、特に日本国内をターゲットとしたものが著しく増加していると読み取ることができます。

LummaStealerへの感染を狙うHTML/FakeCaptcha

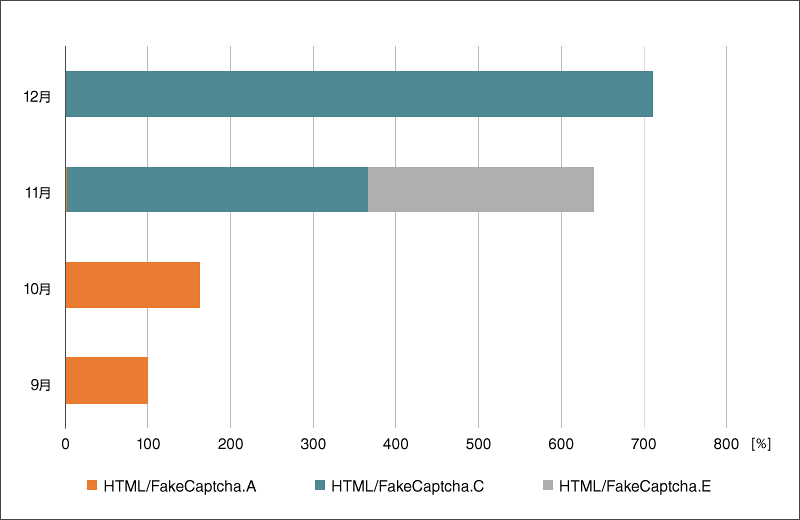

HTML/FakeCaptchaとして検出されるHTMLファイルは、いくつかの亜種に分類することができます。2024年9月から2024年12月の期間で検出された亜種は、以下の3種類でした。

- HTML/FakeCaptcha.A

- HTML/FakeCaptcha.C

- HTML/FakeCaptcha.E

以下のグラフに日本国内でのHTML/FakeCaptchaの亜種ごとの検出数推移を示します。2024年11月はHTML/FakeCaptcha全体の約半数で留まっていたHTML/FakeCaptcha.Cの検出数が、2024年12月には2倍程度に増加しHTML/FakeCaptchaのほぼ全体を占めるようになっています。

HTML/FakeCaptcha.Cは、LummaStealerの感染を狙うキャンペーンに悪用されていたことが報告されています。

LummaStealerは2022年に発見された比較的新しい情報窃取型マルウェアです。MaaSとしてさまざまな攻撃者に悪用されているため、定期的に被害報告が上がっています。LummaStealerに感染した場合、仮想通貨ウォレットやWebブラウザーに保存した各種認証情報の窃取などさまざまな被害に遭う可能性があります。

LummaStealerが検出された際に表示される検出名であるWin32/Spy.LummaStealerは、2024年11月の国内マルウェア検出数で第6位に入りました。

Webブラウジング中に遭遇する脅威といえば、フィッシングなど利用者の不注意を利用してさまざまな情報を不正に収集するものが代表的です。「ただブラウジングしているだけでは、マルウェアに感染することはない」と考えている方も多いと思われます。

HTML/FakeCaptcha.Cはそうした意識の隙を狙い、LummaStealerという情報窃取型マルウェアへの感染を試みます。このようなマルウェアの感染手法は、仕組みを理解することで警戒・対策が容易になります。

ここではWebブラウジング中に遭遇する脅威の一例として、HTML/FakeCaptcha.CがどのようにLummaStealerへの感染を行っているかを解説し、遭遇時の対処方法をまとめます。

HTML/FakeCaptcha.Cの動作

HTML/FakeCaptcha.Cの感染動作は次の2段階に大きく分けることができます。

- Webブラウザー上に偽のCAPTCHAが表示される

- 利用者が指示に従い、表示されたコマンドを入力する

それぞれの段階について具体的な動作を紹介します。

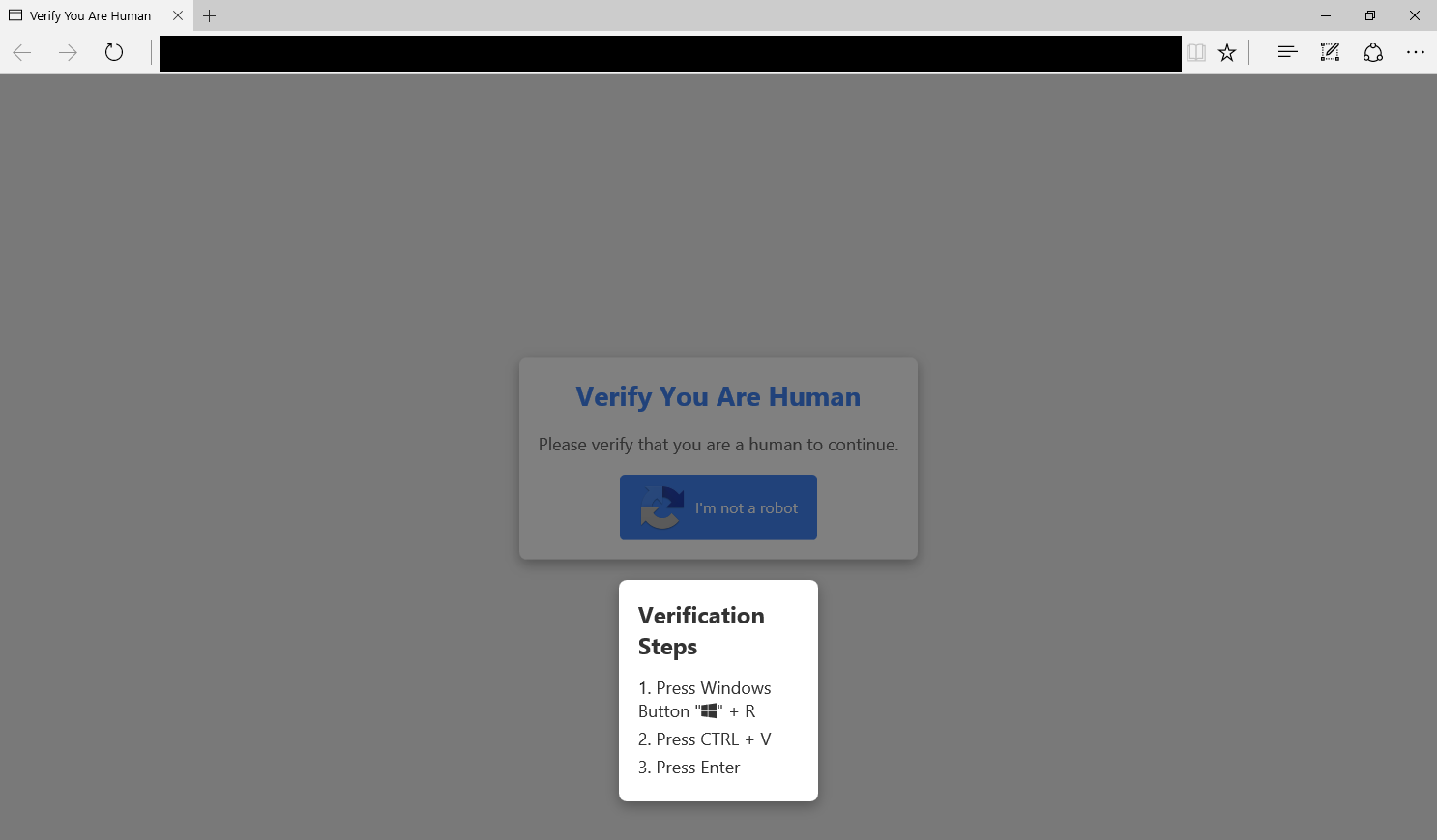

1.Webブラウザー上に偽のCAPTCHAが表示される

前述のように、HTML/FakeCaptchaは偽のCAPTCHAを表示し、利用者にクリックや情報入力などを促す不正なHTMLファイルです。HTML/FakeCaptcha.Cの場合は、次のような画像がWebブラウザー上に表示されます。

中央にある「I’m not a robot」ボタンを押すと、次のように検証のための指示が表示されます。

このCAPTCHA画像は、主に次のようなWebサイトを開いた際に表示されます。

- 正規のWebサイトの閲覧時に表示される広告から誘導されるWebサイト

- 非公式なソフトウェアのダウンロードリンクから誘導されるWebサイト

どちらも利用者が本来求めている情報にたどり着く前のワンクッションとしてこのCAPTCHA画像が表示されるため、CAPTCHAの指示に従うことで求めている情報が得られると錯覚してしまう構造になっています。

2.利用者が指示に従い、表示されたコマンドを入力する

偽のCAPTCHA画像は、利用者にキーボードで以下の入力を行うよう求めています。

A) 「Windows」キー + 「R」キー

B) 「Ctrl」キー + 「V」キー

C) 「Enter」キー

偽のCAPTCHA画像の指示に従いAからCの入力が順番に行われた場合、攻撃者の用意した任意のコマンドが利用者のPCで実行されます。

具体的には、それぞれの入力で次のような処理が行われます。

A) 「Windows」キー + 「R」キー

→ 「ファイル名を指定して実行」のウィンドウを呼び出す

B) 「Ctrl」キー + 「V」キー

→ 「ファイル名を指定して実行」のウィンドウに攻撃者が用意した文字列をペーストする

C) 「Enter」キー

→ ペーストされた文字列で指定されたプログラムを実行する

攻撃者が用意した文字列として、外部URLからプログラムをダウンロードして実行するPowerShellスクリプトや更なるHTMLアプリケーションへリダイレクトするmshtaコマンドなど複数のパターンを確認しています。これらの文字列は利用者が「I’m not a robot」ボタンをクリックしたタイミングで、端末のクリップボードへ自動的にコピーされます。

AからCの入力を利用者に自発的に行わせることにより、上に挙げたPowerShellスクリプトやコマンドが実行され、最終的に外部のサーバーからLummaStealerなどのマルウェアがダウンロードされます。

偽のCAPTCHAに遭遇した際に取るべき対処

HTML/FakeCaptcha.Cが通信を行うURLには、2024年12月現在でもアクセス可能なものが含まれていることを確認しています。この節では、こうした不審なCAPTCHAに遭遇した際にどう対処すべきかをまとめます。

第一に、信頼がおけないサイトの指示には従わないようにしてください。また、信頼がおけるサイトであっても、精巧に似せて作られたフィッシングサイトである可能性があります。Webブラウザーのブックマーク経由でアクセスするなど、偽サイトに誘導されない工夫をすることで安全性が高まります。

HTML/FakeCaptcha.Cであるか否かは、「I’m not a robot」ボタンを押した後にメモ帳などにペーストを行うことで判断が可能です。身に覚えのない文字列が貼り付けられた際は、HTML/FakeCaptcha.Cである可能性が極めて高いです。

第二に、指示に従ってしまった場合の対処について紹介します。

この場合は、マルウェアがPC内に潜伏している可能性が高いです。ネットワークから切り離した上で、セキュリティソフトによるフルスキャンを実施してください。その後は、必要な情報を控えた上でPCを初期化する、専門家に相談するといった対応を取ることを推奨します。

また、クレジットカード情報やID、パスワードなどの認証情報がPC内に保存されていた場合は、それぞれ停止・変更の対応を行ってください。

まとめ

HTML/FakeCaptchaやHTML/NomaniといったWebブラウジング中に遭遇する脅威について2024年下半期の検出状況を紹介し、一例としてHTML/FakeCaptcha.Cの仕組みを取り上げました。いくつかのデータにも表れているように、Webブラウジング中にこうした脅威に遭遇する可能性は高いです。どういった脅威が存在しているかを把握し、仕組みを知ることで、脅威がもたらす危険を適切に回避できるよう準備しておく必要があります。

HTML/FakeCaptcha.Cのような脅威に遭遇した場合にどうするのか、指示に従ってしまった場合にどうするのか、対処法について一度シミュレーションしてみてください。

常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

- 1. セキュリティ製品の適切な利用

- 1-1. ESET製品の検出エンジン(ウイルス定義データベース)をアップデートする

ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しております。

最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新の状態にアップデートしてください。 - 1-2.複数の層で守る

1つの対策に頼りすぎることなく、エンドポイントやゲートウェイなど複数の層で守ることが重要です。 - 2. 脆弱性への対応

- 2-1.セキュリティパッチを適用する

マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。「Windows Update」などのOSのアップデートを行ってください。また、マルウェアの多くが狙う「脆弱性」は、Office製品、Adobe Readerなどのアプリケーションにも含まれています。各種アプリケーションのアップデートを行ってください。 - 2-2.脆弱性診断を活用する

より強固なセキュリティを実現するためにも、脆弱性診断製品やサービスを活用していきましょう。 - 3. セキュリティ教育と体制構築

- 3-1.脅威が存在することを知る

「セキュリティ上の最大のリスクは“人”だ」とも言われています。知らないことに対して備えることができる人は多くありませんが、知っていることには多くの人が「危険だ」と気づくことができます。 - 3-2.インシデント発生時の対応を明確化する

インシデント発生時の対応を明確化しておくことも、有効な対策です。何から対処すればいいのか、何を優先して守るのか、インシデント発生時の対応を明確にすることで、万が一の事態が発生した時にも、慌てずに対処することができます。 - 4. 情報収集と情報共有

- 4-1.情報収集

最新の脅威に対抗するためには、日々の情報収集が欠かせません。弊社をはじめ、各企業・団体から発信されるセキュリティに関する情報に目を向けましょう。 - 4-2.情報共有

同じ業種・業界の企業は、同じ攻撃者グループに狙われる可能性が高いと考えられます。同じ攻撃者グループの場合、同じマルウェアや戦略が使われる可能性が高いと考えられます。分野ごとのISAC(Information Sharing and Analysis Center)における情報共有は特に効果的です。