2017年3月に、特に南米諸国においてWebブラウザー「Chrome」の拡張機能を装ってユーザーを不正サイトへと移動させるマルウェアの活動が活発化した。動画サイトやSNSなど、仕掛けられた場所が数多く発見された。南米諸国以外の各国への波及も懸念され、今後も細心の注意が必要だ。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

2017年3月、ESETのセキュリティラボでは、コロンビアやペルー、エクアドル、チリなどの国において、マルウェア「サブメリウス」(JS/Chromex.Submelius)の脅威が増加している様子を捉えた。この特定の脅威の検知レベルは各国全体の脅威のうちの30~40%にも上った。

サブメリウスは、ユーザーのブラウザーを特定のURLにリダイレクトするトロイの木馬である。そのURLには不正コンテンツが用意されている。主な標的は、現在最も人気のあるブラウザーの一つであるChromeである。この脅威の検知率が高いことから、ESETはサブメリウスがどのようにして拡散し、ユーザーがどのよいうにして罠にはめられていくのかを分析することにした。

好きなコンテンツを自由に閲覧する傍らで、同時に感染も

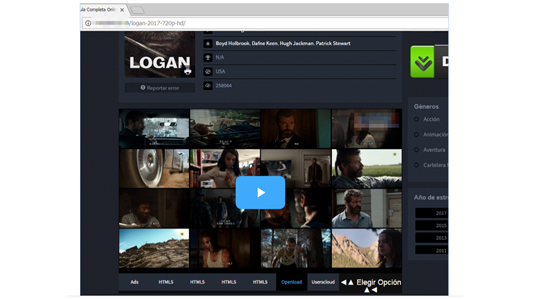

サブメリウスが拡散する事例として、映画をオンラインで閲覧する人気サイトが挙げられる。ユーザーが映画を再生しようとした際に、コンテンツを閲覧する際の一つのオプションとして、ブラウザー上で新ウィンドウが立ち上がる。

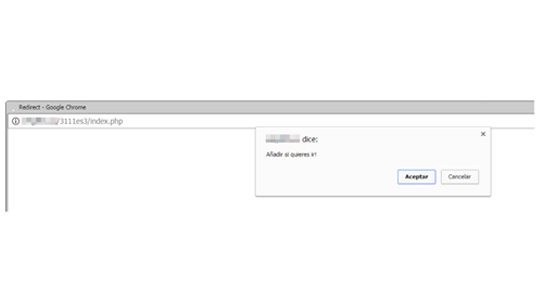

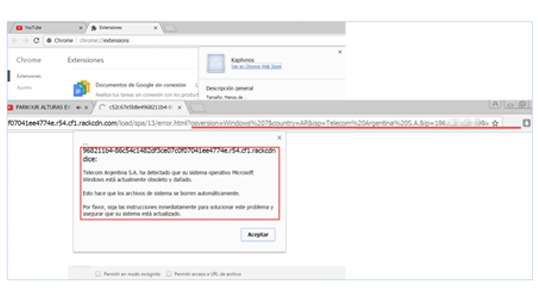

この種のWebサイトをこれまで訪問したことがある人であれば誰でも、このことに不自然さを覚えないかもしれないが、そのポップアップウィンドウは「ウイルスが検知された」もしくは「在宅勤務で稼ごう」などと言ってくるものが多い。しかし本件では、ブラウザーが広告と共に別のページにリダイレクトさせるという通常のケースとは異なり、別のURLに移動することを促すWebサイトに行くことになる。そして「Accept」をクリックするまでそのメッセージは消えることはない。

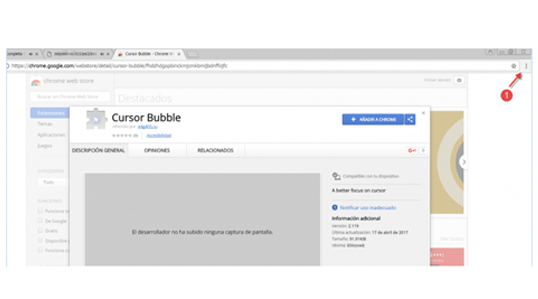

この新たなリダイレクトの先は、ChromeのWebストアの拡張機能ダウンロードページとなっている。下記のスクリーンショットは、その拡張機能インストール前のブラウザーのアドレスバーである。

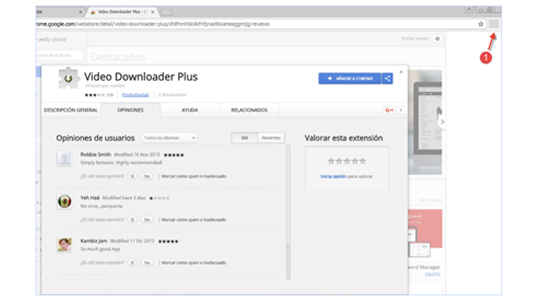

もしユーザーがダウンロードに合意すると、アドレスバーに拡張機能アイコンと共にスペース(空白)が登場する。そして、もしそこをクリックすると、ChromeのWebストアの別の拡張機能のページに移る。このケースでは、下記のスクリーンショットの通り、このアプリは役に立たないというコメントが存在している。

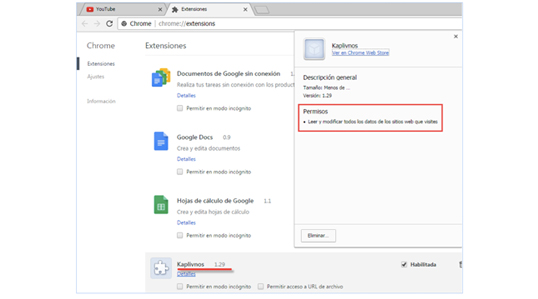

もし本映画がこの時点までに再生されているようであれば、そのChromeブラウザーはすでに感染していることになる。ブラウザーでどの拡張機能がインストールされているかを調べれば、まずダウンロードした拡張機能を発見することができ、続いてそれに与えられているパーミッションを確認することができる。与えられたパーミッションには、ユーザーが訪問したWebサイトの読み書きや変更の許可が含まれている。このことは、ユーザーが訪問するあらゆるサイトに何らかのコードを挿入する余地を残している。

そして、ユーザーがインターネットを閲覧していると、突然システムに関する情報と共に新たなウィンドウが開かれる。そして不正コードや宣伝などのコンテンツがある別のWebサイトへと移る。これは無限ループとなり、最終的にはこの詐欺的な拡張機能の背後にいる者の思い通りになるのである。

拡張機能をダウンロードしてしまった場合

もしこの不正な拡張機能をダウンロードしてしまったら、Chromeブラウザーから即刻削除すべきである。そのためには、アドレスバーに「chrome://extensions」と入力し、その拡張機能を見つけたら、とにかく削除するだけである。

さらなる予防措置として、信頼できるウイルス対策ソフトを用いてコンピューターやデバイスをスキャンするとよいだろう。それにより、機器にほかの種類の脅威をダウンロードしてしまっている可能性を排除することができる。

常に指摘されることではあるが、何かをクリックする前に注意を払い、訪問する全てのWebサイトについて気を付けることは非常に重要である。Webサイトが拡張機能をダウンロードするよう求めてくるようであればなおさらである。同様の方法でYouTubeやFacebookその他のWebサイトに関連する攻撃も観測している。

そのため、このような攻撃はまれなものではないということが分かるだろう。実際、リダイレクトの構造自体について考える必要があるだろう。