スマホやタブレットなどのモバイルデバイスの進化は、今やデスクトップ・コンピューターを凌駕し、「IoT」(モノのインターネット)や「AR」(拡張現実)など、これまで想像できなかったような次元の利用法が切り開かれているが、セキュリティ上の不安もまた広がっていることにも十分注意を向けるべきである。

この記事は、ESETが作成したホワイトペーパー「TRENDS 2017: SECURITY HELD RANSOM」の第3章「Mobile Security: The Reality of Malware…Augmented?」を翻訳したものである。ESETセキュリティ研究員のデニセ・ジウスト・ビリッヒ(Denise Giusto Bili?)の執筆による。

社会的・技術的革新の流れにおける仮想現実技術の台頭は、新たなセキュリティリスクを生じさせ、デジタル情報に対してのみならずユーザーの物理的な安心・安全に対しても影響を与えるようになっている。アプリは次第に個人情報やプライバシーに関わるデータを収集・保存するようになってきた。またその一方で常にモバイルマルウェアは進化を続けており、より複雑化している。その結果、安全性の高いモバイル技術の重要性と必要性が強調され、公式アプリマーケットは潜在的な被害者の大きさを考えて、侵入を試みる不正コードからの新たな大量攻撃に耐えられるよう腐心している。

こうしたシナリオは、モバイルセキュリティの今後のトレンドを反映しているだろうか。本記事では、これらのリスクが将来的にどのように発展していくのかを検討してみる。

認識空間の拡大

「ポケモンGo」の登場以前には、さまざまな情報を現実世界に付加させる「AR」(拡張現実)がゲームコミュニティー以外の場所でこれほど多くの人に体験されることはなかった。AR技術はこれをきっかけとしてモバイルのトレンドの最先端を飾るものとなった。同時に、ボール紙によるヘッドマウントディスプレイ「Google Cardboard」などのプロジェクトが登場したことから、仮想現実デバイスを利用している人を見掛けるのが次第に珍しくなくなった。多くの人がARのコンセプトにアクセスしやすくなり、そのコンセプトが広く一般に浸透することとなった。特に、ポケモンGoの成功は、広くARへの興味を引く現象に拍車を掛けた。

他方でそれはサイバー犯罪者に、ポケモンGo以外のARアプリにも強い関心を示させることとなった。彼らは、不正サーバーやハッキング済みサイト、非公式ストア、そして公式アプリマーケットをも悪用しつつ、それらのアプリに不正コードを注入して拡散を狙っているのである。

例えば、モバイルアプリ「Father.IO」が話題となっている。このゲームは、マルチプレーヤーでの対戦ゲームであり、仮想現実と拡張現実を組み合わせたものである。発売されれば成功を収めることが予想される。ユーザーは本物のアプリ、そのインストーラーソフト、もしくはユーザーマニュアルを装ったマルウェアを避けるよう努力する必要がある。

2016年のESETのレポート「Trends 2016」では、モバイルの抱える危険(マルウェアの拡散と増加する脆弱性など)について紹介されているが、上述の技術は、これらの危険に加え、新たなセキュリティリスクが出現していることを示している。実体としてのプレーヤーがゲームの中の変数となったとき、われわれはデバイス上のデータを保護するのみならず、そのプレーヤー自身の安全とセキュリティも心配しなければならないからだ。

常識の有無が物理的セキュリティの中で重要な要素となる。われわれは、運転中に、または個人の私有地で、もしくは非常に危険な区域で、ポケモンを捕まえようとするケースを目撃してきた。また、交差点を渡ろうとする際に近づいてくる車両に注意することを忘れるほど、拡張現実に引き込まれているケースもある。

同一の場所にいる見知らぬ人と交わるのもさらなるリスクが生じている。われわれは自分の存在や活動を誰かに宣伝しているのか把握すらできない。これは、ポケモンGoに関して最も物議を醸している論点の一つである。というのも、ポケモンジムにおいて、もしくは見知らぬ人と戦闘を開始しようとした際に、けんかでケガをした人々もいるからである。

この種のアプリはユーザーの生命を脅かすため、開発プロセス固有のセキュリティモデルをデザインすることが、新たなアプリを作成する際に非常に重要になる。結局、技術的なセキュリティの欠陥やおそらくユーザーや開発者には見えにくいその他の課題を考える際には、ユーザービリティーの物理的側面をも考えていかなければならないのである。

安全ではないAPIを持つ脆弱なアプリ

これまでのソフトウェア開発を特徴付ける課題が一つあるとすれば、それが全てではないものの、セキュリティの配慮がたいてい、開発のより後ろの段階にまで延期されることである。セキュリティスタンダードへのコンプライアンスが必須である幾つかのアプリは除き、独立した外部の専門家から、商品を公開リリースする前に脆弱性評価とコード検査を受けようと考えている開発者は、あまり多くない。

モバイルデバイスは、今やデジタル空間を超えた人間同士の関係性をも構築するものになっている。例えば、職場、レクリエーション、スポーツ、もしくは恋愛目的の場における関係性をも構築する。そのためセキュリティは、設計上安全に欠けたとしてもそれを開発プロセスで補うために非常に重要な要素なのである。

例えば、いわゆる「出会い系」アプリ「ティンダ―」(Tinder)のAPIは、マッチングが行われるたびにその人の正確な位置情報を提供してしまうことが、研究者たちにより発見されている。

「広告ライブラリー」も安全を確保するためには、重要な役割を果たすことになるだろう。広告ライブラリーはアプリが提供する機能に対して金銭的対価を支払いたがらないようなプラットフォームにおいて、開発者が広く利用するものである。各アプリにはたいてい、最低1個の広告ライブラリーがあり、安全ではないAPIを持つことが多く、不正利用されてマルウェアがインストールされたり、情報が盗まれたりするのである。

開発プロセス中の意図しないエラーに加え、不正コードも存在する。少し緩い管理ポリシーで運営されているアプリレポジトリー(=基本仕様のデータ保管場所)の存在は、この不正コードの拡散を助長する結果となり、犯罪者が正規アプリストアの高い信頼性の恩恵を享受しているのである。

Androidは安全ではないシステムか?

2007年、iOSの台頭がモバイルデバイス業界に革命をもたらした。これは、消費者に日々の生活の中での技術的デバイスの役割を再度考えさせるものであった。しかし当時、モバイルイノベーションにおける情報セキュリティの果たすべき役割、およびそのデータ保護への潜在的影響について議論されることはほとんどなかった。

iOSのリリースから約1年後、競合となるのにふさわしい新OSが登場した。これこそがGoogleの作成したAndroidである。特徴として、オープンソースコード、少し緩い管理のみを実施するアプリマーケットの存在、異なるOEMへの対応性の高さと柔軟なカスタマイズ性の高さ、などが挙げられる。これらの特徴によりAndroidの市場シェアは急速に拡大した。

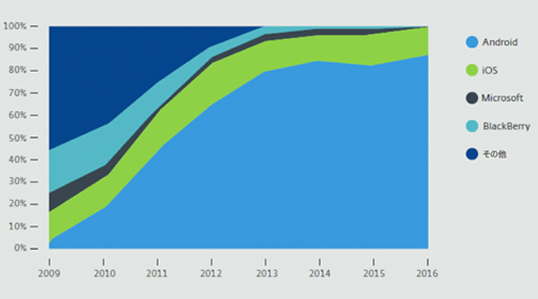

モバイルオペレーティングシステムの市場シェア(Source: Statista)

2009年末までに、モバイルユーザーは対抗する各システムに対する自らの好みに基づき、どのシステムを利用するかを選択するようになった。このときになってAndroidのメリットとされた機能がセキュリティの側面ではマイナスに働くのではないかという疑問が浮上した。今日では、この「勝負」の結果については読者の方々がご存じの通りである。

2016年の第2四半期では、利用されているモバイル端末の86.2%にAndroidがインストールされていた。これだけ多くの人が利用しているため、このOSは攻撃者の格好の標的となった。Android OSがタブレットやテレビ、ウェアラブルや自動車などのデバイスへも移植されるようになると、マルチプラットフォーム攻撃の可能性も増大することだろう。そしてそれは、新たなインターネット接続型ホームオートメーションシステムが発達するにつれ、より複雑なシナリオで実施されることになる。

さまざまな要因がマルチプラットフォーム攻撃を可能にしようとしている。第一に、デバイス間の相互接続性が可能であるため、ソーシャルエンジニアリングを通じて脅威と詐欺が簡単に拡散可能になる。また、Android OSを利用している全てのデバイスに共通するコンポーネントが存在するが、OEMによっては正しくアップデートがされない、もしくは全くアップデートされないことがある。

最後に、異なるデバイス向けに簡単に実行ファイルを生成できる開発フレームワークが次第に普及しており、異種デバイス間でセキュリティ上の欠陥を拡散してしまいかねない。IoT(モノのインターネット)においては、将来的にこのような攻撃が増加することを想像することは難しくないだろう。

公式マーケットにも潜むマルウェア

最近の一般的な出来事に、公式のiOSとAndroidアプリのリポジトリーに悪意のあるアプリが登場したことが挙げられる。このような事態は最初、非常にまれなことと思われたが、残念ながら時間の経過とともに一般的になってきている。この傾向は、理論的にはAndroid向けGoogle Playストアよりも制御を利かせることができるApple App Storeにも影響を及ぼすことになる。

アプリの公開については、Googleのアプリストアに不正アプリが存在することを奨励する多くの要素がある。Androidがサイバー犯罪者を惹き付けている理由には、まず潜在的な犠牲者の数が最も多いことが挙げられるが、同時に、脅威を拡散したい多くの攻撃者にとって、アプリがPlayストアに迅速に公開されることが魅力的である点もある。

Androidの場合、開発者は約2,500円(=25米ドル)を最初に一度支払うだけでアカウントを作成し、アプリをアップロードし、それを24時間以内に公開することが可能だ。それとは対照的に、iOS開発メンバーシップの費用は年間約1万円(=99米ドル)以上で、アプリが承認されるまでに数週間待たなければならないこともある。

「バウンサー」(Bouncer)(Googleの自動解析とマルウェア検出用モジュール)の改善は定期的に行われ、手動でのコード解析は強化されている。しかし、毎日新たに膨大な数のアプリが生まれ、マーケットに即座に蓄積されていく現状では、それぞれの市場を正確に分析することは困難である。

Googleは、自身の運営する公式アプリストアにマルウェアが紛れ込んでしまうケースを低減すべく、より多くのリソースを投下してアプリ数を減らした上で集中的に分析するか、または 承認プロセスに必要な時間を延ばすか、いずれかを、もしくはその双方を実施しなければならないだろう。後者のケースでは、迅速なアプリ公開が難しくなることが想定される。Googleが候補となるアプリ数を減らすためにとる手段として、開発者のアカウント価格の値上げなども行われる可能性はある。

Playストアでの公開に関するポリシーの枠組みが変更されず、これらの是正措置もとられなければ、2017年には公式ストアにおけるマルウェア数は増加していくことだろう。これは、この新たな対策技術の開発に要したリソースの倍のリソースを攻撃者が投下することにより、検出を回避する新しいメカニズムを発見してしまうためである。

この最後の点に関して、モバイルマルウェアの検出を困難にする多くの手法が存在することに注意していただきたい。例えば、時限爆弾、リフレクションを介して実行される動的コード、パッカー、暗号化、難読化された文字列、悪意のあるコードをリモートダウンロードする各種プログラミング言語のスクリプト、新しい形式のC&C、アンチエミュレーション、ルートキットなどが存在する。しかし、とりわけポケモンGOや「プリズマ」(Prisma)、そして「ダブスマッシュ」(Dubsmash)で起こったように、サイバー犯罪者はソーシャルエンジニアリングを活用しており、これからも活用し続けるだろう。そして、人気のあるアプリが正式に公開された際に、偽のバージョンを作成して配布すべく、その公開を注意深く待っているのだ。

これらの不正アプリがすぐに何百、何千とダウンロードされるため、そのプラットフォーム利用者は心配をしている。サイバー犯罪者が作成するコードを大幅に複雑化した場合、何が起こるのだろうか。

Androidの場合、ユーザーがさまざまな形でアプリのインストールができることも、芳しくない結果をもたらす原因となっている。公式ストアから入手したAPKに不正コードを挿入してWebサイトや偽のアプリストアに配布するのは容易であり、また、ユーザーが信頼できないソースからファイルをインストールするのも容易であるため、他のモバイルオペレーティングシステムと比較して検出(最悪の場合、侵入)されるマルウェアの割合が高くなっているのである。

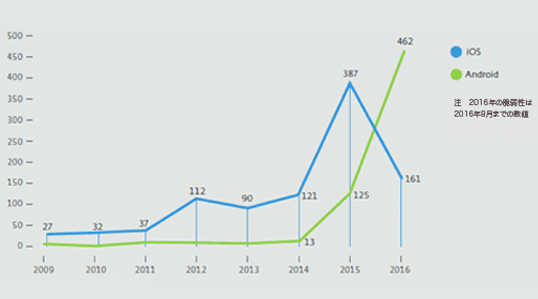

2009年以降におけるAndroidの年別脆弱性数の推移(Source: www.cvedetails.com))

簡単にアップデートされる

Androidがオープンソースであるため、必然的に多くの保護されない脆弱性を生み出し、攻撃の頻度が増加する結果になるとの主張が、各種の調査レポートの中で長年にわたりなされてきている。しかし、この理論はまだ完全には証明されてはいない。なぜなら、2016年8月までのデータによれば、2016年はAndroidがiOSよりも多くの脆弱性が公表された最初の年となっているからである。

しかし、現在のセキュリティパッチの展開方法では、一部のAndroidユーザーは保護されないままの状態にある。脆弱性が判明してから、OEMと電話ネットワーク事業者が異なるバージョンのOS用のセキュリティパッチを展開するまでの間に、どうしても時間的差異が生じることが避けられないのである。

GoogleのNexusデバイス上の「Android 7.0 Nougat」のアップデート計画によると、2016年後半から2017年に向けて、セキュリティパッチを毎月発行し、新しい機能とバグ修正を含むアップデートを四半期ごとにすることなどが提案されていた。

一方、今年はパッチの迅速なリリースに関する合意形成についてはほとんど進展がない。それどころか、モバイルデバイス市場における優位性確保に向けた権力闘争の結果、紛争解決が遅れている。

それに関しては、Androidデバイスの大手メーカーであるSamsungは、デバイスのOSの制御権をGoogleに譲渡することを拒否している。一方、Googleはより従順なメーカーに目を向けており、Samsungに取って代わらせることによりSamsungの市場シェアを減らそうとしている。

Googleがこの問題に対処する新しい計画を策定したことを示唆する情報もある。それまでは、最新のセキュリティパッチを入手したいAndroidモバイルユーザーは、一つの手段としてNexusデバイスを取得することで、Android OSの本家から発行されるアップデートを瞬時に獲得することができる。なお、NexusデバイスはGoogleによってPixelと改名されている。

攻撃にさらされるモバイルプラットフォーム

2012年以降、モバイル業界における脅威の検出件数は増加を続けており、2017年もこの傾向が続くと予測される。これは、ユーザーが保存する秘匿情報や個人情報がますます多くなる中で、サイバー犯罪者がAndroidに最大の重要度を割り当てることを統計的に反映している。

ここで提起した問題以外にも、Appleのユーザーは誤った安全感に惑わされないよう注意すべき事柄がある。当社の製品から得られたデータによると、iOSの脅威検出数は、依然としてAndroidの脅威検出数と比較して1%未満にすぎない。しかし、iOSの脅威の検出数は指数関数的に増加している。これまでの2016年のiOSの検出数は2015年のそれよりも多く、2017年にはこれ以上の脅威が検出されることが予想されるのである。

さらに、深刻な脆弱性も存在し続けている。少し前にAppleは、ゼロデイ脆弱性のセキュリティパッチを公開した。この脆弱性は、悪用されるとサイバー犯罪者がiOSデバイスを完全に制御可能になり、個人を偵察することもできてしまうものであった。

モバイルマルウェアの成長は否定できない現実の事象であり、ESETでは2013年からそう予測していた。しかしそればかりか、これまでESETが主張してきた通り、この成長がより強まっている。2015年には、Android用に作成された新しい亜種の不正コードの月平均は200であったが、2016年にはこの数は300にまで増加した(iOSでは月に2個にすぎない)。ESETは、この増加が2017年も続き、年末までにAndroid用に毎月平均400種類のマルウェア亜種が登場すると考えている。

これにより、不正コードの量だけでなく、不正キャンペーンの進化の速度も測定することができる。2017年には「ワッツアップ」やソーシャルネットワーキングアプリを通じて、より多くのランサムウェア、より多くの偽アプリ、より奇妙な不正コード、そしてさらに多くのモバイル向けの詐欺を目にすることだろう。

ユーザーが信頼できないソースからアプリをインストールする危険性を理解するようになるにつれ、サイバー犯罪者は、公式マーケットを通じて新たなソーシャルエンジニアリングキャンペーンを計画する可能性がある。もしそうならば、今後数カ月の間に同様の事例をさらに多く目にすることになるだろう。あとは、GoogleとAppleがこれらの脅威をいかにして封じ込めるのかを注視したい。

モバイルデバイスのユーザーは、不正コードの亜種の数が増加していくことに加え、OSと使用しているアプリの脆弱性の存在について不安を抱えている。これらのアプリは、不正利用されるとユーザーの身体的健康と安全を危険にさらしかねないデータを収集して保存する。そのため、適切な設計がなされていないAPIに見られるような危険にさらされるリスクを最小限に抑えるべく、安全な開発手順を迅速に採用することが、開発者にとっての課題となる。

今のところ、最近リリースされたiOS 10とAndroid 7.0 Nougatでは、モバイルセキュリティ、特にAndroid 7.0 Nougatのモバイルセキュリティが大幅に向上している。市場で入手可能になっているさまざまなモデルの携帯電話とタブレットを見ると、Googleが安全性の幾つかの側面を一体化しようとしていることが分かる。さらに、同社は脆弱性を発見するための手段として、積極的なバグ狩りプログラムを用意しており、これが功を奏すると考えている。

Android 7.0 Nougatにはもう一つ、特筆すべき特徴がある。それは、パーミッションとアプリの扱い方について各種の改良を施している点である。これらは、デバイスへのマルウェアのインストールを妨げ、そのようなアプリが取得する制御(権限)を制限する。これらの改良により、Googleはモバイルセキュリティの主な課題の1つであるモバイルランサムウェアの増加を阻止することを目指しているのである。