テレビをはじめ家電や自動車など、さまざまな機器にネットワークへの接続機能が追加される時代。POSシステムや工場の制御機器、ビルメンテナンスシステムもインターネットに接続され、Webブラウザーで遠隔監視や管理が可能となった。利便性が高まる一方で、じつはセキュリティ上の脅威も忍び寄っている。

駅の券売機やATM、キオスク端末までがサイバー攻撃の対象とされる時代

駅の空港の表示板、銀行のATM、コンビニや公共施設などにあるキオスク端末など、現在、街中にさまざまな情報端末が溢れている。そうした端末のディスプレイに、ブルースクリーンやエラーダイアログが表示された状態で放置されていることを見たことはないだろうか。

街中にあるこれらの情報端末は、実はWindows(Embedded Edition含む)やLinuxで動作していることも少なくない。そのため、なんらかのトラブルが起こると、エラーなどが出てしまうこともあるのだ。

サイバー攻撃の脅威が今ほど深刻ではなく、こうした端末がオフラインで動作していた「おおらかな時代」は、このようなエラー画面を見ても、それほど脅威を感じなかったかもしれない。

しかし、ビッグデータ、IoT(Internet of Things : IoT:モノのインターネット)やウェアラブルデバイス、M2M(Machine to Machine:機器と機器の間の通信)という言葉に代表されるように、身の回りの機器の多くがインターネットに接続されるようになると、それらの端末がサイバー攻撃を受けて根幹となるシステムが機能停止に陥っている可能性もある。利用者が入力した情報の流出、不正操作、不正送金、攻撃の踏み台にされるなど、多くの脅威にさらされている恐れもあるのだ。

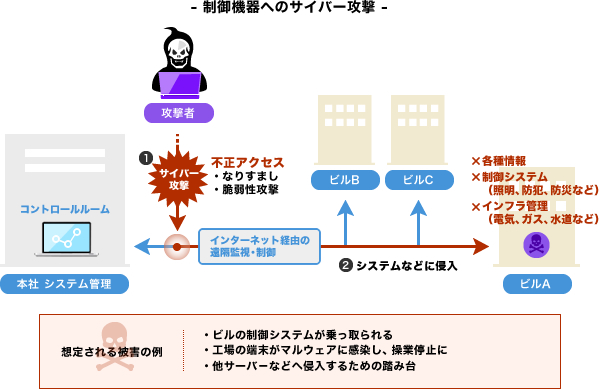

工場設備やビルメンテナンスの制御機器にもサイバー攻撃が仕掛けられるリスクが

同様のリスクは製造業の工場やプラントでも指摘されている。製造ラインや各種機器を制御するコンピュータ(PLC、シーケンサーなどとも呼ばれる)は、以前は、独自OSなど専用のプログラムや特殊な制御専用のソフトウェアで動作していた。また、閉じられた制御系の中で使われ、同一システム内の他端末やセンサーと連動することはあっても、ネットワークにつながることもなかったのだ。

しかし、時代は変化し、LinuxやWindowsなど汎用OSを活用し、その上でプログラムを動作させることが増えている。PLCの設定、ラインやプラントを監視・管理する管理者コンソール(HMI)にも汎用OSが利用され、かつこれらの機器は企業内のLANやインターネットに接続されることが増えた。

汎用OSを利用することで、開発コストの圧縮などのメリットが増えた一方、利用環境を攻撃者が予測でき、狙いやすくなったのだ。攻撃者が、汎用OSやシェアが高い制御システムを狙ったマルウェアを開発したり、インターネット経由でこれらの機器に侵入して破壊工作や情報の窃取などを行うことに対し、警戒が必要だ。

実際に、国内でも「工場で利用するサーバーやパソコンにマルウェアが感染し、操業停止となった」ケースが報告されているほか、警察庁では、インターネットに接続されたビル制御機器を探していると疑われる不審な通信を検知し、注意喚起を行っている。

警察庁:ビル管理システムに対する探索行為の検知について(PDF)

http://www.npa.go.jp/cyberpolice/detect/pdf/20140706.pdf

現在のところ、不審な通信を検知しただけで、実際のサイバー攻撃が確認されたわけではない。しかし、何らかの意図があっての行為と思われるので、関連業種の企業では、早い時期に対策を取っておくべきだろう。また日ごろから、警察やセキュリティ機関、開発元が発するアラートをしっかりチェックしておきたい。

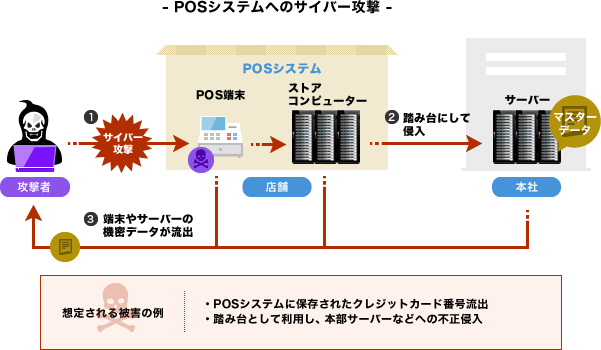

小売業で利用されているPOSがウイルスに感染していた事例も

小売業などで販売管理に用いられる「POS端末」も汎用OSで安価なインターネット回線を用いたシステムが増えている。さらにクラウドを利用してスマートフォンやタブレットPCをPOS端末化するソリューションも登場している。

その一方で2014年6月には、国内でもウイルスに感染したPOS端末が発見されたという報道がなされており、セキュリティ対策が迫られている。キヤノンITソリューションズからも以下のような注意を促している。

[ESET] POS端末を標的としたウイルス「Backoff」について

https://eset-info.canon-its.jp/malware_info/news/detail/140801_2.html

[ESET] POS端末を攻撃するためのボットネットを構築するウイルス対応について

https://eset-info.canon-its.jp/malware_info/news/detail/140714.html

[ESET] POS端末に感染するウイルスへの対応について

https://eset-info.canon-its.jp/malware_info/news/detail/140714_1.html

POS端末が狙われるとどのような被害があるのだろうか。例えばチェーンストアでは、店舗のPOS端末は、本社のサーバーやストアコンピューター(各店舗の商品情報などを管理するサーバー)との連携やクレジットカード決済などの機能を持っている。

POS端末がマルウェアに感染すると、POS端末で顧客のクレジットカードを読み取るときに、その情報が悪意ある犯人に流れてしまう。流出したクレジットカード情報は、闇で売買され、本人の知らないところで利用されたりするだろう。

またPOS端末から、連携している本社のサーバーや店舗のストコン(ストアコンピューター)に保存されている情報が狙われるケースもある。本社のサーバーやストコンには、しっかりしたセキュリティ対策を施していたとしても、犯人はもっとも脆弱なポイントを狙ってくる。POS端末は格好のターゲットというわけだ。

その他にもICカードや電子マネーが使える自動販売機には当然カードリーダーがついている。これらの情報は、個人情報やプライバシーに直結するものだ。管理している企業が適切に扱えば大きな問題にはならないが、端末側のOSが狙われたり、管理企業がハッキングされる可能性も出てくるだろう。

セキュリティ対策には、ふるまいを検知するヒューリスティック機能が有効

業務機器や制御機器などの現状を簡単に紹介してきたが、一般的なクライアントPC以外の端末に対するサイバー攻撃も徐々に現実のものとなってきている。だが、これらの機器の本質的なセキュリティ対策は、開発メーカーや業界の取り組みに依存するところが大きい。

現在制御システムセキュリティ、社会インフラのセキュリティ、IoT・M2Mのセキュリティなどについては、政府や業界団体が対策、ガイドライン、規格を進めている。

機器を導入する事業者側も、開発メーカーの指示に従ってソフトウェアをアップデートしたり、ネットワークへのアクセスを適切に制限するなど、積極的にリスクを理解し、慎重に運用しなければならない。

利用するアプリケーションが限られるため、「アプリケーション制御」も対策のひとつといえるだろう。また導入にあたり、動作への影響など開発メーカーなどと相談する必要があるが、可能であれば、セキュリティ対策ソフトを導入しておくべきだ。「外部のネットワークと接続しないから」といっても、USBメモリーなどを経由したマルウェア感染というケースもあるからである。

ソフトの選定にあたっては、可用性が重視される環境だと、ウイルス定義データベース(シグネチャ)のアップデートが提供されてもすぐに適用できない「タイムラグ」がどうしても生じてしまう点に注意したい。こうしたリスクを低減するため、ウイルス定義データベースだけに依存せず、未知のマルウェアに対応するプロアクティブな検出機能(ヒューリスティック機能など)を備えたセキュリティ対策ソフトを導入する動きもある。

もちろん、これらは対策のひとつに過ぎない。多層防御として、侵入検知システム(IPS/IDS)を用いたネットワーク監視や不審な端末上の動作をログにより検出、マルウェアや不正アクセスを発見する対策なども重要となる。