2013年頃から日本国内でも被害が目立ち始め、2014年から、ますます猛威を振るい出したバンキング・トロージャン(オンラインバンキングを狙うトロイの木馬)。2014年は、年初からわずか4カ月で前年被害額を上回り、さらなる被害拡大が予想される。特に「預金者保護法」の対象外である法人は要注意。今回の特集では、会社のオンライン口座の残高が「ゼロ」にならないよう対策を紹介しよう。

詐欺の手口はフィッシングからバンキング・トロージャンへ

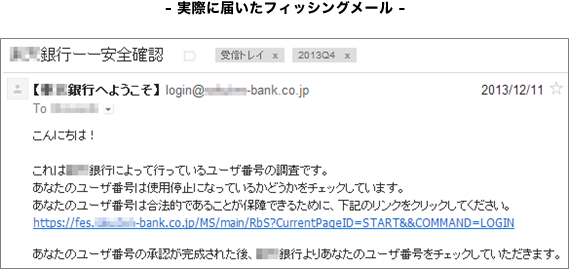

従来、オンラインバンキングをターゲットにした不正行為は「フィッシング詐欺」による「ID」や「パスワード」の盗用が中心だった。たとえば「メンテナンスを実施します」「不正管理システムがあらたに稼働したので確認してください」など、あたかも銀行が送信したかのようなメールを送り付け、本文のリンクから、銀行の偽サイトに誘導、アカウント情報を騙し取るというものだ。

※実際に届いたフィッシングメール。

このリンク先がフィッシングサイトになっている(一部モザイク処理済み)

特にフィッシングが効果的だったのは、個人向けのオンラインバンキングなどの暗証番号に「乱数表」を用いていたケース。そのため、金融機関では従来使われていた乱数表の利用を中止し、ワンタイムパスワードを利用するなど対策が進んだ。

これで問題が解決したと思いきや、新たな問題に直面する。オンラインバンキングを狙ったマルウェアの拡大だ。オンラインバンキングをターゲットにしたトロイの木馬、別名「バンキング・トロージャン」とも呼ばれている。

オンラインバンキング不正送金被害は過去最悪を更新中

警察庁によると、2013年6月以降、急速にオンラインバンキングの不正が件数、被害金額が増加。今年(2014年)になってもその傾向は衰えず、被害金額は5月9日の時点で前年を超える14億1700万円に拡大した。

また個人だけでなく、法人のオンラインバンキング利用で被害が発生しているのも大きな特徴だ。深刻な状況を受け、全国銀行協会では5月に法人口座における不正送金を未然に防ぐために会員である金融機関に指示を出したほか、預金者である一般法人に対しても注意を呼び掛けている。

- 一般法人に不正送金に注意を呼びかけるチラシ(全国銀行協会)

- チラシ「(法人向け)インターネット・バンキングの不正利用被害を未然に防ぎましょう」(全国銀行協会)

ESET/キヤノンITソリューションズでも、日本国内において、オンラインバンキングを狙ったマルウェアの増加を観測しており、注意喚起を繰り返し行ってきた。こうしたマルウェアの増加は、実際の被害へ確実に結びついている。

- [No.0023] 日本で感染拡大しているネットバンキングの不正送金トロイへの対応について(2014.4.11)

- [No.0021] ネットバンキングの不正送金トロイ、日本国内で活発化の兆し(2014.4.2)

- インターネットバンキングでの不正送金を目的としたウイルスへの注意喚起について(2013.10.23)

- ESET社が発見したネットバンキングの不正送金を行うウイルスの新種について(2013.09.06)

- ネットバンキングを使用した不正送金を行うウイルスの対応状況について(2013.08.09)

- ウイルス作成ツール「Citadel」で作成されたウイルスの対応状況について(2013.07.24)

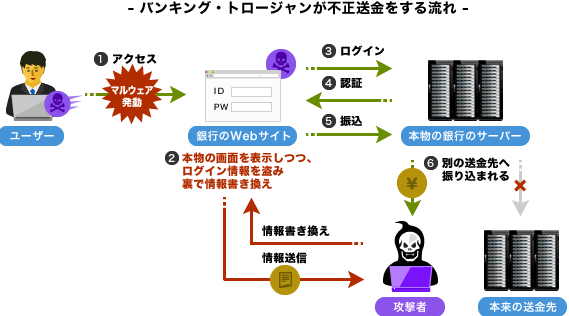

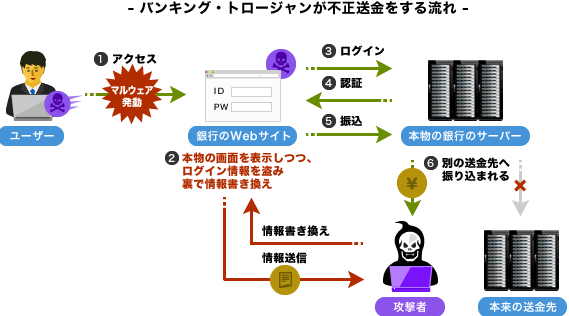

振込先をこっそり改ざんするマルウェアの暗躍も懸念される

2013年の不正送金増加では、ポップアップ画面でアカウント情報や暗証番号を騙し取るケースが報告されていた。ここに来て、さらに深刻な被害をもたらすと懸念されているのは、振込先を「こっそり」書き換えてしまう不正プログラムの暗躍だ。

具体的に説明しよう。まず、オンラインバンキングを利用するパソコンにトロイの木馬が侵入すると、余計な動きはせずに「潜伏」する。そのパソコンの利用者がオンラインバンキングを利用するまでは、気が付かれないように動き出さないのだ。いざ、オンラインバンキングへアクセスして送金処理を行う際になってはじめて、利用者からは見えないところで、画面で入力された口座をまったく関係ない別の口座に書き換えてしまう。ポイントは、「利用者には見えないところ」という点。画面に映る表示では、正常な銀行のサイトにアクセスしているように見えるのである。そして利用者は正しい画面で正しい送金先を入力したにもかかわらず、まったく別の口座に送金されてしまうという仕組みだ。

こういうマルウェアが出現した以上、もはや「通信経路が暗号化されていれば大丈夫」という思い込みは捨てたほうがいい。口座情報の書き換えは、マルウェアに感染したパソコン内部で発生しているため、オンライン銀行のサーバーとの通信が暗号化されていても改ざんは防げない。つまり、オンライン銀行側から見ると、利用者が正常な振込手続きを行ったように映るのだ。

実際の銀行でたとえれば、窓口に送金伝票を提出する際、「Aさんに10万円を振り込み」との内容で申請したはずの伝票が、「Kさんへ100万円を振り込み」とまったく心当たりのない内容に書き換えられてしまうわけだ。

電子証明書を複数のパソコンで使える企業はさらに注意を

振込先がこっそり書き変えられてしまう被害の場合、銀行サイドでは、いつもと違う送金先や送金額であっても、不正に書き換えられた内容であるかどうかは判断できず、利用者の申請を信じるしかできない。法人側は、送金した履歴を確認し、はじめて被害へ気が付くことになる。

オンラインバンキングの被害では、さらに注意すべきことがある。電子証明書の不正利用だ。法人向けのオンラインバンキングでは、アクセスする端末を認証するために電子証明書を利用するケースが多い。しかし、多くの企業では、利便性のために同じ電子証明書を複数のパソコンで利用できる設定にしている。月締めの処理などで集中した際にも作業が滞ってしまわないように、経理部の複数のパソコンで電子証明書を使ってオンラインバンキングを利用できるといった設定にしていることが多いのだ。

こういった場合、電子証明書を奪われてしまうと、他のパソコンからでも簡単にオンラインバンキングを利用されてしまう。実際、マルウェアに電子証明書を奪われ、不正に送金されてしまったというようなケースも発生している。

もはや他人事ではない不正送金マルウェア

オンラインバンキングを狙うマルウェアが最初に狙ったのは、欧州の銀行や顧客。2008年ごろに発生したが、その後欧州で対策が進んだため、2010年ごろには北米が狙われるようになった。さらに2012年ごろから非英語圏にも拡大し、2013年、ついに日本もターゲットに追加された。

こうした不正プログラムを作るにも、技術やノウハウが必要と思うかもしれない。しかし、他の地域で大いに利用されてきた実績ある不正プログラムが出回っている。それを日本の金融機関向けにカスタマイズすればよいだけの話だ。それはブラックマーケットで売買されており、お金さえ払えば、入手することができる。

警察庁の資料によると2013年の被害は国内の32行で発生している。3大メガバンクなども被害にあっている。2014年に入ってもこの動きは止まらず、さらに多くの金融機関がターゲットになった。不正プログラムの解析で少なくても複数グループが不正送金にかかわっているという情報もある。

今まで日本が狙われていなかったのは主に言語の壁といわれている。だが、日本語に堪能な協力者を募る、場合によっては翻訳家を雇えば解決する。犯罪者から見れば、獲物は「盗みやすく、多額のお金があるところ」であれば誰でもどこでも構わない。

多くの人が閲覧する正規サイトの改ざんなどを通じて、こうした悪質な「バンキング・トロージャン」は拡散している。もし感染してしまえば、誰もがオンラインバンキングの口座から、預貯金を引き出されてしまうおそれがある。もはや、他人事ではないのだ。

アンチウイルス製品は「行動をチェックするタイプ」が効果的

ではこのような不正送金マルウェアを防ぐためにはどのようにすればよいだろうか? 第一にOSやWebブラウザー、インストールしているプログラムを最新版に保つこと。「ゼロデイ攻撃」もあるが、悪用しやすい脆弱性が毎年いくつも見つかるわけではない。既知の脆弱性をなくしておくのが基本だ。

同時にオンラインバンキングを安全に保つためのアンチウイルス製品選びにも気をつけたい。

もちろん、従来型のアンチウイルス製品でも効果はあるが、従来型の製品は、「こういったプログラムがマルウェアです」と示された、いわば「手配書(シグネチャ)」を入手してマルウェアを検出する。怪しいプログラムごとに手配書(シグネチャ)と照合する「シグネチャ方式(パターンマッチング)」による検出が主流なのだ。

しかし、手配書を用意するには、不正プログラムを検体として入手し、解析しなければならない。そのため、大量に出回る亜種に対応するには、タイムラグが発生してしまうといった弱点もある。しかも、手配書が用意される前の未知のマルウェアには対応できない。

不正送金を行う手口が変化していることからも、今後、オンラインバンキングを狙うマルウェアも次々に亜種が発生する危険性は多いにある。そのため、マルウェアの特徴や、不審な動作や挙動で判断するヒューリスティックや振る舞い検知の機能を持つアンチウイルス製品を選びたい。

クライアント証明書がマルウェアに奪われる問題も表面化し、複製ができない証明書の利用推進もはじまった。担当者の異動や端末の変更など行う際に手間が発生するなど柔軟性を失うが、IDやパスワード、電子証明書が盗まれた場合にも不正送金被害を防止できる。

また取引の申請と、申請の承諾を行う端末を分けたり、日常的に送金する相手を事前に登録しておき、それ以外の口座へ送金する際は、翌日以降の着金のみに制限をかけるなど、ちょっとした業務プロセスの見直しで被害を食い止めることができる。

さらに送金に利用する口座の残高を一定額以下に管理しておくことで、仮に被害にあったとしても、致命的な損失は避けることができる。

「〇〇をしたから万全」と慢心せず、複数の対策を組み合わせるなど、日ごろから被害を受けないように心がけることが望まれるだろう。