インターネットで利用されているサービスに対して、第三者がIDやパスワードのリストを使って不正にログインしようとするふるまい。平均して200回ほどの攻撃によりログインに成功するというデータがあるため、十分な対策を必要とする。

リスト攻撃は、次の三つの条件によって成立している。

1)インターネット上のサービスで利用されているIDやパスワードが不正に集められてリスト化されている。

2)このリストのデータを次々に自動入力して総当たりでログインするプログラムがある。

3)多くの人が、複数のインターネットサービスで同じパスワードを使い回している。

リストの出所

ネット犯罪者のふるまいは多種多様であるが、個人ユーザーや企業組織から個人情報を盗み出すという行為は、極めて頻繁に行われているものの一つである。

個人情報の利用方法は二種類あり、一つは、自らがその情報を悪用する場合で、もう一つは、他人にその情報を提供する場合である。

後者は、闇市場において売買されることが多く、その際には、これまでネット犯罪者たちが各自窃取してきたデータがまとめられて「リスト」化されている。

つまり、個人情報は一度流出してしまうと、さまざまな攻撃者によって、何度も使われる可能性が高い。

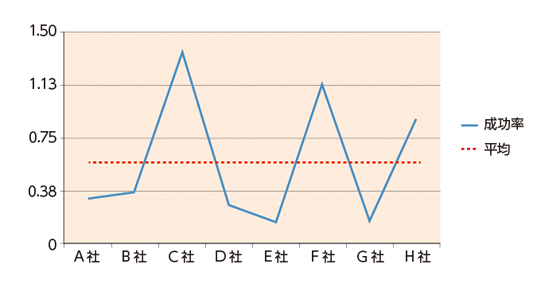

IPA(独立行政法人情報処理推進機構)の調べによれば、「パスワードリスト攻撃を受けたことを2013年4月以降公表した企業のうち、「試行件数」と「成立件数」の両方が公表された主なもの」として8社のデータを明らかにしているが、ログインの試行件数に対して成立件数の比率は、0.15%から1.35%である。

リスト攻撃を受けた8社の成立率(IPA調べより)

大ざっぱに見て、0.5%前後、すなわち200回の攻撃で1回はログインが成功しているのが現状である。これは、決して低い割合ではない。

また、一度被害に遭ったからといって、もう狙われないという保証はなく、むしろ盗まれたデータは繰り返し悪用されると考えなければならない。さらに、直ちに自分に被害がないからと安心することもできない。

対策

この攻撃の危険性はひとえにIDやパスワードが使い回されていることによって生じている。また総当たり攻撃なので、一定数以上のログインを試みなければ成功に至る確率は極めて低い。そこで、以下の二つの対策が考えられる。

1)パスワードの使い回しをやめる

利用しているサービスごとにパスワードを変える。できれば、パスワード管理ツールを使って複雑なパスワードを生成し、サービスごとにパスワードを変える。

2)不正ログインを監視・防止する

ログイン状況を監視し、不適切なログインについてはメールで通知したり、履歴で確認できるセキュリティソフトウェア(ソリューション)を使用する。

例えば企業や組織の場合、WAF(Webアプリケーション・ファイアウォール)などの導入が挙げられる。同一のIPから繰り返しログインが行われれば、「WAF」は通常のアクセスとは異なるものとしてアクセスを遮断することができる。

3)別の認証方法の追加

ユーザー側以外の対策としては、サービス提供側が二段階認証やワンタイムパスワード、トークンなどを提供することが求められる。