2016年にウクライナの首都キエフを襲った停電の原因はマルウェアにあったが、その後、産業制御システムを狙うクラッカーは後を絶たない。米国ではそうした動きをふまえて、国家レベルで産業インフラへの攻撃に対する注意を発している。しかしマルウェアは一体どこから侵入しているのだろうか。

この記事は、ESETが運営するマルウェアやセキュリティに関する情報サイト「Welivesecurity」の記事を翻訳したものである。

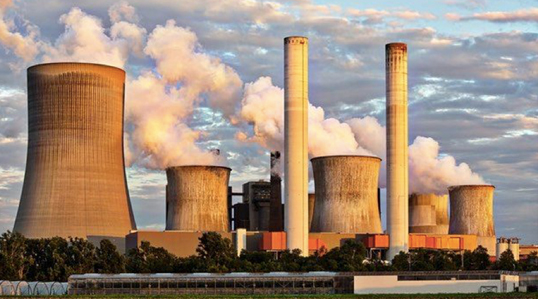

米国の国土安全保障省(DHS)と連邦捜査局(FBI)は、クラッカーたちが政府機関や電力、原子力、水道、航空、その他の重要製造部門を担う会社を標的とする不正な活動を活発にしている、と警告を発した。

その警告は、2017年10月20日金曜日の夜遅く、メールで電力会社や企業に送られた。クラッキンググループは遅くとも2017年5月以来、重要インフラを標的とする攻撃を行っており、「幾つかのケースでは」被害者のネットワークを侵害することに実際に成功している、という内容のものであった。

次第に明らかになってきていることなのだが、攻撃の発端として標的となる組織は、信用あるサードパーティーの製造業者たちである。彼らはクラッカーが狙いとする組織に部品等を供給する立場にある。

こうした「足場となる標的」に数多くのマルウェアが仕組まれ、後に攻撃の起点の役割を果たす。つまりクラッキング集団は、電力部門や他の重要インフラを運営する組織のネットワークを標的としているが、部品を共有する「サプライチェーン」を利用しつつ首尾よく「本丸」に侵入するチャンスを広げるのである。

国土安全保障省は、国家の庇護を受けている(ように思われる)攻撃者は最終目標を達するべく活動を続けており、こうした攻撃は今なお進行中と見ている。最終的に目的とするところが、スパイ行為なのか、公開情報を収集・分析することなのか、はたまた混乱を起こして電力供給システムを崩壊させることなのかは、現時点では判然としない。

こうした攻撃のなかでも最新のものについては、クラッキンググループ「ドラゴンフライ」(Dragonfly)が指令を出したと目されている。彼らは以前、欧州と北米の電力産業1,000社以上を攻撃したと言われている集団である。

レポートによると、攻撃に使われるテクニックの一つがスピア型フィッシングであるという。メールを送り付けて受信者にパスワードを暴露するように仕向けるものである。

スピア型フィッシング攻撃の間ずっと、脅威を仕掛ける側はメールの添付ファイルを利用してくる。SMB(サーバーメッセージブロック)のプロトコルを用いる遠隔サーバーから書類を回収し、正規のMicrosoft Officeの機能を活用する。Microsoft Wordにより実行される標準的なプロセスの一部として、このリクエストは、リクエストするファイルを回収するに先立ってユーザーの認証情報のハッシュ値を遠隔サーバーに送り、クライアントをサーバー側で認証する(このリクエストの例: file[:]///Normal.dotm)(注:認証情報の転送を起こすためにファイルが回収される必要はない)。そこで脅威を仕掛ける側は、平文のパスワードを手に入れるためにパスワードクラッキングのテクニックを用いることがよくある。有効な信用情報が手に入れば、彼らは認証されたユーザーという仮面をかぶることができるのである。

他の攻撃では、不正な攻撃者はあたかも普通にしか見えない契約書をPDFの形式で送りつけてくることもある。ただしPDFファイル自体には不正コードは含まれない。そこには(簡素化されたURLを通じて)不正ファイルをダウンロードするリンクが貼られており、受信者がクリックするように誘っている。

PDFファイルが開かれる機会を増やすために、メールと添付ファイルは産業制御システム組織の人事部に宛てた正規の履歴書やポリシー、もしくは招待状を装っており、受信者が添付書類をクリックするように仕向けるのである。

メールとはまた別に標的にされた組織は「水飲み場」型攻撃にもさらされている。そこでは正規のWebサイトが不正コードを含むように改変されている。国土安全保障省のレポートでその存在が知られている「水飲み場」は、そのおよそ半分が「プロセス管理や現場指揮システム、重要インフラに関連した情報を載せたWebサイトや業界紙」の姿をとっているのである。

攻撃に用いられたファイル名やMD5ハッシュ値などの情報を含む詳細については「US-CERT」上で公開されたアラートで見ることができる。