2014年は非常に多くの不正アクセスや情報漏洩事件が発生したほか、深刻な脆弱性が明らかになったこともあり、情報セキュリティの重要性が、技術者だけでなく、広く一般の人たちにも認識された一年となった。主なトピックを振り返ってみよう。

インターネットを支える技術に深刻な脆弱性相次ぐ

2014年を振り返ってみて印象深いのは、インターネットを支えてきた基盤技術やオープンソースソフトウェアに深刻な脆弱性が相次いで発見されたことだ。

まず4月には、オープンソースの暗号化ライブラリ「OpenSSL」に、メモリー上の情報を盗み取られる脆弱性「Heartbleed」が発見された。この問題が悪用されるとSSL暗号通信の内容が盗み取られる恐れがあった。

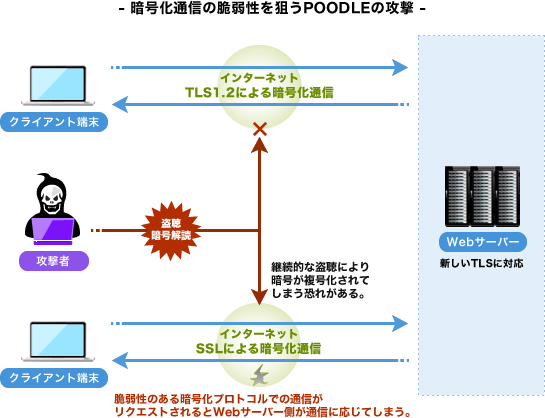

さらに9月には、UNIXやLinuxで広く使われている「bash」にリモートからのコマンド実行を可能にする脆弱性「Shellshock」が、10月には暗号化技術「SSL 3.0」に、Cookieなどの重要な情報を盗み見られる恐れのある脆弱性「POODLE(Padding Oracle On Downgraded Legacy Encryption)」が発見され、多くのサーバー管理者が対応に追われることになった。

管理者に負担を与えた出来事といえば、「Windows XP」のサポート終了も挙げられる。その直後にInternet Explorerのゼロデイ攻撃に対する脆弱性が発見され、マイクロソフトが特例でパッチを提供する事態となった。同時期には、サポートが終了したApache Strutsの脆弱性を狙う攻撃も発生。今後は、サポートが終了していても、広く使われているソフトウェアの脆弱性対策をどのように行うべきかが、ますます重要な課題となりそうだ。

過去最悪規模、内部犯行による情報漏洩が再び

国内に目を向けると、7月に通信教育大手で発生した情報漏洩事件が記憶に新しい。連日メディアをにぎわせ、IT業界のみならず日本社会全体に大きなインパクトを残した。

この情報漏洩事件では、顧客情報データベースから4800万件を超える顧客情報が外部に持ち出された。原因は、データベース運用業務の再委託を受けていた男性による内部犯行だ。持ち出された情報の一部は名簿業者に売却され、ダイレクトメールの送付に利用された。

同社は200億円の原資を用意して顧客へのお詫びに当たる姿勢を示したが、顧客からの厳しい声は収まらず、同社は約260億円の特別損失を計上したほか、一部経営陣が引責辞任し、監督省庁である経済産業省からは再発防止策の報告を求められた。過去最大級の情報漏洩事件といっても過言ではないだろう。

内部犯行による情報漏洩事件は初めてではないが、改めて「権限を持っている内部関係者」による不正行為を抑止し、監視し、早期に発見するしくみの重要性が浮き彫りになった。また、業務のIT依存度が高まるにつれ、その開発、運用を外部業者に委託するケースも珍しくなくなっており、委託先も含めたガバナンスの確立が必要となっている。

相変わらず止まない標的型攻撃

無差別に感染を広げるのではなく、特定の組織や個人を狙って重要な情報を盗み取ろうとする「標的型攻撃」。3年ほど前からクローズアップされているこの攻撃は、今や常態化しつつある。派手にメディアで報じられるケースこそ少なくなったものの、攻撃手法はますます高度化しており、「気付いていないだけ」というケースは相当数あると思われる。

標的型攻撃が注目され始めた当初は、実在する人物を装い、メールで業務に関係しそうな内容をやり取りしながら添付ファイルを開かせ、マルウェアに感染させる手口が多かった。しかし近年では、標的となる組織が頻繁にアクセスするWebサイトを改ざんし、閲覧したユーザーを感染サイトに誘導する「水飲み場型攻撃」のような新たな手口も増えている。

中でも注意が必要なのは、正規のソフトウェアアップデートを装った標的型攻撃だ。2014年1月には、動画再生ソフトウェアのアップデートサイトを改ざんし、自動更新機能を悪用してマルウェアに感染させ、情報を盗み取る攻撃が発生していたことが明らかになった。

11月には、高級ホテルのネットワークを悪用し、宿泊客のパソコンに「最新バージョンへのアップデートが必要です」という偽のメッセージを表示してマルウェアに感染させる「Darkhotel」という攻撃手法も報告されている。進化し続けている標的型攻撃に、今後も注意が必要だろう。

不正送金ウイルスの被害が過去最悪に

インターネットバンキングが普及するにつれ、それを悪用した不正送金の被害も増えている。2014年は特に被害額が急増した一年となった。全国銀行協会によると、2014年1月から11月の不正送金被害は1258件、18億5500万円にのぼり、2013年1年間の被害額(661件、8億1000万円)を大きく上回っている。

しかも狙われるのは個人だけではない。特に目立つのが法人での被害で、1件当たりの被害額が大きいことが特徴だ。こうしたマルウェアは、不正送金はもちろんだが、それ以外の目的、例えば、企業の機密情報の窃取などにも悪用可能な点に注意が必要だ。

これほど被害が増えた要因はいくつかある。本物のインターネットバンキングサイトに見せかけたポップアップ画面を表示させ、IDやパスワード情報を盗み取る「Man in the Browser(MITB)」と呼ばれる攻撃手法を使ったり、認証に用いられる電子証明書を盗み取ったりと、マルウェアが用いる手法が高度化している。

加えて、カスタマイズした不正送金ウイルスを簡単に作成できるツールキットが普及し、アンダーグラウンドで流通していることも、被害拡大を後押ししている。かつて欧米で猛威を振るった「Zeus」「SpyEye 」「Citadel」に続き、2014年は特に日本をターゲットにしたと思われる「VAWTRAK」というマルウェアの被害が多数報告されている。

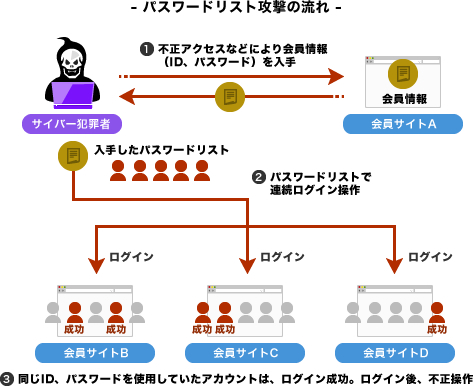

パスワードリスト攻撃とLINEなりすまし

2013年に続き、パスワードリスト攻撃による不正ログイン被害も相次いだ。この攻撃は、何らかの方法でIDとパスワードのリストを入手した攻撃者が、リストをもとに特殊なツールなどを使って、オンラインショッピングサイトなど様々な会員制のWebサイトにログインを試みるというもの。不正ログインされると個人情報を盗み見られたり、最悪の場合、それまで貯めてきたポイントなどを換金可能な金券などに変えて窃取されてしまう恐れがある。

パスワードリスト攻撃は多数のWebサービスやソーシャルネットワーク、オンラインショッピングサイトで報告されたが、中でも記憶に残るのはメッセージツール「LINE」でのなりすましだ。パスワードリスト攻撃によってLINEのアカウントを乗っ取り、友人に「忙しいですか? 手伝ってもらってもいいですか?」とプリベイドカードの購入を依頼する詐欺事件が相次いで発生した。

対策としては、「サービスごとに異なるパスワードを設定する」「二段階認証やワンタイムパスワードなど、より強固な認証方法が用意されている場合はそれを用いる」「ログイン履歴を確認し、不審な履歴がないかを確認する」といったことが挙げられる。

パスワードリスト攻撃の元となる「リスト」の出所も気になるところだ。11月には、サイバー犯罪の踏み台として使われていたプロキシサーバーの運営業者が摘発されたが、その業者がブロードバンドルーターの脆弱性を突いて盗んだIDとパスワードを販売していたことが報じられた。

狙われるのはパソコンだけではない

企業や家庭で利用されるルーターはもちろん、今やインターネットには多種多様なデバイスがつながりつつある。テレビをはじめとするデジタル家電や自動車、あるいはPOSシステムやATM、工場や重要インフラの制御機器など、パソコン以外のさまざまなデバイスがネットワークにつながることで、遠隔操作が可能になるなど、より利便性が高まると期待されているが、一方でセキュリティリスクの高まりも指摘されている。

こうしたデバイスがマルウェアに感染し、被害につながった事例も発生した。2013年末に発生した米Target社の情報漏洩事件では、買い物客らのクレジットカード情報や個人情報、数千万件が流出したが、その原因のひとつとして挙げられているのがPOS端末に感染するマルウェアだった。また、銀行ATMに感染して現金の引き出しを試みるマルウェアも報告されている。

「サイバーセキュリティ」というと、どうしてもパソコンの世界を思い浮かべがちだが、環境はどんどん変わっている。スマートフォンはもちろんのこと、パソコンの形をしていない機器のセキュリティ対策は今後ますます重要になるだろう。同様に、狙われるのはWindows端末だけとは限らない。Macを狙うマルウェアや、Linuxをターゲットにした「Windigo」など、他のプラットフォームにおけるセキュリティ対策も欠かさないようにしたい。

サイバー攻撃対策は国家戦略に

さまざまな不正アクセス事件が発生した2014年。その1年を象徴するように、12月にはソニー・ピクチャーズ・エンターテイメント(SPE)への不正アクセス事件が発生し、真犯人は不明ながら、米国政府や北朝鮮政府を巻き込んだ騒ぎに発展した。

この騒動は、元々は北朝鮮の金正恩第1書記を題材にした映画の公開を巡って発生した。SPEは同社へのサイバー攻撃やテロ予告を受け、いったんは映画の公開中止を決定。しかし米国政府はSPEの判断を批判するとともに、この攻撃は「北朝鮮による犯行」とする見方を示した。北朝鮮はこれに反発したが、一方でインターネット接続の障害に見舞われるなど、事態は混迷の度を深めている。

攻撃の事実もさることながら、オバマ米大統領をはじめ、各国の議員や政府関係者がこの事件に言及し、互いに「サイバーテロ」を非難し合う状況となったことも興味深い。ネット上のサイバー攻撃が、現実世界の「経済制裁」につながる時代になったのだ。

一方日本国内では11月に、国がサイバー攻撃への対応に責務を持つとした「サイバーセキュリティ基本法」が成立し、2015年1月には政府の「サイバーセキュリティ戦略本部」が発足している。「サイバー」が国家戦略のひとつとして位置づけられる元年だったと振り返ることができそうだ。