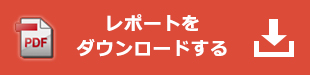

12月の概況

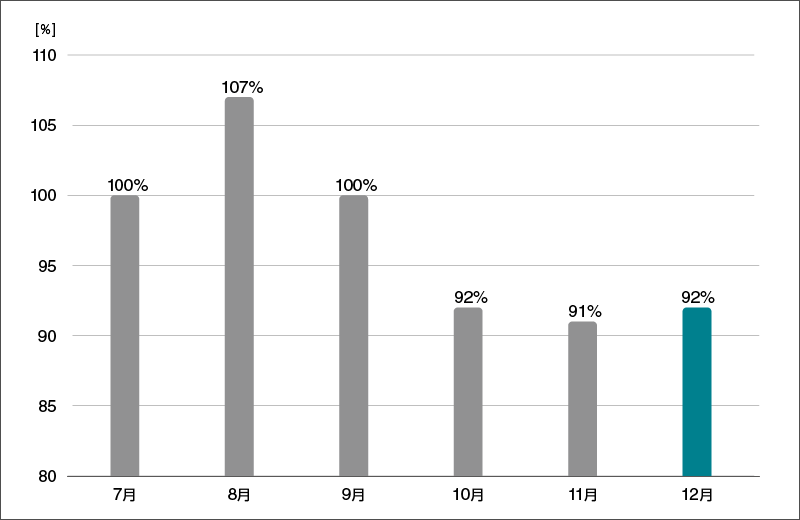

2021年12月(12月1日~12月31日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

国内マルウェア検出数*1の推移

2021年7月の全検出数を100%として比較

*1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含んでいます。

2021年12月の国内マルウェア検出数は、2021年11月から微増していました。検出されたマルウェアの内訳は以下のとおりです。

国内マルウェア検出数*2上位(2021年12月)

| 順位 | マルウェア名 | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Adware.Agent | 19.6% | アドウェア |

| 2 | HTML/Phishing.Agent | 11.0% | メールに添付された不正なHTMLファイル |

| 3 | JS/Adware.Sculinst | 7.8% | アドウェア |

| 4 | HTML/ScrInject | 5.5% | HTMLに埋め込まれた不正スクリプト |

| 5 | JS/Adware.TerraClicks | 4.2% | アドウェア |

| 6 | HTML/FakeAlert | 4.2% | 偽の警告文を表示させるHTMLファイル |

| 7 | JS/Adware.Subprop | 2.8% | アドウェア |

| 8 | DOC/Fraud | 1.6% | 詐欺サイトのリンクが埋め込まれたdocファイル |

| 9 | JS/Adware.PopAds | 1.3% | アドウェア |

| 10 | JS/Redirector | 0.9% | 別のページに遷移させるスクリプト |

*2 本表にはPUAを含めていません。

12月に国内で最も多く検出されたマルウェアは、JS/Adware.Agentでした。

JS/Adware.Agentは、悪意のある広告を表示させるアドウェアの汎用検出名です。Webサイト閲覧時に実行されます。

12月は、Emotetへの感染を狙ったメールを引き続き観測しています。中でもEmotetのダウンローダーの1つであるDOC/TrojanDownloader.Agentの検出数が増加しています。

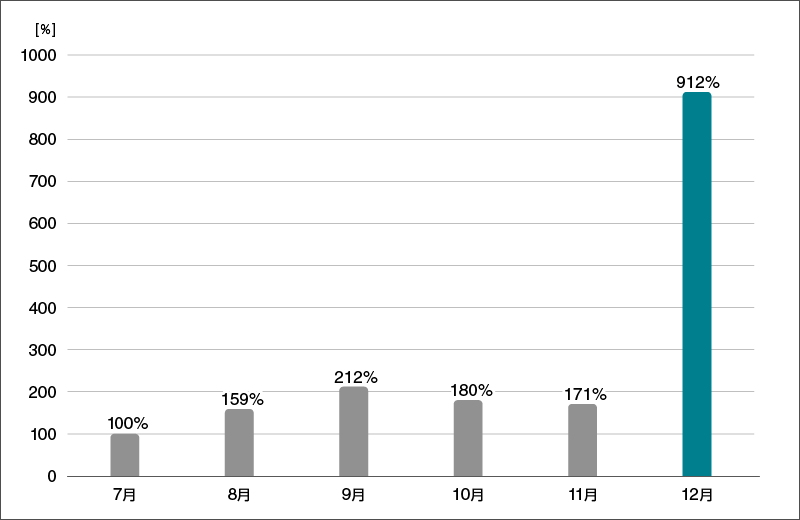

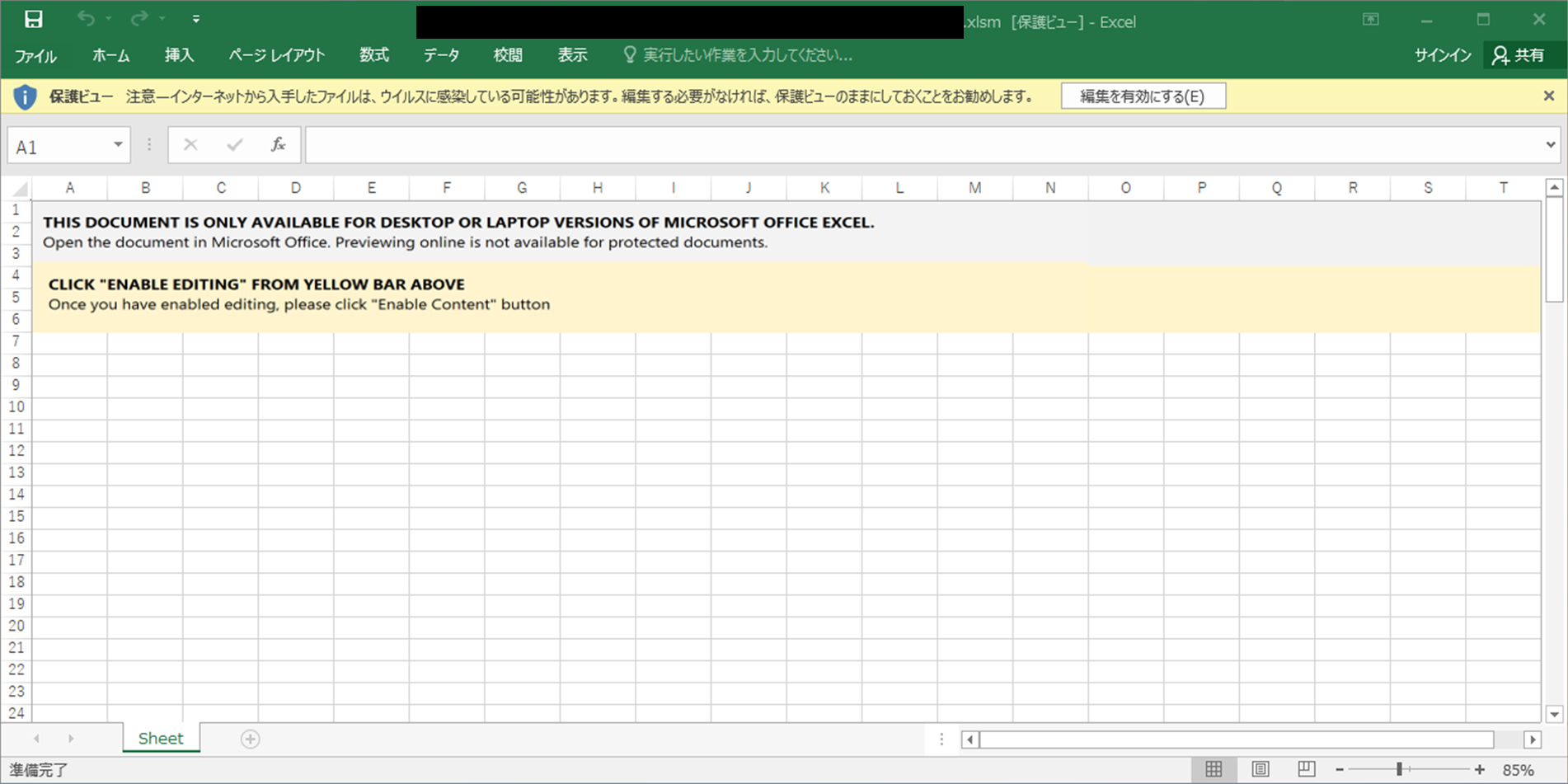

12月に検出されたDOC/TrojanDownloader.Agentの亜種は、マクロ付きExcelファイルとして検出していました。これらのマクロ付きExcelファイルを実行した際の画面として、以下のものを確認しています。

以前から確認されているダウンローダーと同様に、「編集を有効にする」「コンテンツの有効化」を続けてクリックすると、最終的にEmotetをダウンロードします。

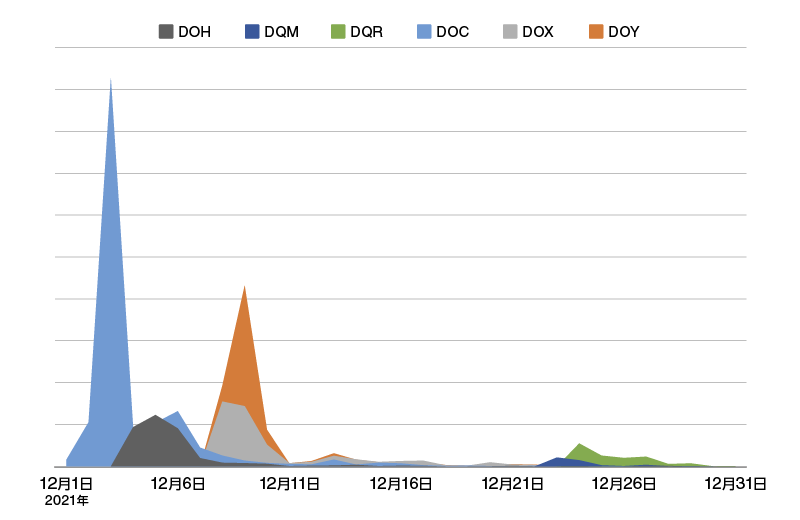

DOC/TrojanDownloader.Agentの亜種の中で検出数上位だったEmotetダウンローダーの検出状況は以下のとおりです。

*3 DOC/TrojanDownloader.Agent亜種のうち、検出数上位のみを掲載しています。

*4 グラフ上の凡例は、亜種ごとに割り振られた文字列を表示しています。

12月3日~9日にかけて、多数検出されていることが分かります。これらの検体では添付ファイルを実行すると、表示画面①が表示されていました。また、12月21日~12月31日の間にかけてもダウンローダーの検出があります。12月上旬の検出数と比較すると多くはありませんが、今回ご紹介した表示画面②のダウンローダーを検出したものです。

ご紹介したもの以外にも、Adobe製品のインストーラーを装ったダウンローダーが確認されています。これは、WindowsAppXインストーラーのなりすましの脆弱性(CVE-2021-43890)を悪用しており、添付ファイルではなくメール本文内のURLからダウンロードされていました。2021年12月15日のMicrosoft社のアップデートによって修正された後は、URLからマクロ付きのWordファイルやExcelファイルをダウンロードするメールが確認されています。今後もダウンローダーの変化に注意する必要があります。

ご紹介したとおり、2021年12月はEmotetへの感染を狙ったダウンローダーが増加しています。このような脅威の被害に遭わないためにも、添付ファイルを不用意に開かないことやメール本文に書かれたURLに不用意にアクセスしないことが重要です。また、添付ファイルを実行してしまった場合も、「コンテンツの有効化」をクリックしないようにしてください。そして、Emotetに感染した場合の影響や被害範囲を把握しておくことも対策として重要です。

常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。 下記の対策を実施してください。

- 1. セキュリティ製品の適切な利用

- 1-1. ESET製品の検出エンジン(ウイルス定義データベース)をアップデートする

ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しています。最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新の状態にアップデートしてください。 - 1-2.複数の層で守る

1つの対策に頼りすぎることなく、エンドポイントやゲートウェイなど複数の層で守ることが重要です。 - 2. 脆弱性への対応

- 2-1.セキュリティパッチを適用する

マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。「Windows Update」などのOSのアップデートを行ってください。また、マルウェアの多くが狙う「脆弱性」は、Office製品、Adobe Readerなどのアプリケーションにも含まれています。各種アプリケーションのアップデートを行ってください。 - 2-2.脆弱性診断を活用する

より強固なセキュリティを実現するためにも、脆弱性診断製品やサービスを活用していきましょう。 - 3. セキュリティ教育と体制構築

- 3-1.脅威が存在することを知る

「セキュリティ上の最大のリスクは“人”だ」とも言われています。知らないことに対して備えることができる人は多くありませんが、知っていることには多くの人が「危険だ」と気づくことができます。 - 3-2.インシデント発生時の対応を明確化する

インシデント発生時の対応を明確化しておくことも、有効な対策です。何から対処すればいいのか、何を優先して守るのか、インシデント発生時の対応を明確にすることで、万が一の事態が発生した時にも、慌てずに対処することができます。 - 4. 情報収集と情報共有

- 4-1.情報収集

最新の脅威に対抗するためには、日々の情報収集が欠かせません。弊社を始め、各企業・団体から発信されるセキュリティに関する情報に目を向けましょう。 - 4-2.情報共有

同じ業種・業界の企業は、同じ攻撃者グループに狙われる可能性が高いと考えられます。同じ攻撃者グループの場合、同じマルウェアや戦略が使われる可能性が高いと考えられます。分野ごとのISAC(Information Sharing and Analysis Center)における情報共有は特に効果的です。