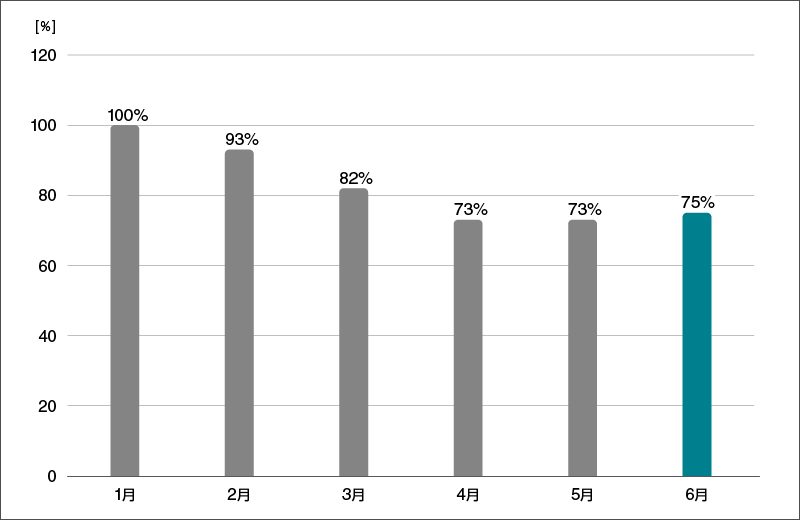

6月の概況

2021年6月(6月1日~6月30日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

国内マルウェア検出数*1の推移

(2021年1月の全検出数を100%として比較)

*1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2021年6月の国内マルウェア検出数は、2021年5月と比較して微増しました。検出されたマルウェアの内訳は以下のとおりです。

国内マルウェア検出数*2上位(2021年6月)

| 順位 | マルウェア名 | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Adware.Agent | 19.2% | アドウェア |

| 2 | JS/Adware.Sculinst | 9.7% | アドウェア |

| 3 | DOC/Fraud | 7.0% | 詐欺サイトのリンクが埋め込まれたdocファイル |

| 4 | HTML/Phishing.Agent | 5.1% | メールに添付された不正なHTMLファイル |

| 5 | JS/Adware.Subprop | 4.8% | アドウェア |

| 6 | JS/Adware.TerraClicks | 4.3% | アドウェア |

| 7 | HTML/Refresh | 2.7% | 別のページに遷移させるスクリプト |

| 8 | HTML/ScrInject | 2.7% | HTMLに埋め込まれた不正スクリプト |

| 9 | HTML/Phishing | 2.3% | 詐欺を目的とした不正なHTMLファイル |

| 10 | JS/Adware.PopAds | 1.6% | アドウェア |

*2 本表にはPUAを含めていません。

6月に国内で最も多く検出されたマルウェアは、JS/Adware.Agentでした。

JS/Adware.Agentは、悪意のある広告を表示させるアドウェアの汎用検出名です。Webサイト閲覧時に実行されます。

6月の検出数上位10種は、すべてWebブラウザ上で実行される脅威で構成されています。以下では、アドウェア以外に検出数の多かったHTML/Phishing.AgentとDOC/Fraudについて紹介します。

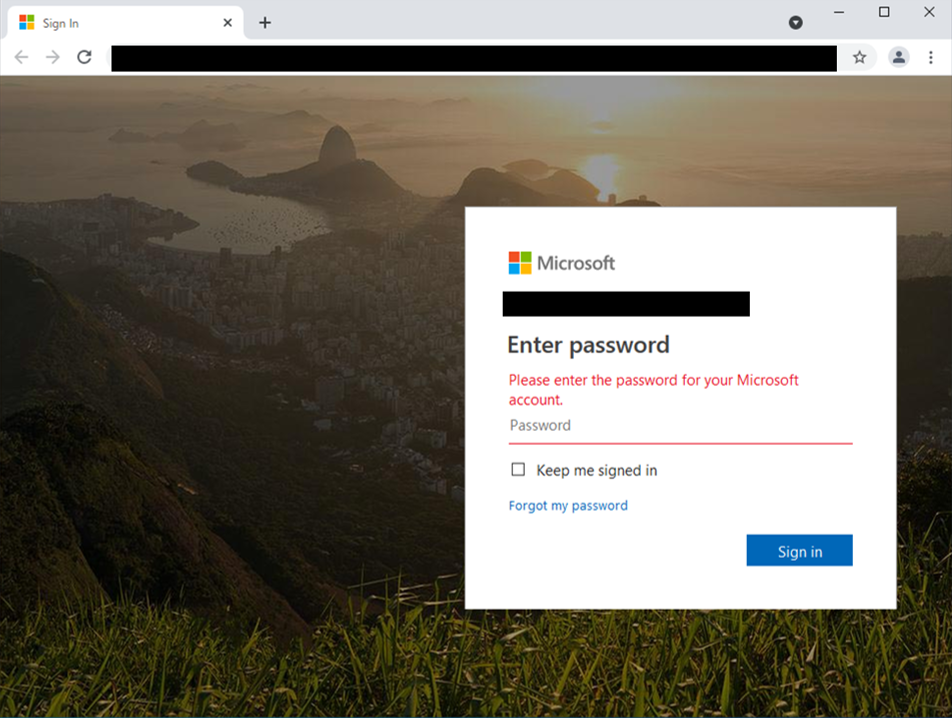

HTML/Phishing.Agentは、正規のWebサイトを装いログイン情報の窃取を行うHTMLファイルです。例えば、Microsoft社を騙ったWebサイトでは、以下の画像のようにログインパスワードを入力させます。入力した情報は、攻撃者が設定した遷移先に送信されます。詳細については、2021年1月・2月のマルウェアレポートで解説しています。

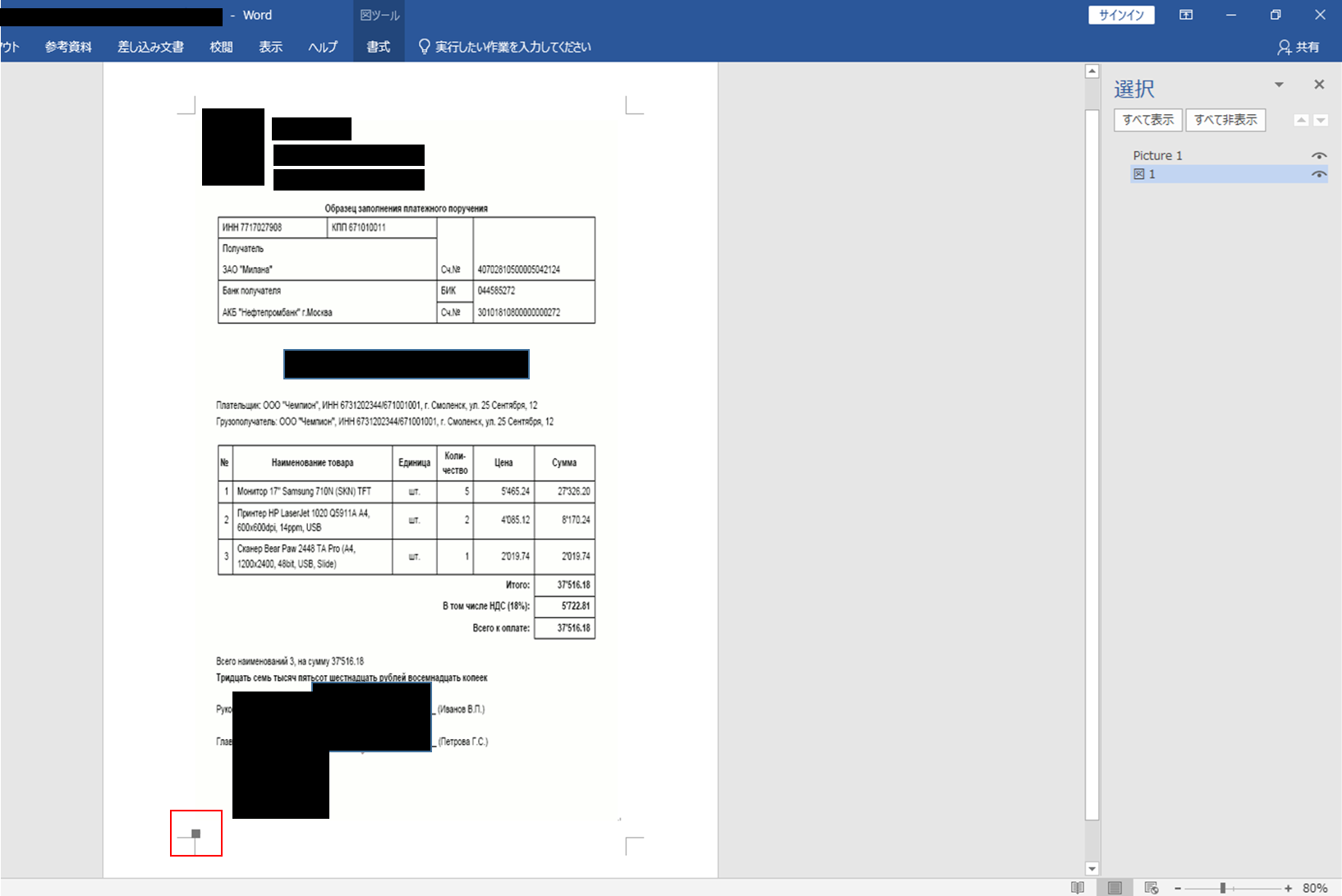

DOC/Fraudは、ファイルを開いた際に埋め込まれたURLリンクから不正なWebサイトへアクセスを行うことがあるWord形式のファイルです。DOC/Fraudのサンプルの中には、CVE-2015-2545を悪用したものもあります。CVE-2015-2545は、Office 2016、Office 2013、Office 2013 RT、Office 2010、Office 2007に存在する不正なEPSファイルの脆弱性です*3。2015年のセキュリティアップデートにより修正されています。EPSファイルは、「Encapsulated PostScript」の略称でPostScriptを基にしたAdobe社が開発した画像ファイルです。PhotoshopやIllustratorで利用可能なファイル形式です。攻撃者はWordファイルの中に細工したEPSファイルを埋め込むことでこの脆弱性を悪用します。

*3 マイクロソフト セキュリティ情報 MS15-099 - 緊急 Microsoft Office の脆弱性により、リモートでコードが実行される (3089664)

2017年4月の定例アップデート*4で、Office 2016、Office 2013、Office 2010では、EPSファイルをOfficeドキュメントに挿入する機能が既定でオフになるようになっています。2018年5月以降のアップデートで、Office 2019とOffice 365では、この機能がなくなっています。アップデートを行っていない製品では、この脆弱性を悪用される恐れがあります。脆弱性が残った古いバージョンのOffice製品を利用しているユーザーを狙ったものだと考えられます。脆弱性があるバージョンの製品を利用し続けることは危険です。早急にアップデートなどを検討することが重要です。

*4

●Office 2016 用のセキュリティ更新プログラムについて2017 年 4 月 12 日

●Office 2013 用のセキュリティ更新プログラムについて2017 年 4 月 12 日

●Office 2010 用のセキュリティ更新プログラムについて2017 年 4 月 12 日

●2007 Microsoft Office スイート用のセキュリティ更新プログラムについて: 2017 年 4 月 12 日

ご紹介したように、6月はWebブラウザ上で実行される脅威を多数検出しています。普段利用するサイトへのアクセスはブックマークから行い、WebサイトのURLやドメインに注意しながらアクセスすることが重要です。また、メールに記載されたURLや添付されたWordファイルなどを不用意に開かないように心がけることも重要です。

フィッシング対策協議会といった機関のWebサイトやセキュリティベンダーのHP(例:サイバーセキュリティ情報局のフィッシング情報など)を利用してフィッシング情報の収集を行ってください。知らないことへの対策は難しいですが、知ることで被害を未然に防げるケースもあります。

常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

- 1. ESET製品の検出エンジン(ウイルス定義データベース)を最新にアップデートする

- ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しております。

最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新にアップデートしてください。 - 2. OSのアップデートを行い、セキュリティパッチを適用する

- マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。

「Windows Update」などのOSのアップデートを行い、脆弱性を解消してください。 - 3. ソフトウェアのアップデートを行い、セキュリティパッチを適用する

- マルウェアの多くが狙う「脆弱性」は、Java、Adobe Flash Player、Adobe Readerなどのアプリケーションにも含まれています。

各種アプリのアップデートを行い、脆弱性を解消してください。 - 4. データのバックアップを行っておく

- 万が一マルウェアに感染した場合、コンピューターの初期化(リカバリー)などが必要になることがあります。

念のため、データのバックアップを行っておいてください。 - 5. 脅威が存在することを知る

- 「知らない人」よりも「知っている人」の方がマルウェアに感染するリスクは低いと考えられます。マルウェアという脅威に触れてしまう前に「疑う」ことができるからです。

弊社を始め、各企業・団体からセキュリティに関する情報が発信されています。このような情報に目を向け、「あらかじめ脅威を知っておく」ことも重要です。