ショートレポート「2017年3月マルウェア検出状況」:「JavaScriptで作られたマルウェアが大幅減・アドウェア検出が増加傾向・海外詐欺サイトへ誘導する日本語スパムメールが増加」

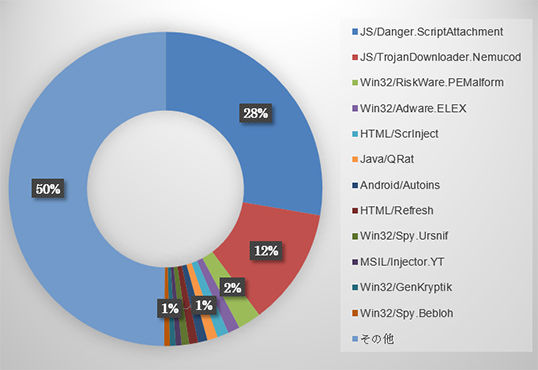

弊社マルウェアラボでは、2017年3月1日から31日までのESET製品国内利用の検出状況について集計しました。全体的には、ばらまき型ウイルス付きメールの量は2月以降減少しており、特にメール添付に使われるJavaScript言語を使ったマルウェアの検出量については、マルウェア検出量全体の65%以上に及んでいた2月の結果と比べ20%以上減少し、全体で40%の検出量という結果となりました。マルウェア検出量は減少傾向にあるものの引き続き注意が必要です。

その一方で、海外ではランサムウェアを改良したものが続出していることは変わりません。先日ランサムウェア「Cerber」の亜種(検出名:Win32/Filecoder.Cerber.G)なども確認されており予断を許さない状況は続くとみられます。

上位に入ったマルウェアの概況について、以下にて解説します。

① 2017年3月の国内マルウェア検出トップ5

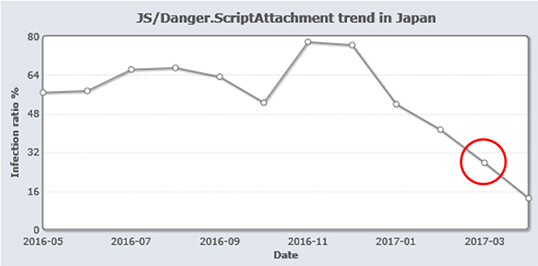

1位 「JS/Danger.ScriptAttachment」

最も多く検出したのは、電子メール受信時にスクリプトベース保護機能によって検出された未知の悪意あるJavaScriptファイルとなりました。この検出名によるランキングとしては、2016年4月以降トップを続けていますが、2017年に入り攻撃量の減少とともにマルウェア検出量が下がり続けています。

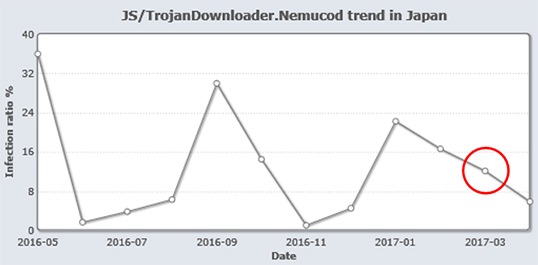

2位 「JS/TrojanDownloader.Nemucod」

2位に入ったのは、同じくJavaScript言語で作られた「ダウンローダ」で、ランサムウェアや情報搾取型マルウェアの感染を狙ったものです。2017年に入ってからは1月がピークでその後は攻撃量の減少とともにマルウェア検出量下がっています。3月は、マルウェアに対して二重圧縮したものをメールで送りつけるケースも見られました。(ESET製品では、検出名「JS/TrojanDownloader.Nemucod.CNS」で検出対応しています)

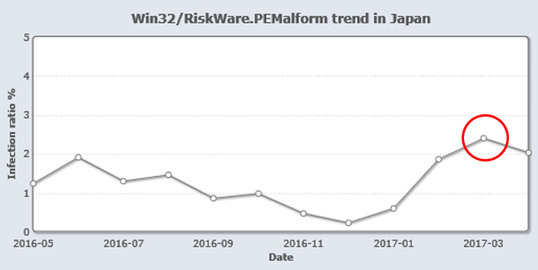

3位 「Win32/Riskware.PEMalform」

3位は、ブラウザ・ハイジャッカーとして古くから検出対応している「PEMalform」になりました。「PEMalform」は、マルウェアではなくリスクウェアとしての検出対象にしているもので、2012年から対応を続けています。検出量としては低い推移ながらもここ一年間の中では高い数値となりました。

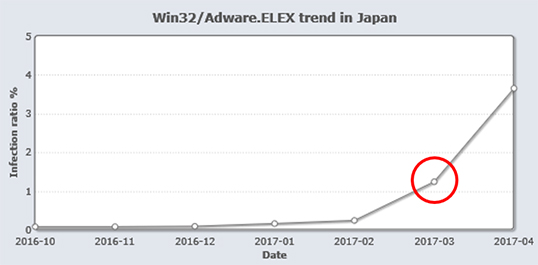

4位 「Win32/Adware.ELEX」

4位にランクインしたのは、3月に入ってから海外も含めて増加傾向にあるアドウェア「ELEX」になりました。「ELEX」は、海外のユーティリティソフト(無償・有償)などに組み込まれているプログラムです。亜種も複数あり、これらの亜種に対応したことによって数値が上昇してきたものとみています。

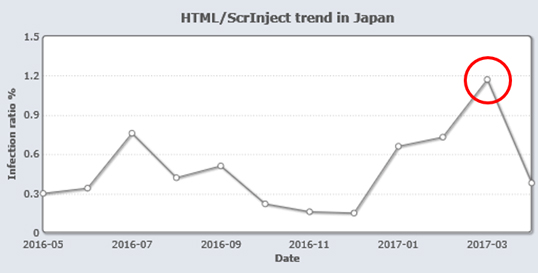

5位 「HTML/Scrinject」

5位は、HTML言語を利用したマルウェアがランクインしました。マルウェアのプログラムコードはHTMLページに埋め込まれており、悪意のあるソフトウェアを利用してブラウザを特定の場所にリダイレクトする特徴などを持ちます。今回ランクインした上位マルウェアの中でも古くから存在しており、2009年以降常に亜種による対応を繰り返し行っています。

上位に入った5種のマルウェアは、1位と2位がメールからの検出、3位から5位がブラウザからの侵入による検出となりました。2016年は圧倒的にメール攻撃からの検出が多くの割合を占めた中、メール攻撃の減少に伴いブラウザからの侵入が数値こそ低いですが、目立つ状況となってきています。また、最近では、Webサービス側でのApache Struts 2の脆弱性によるWeb改ざんも相次いでおり、そこから二次被害となる改ざんされたサイトからマルウェアがばら撒かれることも懸念されます。さらに、正規のファイル共有、配信サービスなどからマルウェアをダウンロードさせるケースも確認されており、引き続き警戒していきます。

今回ご紹介したマルウェア検出統計に関するリアルタイムな情報は、「ESET VIRUSRADAR」サイト(英語)にて、ご参照いただけます。

② 海外詐欺サイトへ誘導する日本語スパムメールの増加

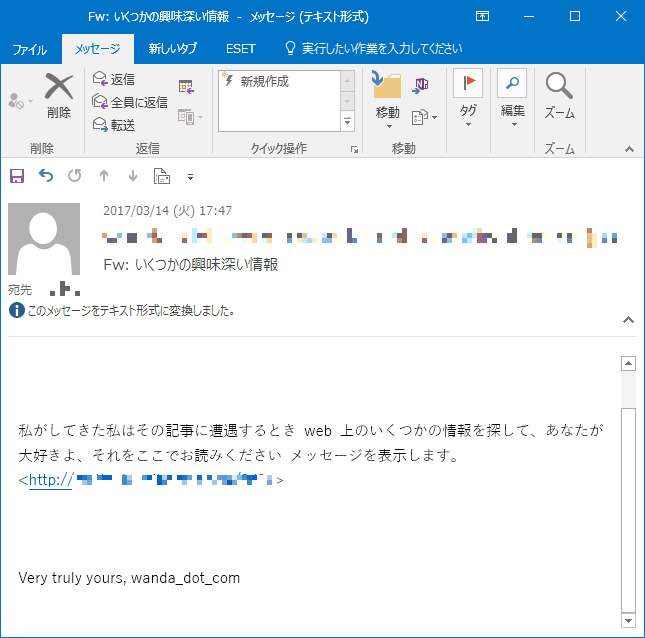

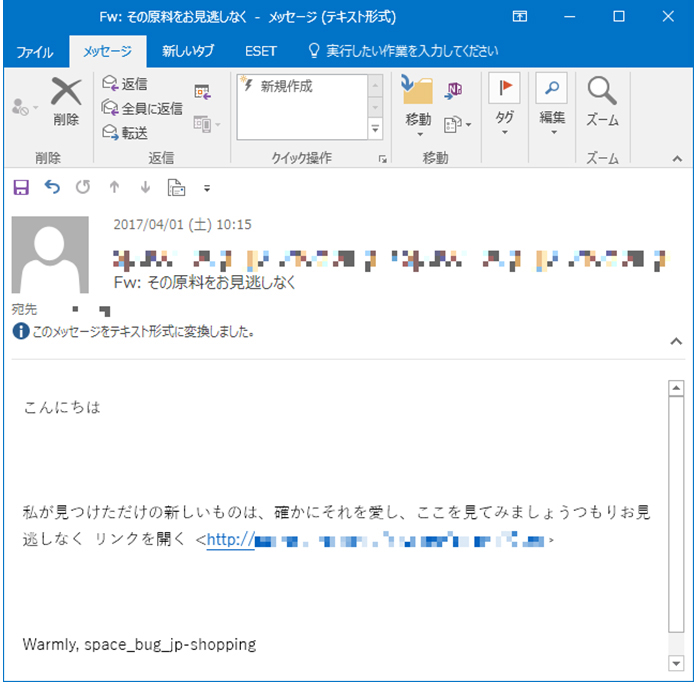

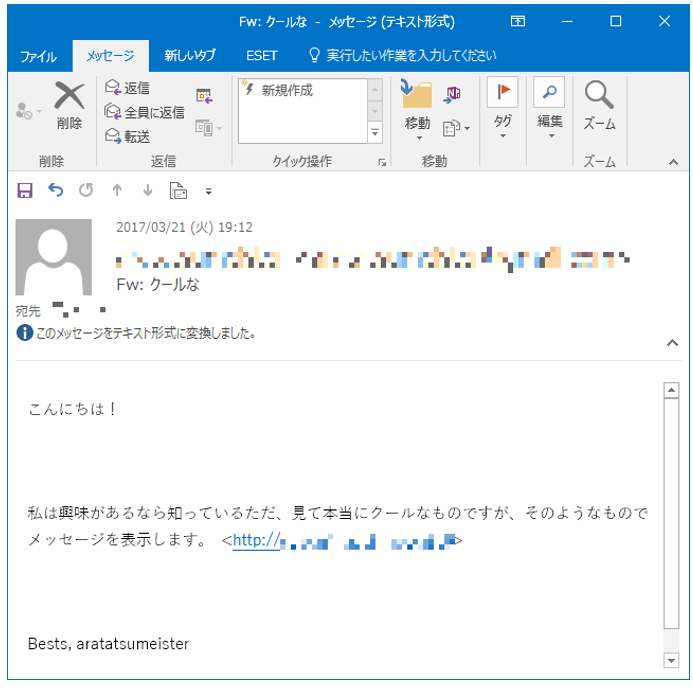

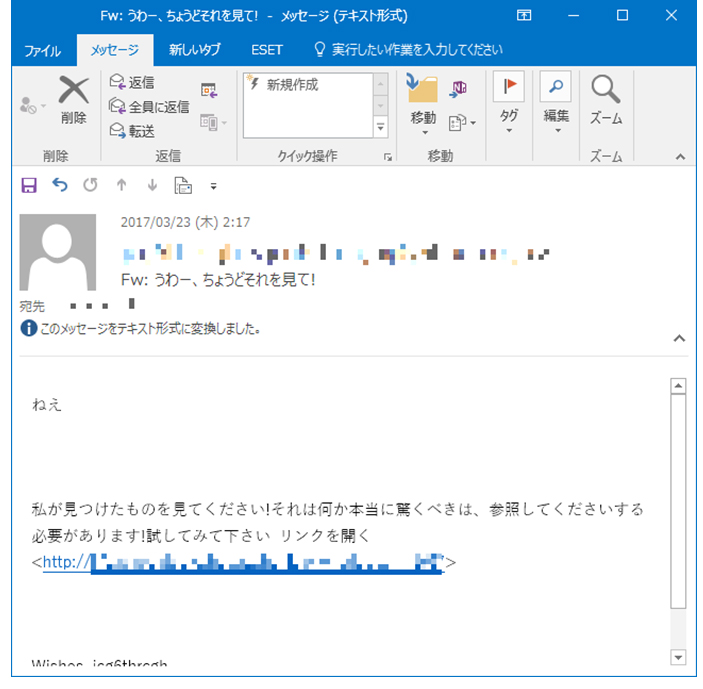

3月の傾向として注目したのは、ある特定の詐欺サイトへ誘導する日本語スパムメールが多種多彩な文章で送られているケースがありました。

弊社にて約2,000通の同種のスパムメールを確認したところ、特徴としては、日本語文書としては不自然な文体であるものがほとんどで、英語原文から機械翻訳が行われているのではないかと推測しています。なお、この同種のメールの送り込みは4月も継続されていますので、今後もご注意ください。

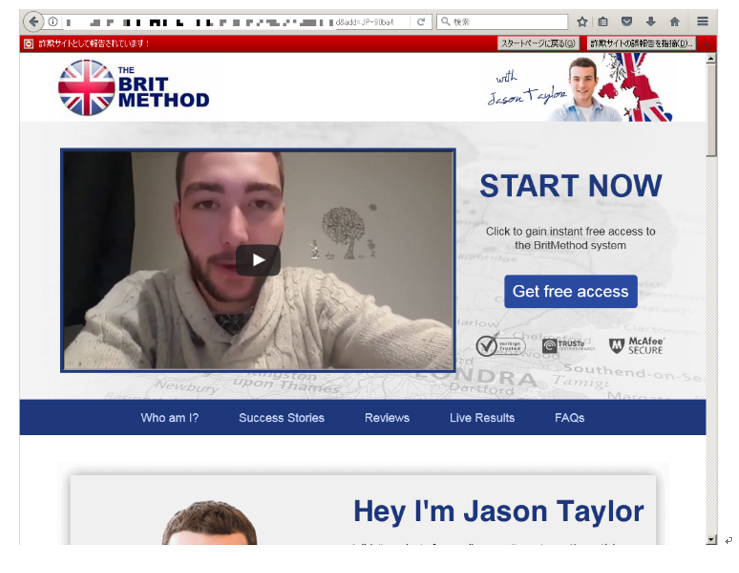

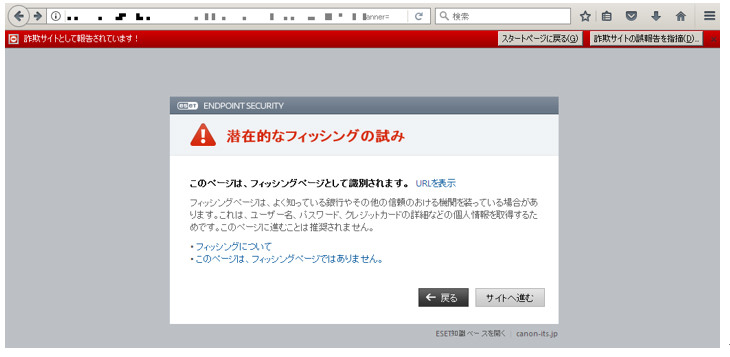

また、いずれのメール本文に記載されているURLへアクセスすると、海外詐欺サイトへ誘導されます。ESET製品でも順次対応を行っていますが、今後こうした日本語スパムメールから海外詐欺サイトへ誘導させるケースも増えてくるものとみています。

最近確認されたフィッシングサイトは、その多くはオリジナルサイトを模倣して作られていますので、個人で見抜くことも難しくなってきています。こうした被害に遭遇しないためにも、弊社サイバーセキュリティ情報局からの注意喚起やフィッシング対策協議会からの緊急情報などを常に確認し被害に遭わないよう心がけましょう。

今後も特に情報搾取を狙った日本語メールによる攻撃やスピアフィッシングは継続的に行われます。引き続きこうした情報に理解いただき、ご自身の情報の取扱いにもご注意ください。また、感染に気付くのが遅れるケースもあります。そのような場合に備え、ログインに必要なパスワードなどは定期的に変更するなどを心がけ、リスクを最小限にできるよう対応してください。

■ 常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

1. ESET製品プログラムのウイルス定義データベースを最新にアップデートする

最新の脅威に対応できるよう、ウイルス定義データベースを最新にアップデートしてください。

2. OSのアップデートを行い、セキュリティパッチを適用する

「Windows Update」などのOSのアップデートを行い、脆弱性を解消してください。

3. ソフトウェアのアップデートを行い、セキュリティパッチを適用する

各種アプリのアップデートを行い、脆弱性を解消してください。

4. データのバックアップを行っておく

5. 脅威が存在することを知る

弊社を始め、各企業・団体からセキュリティに関する情報が発信されています。このような情報に目を向け、「あらかじめ脅威を知っておく」ことも重要です。