【お知らせ】2017年7月のマルウェア検出レポートを公開

~開発コードVBAを悪用したマルウェアが増加~

2017年09月06日

キヤノンマーケティングジャパングループのキヤノンITソリューションズ株式会社(本社:東京都品川区、代表取締役社長:神森 晶久、以下キヤノンITS)は、2017年7月のマルウェア検出状況に関するレポートを公開しました。

2017年7月のマルウェア検出状況に関するレポートをウェブで公開

キヤノンITSのマルウェアラボでは、国内で利用されているウイルス対策ソフト「ESETセキュリティ ソフトウェア シリーズ」のマルウェア検出データを基に、2017年7月のマルウェア検出状況を分析し、以下のウェブサイトにレポートを公開しました。

2017年7月のマルウェア検出状況に関するレポート

開発コードVBAを悪用したマルウェアが増加

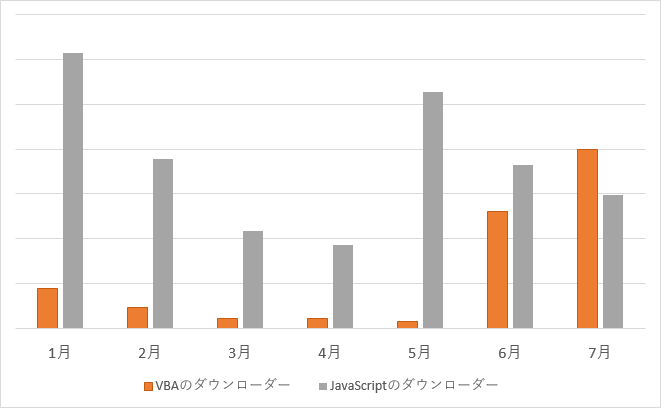

これまでダウンローダー型のマルウェアはJavaScript形式が大半を占めていましたが、6月以降は、「VBA(Visual Basic for Applications)」を使用したMicrosoft Officeドキュメント形式のマルウェアが検出される比率が高くなりました。これは、JavaScript形式のダウンローダーに対するウイルス対策ソフトウェアの検知率が向上したために、別の手法が試されていると考えられます。

VBAを使用したMicrosoft Officeファイルを実行する際、Microsoft Officeの標準設定では実行前に警告が表示されます。しかし、警告を非表示にしているケースも多く、VBAの実行が意図せず行われてしまうケースが多いと推測されます。

セキュリティの観点から、Microsoft Officeのマクロは無効、もしくは警告を表示する設定を推奨します。

VBAのダウンローダー:「VBA/TrojanDownloader.Agent」

JavaScriptのダウンローダー:「JS/Danger.ScriptAttachment」と「JS/TrojanDownloader.Agent」との合算

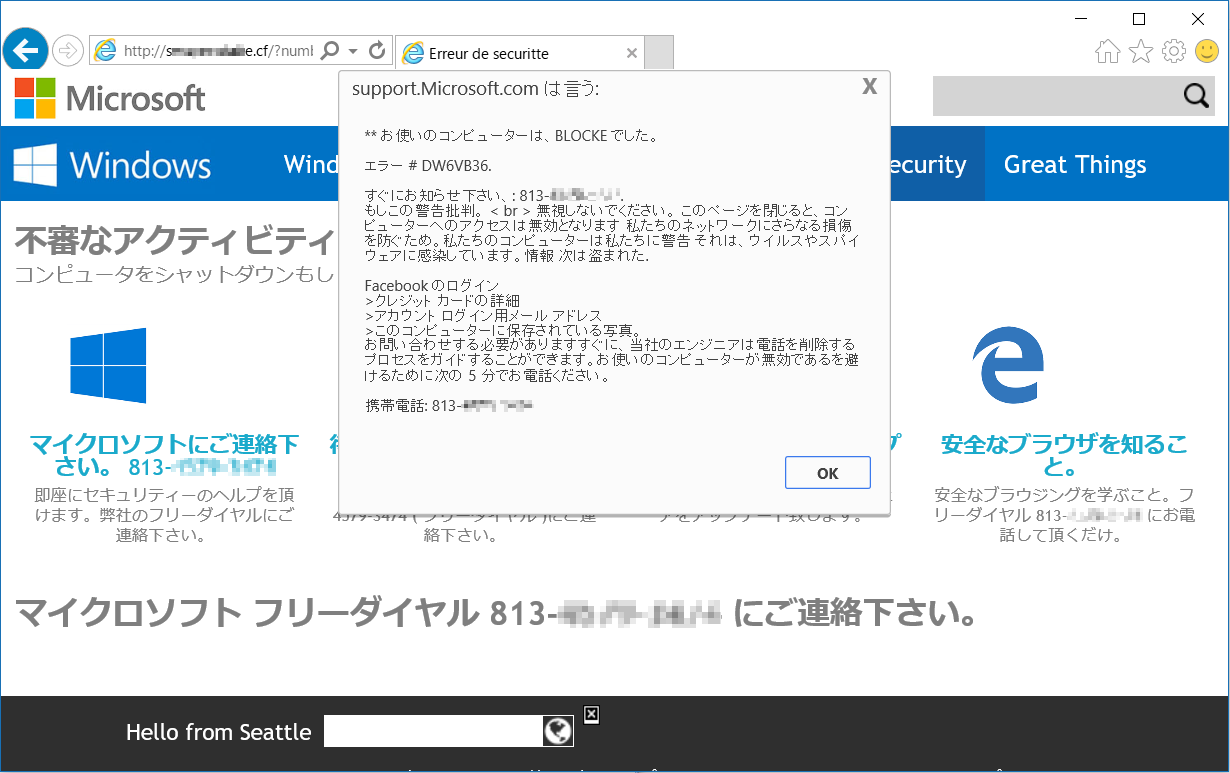

Microsoftの技術サポートを装った詐欺サイト

Microsoftの技術サポートをかたった詐欺サイトが多く確認されています。詐欺サイトへアクセスするとダイアログが表示されるとともに、音声でユーザーに対する警告メッセージが流れます。

詐欺サイトは、「パソコンからマルウェアが検出されました」とユーザーの不安を煽り、偽のサポート窓口に電話をかけるよう促します。この窓口に電話をかけると、架空の有償サポート契約を結ぶよう迫られます。

ランサムウェア「Locky」の脅威

ダウンローダーがダウンロードするマルウェアとして、ランサムウェアが多く確認されました。7月に最も多く検出されたランサムウェアは「Locky(Win32/Filecoder.Locky)」です。2016年2月に初めて確認されて以来、プログラムコードを改変しながら、今なお活動を続けています。

Lockyは特定の拡張子を持つファイルのみを暗号化しますが、対象となる拡張子は2016年2月の150種類と比較して、2017年7月には3倍の450種類に増加しています。

また、従来のドキュメントファイルやマルチメディア(画像・音声・動画)ファイルに加えて、データベースファイルやゲームのセーブデータファイルなど、さまざまなファイルが暗号化の対象となっています。このことから、個人法人を問わず、あらゆるユーザーがLockyの標的とされていることがうかがえます。

主な感染経路はメールによるもので、ダウンローダーを送付する手口やLocky本体を直接(ZIP等で圧縮した上で)送付する手口が確認されています。

マルウェアやセキュリティに関する情報を「マルウェア情報局」で公開中

キヤノンITSでは、より安全なインターネット活用のためのセキュリティ情報提供を目的として、マルウェアや各種セキュリティに関する情報を提供しています。こちらも合わせてご覧ください。

マルウェア情報局

※ESETは、ESET, spol. s r.o.の商標です。

- 報道関係者のお問い合わせ先 : 企画本部 事業推進部 コミュニケーション推進課 03-6701-3603

- 一般の方のお問い合わせ先 : サポートセンター 050-3786-2528

- キヤノンITSホームページ : https://eset-info.canon-its.jp/