【お知らせ】2017年5月のマルウェア検出レポートを公開

~ばらまき型メール攻撃によるマルウェアが依然として流行~

2017年06月19日

キヤノンマーケティングジャパングループのキヤノンITソリューションズ株式会社(本社:東京都品川区、代表取締役社長:神森 晶久、以下キヤノンITS)は、2017年5月のマルウェア検出状況に関するレポートを公開しました。

2017年5月のマルウェア検出状況に関するレポートをウェブで公開

キヤノンITSのマルウェアラボでは、国内で利用されているウイルス対策ソフト「ESETセキュリティ ソフトウェア シリーズ」のマルウェア検出データを基に、2017年5月のマルウェア検出状況を分析し、以下のウェブサイトにレポートを公開しました。

2017年5月のマルウェア検出状況に関するレポート

依然としてばらまき型メール攻撃が流行、WannaCryptorの国内影響は他国に比べ限定的

2017年5月は、依然として「ばらまき型メール攻撃」が多く確認され、5月にもっとも流行したマルウェア10種のうち7種は、メール経由で添付ファイルに含まれていたマルウェアが検出されました。特にPDFファイルを利用したマルウェアが多く検出された結果となりました。

また、5月はメール攻撃とは異なる「WannaCryptorランサムウェア(通称:ワナクライ)」のワーム機能による大規模な感染が海外で多く発生しました。しかしながら国内での検出量は短期的でかつ少量であったことから、限定的であったと見ています。

上位5種のマルウェアの概要

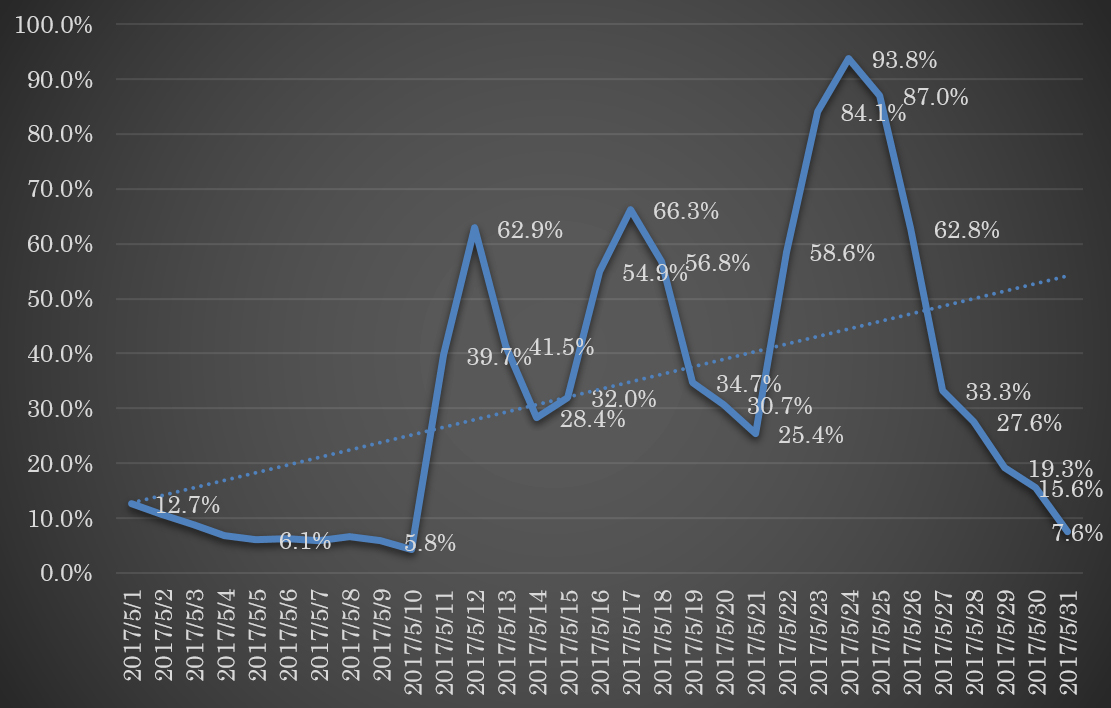

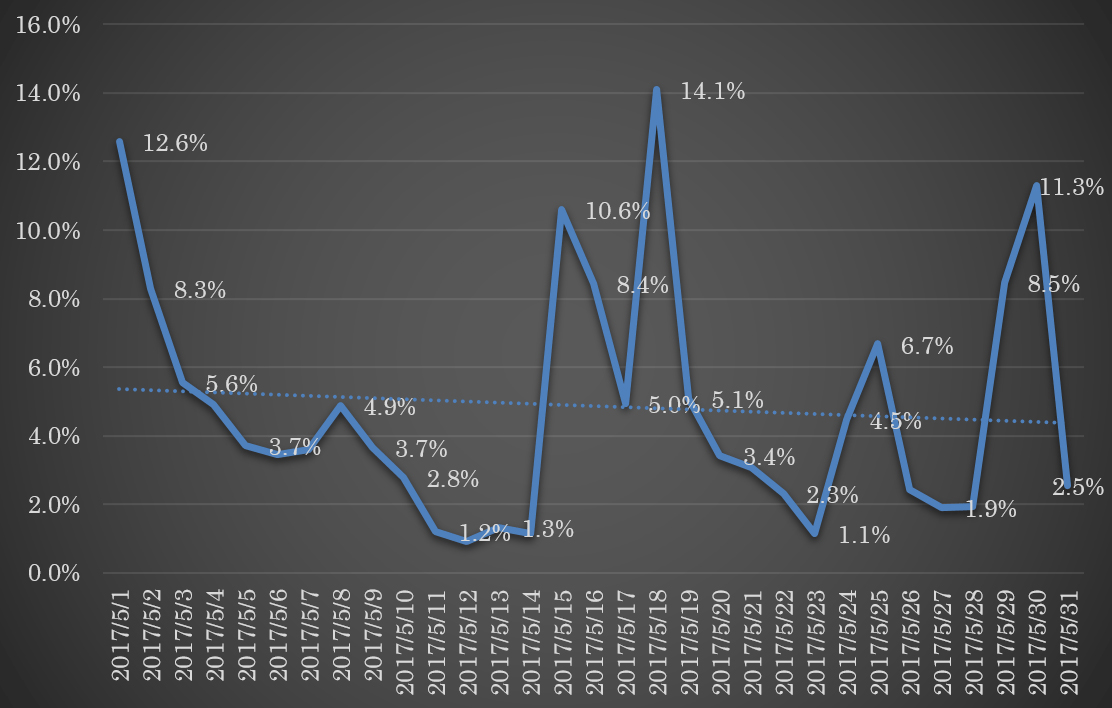

1位 「PDF/TrojanDropper.Agent」

5月に最も多く検出したのは、亜種を発生し続けている「PDF/TrojanDropper.Agent」となりました。5月に入り20種以上の亜種が検出されています。

このマルウェアは、Adobe社文書ファイルであるPDF形式ファイルを利用したもので、発症すると新たなマルウェアを展開する役割を持っています。

主な攻撃の特徴として、攻撃側はメールでPDF形式ファイルを送りつけます。このPDFには、Microsoft Word形式などのファイルが組み込まれており、このMicrosoft Word形式ファイルを展開してからMicrosoft Wordが持つマクロ機能、もしくはその他のオブジェクトが呼び出されます。その後ダウンローダとして活動を始め、最終的にはランサムウェアなどに感染させます。

※ ESET社「VIRUSRADAR」より集計。点線は線形近似。

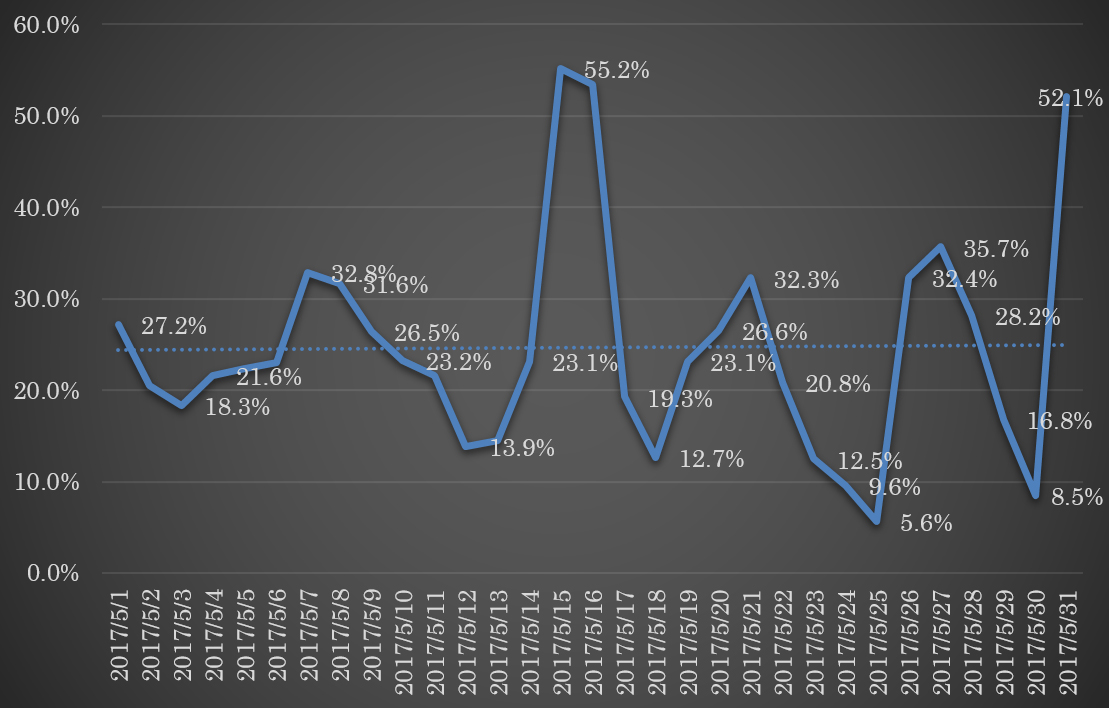

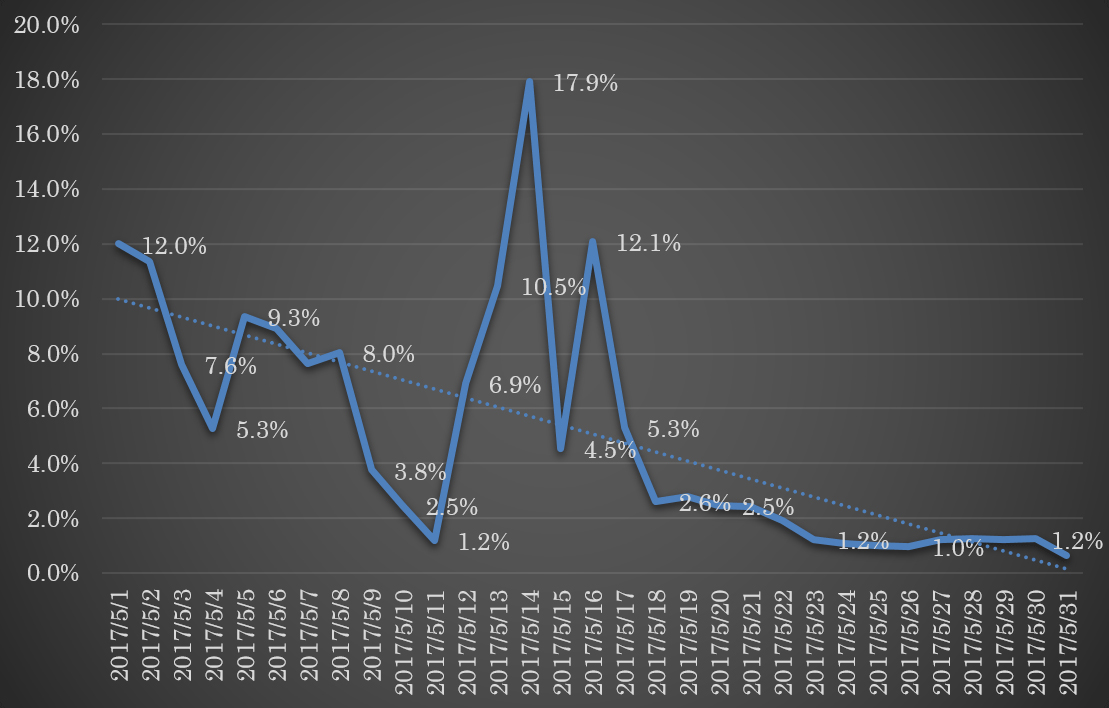

2位 「JS/Danger.ScriptAttachment」

2位に入ったのは、先月も2位のJavaScript言語で作られた「ダウンローダ」で、このマルウェアが発症すると、ランサムウェアや情報搾取型マルウェアをダウンロードし感染を狙います。下記グラフより、5月15日の週および5月31日に、特に大きな攻撃キャンペーンが行われていることがわかります。このキャンペーンの影響により4月と比べ検出量がほぼ倍増しており、5月だけで25万件以上検出されています。

※ ESET社「VIRUSRADAR」より集計。点線は線形近似。

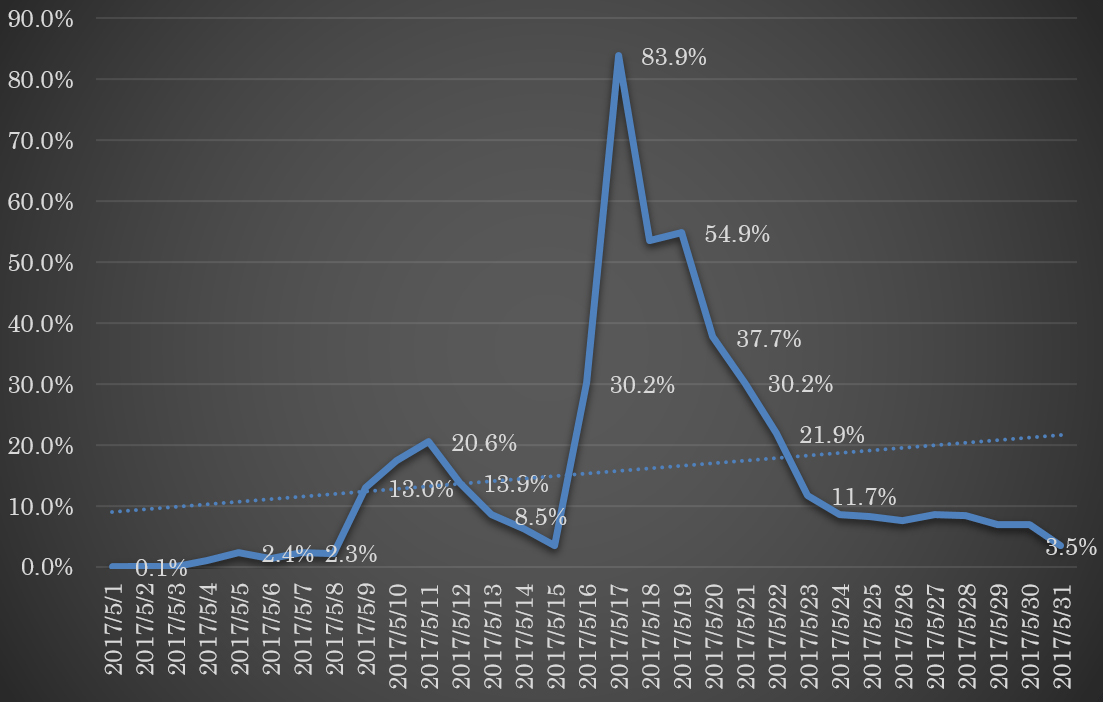

3位 「JS/TrojanDownloader.Agent」

3位は、JavaScript言語で作られた「ダウンローダ」で、5月に20種以上の亜種が確認されています。このマルウェアが発症すると、保有しているURLを使ってランサムウェアや情報搾取型マルウェアをダウンロードし感染を狙います。5月15日の週に大きな攻撃キャンペーンがあり、それに伴い検出量が増加した結果となっています。

※ ESET社「VIRUSRADAR」より集計。点線は線形近似。

4位 「Win32/Spy.Ursnif」

4位は、先月に引き続き情報搾取型マルウェア「Ursnif」が入りました。5月は様々な業者を装った日本語メールの攻撃がありました。「Ursnif」は、キーボードの入力情報やブラウザーでのアクセス先などの情報がログに記録され、そのデータを外部サーバーへ送信する特徴を持っています。日本語メールの攻撃は依然続いている傾向ですので、今後も亜種によるメール攻撃などに注意が必要です。

※ ESET社「VIRUSRADAR」より集計。点線は線形近似。

5位 「JS/TrojanDownloader.Nemucod」

5位は、JavaScript言語で作られた「ダウンローダ」で、2016年に流行したランサムウェア「Locky」を中心に様々なマルウェアをダウンロードし感染させる特徴を持ちます。

※ ESET社「VIRUSRADAR」より集計。点線は線形近似。

上位5種のマルウェアは、いずれもマルウェアが添付された「ばらまき型メール」が攻撃の手口となっており、そのメール攻撃量も依然として多い状況が続いています。

また、現在のメール攻撃は、世界中にばらまかれているものから、日本だけ標的にしているものまで種類は様々です。引き続きメールの取り扱いに十分注意してください。

マルウェアやセキュリティに関する情報を「マルウェア情報局」で公開中

キヤノンITSでは、より安全なインターネット活用のためのセキュリティ情報提供を目的として、マルウェアや各種セキュリティに関する情報を提供しています。こちらも合わせてご覧ください。

マルウェア情報局

※ESETは、ESET, spol. s r.o.の商標です。

- 報道関係者のお問い合わせ先 : 企画本部 事業推進部 コミュニケーション推進課 03-6701-3603

- 一般の方のお問い合わせ先 : サポートセンター 050-3786-2528

- キヤノンITSホームページ : https://eset-info.canon-its.jp/