Win32/Filecoder.CryptoDefense.A

公開日:2017年09月20日

危険度:1

| 定義名称 | Win32/Filecoder.CryptoDefense.A |

|---|---|

| シグネチャ検査による結果だった場合 | Win32/Filecoder.CryptoDefense.A |

| 別名 | Ransom:Win32/Crowti.A(Microsoft) |

| 種別 | トロイの木馬、ランサムウェア |

| アドバンスドヒューリスティック検査による結果だった場合 | このオリジナルのトロイを利用した新種、亜種が検出された場合は、「NewHeur_PE」もしくは「Win32/Filecoder.CryptoDefense.Aの亜種 トロイの木馬」という名称で警告が出ます。 |

| 対応時期 | バージョン15175(20170330)以降 |

| 影響を受けるプラットフォーム | Microsoft Windows |

| 概要 | このトロイの木馬は、固定ドライブやリムーバブルドライブ、ネットワークドライブのファイルを暗号化します。ファイルを復号するためのパスワードや手順と引き換えに、特定の条件に従うようユーザーに要求します。詳しい活動内容については、下記をご参照ください。 |

検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

侵入(インストレーション)について

このトロイの木馬は、実行時に自身を次の場所にコピーします。

%systemdrive%\%variable1%\%variable1%.exe

%appdata%\%variable1%.exe

%startup%\%variable1%.exe

システムが起動するたびに実行されるよう、次のレジストリーエントリーを設定します。

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"%variable1%" = "%appdata%\%variable1%.exe"

"%variable2%" = "%systemdrive%\%variable1%\%variable1%.exe"

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce]

"%variable3%" = "%systemdrive%\%variable1%\%variable1%.exe"

"%variable4%" = "%appdata%\%variable1%.exe"

%variable1-4%には可変の文字列が入ります。

インストール終了後、元の実行ファイルを削除します。

ペイロード情報

このトロイの木馬は、固定ドライブやリムーバブルドライブ、ネットワークドライブのファイルを暗号化します。

次のいずれかの拡張子を持つファイルをローカルドライブやリムーバブルドライブ、ネットワークドライブで探します。

.3dm

.3ds

.3fr

.3g2

.3gp

.accdb

.ai

.arw

.asf

.asp

.aspx

.asx

.avi

.back

.bay

.bmp

.c

.cdr

.cer

.cfm

.class

.cpp

.cr2

.crt

.crw

.cs

.db

.dbf

.dcr

.dds

.der

.dng

.doc

.docm

.docx

.dtd

.dwg

.dxf

.dxg

.eps

.erf

.fla

.flac

.flv

.gif

.h

.hpp

.indd

.java

.jpe

.jpeg

.jpg

.js

.jsp

.kdc

.key

.lua

.m

.m4v

.max

.mdb

.mdf

.mef

.mov

.mp3

.mp4

.mpg

.mrw

.msg

.nef

.nrw

.obj

.odb

.odc

.odm

.odp

.ods

.odt

.orf

.p12

.p7b

.p7c

.pages

.pas

.pct

.pdb

.pdd

.pdf

.pef

.pem

.pfx

.php

.pl

.png

.pps

.ppt

.pptm

.pptx

.prf

.ps

.psd

.pspimage

.pst

.ptx

.py

.r3d

.raf

.raw

.rm

.rtf

.rw2

.rwl

.sql

.sr2

.srf

.srt

.srw

.svg

.swf

.tex

.tga

.thm

.tif

.tiff

.txt

.vb

.vob

.wb2

.wmv

.wpd

.wps

.x3f

.xlk

.xlr

.xls

.xlsb

.xlsm

.xlsx

.yuv

目的のファイルを見つけたら、そのコンテンツを暗号化します。

暗号化にはRSA-2048のアルゴリズムが使用されます。

ファイルを復号するためのパスワードや手順と引き換えに、特定の条件に従うようユーザーに要求します。

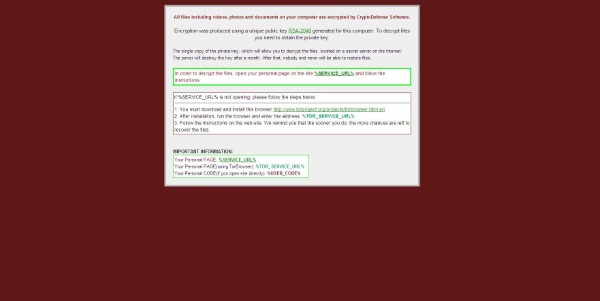

次のテキストが表示されます。

All files including videos, photos and documents on your computer are encrypted by CryptoDefense Software.

Encryption was produced using a unique public key RSA-2048 generated for this computer. To decrypt files you need to obtain the private key.

The single copy of the private key, which will allow you to decrypt the files, located on a secret server on the Internet;

the server will destroy the key after a month. After that, nobody and never will be able to files.

In order to decrypt the files, open your personal page on the site %url% and follow the instructions.

If %url% is not opening, please follow the steps below:

1. You must download and install this browser http://www.torproject.org/projects/torbrowser.html.en

2. After installation, run the browser and enter the address: %torserviceurl%

3. Follow the instructions on the web-site. We remind you that the sooner you do, the more chances are left to recover the files.

IMPORTANT INFORMATION:

Your Personal PAGE: %url%

Your Personal PAGE(using TorBrowser): %torserviceurl%

Your Personal CODE(if you open site directly): %usercode%

次のファイルが%desktop%フォルダーや%startup%フォルダー内に作成されます。

HOW_DECRYPT.TXT

HOW_DECRYPT.HTML

HOW_DECRYPT.URL

デフォルトの関連アプリケーションを使用してファイルを開きます。

情報の取得

このトロイの木馬は、次の情報を収集します。

コンピューター名

OSのバージョン

CPUの情報

ボリュームシリアルナンバー

収集した情報をリモートのコンピューターに送信しようとします。

その他の情報

このトロイの木馬は、リモートのコンピューターもしくはインターネットからデータや命令を受け取ります。

3つのURLを保持しています。通信にはHTTPプロトコルが使用されます。

次を実行します。

リモートのコンピューターもしくはインターネットからファイルをダウンロードする

実行ファイルを実行する

スクリーンショットを作成する

収集した情報を送信する

次のプロセスに自身のプログラムコードを挿入して新たなスレッドを作成、実行します。

explorer.exe

svchost.exe -k netsvcs

次のコマンドを実行します。

vssadmin.exe Delete Shadows /All /Quiet

bcdedit /set {default} recoveryenabled No

bcdedit /set {default} bootstatuspolicy ignoreallfailures

次のサービスを無効にします。

wscsvc

WinDefend

wuauserv

BITS

ERSvc

WerSvc

次のレジストリーエントリーを削除する場合があります。

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

"Windows Defender"

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\explorer\ShellServiceObjects\{FD6905CE-952F-41F1-9A6F-135D9C6622CC}]

次のレジストリーエントリーを設定する場合があります。

[HKEY_CURRENT_USER\Software\%variable5%]

"pub" = %binarydata1%

"start" = 1

"finish" = 1

"text" = "%variable6%"

"html" = "%variable7%"

"weblink" = "%variable8%"

[HKEY_CURRENT_USER\Software\%variable5%\DISKS\%variable9%]

"%variable10%" = 0

[HKEY_CURRENT_USER\Software\%variable5%\PROTECTED]

"%variable11%" = %binarydata2%

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRestore]

"DisableSR" = 1

%variable5-12%には可変の文字列が入ります。

インターネットからファイルをダウンロードする場合があります。

ダウンロードしたファイルを次の場所に保存します。

%temp%\%variable12%

このファイルを実行します。