Win32/HoudRat.A

公開日:2016年11月01日

危険度:2

| 定義名称 | Win32/HoudRat.A |

|---|---|

| シグネチャ検査による結果だった場合 | Win32/HoudRat.A |

| 別名 | Worm.Win32.AutoIt.aku(Kaspersky)、Worm:Win32/Usbitna.A(Microsoft)、W32/Autorun.worm.ga.virus(McAfee) |

| 種別 | トロイの木馬またはワーム |

| アドバンスドヒューリスティック検査による結果だった場合 | このオリジナルのトロイを利用した新種、亜種が検出された場合は、「NewHeur_PE」もしくは「Win32/HoudRat.Aの亜種 トロイの木馬またはワーム」という名称で警告が出ます。 |

| 対応時期 | バージョン13834(20160720)以降 |

| 影響を受けるプラットフォーム | Microsoft Windows |

| 概要 | これは、リモートからコントロール可能なバックドア型のトロイの木馬です。AutoItで記述されています。詳しい活動内容については、下記をご参照ください。 |

検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

侵入(インストレーション)について

このワームは、実行時に自身を次の場所にコピーします。

C:\AntiShortCut\AntiUsbShortCut.zip

次のファイルを作成します。

C:\AntiShortCut\AntiUsb.exe

C:\AntiShortCut\BrowsingHistoryView.exe (336480 B, Win32/BrowsingHistoryView.A)

C:\AntiShortCut\BrowsingHistoryView.cfg (596 B)

次のファイルのコピー(コピー元、コピー先)を作成します。

%currentfolder%\*.*, C:\AntiShortCut\*.*

システムが起動するたびに実行されるよう、次のレジストリーエントリーを設定します。

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"AntiShortCutUpdate" = "C:\AntiShortCut\AntiUsb.exe C:\AntiShortCut\AntiUsbShortCut.zip"

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"AntiUsbShortCut" = "cmd.exe /c start C:\AntiShortCut\AntiUsb.exe C:\AntiShortCut\AntiUsbShortCut.zip & exit"

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

"AntiShortCutUpdate" = "C:\AntiShortCut\AntiUsb.exe C:\AntiShortCut\AntiUsbShortCut.zip"

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

"AntiUsbShortCut" = "cmd.exe /c start C:\AntiShortCut\AntiUsb.exe C:\AntiShortCut\AntiUsbShortCut.zip & exit"

次のファイルを作成します。

%commonstartup%\AntiWormUpdate.lnk

%commonstartup%\AntiUsbWormUpdate.lnk

いずれもこのワームのファイルへのショートカットです。

これにより、システムが起動するたびに実行されるようになります。

次のレジストリーエントリーを設定します。

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"ShowSuperHidden" = 0

実行先が特定の仮想環境内であることを検出すると、自身の実行を終了します。

実行中のプロセスの名前に次の文字列のいずれかが含まれている場合は、直ちに自身を終了します。

avguard.exe

avp.exe

BehaviorDumper.exe

FakeHTTPServer.exe

FakeServer.exe

FortiTracer.exe

fsbwsys.exe

guninraik.exe

kavmm.exe

kavsvc.exe

nod32kui.exe

procmon.exe

procmon.exe

SbieSvc.exe

tcpview.exe

VBoxService.exe

VBoxTray.exe

vmacthlp.exe

vmtoolsd.exe

VMwareService.exe

VMwareUser.exe

VMwareUser.exe

zonealarm.exe

次のフォルダー/ファイルのいずれかが検出された場合は、直ちに自身を終了します。

C:\CWSandbox\

C:\python26\

C:\cuckoo\

実行中のプロセスのパスに次の文字列のいずれかが含まれている場合は、直ちに自身を終了します。

C:\virus\

artifact

sample

感染について

このワームは、リムーバブルメディアを介して感染を広げます。

自身を次の場所にコピーします。

%drive%\AntiUsbShortCut\AntiUsbShortCut.zip

次のファイルが同じフォルダー内に作成されます。

AntiUsb.exe

次のファイルを作成します。

%drive%\My Pictures.lnk

%drive%\My Videos.lnk

%drive%\My Downloads.lnk

いずれもこのワームのファイルへのショートカットです。

リムーバブルドライブのルートフォルダー内のファイルとフォルダーを検索します。

対象のファイルを見つけたら、新たなファイルを作成します。

作成されたファイルは悪意のあるファイルへのショートカットです。

このファイルの名前には、既存のファイル名またはフォルダー名が利用される場合があります。

情報の取得

このワームは、次の情報を収集します。

Webブラウザーの履歴

ユーザー名

コンピューター名

OSのバージョン

インストールされているアンチウイルスソフトウェア

ユーザーのキー入力内容を記録する機能を備えています。

収集した情報をリモートのコンピューターに送信しようとします。

その他の情報

このワームは、リモートのコンピューターもしくはインターネットからデータや命令を受け取ります。

6つのURLを保持しています。さまざまなURLを生成します。

通信にはHTTPプロトコルとTCPプロトコルが使用されます。

次を実行します。

リモートのコンピューターもしくはインターネットからファイルをダウンロードする

実行ファイルを実行する

自身をバージョンアップする

シェルコマンドを実行する

スクリーンショットを作成する

ディスクデバイスとその種類の一覧をリモートのコンピューターに送信する

特定のドライブに保存されているファイルの一覧をリモートのコンピューターに送信する

実行中のプロセスの一覧をリモートのコンピューターに送信する

要求されたファイルを送信する

実行中のプロセスを停止する

コンピューターをシャットダウン/再起動する

特定のWebサイトにアクセスする

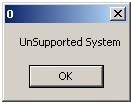

ダイアログウィンドウを表示する

一定期間、自身を停止する

次のメッセージを表示する場合があります。