Win32/Filecoder.WannaCryptor.D

公開日:2017年05月26日

危険度:3

| 定義名称 | Win32/Filecoder.WannaCryptor.D |

|---|---|

| シグネチャ検査による結果だった場合 | Win32/Filecoder.WannaCryptor.D |

| 別名 | Ransom:Win32/WannaCrypt(Microsoft)、Troj/Wanna-H(Sophos)、Ransom-WannaCry(McAfee) |

| 種別 | トロイの木馬、ランサムウェア |

| アドバンスドヒューリスティック検査による結果だった場合 | このオリジナルのトロイを利用した新種、亜種が検出された場合は、「NewHeur_PE」もしくは「Win32/Filecoder.WannaCryptor.Dの亜種 トロイの木馬」という名称で警告が出ます。 |

| 対応時期 | バージョン15404(20170512)以降 |

| 影響を受けるプラットフォーム | Microsoft Windows |

| 概要 | このトロイの木馬はローカルドライブのファイルを暗号化します。ファイルを復号化するため、ユーザーに情報の提供や電子決済サービスのBitcoin経由での入金を要求します。詳しい活動内容については、下記をご参照ください。 |

検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

侵入(インストレーション)について

このトロイの木馬は、通常はマルウェア「Win32/Exploit.CVE-2017-0147.A」の一部です。

実行時に次のファイルを%malwarefolder%フォルダーに作成します。

tasksche.exe (Win32/Filecoder.WannaCryptor.D)

%malwarefolder%は次の文字列のいずれかになります。

%programdata%\%variable%

%systemdrive%\intel\%variable%

%systemroot%

%currentfolder%

%variable%には可変の文字列が入ります。

次のファイルを作成します。

%malwarefolder%\@WanaDecryptor@.exe

%malwarefolder%\taskdl.exe (Win32/Filecoder.WannaCryptor.D)

%malwarefolder%\taskse.exe (Win32/Filecoder.WannaCryptor.D)

%malwarefolder%\%randomnumber%.bat

%malwarefolder%\@Please_Read_Me@.txt

%malwarefolder%\@WanaDecryptor@.bmp

%malwarefolder%\00000000.eky

%malwarefolder%\00000000.pky

%malwarefolder%\00000000.res

%malwarefolder%\b.wnry

%malwarefolder%\c.wnry

%malwarefolder%\f.wnry

%malwarefolder%\r.wnry

%malwarefolder%\s.wnry

%malwarefolder%\t.wnry

%malwarefolder%\u.wnry

%malwarefolder%\m.vbs

%malwarefolder%\msg\m_bulgarian.wnry

%malwarefolder%\msg\m_chinese (simplified).wnry

%malwarefolder%\msg\m_chinese (traditional).wnry

%malwarefolder%\msg\m_croatian.wnry

%malwarefolder%\msg\m_czech.wnry

%malwarefolder%\msg\m_danish.wnry

%malwarefolder%\msg\m_dutch.wnry

%malwarefolder%\msg\m_english.wnry

%malwarefolder%\msg\m_filipino.wnry

%malwarefolder%\msg\m_finnish.wnry

%malwarefolder%\msg\m_french.wnry

%malwarefolder%\msg\m_german.wnry

%malwarefolder%\msg\m_greek.wnry

%malwarefolder%\msg\m_indonesian.wnry

%malwarefolder%\msg\m_italian.wnry

%malwarefolder%\msg\m_japanese.wnry

%malwarefolder%\msg\m_korean.wnry

%malwarefolder%\msg\m_latvian.wnry

%malwarefolder%\msg\m_norwegian.wnry

%malwarefolder%\msg\m_polish.wnry

%malwarefolder%\msg\m_portuguese.wnry

%malwarefolder%\msg\m_romanian.wnry

%malwarefolder%\msg\m_russian.wnry

%malwarefolder%\msg\m_slovak.wnry

%malwarefolder%\msg\m_spanish.wnry

%malwarefolder%\msg\m_swedish.wnry

%malwarefolder%\msg\m_turkish.wnry

%malwarefolder%\msg\m_vietnamese.wnry

%malwarefolder%\TaskData\Tor\libeay32.dll

%malwarefolder%\TaskData\Tor\libevent-2-0-5.dll

%malwarefolder%\TaskData\Tor\libevent_core-2-0-5.dll

%malwarefolder%\TaskData\Tor\libevent_extra-2-0-5.dll

%malwarefolder%\TaskData\Tor\libgcc_s_sjlj-1.dll

%malwarefolder%\TaskData\Tor\libssp-0.dll

%malwarefolder%\TaskData\Tor\ssleay32.dll

%malwarefolder%\TaskData\Tor\taskhsvc.exe

%malwarefolder%\TaskData\Tor\tor.exe

%malwarefolder%\TaskData\Tor\zlib1.dll

%randomnumber%には可変の文字列が入ります。

システムが起動するたびに実行されるよう、次のレジストリーエントリーを設定します。

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"%variable%" = "%malwarefolder%\tasksche.exe"

次のレジストリーエントリーを作成します。

[HKEY_LOCAL_MACHINE\SOFTWARE\WanaCrypt0r]

"wd" = "%malwarefolder%"

[HKEY_CURRENT_USER\Control Panel\Desktop

"Wallpaper" = "%malwarefolder%\@WanaDecryptor@.bmp"

ペイロード情報

このトロイの木馬はローカルドライブのファイルを暗号化します。

次の拡張子を持つファイルをローカルドライブで探します。

.123

.3dm

.3ds

.3g2

.3gp

.602

.7z

.accdb

.aes

.ai

.ARC

.asc

.asf

.asm

.asp

.avi

.backup

.bak

.bat

.bmp

.brd

.bz2

.c

.cgm

.class

.cmd

.cpp

.crt

.cs

.csr

.csv

.db

.dbf

.dch

.der

.dif

.dip

.djvu

.doc

.docb

.docm

.docx

.dot

.dotm

.dotx

.dwg

.edb

.eml

.fla

.flv

.frm

.gif

.gpg

.gz

.h

.hwp

.ibd

.iso

.jar

.java

.jpeg

.jpg

.js

.jsp

.key

.lay

.lay6

.ldf

.m3u

.m4u

.max

.mdb

.mdf

.mid

.mkv

.mml

.mov

.mp3

.mp4

.mpeg

.mpg

.msg

.myd

.myi

.nef

.odb

.odg

.odp

.ods

.odt

.onetoc2

.ost

.otg

.otp

.ots

.ott

.p12

.PAQ

.pas

.pdf

.pem

.pfx

.php

.pl

.png

.pot

.potm

.potx

.ppam

.pps

.ppsm

.ppsx

.ppt

.pptm

.pptx

.ps1

.psd

.pst

.rar

.raw

.rb

.rtf

.sch

.sh

.sldm

.sldm

.sldx

.slk

.sln

.snt

.sql

.sqlite3

.sqlitedb

.stc

.std

.sti

.stw

.suo

.svg

.swf

.sxc

.sxd

.sxi

.sxm

.sxw

.tar

.tbk

.tgz

.tif

.tiff

.txt

.uop

.uot

.vb

.vbs

.vcd

.vdi

.vmdk

.vmx

.vob

.vsd

.vsdx

.wav

.wb2

.wk1

.wks

.wma

.wmv

.xlc

.xlm

.xls

.xlsb

.xlsm

.xlsx

.xlt

.xltm

.xltx

.xlw

.zip

そのファイルのコンテンツを暗号化します。

暗号化ファイルの拡張子は次のように変更されます。

%filepath%.WNCRY

暗号化にはRSAやAESのアルゴリズムが使用されます。

ファイルを復号化するため、ユーザーに情報の提供や電子決済サービスのBitcoin経由での入金を要求します。

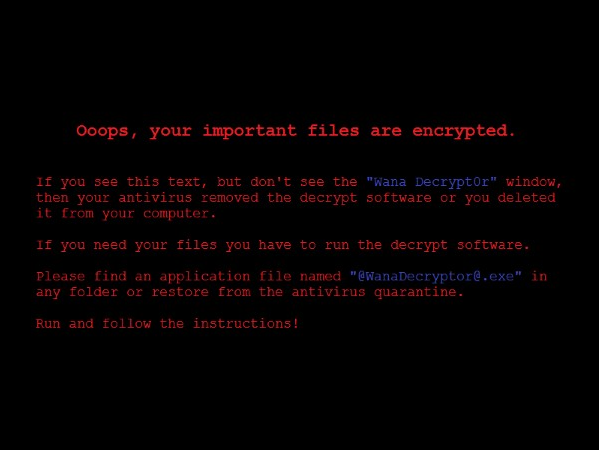

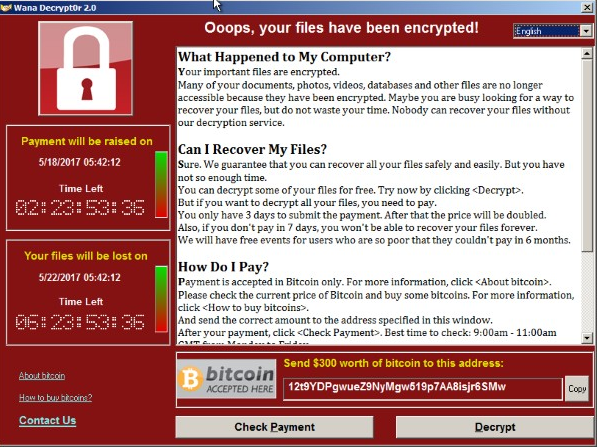

画面例を次に示します。

その他の情報

このトロイの木馬はドライブを検索する際、アクセスしたすべてのフォルダーに次のファイルを作成します。

@WanaDecryptor@.exe.lnk

このファイルは次のファイルへのショートカットです。

%malwarefolder%\@WanaDecryptor@.exe

次のファイルを同じフォルダー内に作成します。

@Please_Read_Me@.txt

このファイルには次のテキストが記述されています。

Q: What's wrong with my files?

A: Ooops, your important files are encrypted. It means you will not be able to access them anymore until they are decrypted.

If you follow our instructions, we guarantee that you can decrypt all your files quickly and safely!

Let's start decrypting!

Q: What do I do?

A: First, you need to pay service fees for the decryption.

Please send $300 worth of bitcoin to this bitcoin address: 12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw

v

Next, please find an application file named "@WanaDecryptor@.exe". It is the decrypt software.

Run and follow the instructions! (You may need to disable your antivirus for a while.)

Q: How can I trust?

A: Don't worry about decryption.

We will decrypt your files surely because nobody will trust us if we cheat users.

* If you need our assistance, send a message by clicking on the decryptor window.

次のコマンドを実行します。

cmd.exe /c vssadmin delete shadows /all /quiet & wmic shadowcopy delete & bcdedit /set {default} bootstatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no & wbadmin delete catalog -quiet

icacls . /grant Everyone:F /T /C /Q

attrib +h .