Win32/Diskcoder.Petya.D

公開日:2017年02月24日

危険度:1

| 定義名称 | Win32/Diskcoder.Petya.D |

|---|---|

| シグネチャ検査による結果だった場合 | Win32/Diskcoder.Petya.D |

| 種別 | トロイの木馬、ランサムウェア |

| アドバンスドヒューリスティック検査による結果だった場合 | このオリジナルのトロイを利用した新種、亜種が検出された場合は、「NewHeur_PE」もしくは「Win32/Diskcoder.Petya.Dの亜種 トロイの木馬」という名称で警告が出ます。 |

| 対応時期 | バージョン14560(20161206)以降 |

| 影響を受けるプラットフォーム | Microsoft Windows |

| 概要 | このトロイの木馬は、固定ドライブやリムーバブルドライブ、ネットワークドライブのファイルを暗号化します。ファイルを復号化するためのパスワードや手順と引き換えに、特定の条件に従うようユーザーに要求します。詳しい活動内容については、下記をご参照ください。 |

検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

侵入(インストレーション)について

このトロイの木馬は、実行時に自身を次の場所にコピーします。

%appdata%\{%randomuuid%}\%variable%.exe

%randomuuid%と%variable%には可変の文字列が入ります。

このコピーを実行します。

次のファイルを作成します。

%temp%\%variable1%\%variable2%.dll

%systemroot%\system32\%variable3%\%variable4%.exe

%systemroot%\system32\%variable3%\%variable2%.dll

%variable1-4%には可変の文字列が入ります。

次のテキストファイルを作成する場合があります。

YOUR_FILES_ARE_ENCRYPTED.txt (778 B)

このファイルは次のフォルダーにもコピーされます。

%userprofile%

%userprofile%\Desktop\

%userprofile%\Downloads\

%userprofile%\Documents\

%public%

%remotedrive%

%removabledrive%

ハードディスクのMBR(マスターブートレコード)を自身のプログラムコードで置き換えます。

次のプロセスに自身のプログラムコードを挿入して新たなスレッドを作成、実行します。

explorer.exe

ペイロード情報

このトロイの木馬は、次の拡張子を持つファイルをローカルドライブやリムーバブルドライブ、ネットワークドライブで探します。

3dm

3ds

3fr

3g2

3ga

3gp

a2c

aa

aa3

aac

accdb

aepx

ai

aif

amr

ape

apnx

ari

arw

asf

asp

aspx

asx

avi

azw

azw1

azw3

azw4

bak

bat

bay

bin

bmp

camproj

cat

ccd

cdi

cdr

cer

cert

cfg

cgi

class

cmf

cnf

conf

config

cpp

cr2

crt

crw

crwl

cs

csv

cue

dash

dat

db

dbf

dcr

dcu

dds

default

der

dfm

directory

disc

dmg

dng

doc

docm

docx

dtd

dvd

dwg

dxf

eip

emf

eml

eps

epub

erf

fff

flv

frm

gfx

gif

gzip

h

htm

html

idl

iiq

indd

inf

iso

jar

java

jfif

jge

jpe

jpeg

jpg

js

json

jsp

k25

kdc

key

ldf

lit

localstorage

m3u

m4a

m4v

max

mdb

mdf

mef

mkv

mobi

mov

movie

mp1

mp2

mp3

mp4

mp4v

mpa

mpe

mpeg

mpg

mpv2

mrw

msg

mts

mui

myi

nef

nrg

nri

nrw

number

obj

odb

odc

odf

odm

odp

ods

odt

ogg

orf

ost

p12

p12

p7b

p7c

pages

pas

pbk

pdd

pdf

pef

pem

pfx

php

png

po

pps

ppt

pptm

pptx

prf

props

ps

psd

pspimage

pst

ptx

pub

py

qt

r3d

ra

raf

ram

rar

raw

result

rll

rm

rpf

rtf

rw2

rwl

sql

sqlite

sqllite

sr2

srf

srt

srw

svg

swf

tga

tiff

toast

ts

txt

vbs

vcd

vlc

vmdk

vmx

vob

wav

wb2

wdb

wma

wmv

wpd

wps

x3f

xlk

xls

xlsb

xlsm

xlsx

xml

xps

xsl

yml

yuv

zip

そのファイルのコンテンツを暗号化します。

暗号化にはAES-256のアルゴリズムが使用されます。

暗号化ファイルの拡張子は次のように変更されます。

%variableextension%

%variableextension%には可変の文字列が入ります。

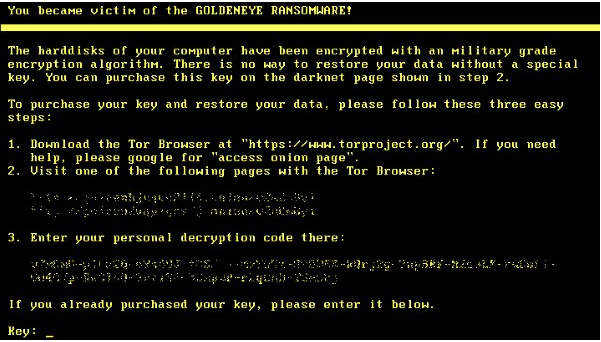

ファイルを復号化するためのパスワードや手順と引き換えに、特定の条件に従うようユーザーに要求します。

ドライブ上の特定の領域を暗号化します。

暗号化にはSalsa20のアルゴリズムが使用されます。

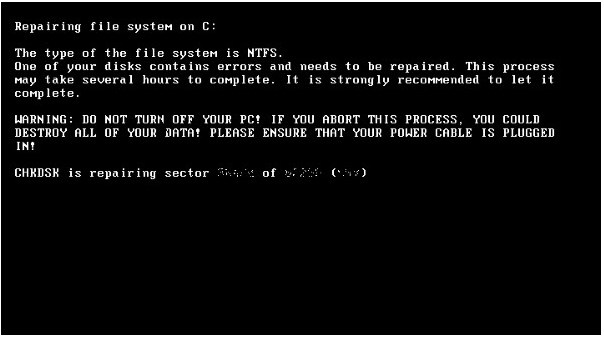

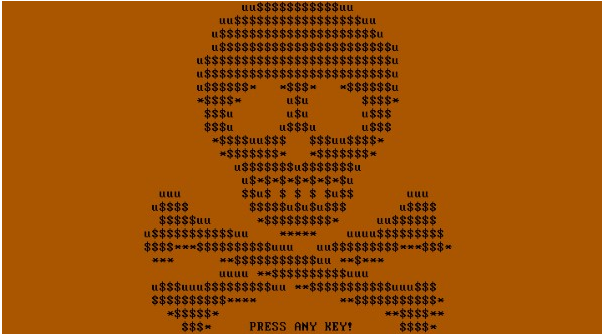

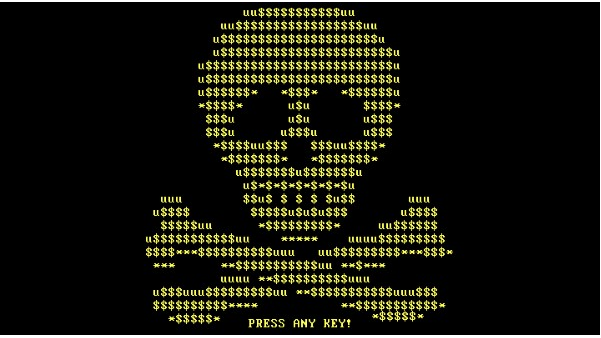

自身を「chkdsk.exe」というアプリケーションに見せかけます。

次の偽のエラーメッセージを表示します。

画面例を次に示します。

その他の情報

このトロイの木馬は、リモートのコンピューターもしくはインターネットからデータや命令を受け取ります。

4つのURLを保持しています。通信にはHTTPプロトコルが使用されます。

ユーザーアカウント制御(UAC)をバイパスすることができます。

オペレーティングシステムを再起動させる場合があります。