検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

■侵入(インストレーション)について

このトロイの木馬は、実行時に自身を次の場所にコピーします。

%appdata%\%variable%.exe

%variable%には可変の文字列が入ります。

このファイルを実行します。

元のファイルを削除します。

次のファイルを作成します。

%desktop%\Cryptolocker.lnk

このファイルは悪意のあるファイルへのショートカットです。

次のレジストリーエントリーを設定する場合があります。

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"svv_e" = "%appdata%\%variable%.exe"

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce]

"*svv_e" = "%appdata%\%variable%.exe"

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

"svv_e" = "%appdata%\%variable%.exe"

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce]

"*svv_e" = "%appdata%\%variable%.exe"

これにより、システムが起動するたびに実行されるようになります。

次のファイルを作成します。

%appdata%\log.html

%appdata%\key.dat

%desktop%\HELP_TO_SAVE_YOUR_FILES.bmp

%desktop%\HELP_TO_SAVE_YOUR_FILES.txt

■ペイロード情報

このトロイの木馬はローカルディスクのファイルを暗号化します。

次の拡張子を持つファイルをローカルドライブで探します。

*.3fr

*.7z

*.accdb

*.ai

*.apk

*.arch00

*.arw

*.asset

*.avi

*.bar

*.bay

*.bc6

*.bc7

*.big

*.bik

*.bkf

*.bkp

*.blob

*.bsa

*.cas

*.cdr

*.cer

*.cfr

*.cr2

*.crt

*.crw

*.css

*.csv

*.d3dbsp

*.das

*.dazip

*.db

*.db0

*.dbf

*.dcr

*.der

*.desc

*.dmp

*.dng

*.doc

*.docm

*.docx

*.dwg

*.dxg

*.epk

*.eps

*.erf

*.esm

*.ff

*.flv

*.forge

*.fos

*.fpk

*.fsh

*.gdb

*.gho

*.hkdb

*.hkx

*.hplg

*.hvpl

*.ibank

*.icxs

*.indd

*.itdb

*.itl

*.itm

*.iwd

*.iwi

*.jpe

*.jpeg

*.jpg

*.js

*.kdb

*.kdc

*.kf

*.layout

*.lbf

*.litemod

*.lrf

*.ltx

*.lvl

*.m2

*.m3u

*.m4a

*.map

*.mcmeta

*.mdb

*.mdbackup

*.mddata

*.mdf

*.mef

*.menu

*.mlx

*.mov

*.mp4

*.mpqge

*.mrwref

*.ncf

*.nrw

*.ntl

*.odb

*.odc

*.odm

*.odp

*.ods

*.odt

*.orf

*.p12

*.p7b

*.p7c

*.pak

*.pdd

*.pdf

*.pef

*.pem

*.pfx

*.pkpass

*.png

*.ppt

*.pptm

*.pptx

*.psd

*.psk

*.pst

*.ptx

*.py

*.qdf

*.qic

*.r3d

*.raf

*.rar

*.raw

*.rb

*.re4

*.rgss3a

*.rim

*.rofl

*.rtf

*.rw2

*.rwl

*.sav

*.sb

*.sid

*.sidd

*.sidn

*.sie

*.sis

*.slm

*.snx

*.sql

*.sr2

*.srf

*.srw

*.sum

*.svg

*.syncdb

*.t12

*.t13

*.tax

*.tor

*.txt

*.unity3d

*.upk

*.vcf

*.vdf

*.vfs0

*.vpk

*.vpp_pc

*.vtf

*.w3x

*.wb2

*.wma

*.wmo

*.wmv

*.wotreplay

*.wpd

*.wps

*.x3f

*.xf

*.xlk

*.xls

*.xlsb

*.xlsm

*.xlsx

*.xxx

*.zip

*.ztmp

パスに次の文字列のいずれかが含まれていないフォルダーのみが検索されます。

%programfiles%

%windir%

そのファイルのコンテンツを暗号化します。

暗号化にはAESのアルゴリズムが使用されます。

".ecc"という拡張子が末尾に追加されます。

ファイルを復号化するため、ユーザーに情報の提供や電子決済サービスのBitcoin経由での入金を要求します。

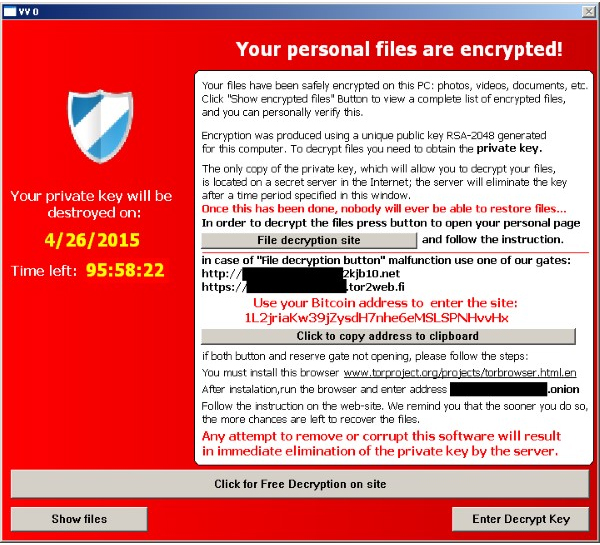

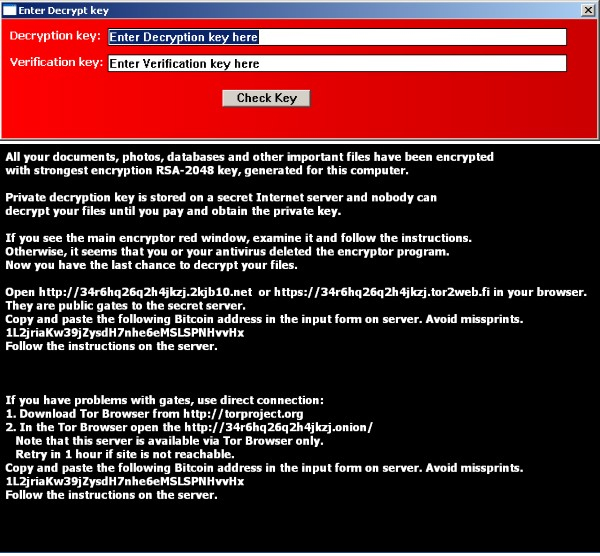

次のダイアログボックスを表示します。

例を次に示します。

■情報の取得

このトロイの木馬は、次の情報を収集します。

OSのバージョン

ネットワークデバイスの外部IPアドレス

暗号化キー

収集した情報をリモートのコンピューターに送信しようとします。

6つのURLを保持しています。通信にはHTTPプロトコルが使用されます。

■その他の情報

このトロイの木馬は、パスに次の文字列のいずれかが含まれているプロセスを終了させます。

taskmgr

procexp

regedit

msconfig

cmd.exe

次のレジストリーエントリーを登録します。

[HKEY_CURRENT_USER\Control Panel\Desktop]

"Wallpaper" = "%desktop%\HELP_TO_SAVE_YOUR_FILES.bmp"

"WallpaperStyle" = 0

"TileWallpaper" = 0

次のコマンドを実行します。

vssadmin.exe delete shadows /all /Quiet

|