検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

■侵入(インストレーション)について

このトロイの木馬は、次のファイルを作成する場合があります。

%commonappdata%\{%variable1%}\%filename%.dll (237568 B, Win32/Bedep.D)

%filename%は次の文字列のいずれかになります。

acproxy

actxprxy

advpack

amstream

apphelp

appmgr

atidemgy

atl

blbEvents

brdgcfg

browser

bthci

certmgr

clfsw32

cmcfg32

cmpbk32

cnvfat

crypt32

csrsrv

d3d10

d3d10core

d3d11

d3d11ref

dbghelp

dbnmpntw

ddraw

ddrawex

devmgr

dhcpcsvc

dispex

Display

dps

esent

FntCache

framebuf

fwcfg

gameux

getuname

hal

hid

hlink

icmp

ieapfltr

ifsdrives

imagehlp

imgutil

input

ipsecsnp

kdcom

keyiso

keymgr

ksuser

ListSvc

localui

lsmproxy

mciwave

md

mf

mmsys

mpr

msoeacct

msvcirt

msvcp60

msxml3

mydocs

ndishc

neth

ntlanman

opengl32

p2pcollab

PeerDistSvc

perftrack

pngfilt

powercpl

prnntfy

propsys

provsvc

Query

qwave

rasadhlp

rasser

rdpcore

rdpencom

recovery

rtm

scksp

secproc

Sens

shdocvw

shsetup

softpub

spnet

spwizimg

srhelper

tapiui

tcpmon

thawbrkr

tpmcompc

tsmf

twain_32

ubpm

umpo

vcamp110d

vfcuzz

vfnws

vmstorfltres

vss_ps

wcnwiz

wdigest

wer

whealogr

winbio

wkscli

wkssvc

Wldap32

WMADMOE

wmdrmnet

WMVCORE

wpccpl

wrap_oal

wsdchngr

wshelper

wuapi

xrWCtmg2

xrWPpb4

xwizards

xwtpdui

zipfld

%variable1-2%には可変の文字列が入ります。

次のレジストリーエントリーを設定する場合があります。

[HKEY_LOCAL_MACHINE\Software\Classes\CLSID\{%variable2%}\InProcServer32]

"(Default)" = "%commonappdata%\{%variable1%}\%filename%.dll"

"ThreadingModel" = "Apartment"

[HKEY_LOCAL_MACHINE\Software\Classes\Drive\ShellEx\FolderExtensions\{%variable2%}]

"DriveMask" = 4294967295

[HKEY_CURRENT_USER\Software\Classes\CLSID\{%variable2%}\InProcServer32]

"(Default)" = "%commonappdata%\{%variable1%}\%filename%.dll"

"ThreadingModel" = "Apartment"

[HKEY_CURRENT_USER\Software\Classes\Drive\ShellEx\FolderExtensions\{%variable2%}]

"DriveMask" = 4294967295

これにより、特定のプロセスに自身のコードを挿入します。

次のプロセスに自身のプログラムコードを挿入して新たなスレッドを作成、実行します。

explorer.exe

次のコマンドを実行する場合があります。

taskhost.exe

explorer.exe

winrshost.exe

conhost.exe

notepad.exe

この実行中のプロセスに自身のコードを挿入して新たなスレッドを作成、実行します。

■情報の取得

このトロイの木馬は、次の情報を収集します。

OSのバージョン

オペレーティングシステムとシステム設定に関する情報

収集した情報をリモートのコンピューターに送信しようとします。

■その他の情報

このトロイの木馬は、リモートのコンピューターもしくはインターネットからデータや命令を受け取ります。

さまざまなURLを生成します。通信にはHTTPプロトコルが使用されます。

次を実行します。

リモートのコンピューターもしくはインターネットからファイルをダウンロードする

実行ファイルを実行する

自身をバージョンアップする

自身をアンインストールする

インターネットに接続されているかどうかを確認するため、次のサーバーへの接続を試みます。

www.earthtools.org

www.google.com

www.ecb.europa.eu

次のWindows APIをフックして、入力データやメッセージを横取りします。

MessageBoxIndirectW (user32.dll)

MessageBoxTimeoutW (user32.dll)

DialogBoxIndirectParamAorW (user32.dll)

ExitProcess (kernel32.dll)

NtTerminateProcess (kernel32.dll)

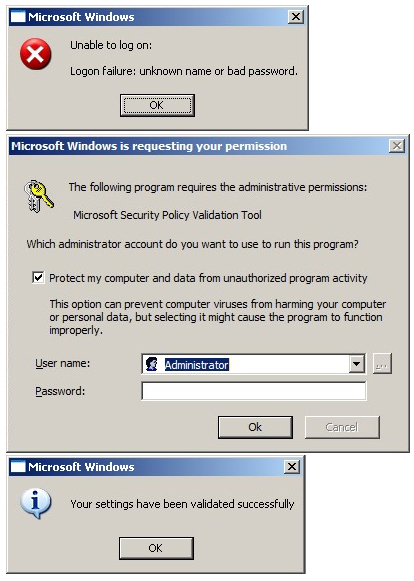

次の偽のダイアログボックスを表示する場合があります。

|