検出した場合の対処方法

常駐監視を行っている各検査プログラムによって検出された場合は、駆除もしくは削除を行ってください。駆除もしくは削除ができない場合は、Windows のシステムの復元により修復しなければならない可能性があります。

対象のファイルが身に覚えのないファイル名の場合は、そのファイル自身がウイルスそのものである可能性が高いので、駆除ではなくすべて削除をしてください。これにより2次感染、3次感染を防げます。また、自分が作成したデータ等に感染していた場合は、駆除が可能な場合もありますが、駆除のボタンが押せない状態もしくは駆除しても失敗する場合は、すでに元のデータの戻せない状態までデータが書き換えられている場合もあります。この場合もすべて削除してください。

解説での表記(用語)について

以下の説明文では、環境変数を利用して各ファイルやディレクトリへのパスを表記しています。

例:

%windir% : Windowsオペレーティングシステムがインストールされたディレクトリのパス(インストール時の設定により異なる場合があります)。

%system% : %windir% のサブディレクトリである"System"や"System32"のパス。

%malwarefilepath% : マルウェアプログラムまでのパス。

%malwarefilename% : マルウェアプログラムまでのファイル名。

その他に関しては、以下のページも参考にしてください。

Microsoft Malware Protection Center - Malware help

Common Folder variables

解説

■侵入(インストレーション)について

このアドウェアは、悪意のあるGoogle Chrome、Mozilla Firefox、Microsoft Internet Explorer、Chromatic Browser、Comodo Dragon、Google Chrome Canary、Torchの拡張機能/プラグインです。

実行時に次のファイルを作成します。

%temp%\%randomhexnumber%\%googlechromeextensionid%\background.html

%temp%\%randomhexnumber%\%googlechromeextensionid%\content.js

%temp%\%randomhexnumber%\%googlechromeextensionid%\%variable1%.js (JS/Kryptik.ATB)

%temp%\%randomhexnumber%\%googlechromeextensionid%\lsdb.js

%temp%\%randomhexnumber%\%googlechromeextensionid%\manifest.json

%temp%\%randomhexnumber%\%mozillafirefoxextensionid%\bootstrap.js

%temp%\%randomhexnumber%\%mozillafirefoxextensionid%\chrome.manifest

%temp%\%randomhexnumber%\%mozillafirefoxextensionid%\install.rdf

%temp%\%randomhexnumber%\%mozillafirefoxextensionid%\content\bg.js (JS/Kryptik.ATB)

%temp%\%randomhexnumber%\%variable2%.dat

%temp%\%randomhexnumber%\%variable3%.dll (Win32/Adware.MultiPlug.EG)

%temp%\%randomhexnumber%\%variable3%.tlb

%temp%\%randomhexnumber%\%variable3%.x64.dll (Win32/Adware.MultiPlug.E)

一部のファイルは次のフォルダーにコピーされます。

%appdata%\Local\Google\Google\Chrome\User Data\Default\Extensions\%googlechromeextensionid%\

%appdata%\Local\Comodo\Dragon\User Data\Default\Extensions\%googlechromeextensionid%\

%appdata%\Local\Google\Chrome SxS\User Data\Default\Extensions\%googlechromeextensionid%\

%appdata%\Local\Torch\User Data\Default\Extensions\%googlechromeextensionid%\

%appdata%\Local\Chromatic Browser\User Data\Default\Extensions\%googlechromeextensionid%\

%appdata%\Roaming\Mozilla\Firefox\Profiles\%variable%.default\extensions\staged\%mozillafirefoxextensionid%\

%programfiles%\%internetexplorerextensionname%\

次のレジストリーエントリーを作成します。

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\%GUID%\InprocServer32]

"(Default)" = "%programfiles%\%internetexplorerextensionname%\%variable3%.dll"

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\%guid%]

"(Default)" = "%internetexplorerextensionname%"

次のファイルを改ざんする場合があります。

%appdata%\Local\Google\Chrome\User Data\Default\Preferences

%programfiles%\Google\Chrome\Application\%version%\chrome.dll

次のファイルを作成する場合があります。

%system%\GroupPolicy\gpt.ini

%system%\GroupPolicy\Machine\Registry.pol

%randomhexnumber%、%guid%、%variable1-3%には、可変の文字列が入ります。

■情報の取得

このアドウェアは、ユーザーが特定のWebサイトを閲覧中に個人情報を盗み出します。

次の情報を収集します。

アクセスしたURL

検索エンジンに入力されたキーワード

収集した情報をリモートのコンピューターに送信しようとします。

■その他の情報

このアドウェアは、リモートのコンピューターもしくはインターネットからデータや命令を受け取ります。

9つのURLを保持しています。通信にはHTTPプロトコルが使用されます。

ユーザーがアクセスしたWebページにJavaScriptコードを挿入します。

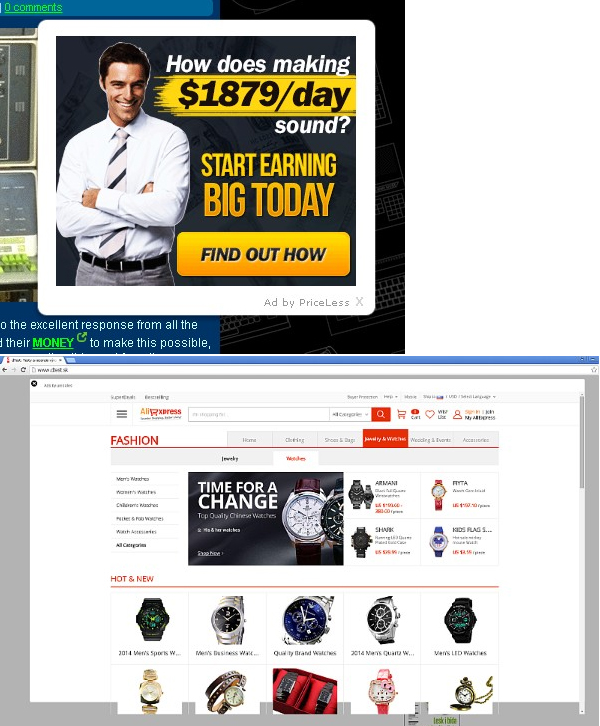

Webブラウザーにさまざまな広告のダイアログを表示します。

例を次に示します。

ユーザーを特定のWebサイトにリダイレクトする場合があります。

|